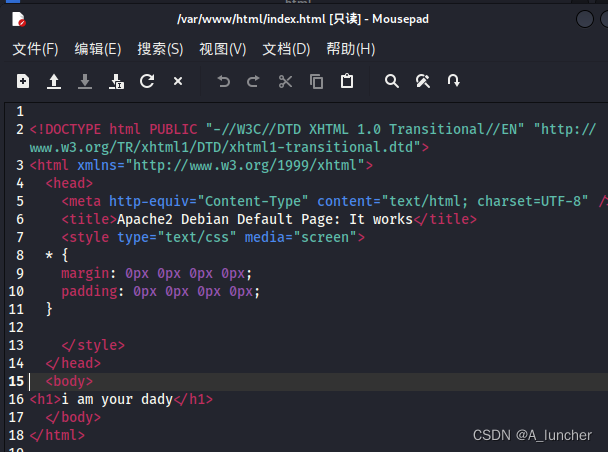

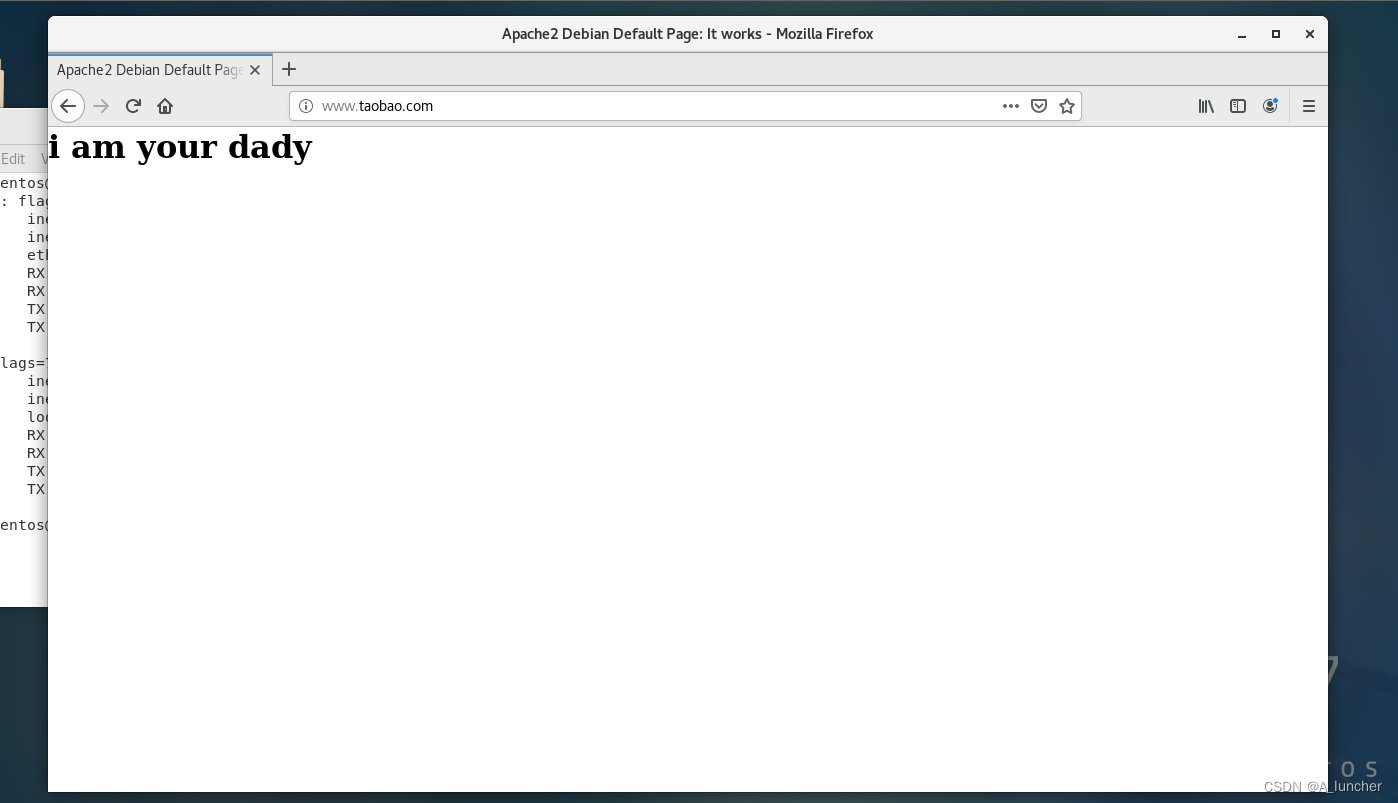

在进行DNS劫持攻击前,我们需要准备一个被攻击后显示的页面。

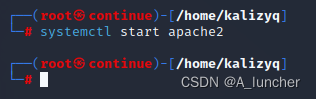

这是我准备的页面(粗糙了一些,也暴露了我的树脂不是很高hhh),接下来我们进入kali开启他的apache2的服务。

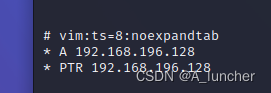

同时我们需要进行对ettercap的文件进行修改

命令(需要root权限):cat /etc/ettercap/etter.dns 打开该文件,并添加下面的代码(#是注释掉的)

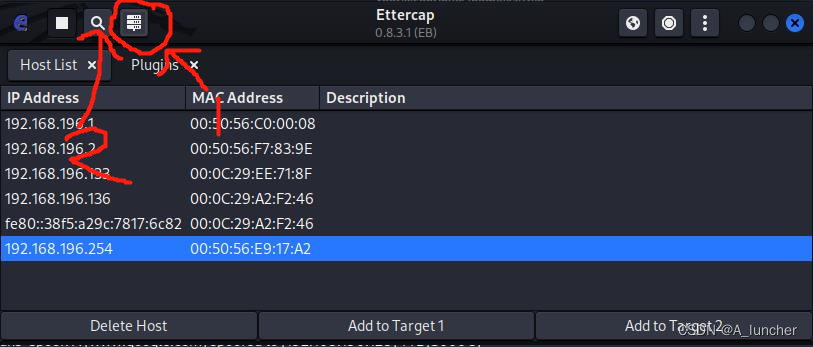

然后打开ettercap进行ettercap工具的配置

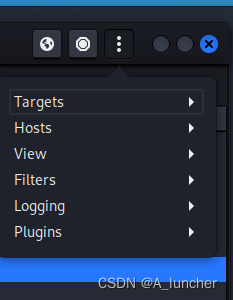

我们打开的是1号界面(我这是扫描过后的),我们点击2进行扫描,扫描完成后,将自己的网关地址设置为target1,将目标机的ip设置为target2,

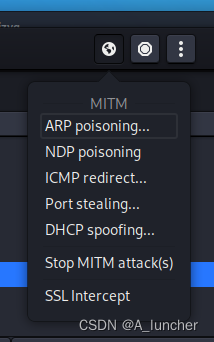

点击这里然后设置欺骗类型为ARP欺骗

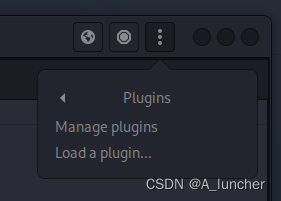

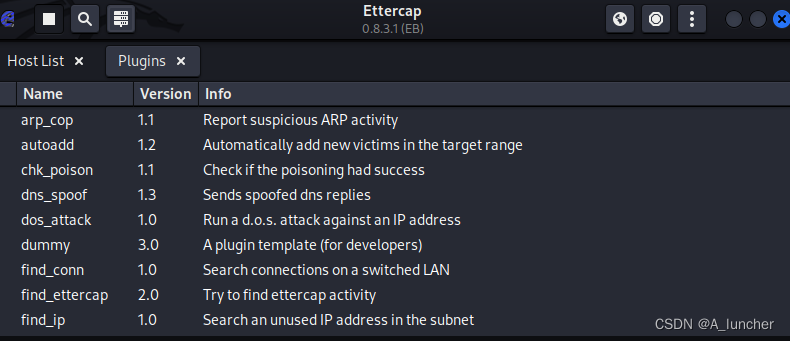

点击plugins,点击,manage plugins,然后点击dns_spoof,最左边带‘*’,便是设置成功了

![]()

我们打开目标机器进行新页面的访问,这时候访问到的就是我们当时提前准备的index.html页面了。

4183

4183

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?