这次的靶机是Vulnhub靶机:Kioptrix: 2014 (#5),这篇文章我将会示范一下使用legion进行信息收集。

靶机地址及相关描述

https://www.vulnhub.com/entry/kioptrix-2014-5,62/

靶机设置

这个靶机在虚拟机导入后,需要 卸载原来的网卡,再重新添加一块网卡,注意,是卸载原来的再安装,不是把原来的换了。

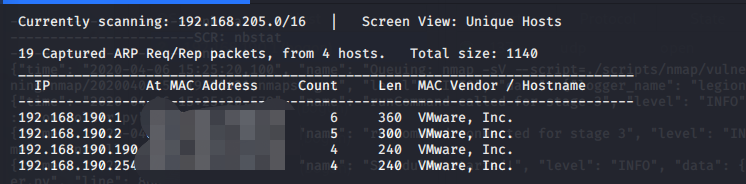

netdiscover和curl确定靶机

我的靶机ip为192.168.190.190

利用知识及工具

UA伪造、nc、searchsploit、burpsuite、legion等

信息收集并getshell

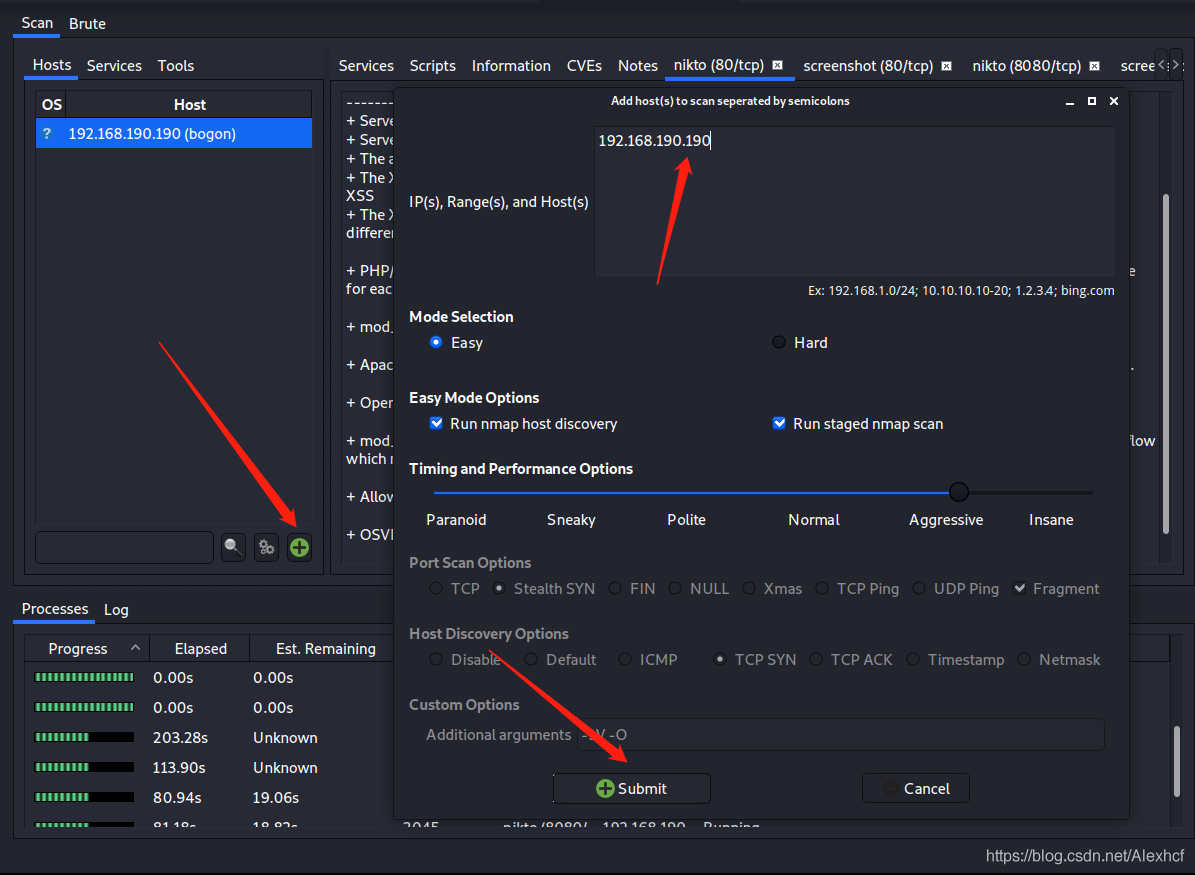

启动legion legion

扫描了很久,看了下结果,nikto有个远程代码执行,但是利用条件太苛刻

所以还是从web寻找突破线索。

只有静态的页面,f12看下,可以发现有个目录

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

451

451

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?