实验一:SNAT之No-Pat

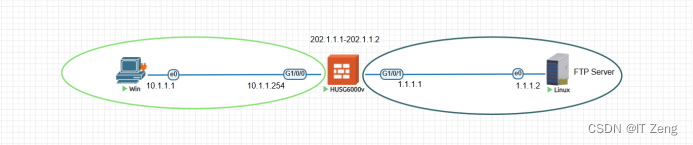

一、实验拓扑

注:

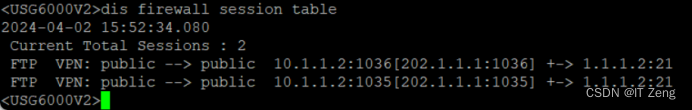

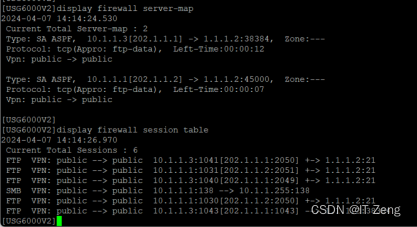

NO-PAT 为什么会生成server-map表项?

答:在使用NAT功能时,如果配置了No-Pat参数,那么设备会对内网IP和外网IP进行一对一映射,而不进行端口转换。此时,内网IP的所哟端口都可以被映射为外网地址的对应端口,外网用户也就可以向内网用户的任意端口主动发起连接。

所以配置NAT No-Pat后,设备会为有实际流量的数据流建立Server-map表,用于存放内网IP地址与外网IP地址的映射关系。设备根据这种映射关系对报文的地址进行转换,然后进行转发。

重点:外网得到内网转换的公网地址后,可以通过这个公网地址发起对内网主机的访问,在放行了安全策略的情况下,存在安全风险。

注意:No-Pat会由流量触发产生正反向server-map表项,其中反向的server-map表项允许外网主机通过访问内网主机的公网地址,主动对内网主机发起访问,在安全策略放行的情况下,存在安全风险。

No-Pat会由流量产生正向server-map表项,正向的server-map表项是为了加快防火墙转发效率。

二、实验配置

1.FTP配置

使用debain搭建FTP服务器,配置略。

2.防火墙配置

①接口地址配置:

#

interface GigabitEthernet1/0/0

undo shutdown

ip address 10.1.1.254 255.255.255.0

#

interface GigabitEthernet1/0/1

undo shutdown

ip address 1.1.1.1 255.255.255.0

#

②接口区域划分:

firewall zone trust

add interface GigabitEthernet1/0/0

#

firewall zone untrust

add interface GigabitEthernet1/0/1

#

③配置nat地址池:

#

nat address-group test 0

mode no-pat global

section 0 202.1.1.1 202.1.1.2

#

④nat策略配置:

#

nat-policy

rule name ftp

source-zone trust

destination-zone untrust

source-address 10.1.1.0 mask 255.255.255.0

action source-nat address-group test

#

⑤配置安全策略:

#

security-policy

rule name ftp

source-zone trust

destination-zone untrust

source-address 10.1.1.0 mask 255.255.255.0

action permit

#

三、结论

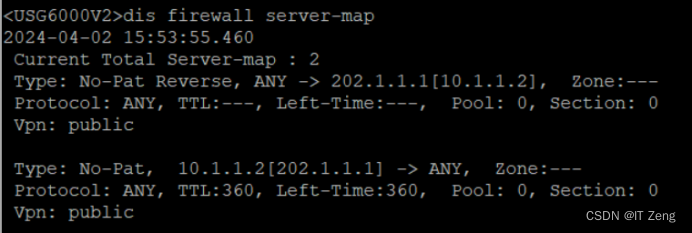

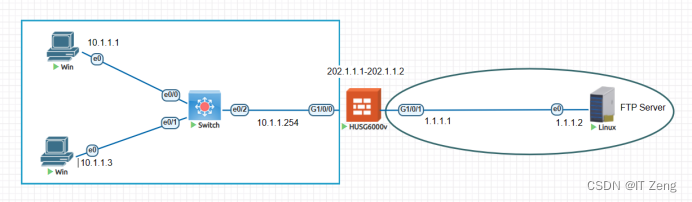

实验二:SNAT之NAPT

一、实验拓扑

NAPT不会产生任何server-map表项,仅允许内网主动访问外网,外网主机知道转换后的公网地址,也无法通过主动访问这个公网地址访问内网。

二、实验配置

1. FTP配置

使用debain搭建FTP服务器,配置略。

2. 防火墙配置

①接口地址配置:

#

interface GigabitEthernet1/0/0

undo shutdown

ip address 10.1.1.254 255.255.255.0

#

interface GigabitEthernet1/0/1

undo shutdown

ip address 1.1.1.1 255.255.255.0

#

②接口区域划分:

firewall zone trust

add interface GigabitEthernet1/0/0

#

firewall zone untrust

add interface GigabitEthernet1/0/1

#

③配置nat地址池:

#

nat address-group test 0

mode pat

section 0 202.1.1.1 202.1.1.2

#

④nat策略配置:

#

nat-policy

rule name ftp

source-zone trust

destination-zone untrust

source-address 10.1.1.0 mask 255.255.255.0

action source-nat address-group test

#

⑤配置安全策略:

#

security-policy

rule name ftp

source-zone trust

destination-zone untrust

source-address 10.1.1.0 mask 255.255.255.0

action permit

#

三、结论

文章探讨了SNAT中的No-PAT模式,它实现一对一映射,产生server-map表项,增加了安全风险。相比之下,NAPT只允许内网主动访问外网,不产生server-map,降低了安全风险。通过实验配置和结论,详细解释了两种模式的工作原理和适用场景。

文章探讨了SNAT中的No-PAT模式,它实现一对一映射,产生server-map表项,增加了安全风险。相比之下,NAPT只允许内网主动访问外网,不产生server-map,降低了安全风险。通过实验配置和结论,详细解释了两种模式的工作原理和适用场景。

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?