1.ez安装与基础配置

https://github.com/m-sec-org/EZ/releases/tag/1.8.9![]() https://github.com/m-sec-org/EZ/releases/tag/1.8.9

https://github.com/m-sec-org/EZ/releases/tag/1.8.9

选择操作系统对应的ez-zip文件并解压

下载ez证书

M-SEC社区 ![]() https://msec.nsfocus.com/

https://msec.nsfocus.com/

登录-个人中心-申请证书-证书下载

将ez与ez证书放在同一个目录

在该目录开启命令行,ez web端启动(如MAC命令为./ ez的文件名 web)

访问http://127.0.0.1:8888 + /bwheyansn(每次启动随机给出的路径)

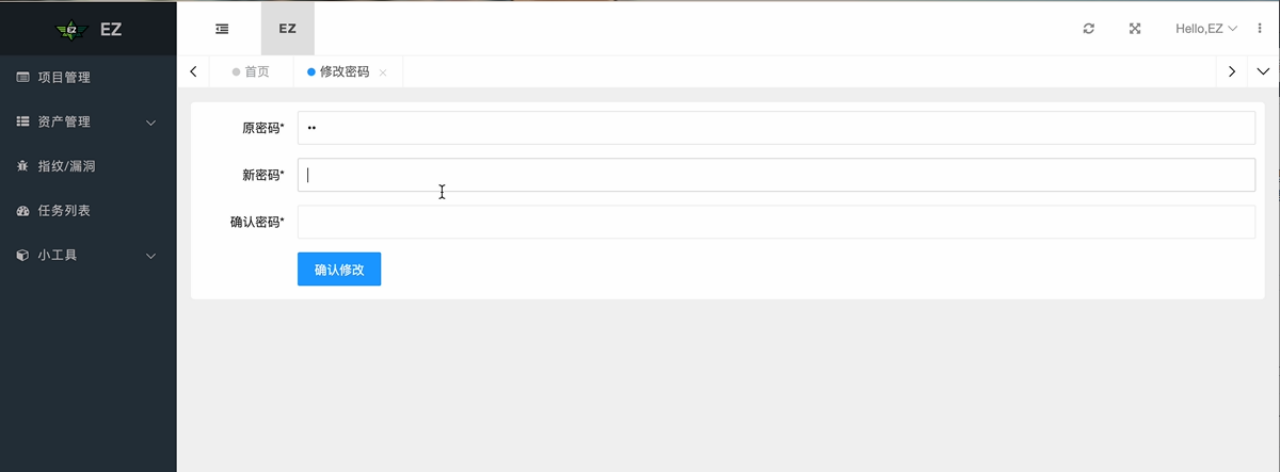

初始密码为ez,首次访问需要重置密码

2.ezhelper安装与基础配置

https://docs.ezreal.cool/public/ezhelper/v0.1/ez-helper.zip

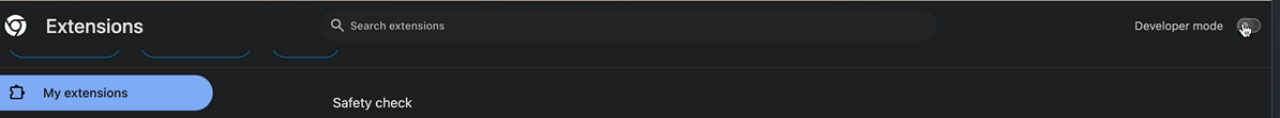

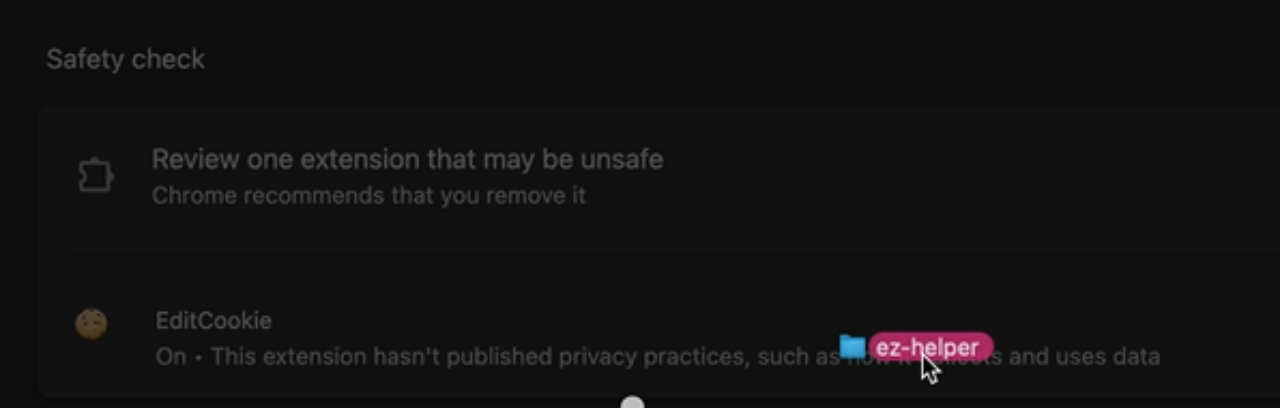

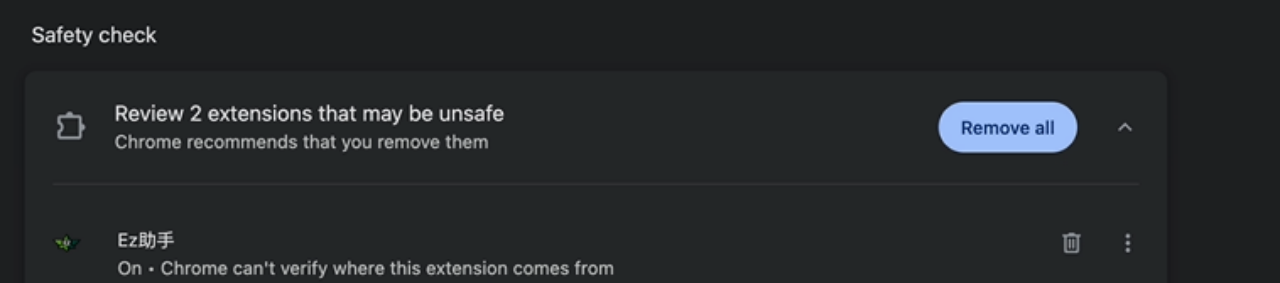

下载解压,打开chrome浏览器-设置-插件-打开开发者模式

将解压的ez-helper拖进插件页面自动导入

插件管理处可将ez助手置顶在浏览器上方

3.ezhelper联动ez使用被动扫描

启动ez,进入ez web界面并输入修改后的密码,进入项目管理-随便添加一个项目

点击项目详情-复制项目Token

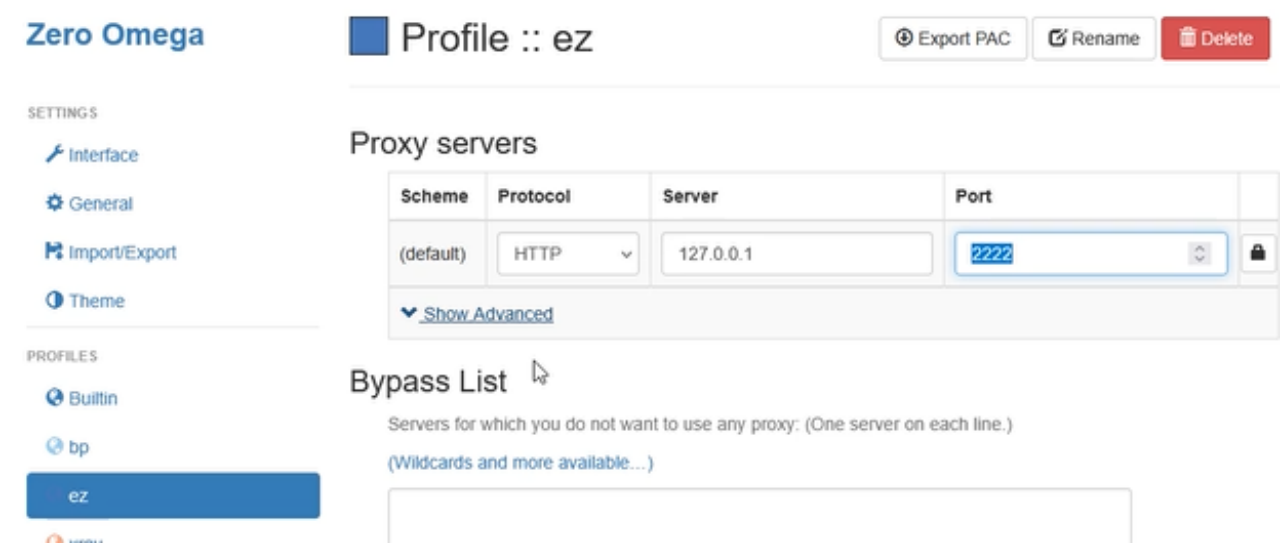

在浏览器插件处点击ezhelper-选项配置

在Token处粘贴上项目Token

EZ服务器地址: http://127.0.0.1:8888[ez web端口]

白名单主机列表指定测试地址,避免未授权测试

访问测试站点

ezhelper-漏洞扫描(ezhelper颜色黑变黄表示已经开启被动扫描模式)

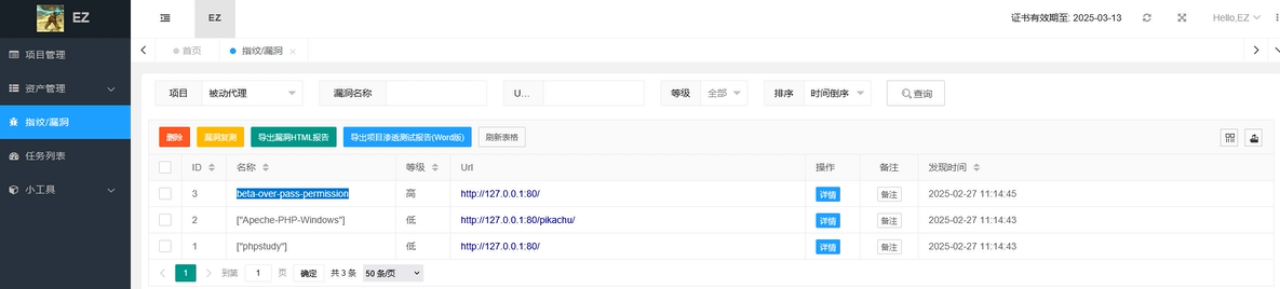

点击测试站点需要测试接口ez自动测试该接口,测试结果会返回ezweb端-指纹/漏洞-项目Token的项目

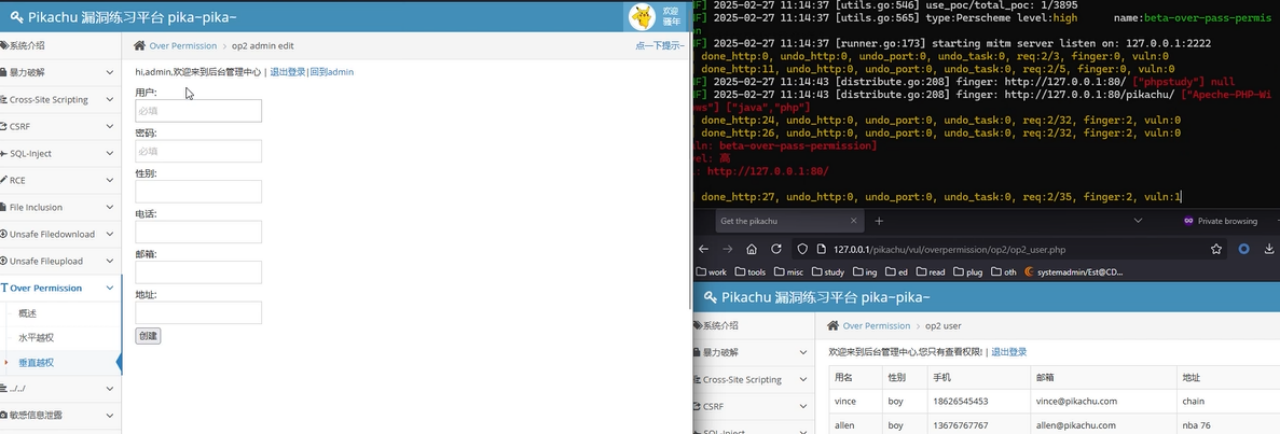

4.越权被动扫描

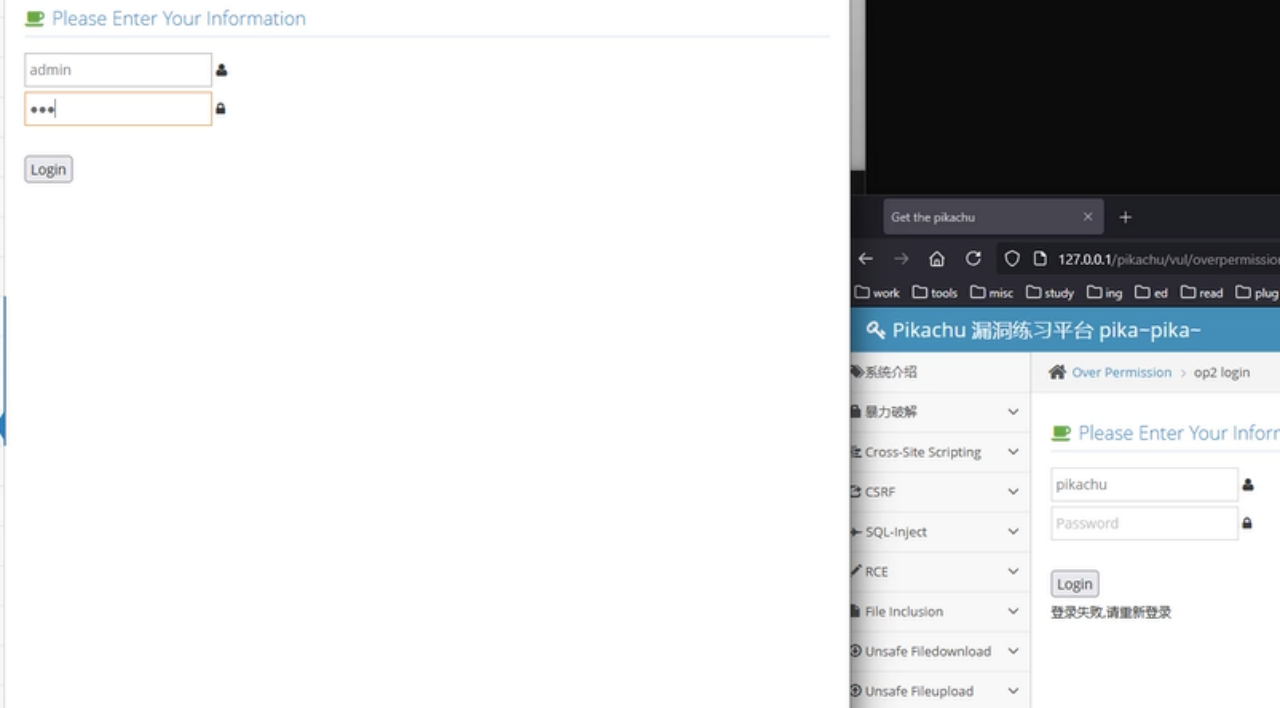

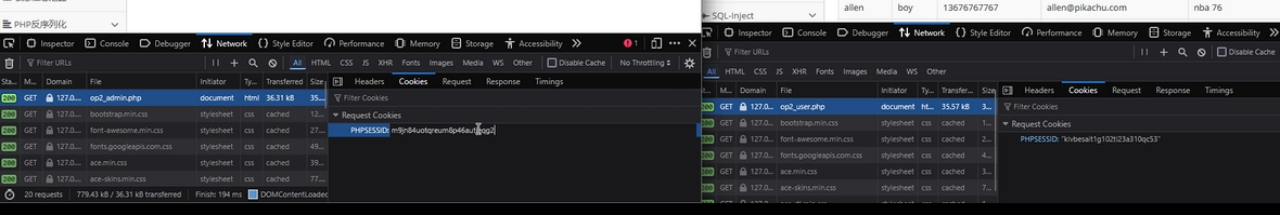

越权测试前,使用两个不同账号登录并分别获取Cookie,垂直越权测试时需以权限高的账户进行测试。

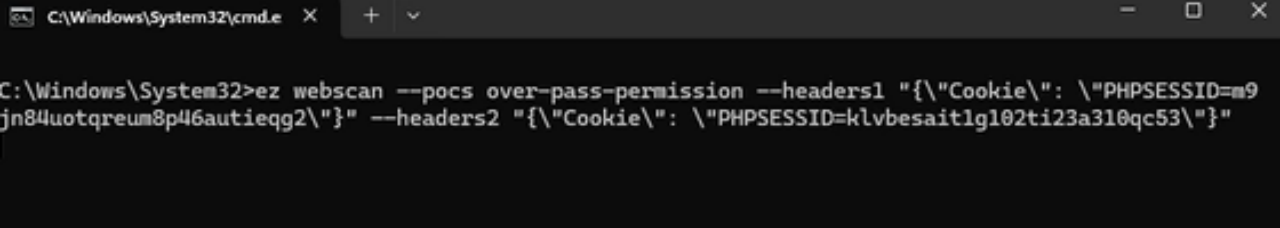

终端ez webscan --pocs over-pass-permission --headers1 "{\"Cookie\": \"账户一cookie\"}" --headers2 "{\"Cookie\": \"账户二cookie\"}"

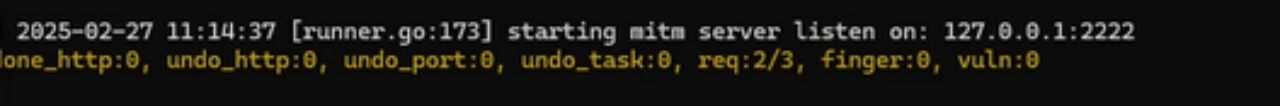

终端被动扫描监听端口后开启对应端口代理代理

点击接口即可测试越权

启动ez,进入ez web界面-指纹/漏洞,越权扫描结果已同步

启动ez,进入ez web界面-指纹/漏洞,越权扫描结果已同步

2434

2434

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?