1. Cockpit 服务端请求伪造漏洞(中危)

Cockpit是什么?Linux可视化管理工具Cockpit,默认监听9090端口。

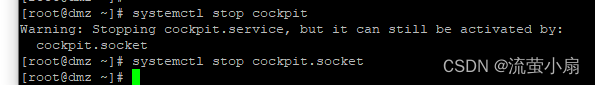

修复方案1:关闭服务。systemctl stop cockpit.socket

修复方案2:升级Cockpit安全修复版本

2. swagger ui 未授权访问漏洞(高危)

Swagger是一种用于描述API的开源框架,它使用OpenAPI规范来定义API的端点、请求、响应、模式等。Swagger接口泄露漏洞是指在使用Swagger描述API时,由于未正确配置访问控制或未实施安全措施,导致API接口被不授权的人员访问和利用,从而导致系统安全风险。

修复方案1:修复配置

# Swagger配置

swagger:

# 是否开启swagger

enabled: false修复方案2: knife4j是一种集成了swagger和openapi的框架,修改knife4j配置

knife4j:

# 是否开启Knife4j增强模式

enable: false修复方案3:通过springfox关闭文档配置

springfox:

documentation:

enabled: false3:CORS 信任任意来源漏洞

CORS信任任意源(CORS misconfiguration allowing any origin)是一个安全漏洞,它发生在服务器配置了CORS(跨源资源共享)策略,但是策略配置不当,允许任何源(origin)访问资源。这可能导致敏感信息泄露,恶意网站可以通过该漏洞获取受影响站点的数据。

解决方法:

设置Access-Control-Allow-Origin为特定的域名,而不是使用*(通配符)。

使用Access-Control-Allow-Origin的动态方法来根据请求的来源域进行判断,而不是简单地使用*。

1377

1377

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?