书接上文,如果我们没有找到原版的Decrypt.js该如何进行分析

前置要求

按照思路一,分析到游戏读写文件的函数被DecrypterPlayer.js重写了

思路

之前有提到能用浏览器运行游戏会给我们逆向游戏带来巨大的便利性,那我们该如何使用呢?假设作者没有写注释,我们没有办法根据注释查到最原始版本的加密脚本,我们又该如何分析

首先我们用Edge打开游戏(准备篇有讲如何用Edge打开游戏)

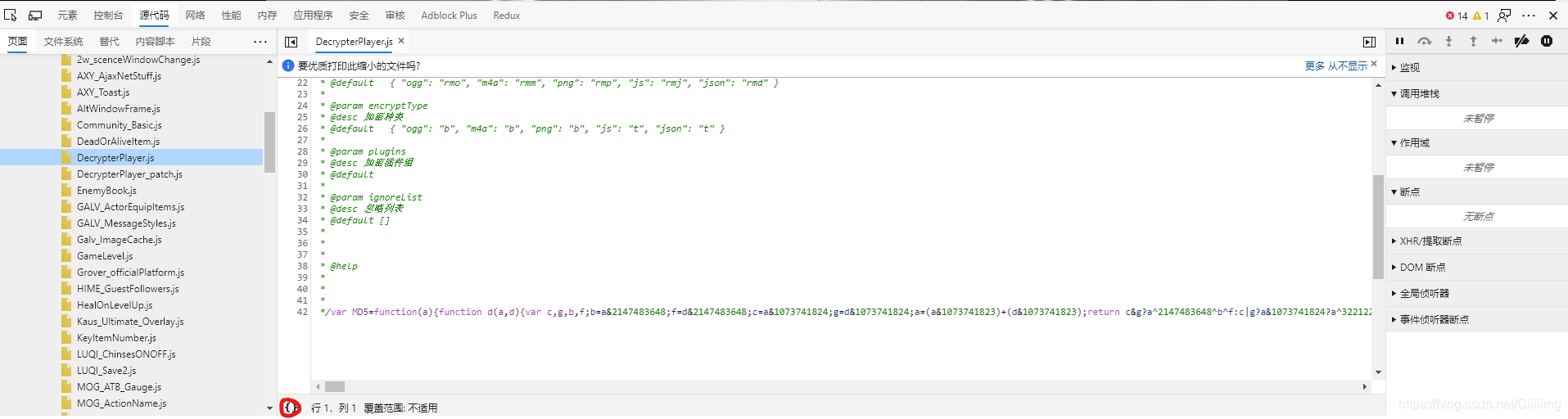

F12打开开发者模式,在资源中找到DecrypterPlayer.js,并选择优质打印(就是格式化代码)图中红圈

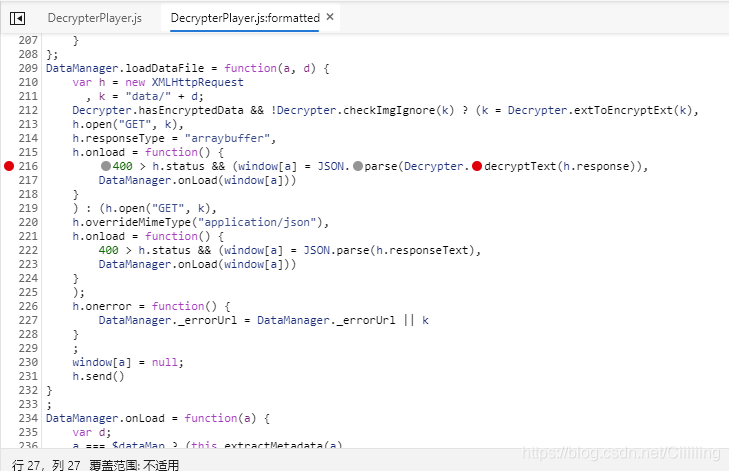

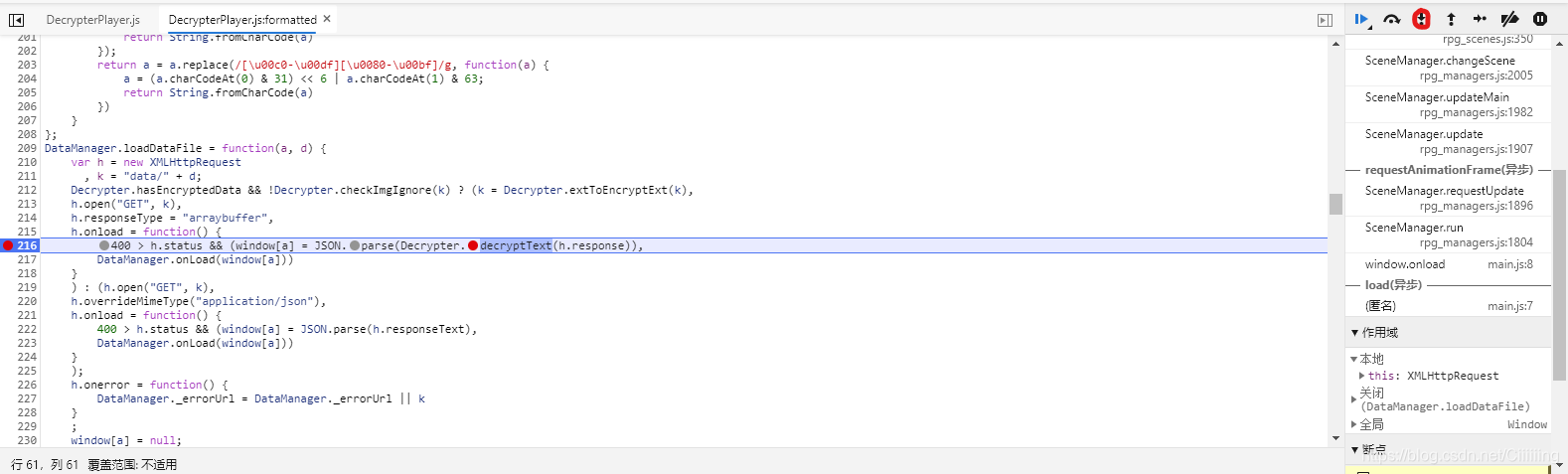

找到我们分析出来的进行解密的地方,设置断点

刷新页面,当断点被触发,选择单步步入

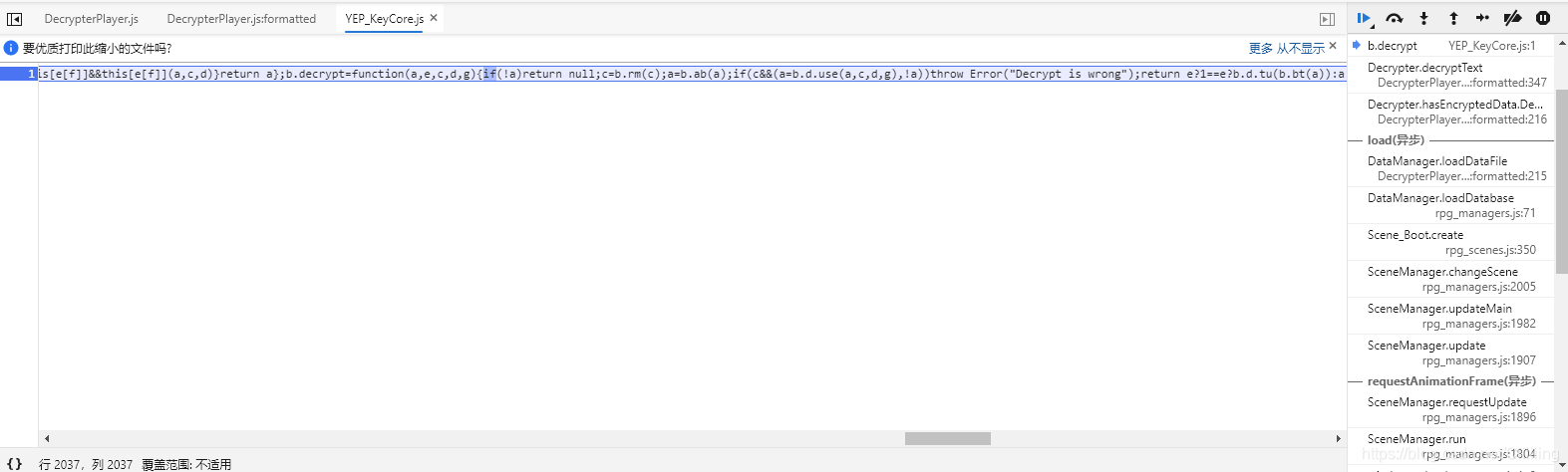

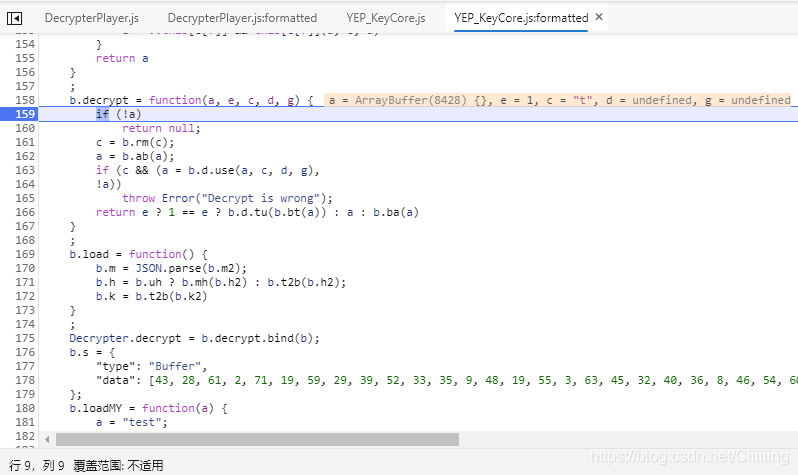

步入两次之后,我们发现代码执行到了YEP_KeyCore.js也就是我们上一篇通过各种分析得到的秘钥文件

选择优质打印,可以看到,这与我们上篇的分析结果完全符合

使用Debug的方式也可以找到秘钥文件,但我们不关心解密函数具体如何实现,我们只需要在上层调用

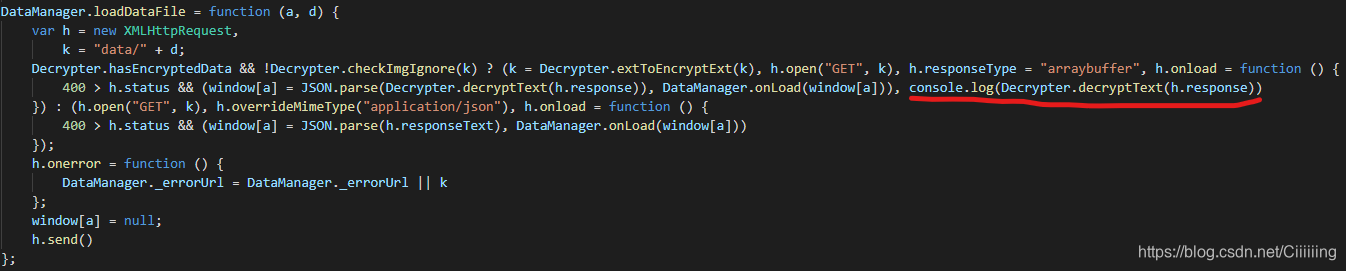

我们使用编辑器打开DecrypterPlayer.js文件,并进行格式化,添加一行控制行输出代码

取消断点,刷新页面,切换到控制台页,可以看到文件确实明文输出了

本文详细介绍了如何通过逆向工程分析RPG Maker MV游戏的加密过程,利用浏览器的开发者工具设置断点,逐步跟踪解密代码,找到并验证秘钥文件。此外,文章还探讨了思路的通用性,指出尽管示例针对RPG Maker MV,但分析问题的思路适用于更广泛的场景,如通过修改内存地址实现游戏修改器功能,并简述了HOOK技术及其在网络游戏中应用的限制。

本文详细介绍了如何通过逆向工程分析RPG Maker MV游戏的加密过程,利用浏览器的开发者工具设置断点,逐步跟踪解密代码,找到并验证秘钥文件。此外,文章还探讨了思路的通用性,指出尽管示例针对RPG Maker MV,但分析问题的思路适用于更广泛的场景,如通过修改内存地址实现游戏修改器功能,并简述了HOOK技术及其在网络游戏中应用的限制。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

4084

4084

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?