打开网站我们可以看到一个类似于sql注入的一个东西。

打开网站我们可以看到一个类似于sql注入的一个东西。

我们可以向输入进去一个1来看看什么也没有

我们可以向输入进去一个1来看看什么也没有 用sql注入显然是不可行的,我们就用bp来进行抓包,

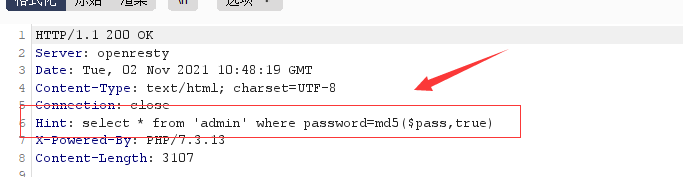

用sql注入显然是不可行的,我们就用bp来进行抓包,

解读一下这个语句其中password后面的就是我们在那个输入框中输入的东西。

这里面我们也就用到了md5中的一个绕过技巧。就是ffifdyop来绕过。

之后我们就可以构造payload?a[]=1&b[]=2;

这样我们就可以看到了

之后我们再用post传值

buuctf-[BJDCTF2020]Easy MD5

最新推荐文章于 2024-05-02 14:43:09 发布

412

412

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?