js逆向之加密参数还原与模拟

加密参数还原的逻辑很简单,找到代码中加密参数的生成过程,然后模拟出相同的方法。很多时候会卡到加密参数定位上,然后遇到混淆加密过的复杂Js,导致还原的过程无比艰辛。准备了由易到难的逆向案例,带大家体验精彩的逆向过程。

6.1 Newrank榜单逆向案例

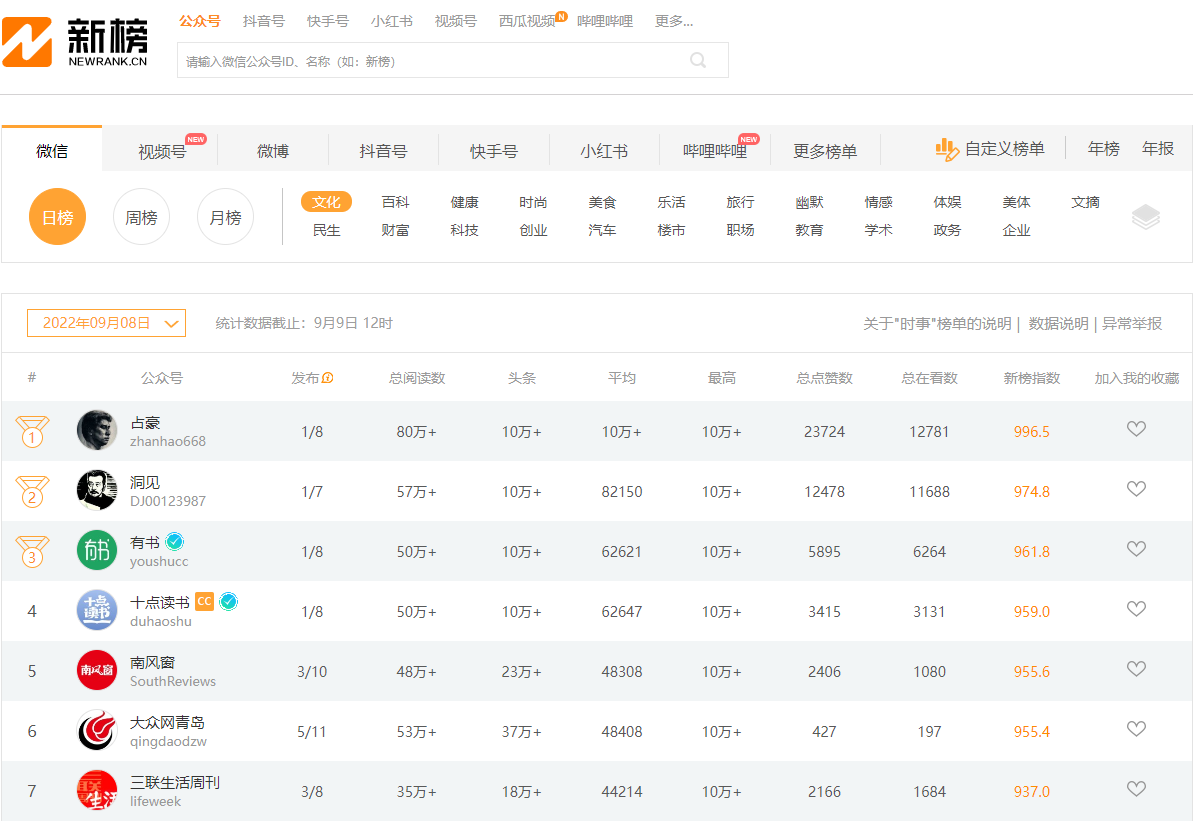

本节内容是分析新榜榜单接口的加密参数,网页上的微信榜、微博榜、抖音榜、快手榜、bilibili榜、资讯等都使用了相同的参数。

网站链接:https://www.newrank.cn/public/info/list.html

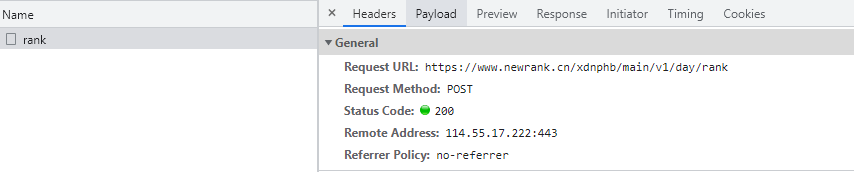

首先通过控制台抓包,以微信榜单的文化日榜为例查看接口,如图所示:

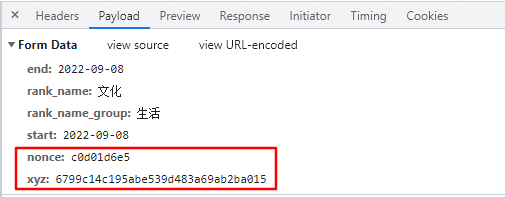

已知post请求,再看From Data,发现两个加密参数nonce和xyz,如图所示:

通过Ctrl+F快捷键全局搜索nonce和xyz关键字,如图所示:

订阅专栏 解锁全文

订阅专栏 解锁全文

1554

1554

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?