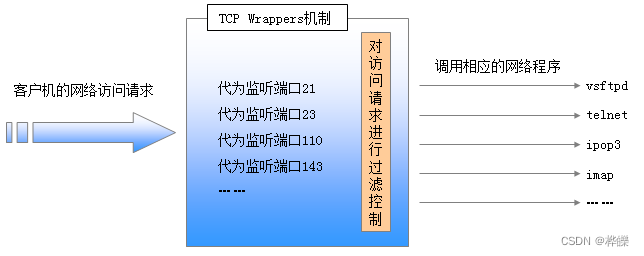

一、保护原理

二、TCP Wrappers 保护机制的两种方式

1.直接使用 tcpd 程序对其他服务程序进行保护,需要运行 tcpd程序。

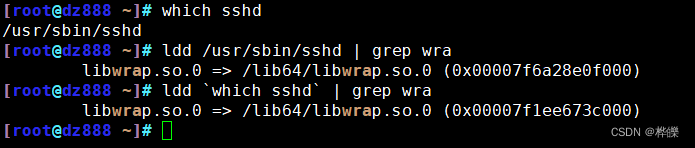

2.由其他网络服务程序调用 libwrap.so.*链接库,不需要运行 tcpd 程序。此方式的应用更加广泛,也更有效率

使用ldd 命令可以查看程序的 libwrap.so.*链接库

ldd $ (which sshd)

或者使用

ldd`which sshd` | grep wra 来进行过滤查找文件

三、TCP Wrappers 的访问策略

TCP wrappers 机制的保护对象为各种网络服务程序,针对访问服务的客户端地址进行访问控制。

对应的两个策略文件为/etc/hosts.allow 和/etc/hosts.deny,分别用来设置允许和拒绝的策略

格式:

<服务程序列表>:<客户端地址列表>

(1) 服务程序列表

ALL: 代表所有的服务。

单个服务程序:如”vsftpd”。

多个服务程序组成的列表: 如”vsftpd,sshd”。

(2)客户端地址列表

ALL:代表任何客户端地址。

LOCAL: 代表本机址。

多个地址以逗号分隔

允许使用通配符“*” 和“?”,前者代表任意长度字符,后者仅代表一个字符

网段地址,如“192.168.102.”或者 192.168.102.0/255.255.255.0

区域地址,如“.dznb.com”匹配“dznb.com”域中所有主机

四、TCP Wrappers 机制的基本原则

首先检查/etc/hosts.allow文件,如果找到相匹配的策略,则允许访问;

否则继续检查/etc/hosts.deny文件,如果找到相匹配的策略,则拒绝访问:

如果检查上述两个文件都找不到相匹配的策略,则允许访问。

1、允许所有,拒绝个别

只需在/etc/hosts.deny文件中添加相应的拒绝策略

2、允许个别,拒绝所有

除了在/etc/hosts.allow中添加允许策略之外,还需要在/etc/hosts.deny文件中设置"ALL:ALL"的拒绝策略

实列

若只希望从IP地址为12.0.0.7的主机或者位于192.168.102.0/24网段的主机访问sshd服务,其他地址被拒绝

vi /etc/hosts.allow

sshd:12.0.0.7,192.168.102.0.*

vi /etc/hosts.deny

sshd:ALL

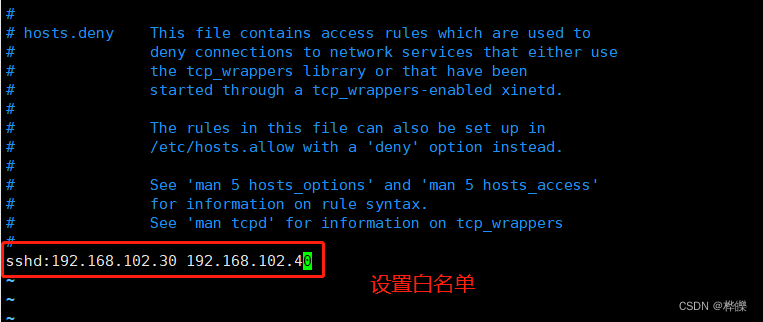

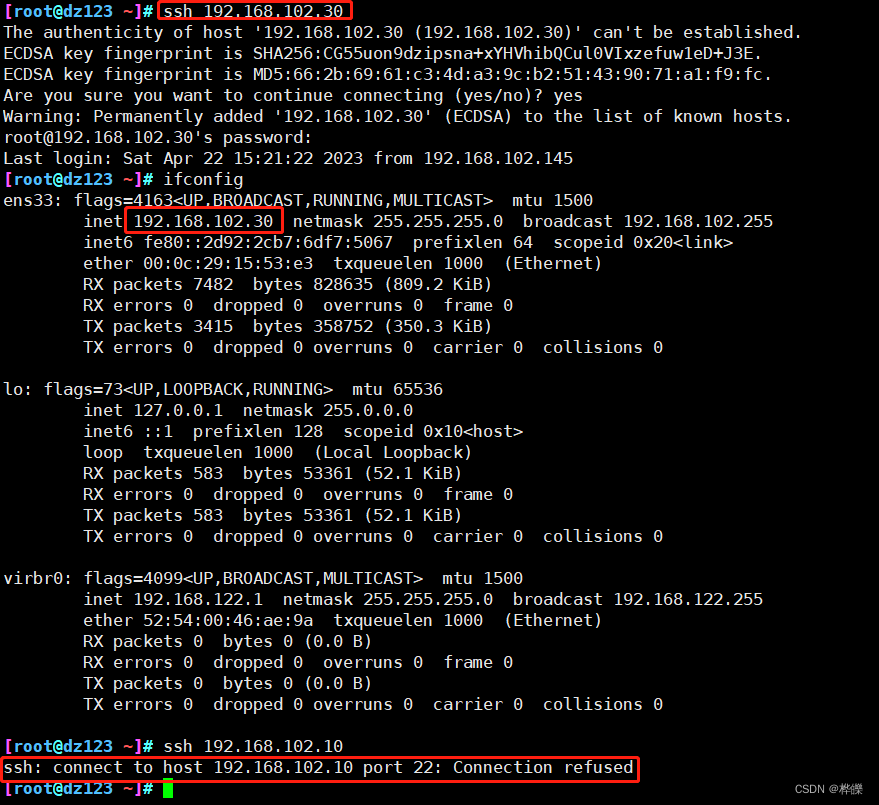

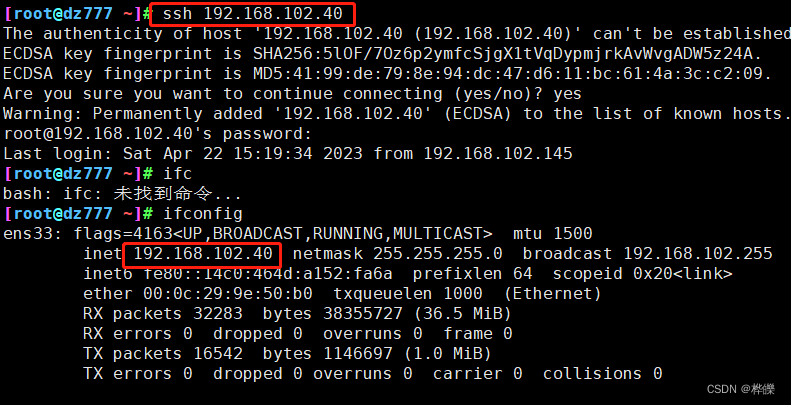

除了192.168.102.30和192.168.102.40的允许访问,其他的都不可以访问

vim /etc/hosts.deny

进入设置白名单,允许那个IP地址的主机能登录

设置完后只有192.168.102.30和192.168.102.40 主机允许登录,其他的都不允许登录

先看 /etc/hosts.allow 使用黑名单,有就放通

在看 /etc/hosts.deny 使用白名单 ,有 --> 如果没有则放通所有

.

2296

2296

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?