首先要了解rc4加密,这里参考了一些资料。

RC4_百度百科 (baidu.com)https://baike.baidu.com/item/RC4/3454548

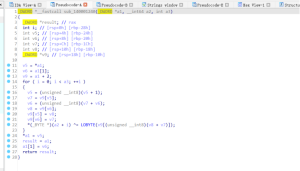

下载附件得到crypt.exe,拖入exeinfope分析得64bit,无壳。拖入ida64,打开搜索main函数,f5反编译,发现了对字符串Str的复制。看到下方和Str有关联的是v9,点击sub_140001120,以及sub_140001240(v9, (__int64)v10, v4);可以得到两段函数。

那么经过分析,密钥就是Str字符串。看完两段函数后,返回main函数,最终找到if ( ((unsigned __int8)v10[i] ^ 34) != (unsigned __int8)byte_14013B000[i] ),这里对byte_14013B000[i] 进行了异或处理。自此我们可以判断加密方式是RC4加密

*对明文使用同一个密钥异或两次最后是得到原文的。

因此只需要对byte_14013B000[i]进行rc4解密就可以了。解密脚本如下:

#include<iostream>

#include<cstring>

#include<windows.h>

#include<string>

#include<algorithm>

#include<cmath>

using namespace std;

char key[] =

{

0x9E, 0xE7, 0x30, 0x5F, 0xA7, 0x01, 0xA6, 0x53, 0x59, 0x1B,

0x0A, 0x20, 0xF1, 0x73, 0xD1, 0x0E, 0xAB, 0x09, 0x84, 0x0E,

0x8D, 0x2B, 0x00, 0x00

};

char Str[]="12345678abcdefghijklmnopqrspxyz";

__int64 __fastcall sub_140001120(DWORD *a1,char a2[], int a3)

{

__int64 result; // rax

int i; // [rsp+0h] [rbp-28h]

int j; // [rsp+0h] [rbp-28h]

int v6; // [rsp+4h] [rbp-24h]

int v7; // [rsp+8h] [rbp-20h]

int v8; // [rsp+Ch] [rbp-1Ch]

DWORD *v9; // [rsp+10h] [rbp-18h]

*a1 = 0;

a1[1] = 0;

v9 = a1 + 2;

for ( i = 0; i < 256; ++i )

v9[i] = i;

v6 = 0;

v7 = 0;

for ( j = 0; j < 256; ++j )

{

v8 = v9[j];

v7 = (unsigned __int8)(*(BYTE *)(a2 + v6) + v8 + v7);

v9[j] = v9[v7];

v9[v7] = v8;

if ( ++v6 >= a3 )

v6 = 0;

result = (unsigned int)(j + 1);

}

return result;

}

DWORD *sub_140001240(DWORD *a1,char a2[], int a3)

{

DWORD *result; // rax

int i; // [rsp+0h] [rbp-28h]

int v5; // [rsp+4h] [rbp-24h]

int v6; // [rsp+8h] [rbp-20h]

int v7; // [rsp+Ch] [rbp-1Ch]

int v8; // [rsp+10h] [rbp-18h]

DWORD *v9; // [rsp+18h] [rbp-10h]

v5 = *a1;

v6 = a1[1];

v9 = a1 + 2;

for ( i = 0; i < a3; ++i )

{

v5 = (unsigned __int8)(v5 + 1);

v7 = v9[v5];

v6 = (unsigned __int8)(v7 + v6);

v8 = v9[v6];

v9[v5] = v8;

v9[v6] = v7;

*(BYTE *)(a2 + i) ^= LOBYTE(v9[(unsigned __int8)(v8 + v7)]);

}

*a1 = v5;

result = a1;

a1[1] = v6;

}

int main()

{

int i;

DWORD v9[2000];

sub_140001120(v9,Str,strlen(Str));

for(i=0;i<22;++i)

{

key[i]^=34;

}

sub_140001240(v9,key,strlen(key));

printf("%s",key);

}```cpp

动调解法:

拖入ida64后,点击main函数。先下两个断点。

(断点一,进入主函数。此处不下断点会丢失第一个已经完成密钥加密后的值)

(断点二。此处为进入一次异或函数段的断点,不下会直接跳出动调,无法得到目标值)

[断点的作用是动调时进入目标函数运行]

下好断点后,f9进入local windows debugger,进入第一断点处,f8单步跟进,到sub_1400054D0(“%s”, v10);处随意输入22位字符串,之后继续f8跟进,进入第二断点,选中进行异或的语句,tab切换进入对应汇编界面,可以看到出现了xor,说明此处进行了对22位字符串的异或处理,一一对应后可以发现rdx寄存器存的是目标值,光标移动到寄存器上面,得到的第一个值就是目标值,持续循环22次可得到所有所需目标值,记录后用脚本解密。

#include<iostream>

#include<string>

using namespace std;

int data[]={0x9E,0xE7,0x30,0x5F,0xA7,0x01,0xA6,0x53,0x59,0x1B,0x0A,0x20,0xF1,0x73,0xD1,0x0E,0xAB,0x09,0x84,0x0E,0x8D, 0x2B};

int tmp[]={0xda,0xa9,0x73,0x1A,0xFE,0x4D,0xED,0x12,0x1E,0x66,0x5C,0x6D,0x8C,0x3C,0x96,0x49,0xFD,0x74,0xDF,0x43,0xDA,0x74};

string flag;

int main ()

{

for(int i = 0 ; i < 22 ; i++ )

{

flag+=(char)(data[i]^tmp[i]^0x22);

}

cout<<flag;

}

运行得flag{nice_to_meet_you}。

968

968

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?