php中的basename函数用于返回上传文件的文件名部分

利用蚁剑

注意蚁剑的路径填写:URL(注意去除”#”)+文件路径

Low:直接上传

Medium:在未知代码的情况下,尝试修改木马的文件形式,重新上传

方法一:抓包修改type

Burpsuite抓包,修改文件后缀绕过,上传之后蚁剑伺候

方法二:在php<5.3.4中,处理字符串的函数认为0x00是终止符。那么我们可以利用 00截断 漏洞来上传我们的一句话木马。网站上传函数处理hack.php%00.jpg时,首先后缀名是合法的jpg格式,可以上传,在保存文件时,使用burpsuite进行包拦截,找到上传的路径,把文件名改为 1.php[空格].jpg ,十六进制查看,空格的十六进制代码为20,将其修改为00。后端在判断文件后缀名的时候遇到%00字符丢弃后面的jpg,文件后缀最终保存的后缀 名为 1.php。然后我们就可以用我们的蚁剑连接了。

简而言之:就是在用Burpsuite抓包之后,将代表空格的十六进制码20改为代表终止符的%00,而浏览器在检测到%00后,进行终止检测,随后会抛弃%00之后的文件格式jpg,所以真正上传的文件就只是1.php而已。所以一开始的命名1.php .jpg只是为了暂时骗过浏览器的过滤规则而已,真正的修改是在抓包中,上传中间态的时候修改。

注意:伪造的文件名1.php .jpg中的”php”和后面的”.”之间有一个空格,这个空格就是构造的payload,用这个空格来进行一个终止符%00的插入(或者说是利用%00代替20),否则的话,伪造的文件名中是没有地方进行字符替换的。

PS:直接将抓下来的包Send to Decoder进行Hex的查看即可修改

方法三:原理同上,直接用Burpsuite抓包之后在上传的文件名后面修改加上”%00”,然后选中”%00”,选择Convert Selection中的URL中的URL-decode,直接将”%00”修改为浏览器可以识别的形式,同时转化为一个终止符,忽略后面的”.jpg”,上传成功,在通过蚁剑拿下Webshell。

High:

strrpos(string,find,start):函数返回字符串find在另一字符串string中最后一次出现的位置,如果没有找到字符串则返回false,可选参数start规定在何处开始搜索。

getimagesize(string filename):函数会通过读取文件头,返回图片的长、宽等信息,如果没有相关的图片文件头,函数会报错。

可以看到,High级别的代码读取文件名中最后一个”.”后的字符串,期望通过文件名来限制文件类型,因此要求上传文件名形式必须是”.jpg”、”.jpeg” 、”*.png”之一。同时,getimagesize函数更是限制了上传文件的文件头必须为图像类型。

Strtolower():将字符串转换为小写

High级别的上传漏洞可以通过采用上述的%00截断方式绕过检查,但是此处可以用High级别的文件包含解决

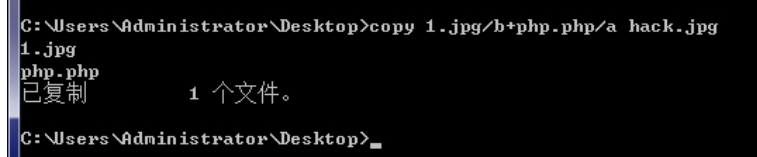

控制台copy命令将木马和图片结合,实例

可以把生成的图片利用记事本打开,可以看到木马代码在最后面

或者随便找一张图片,用记事本打开,然后加入一句话木马,上传

最后蚁剑拿下shell。

928

928

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?