DVWA简介

官网:http://www.dvwa.co.uk/

GitHub地址:https://github.com/ethicalhack3r/DVWA

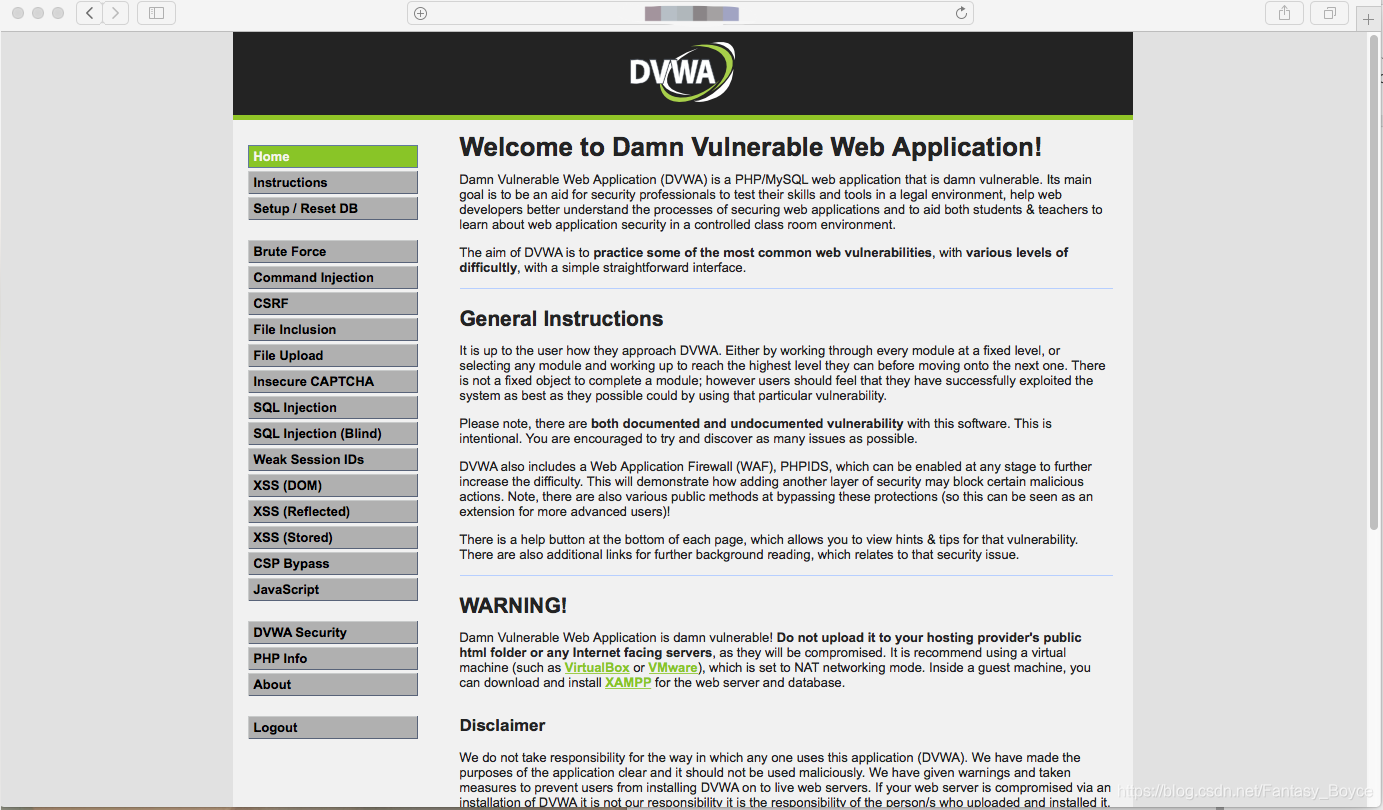

Damn Vulnerable Web App (DVWA) 是基于的PHP/MySQL渗透测试Web应用程序。其主要目标是协助安全专业人员在合法环境下测试他们的技能和工具,帮助Web开发人员更好地了解保护Web应用程序的过程,并帮助教师/学生在课堂中教授/学习Web应用程序的安全性。

工具准备

| 序号 | 工具名称 | 版本 | 备注 |

|---|---|---|---|

| 1 | Ubuntu系统虚拟机 | 16.04或以上 | 为了避免泄露个人网络信息,降低个人服务器被攻击风险,建议在本地使用虚拟机,并配置成NAT网络模式 |

| 2 | DVWA应用程序 | 当前最新是1.9 | 下载链接 |

| 3 | XAMPP | 7.4.6 | 下载链接 |

环境搭建

Ubuntu虚拟机的安装过程在此不赘述,并且默认大家已配置为NAT模式进行网络访问。

-

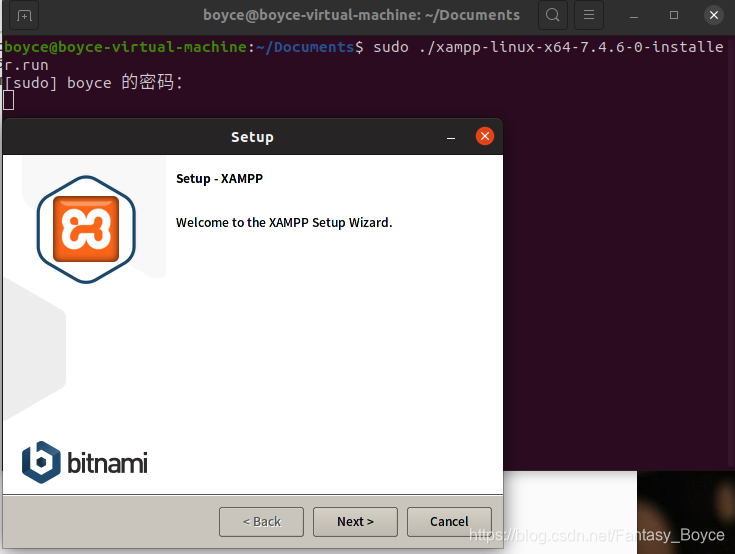

将下载好的xampp-linux-x64-7.4.6-0-installer.run文件,传输至Ubuntu虚拟机中,打开终端,输入以下命令,输入密码后即可弹出界面进行懒人化安装。

sudo ./xampp-linux-x64-7.4.6-0-installer.run

-

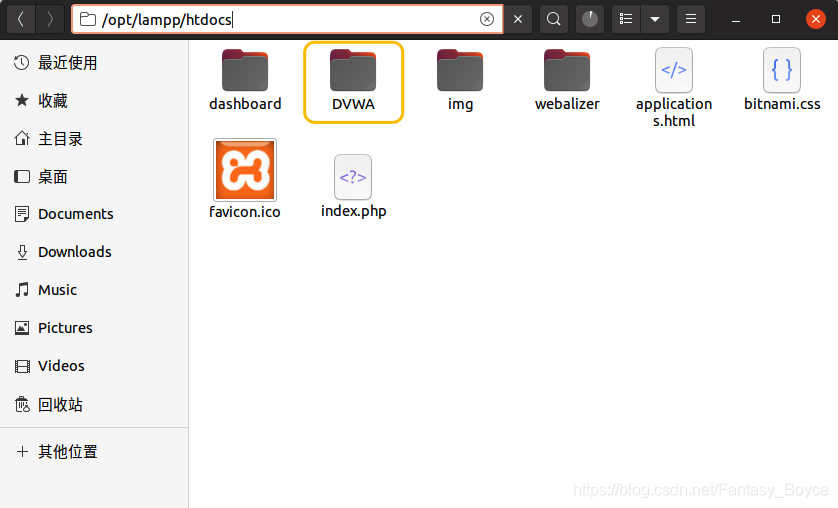

将DVWA.zip文件,解压后传输至/opt/lampp/htdocs路径下。

-

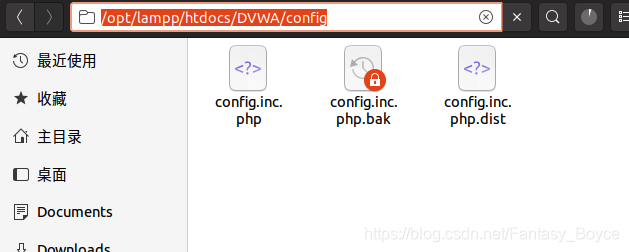

在/opt/lampp/htdocs/DVWA/config路径下,复制一份config.inc.php.dist,并重命名为config.inc.php。

-

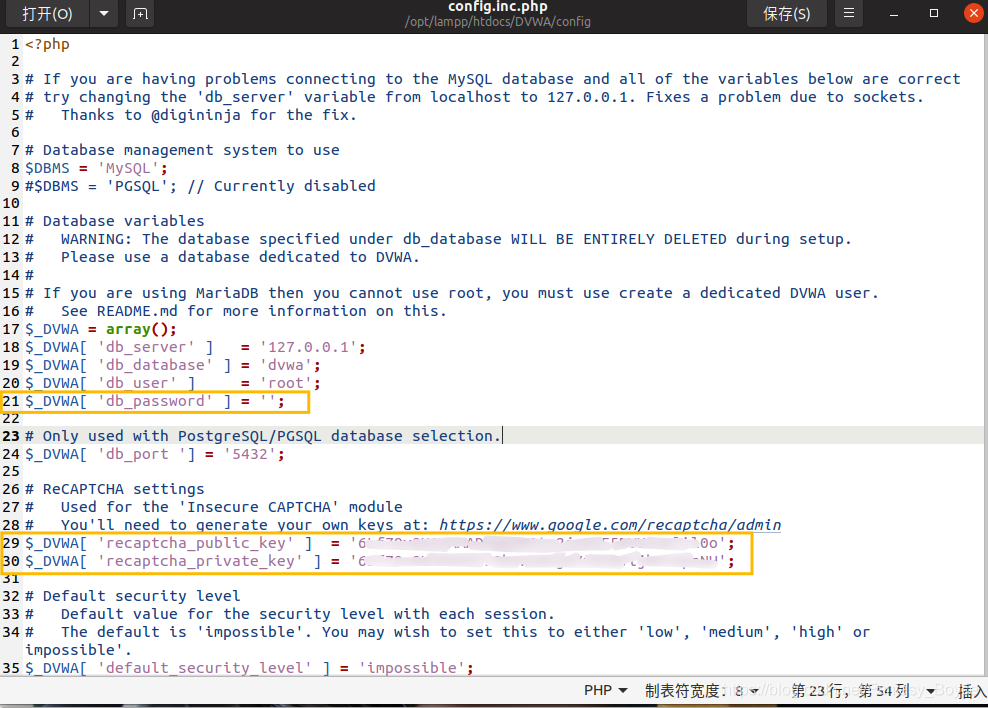

文本编辑器打开config.inc.php,修改其中的配置并保存,具体如下:

a. 修改约21行,$_DVWA[ ‘db_password’ ]设置为空;

b. 修改约29,30行,内容可通过https://www.google.com/recaptcha/admin/create生成。

-

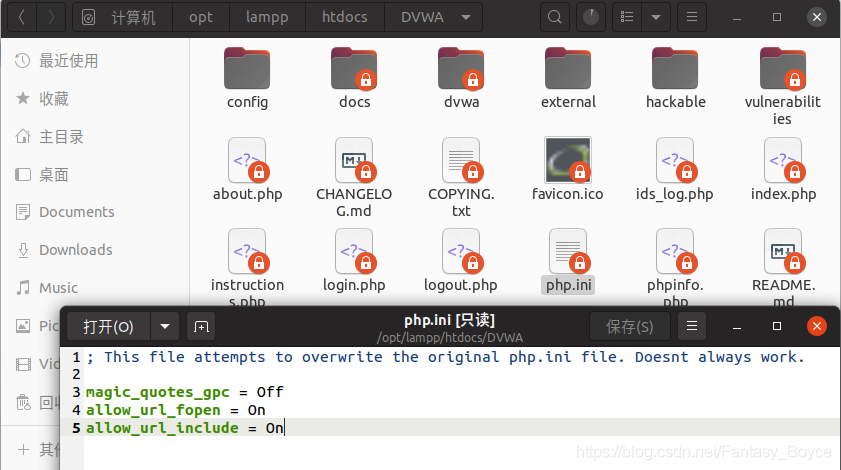

修改/opt/lampp/htdocs/DVWA/下的php.ini文件,将allow_url_fopen和allow_url_include配置成On(注意O是大写)。

-

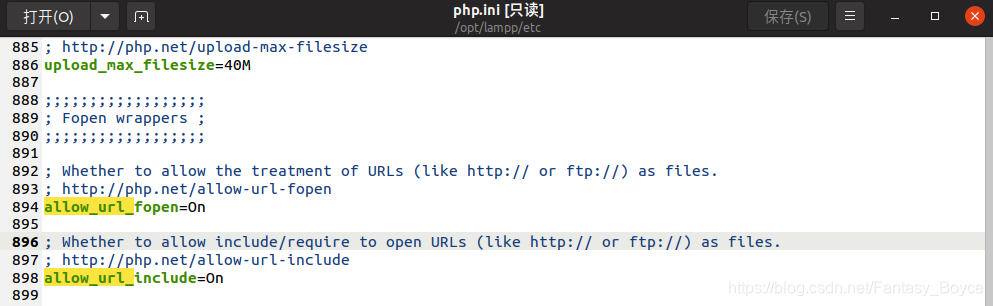

修改/opt/lampp/etc下的php.ini,同样将allow_url_fopen和allow_url_include配置成On(注意O是大写)。

-

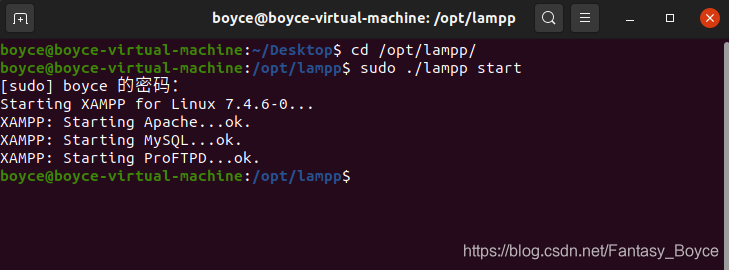

在终端中,输入以下命令,启动服务器。

cd /opt/lampp # 进入lampp路径 sudo ./lampp start # 启动服务器 sudo ./lampp stop # 停止服务器

数据库创建及DVWA访问

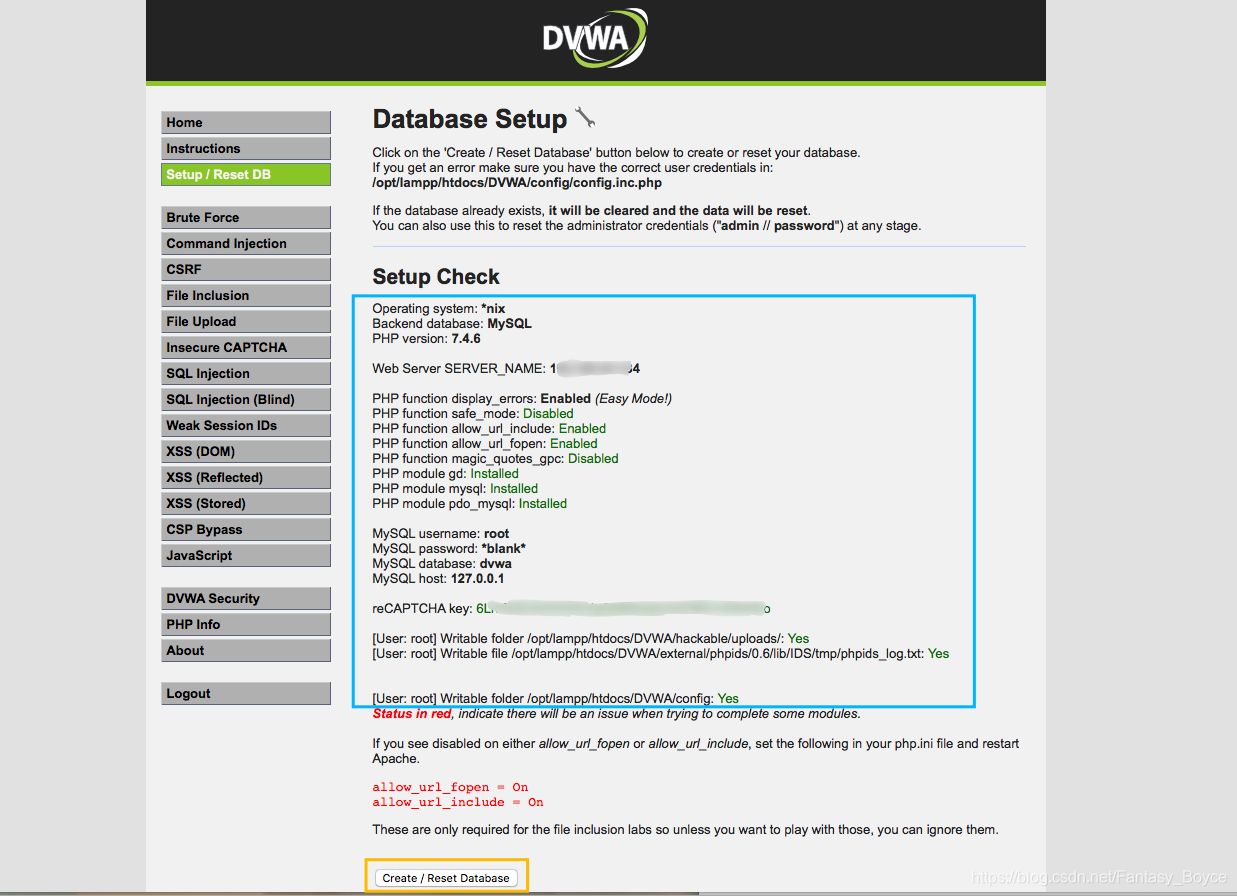

- 浏览器访问http://你的虚拟机IP/DVWA/setup.php进行启动检查。

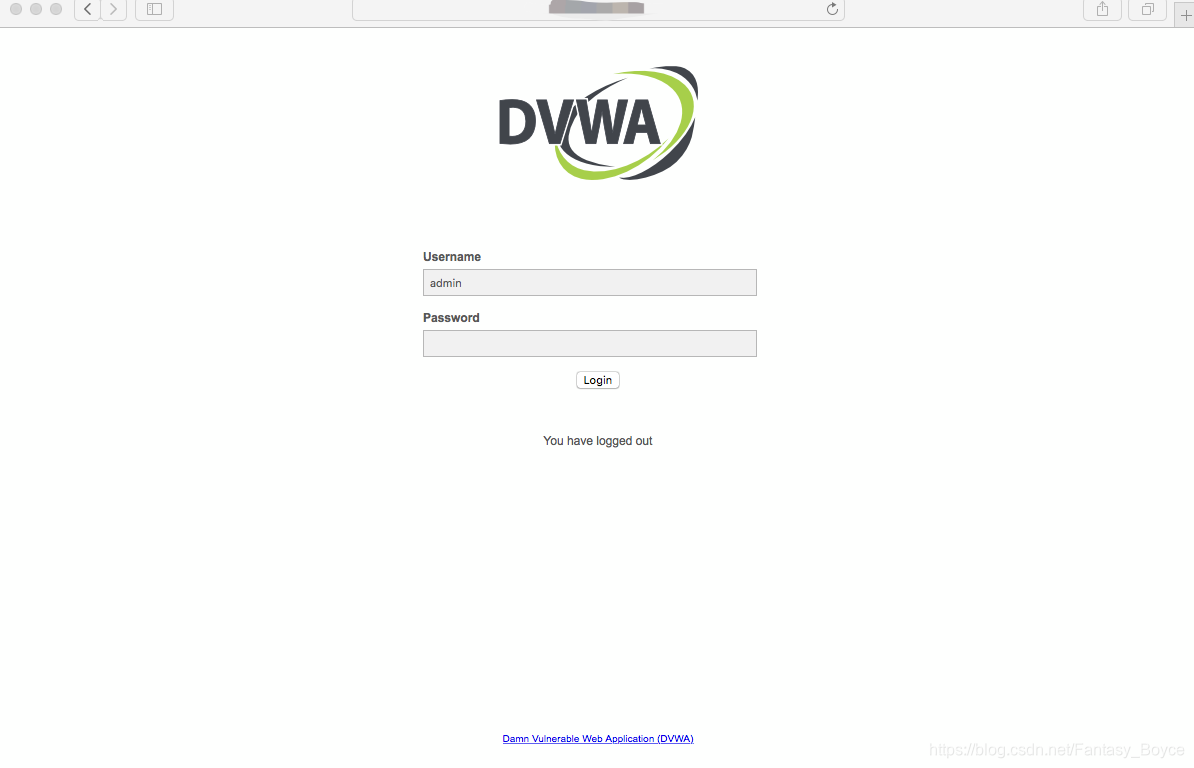

- 确保上图篮色方框内各项内容是绿色后,点击页面下方的【Create / Reset Database】按钮,稍等片刻,即可成功创建数据库。在跳转后的登录界面,输入用户名和密码(默认admin/password),就可开始愉快的渗透测试之旅啦。

2944

2944

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?