目录

| 主机名 | ip |

|---|---|

| kali | 192.168.114.130 |

| 32位windows | 192.168.114.131 |

| 网关 | 192.168.114.2 |

网络数据的嗅探与欺骗的解释

1。欺骗则是通过技术手段篡改网络数据,使得数据接收者误认为数据来自合法的发送者2。

嗅探的一种常见方式是ARP欺骗,通过这种方式,黑客可以截获受害计算机与外部通信的全部数据,如受害者登录使用的用户名与密码、发送的邮件等34。例如,使用HTTP、FTP或者Telnet等协议所传输的数据都是明文传输的,一旦数据包被监听,里面的信息就会被泄漏34。

欺骗的一种著名方式是“中间人攻击”。在这种攻击方式中,攻击者会同时欺骗计算机A和计算机B,让计算机A误认为攻击者的计算机是计算机B,同时让计算机B误认为攻击者的计算机是计算机A,从而计算机A和计算机B之间的通信都会经过攻击者的计算机34。

在Kali Linux中,提供了很多可以用来实现网络数据嗅探的工具,如TcpDump和Wireshark34。TcpDump是一款强大的网络工作人必备的工具,可以用来捕获网络中的数据34。Wireshark是一款优秀的网络抓包工具,同时也是一款流行的网络分析工具34。

请注意,这些行为可能违反法律和道德规范,因此在没有得到适当授权的情况下,不应进行网络数据的嗅探与欺骗。这些信息仅供学习和研究使用,以增强对网络安全的理解和防范能力。

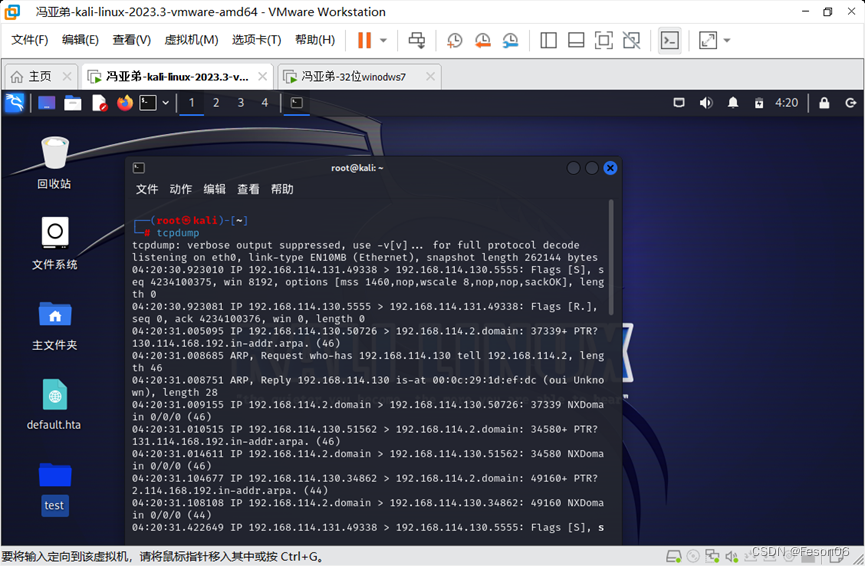

使用TcpDump分析网络数据

1、启动TcpDump工具

tcpdump

2、捕获网络中的数据,但不存储数据。

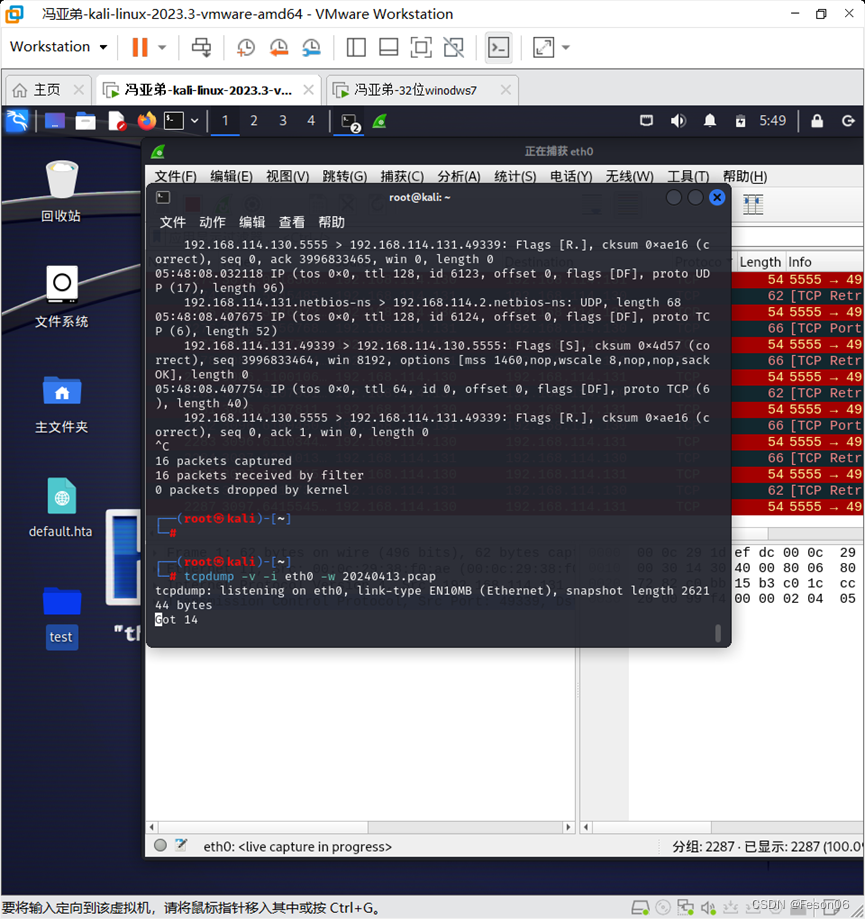

3、捕获网络中的数据,存储数据到一个文件中。

tcpdump -v -i eth0 -w 2024413.pcap

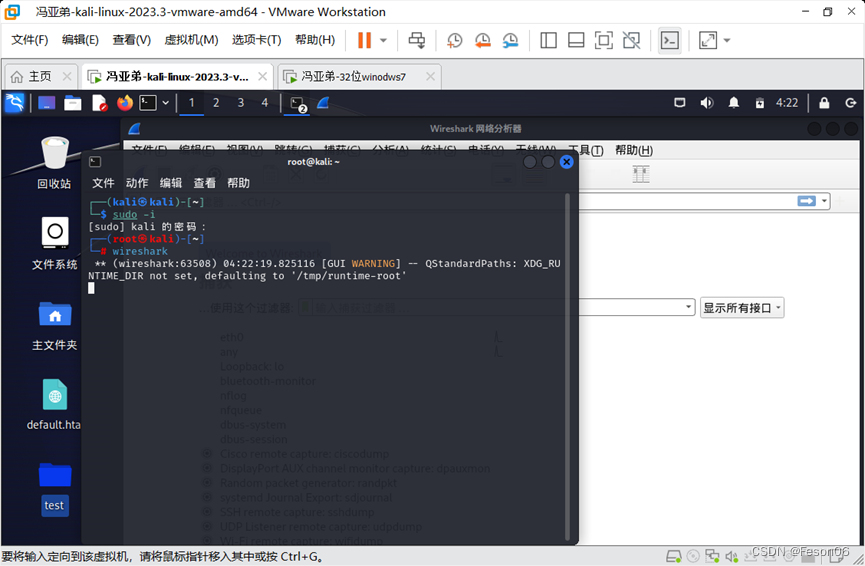

使用Wireshark进行网络分析

1、启动Wireshark工具的方法

(1)命令提示行:

wireshark

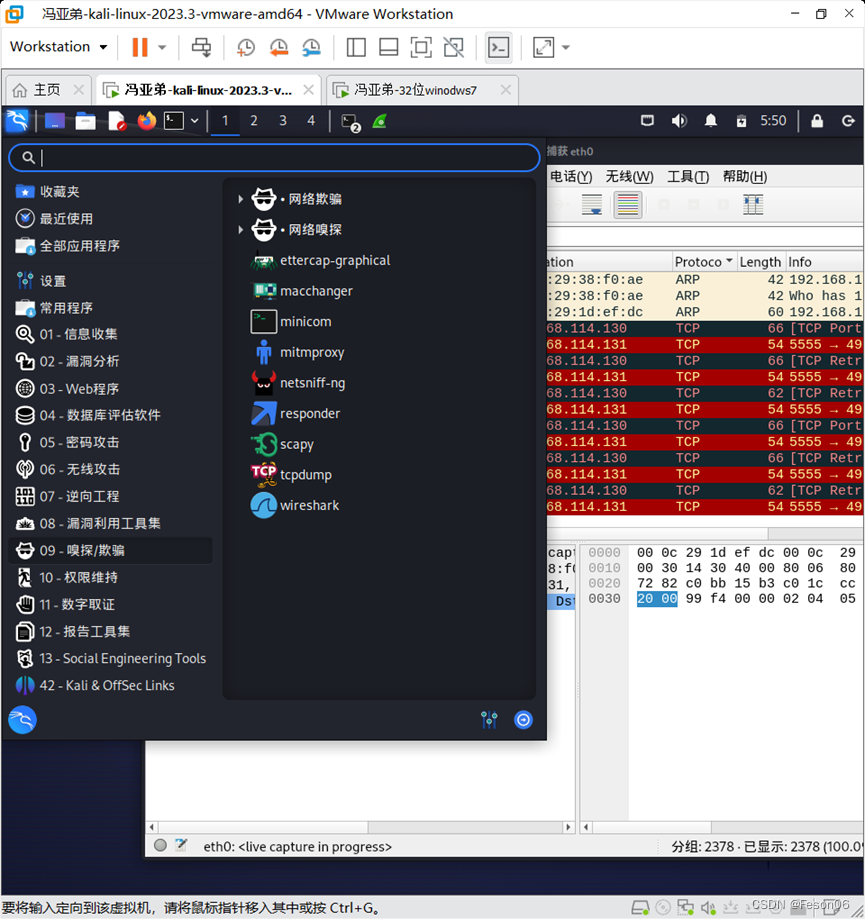

(2)菜单启动:

2、Wireshark工具的环境配置

(1)主机上有多块网卡,可以指定一块网卡,屏蔽其他网卡的进出流量:

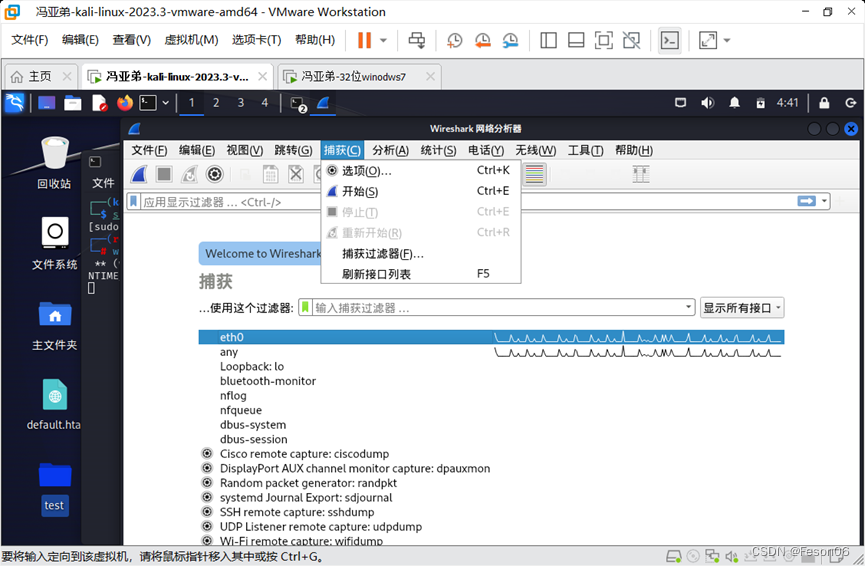

打开菜单Capture(捕获) / Options(选项),在“Capture Interfaes”窗口中选择需要的网卡

(2)工作面板从上到下分三部分:结果截图并作必要的说明。

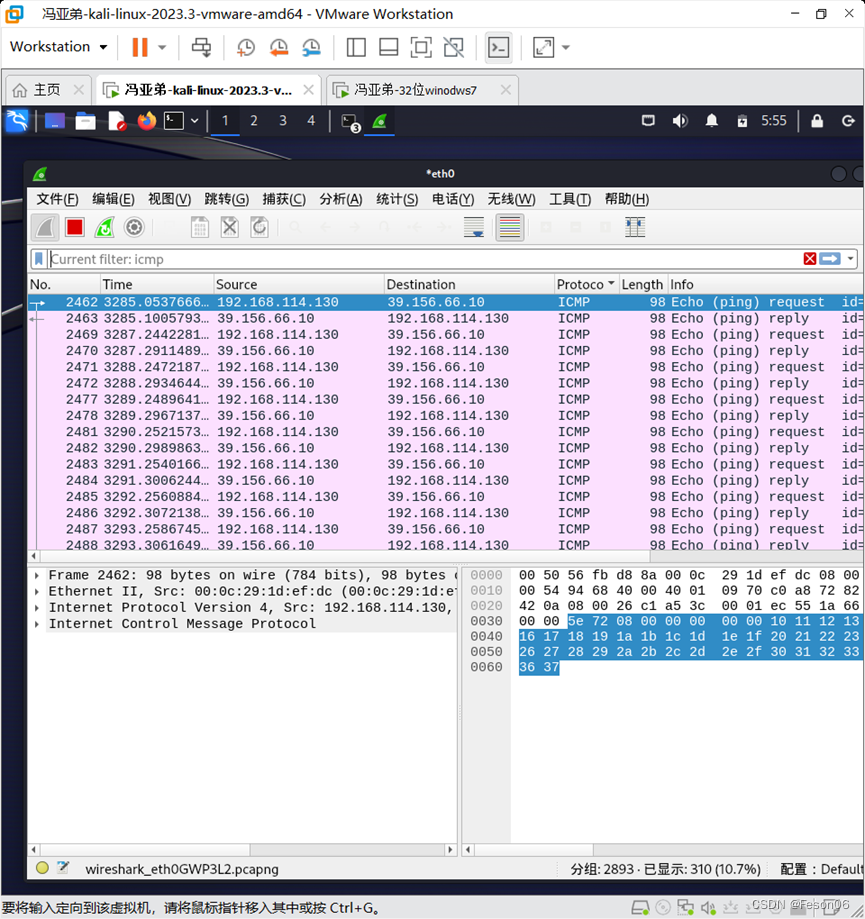

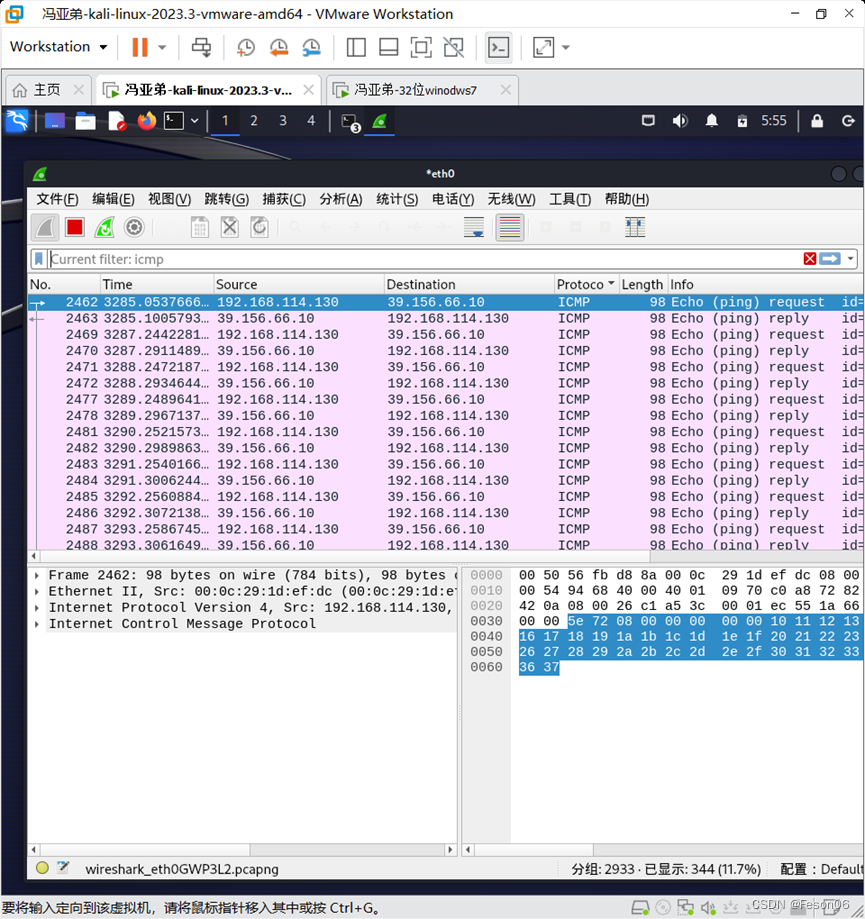

3、Wireshark的显示过滤器使用

案例1:只显示icmp协议的数据包。结果截图并作必要的说明。

案例2:只显示arp协议的数据包。结果截图并作必要的说明。

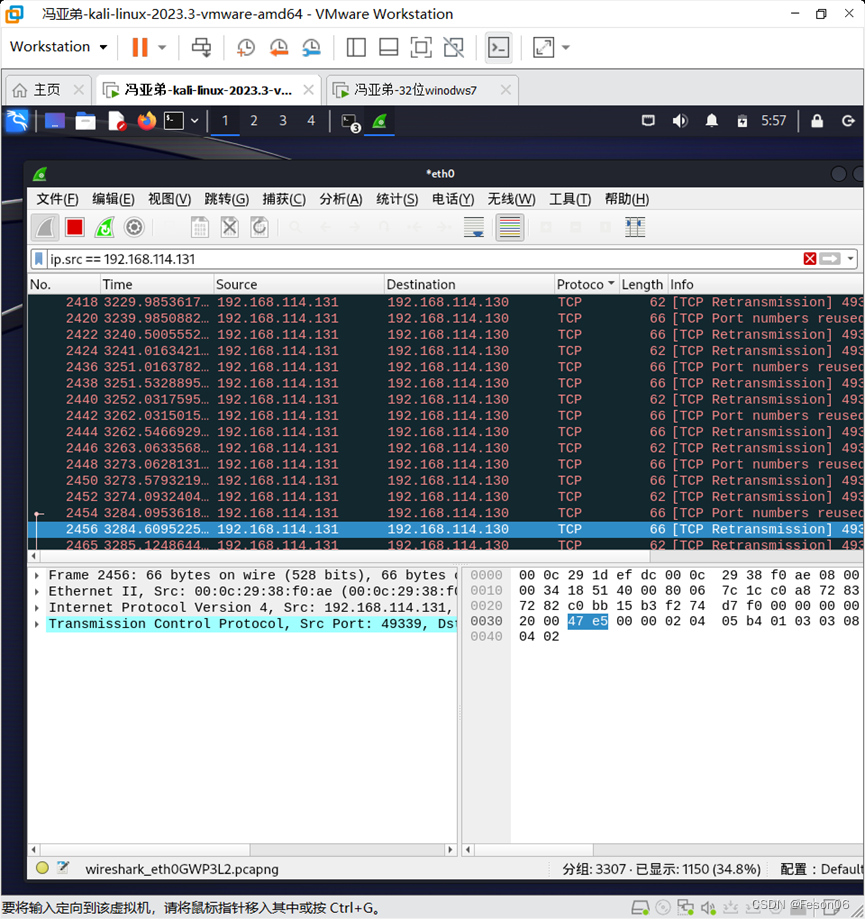

案例3:只显示所有源地址IP为 192.168.114.131 (win7或XP)的数据包。结果截图并作必要的说明。

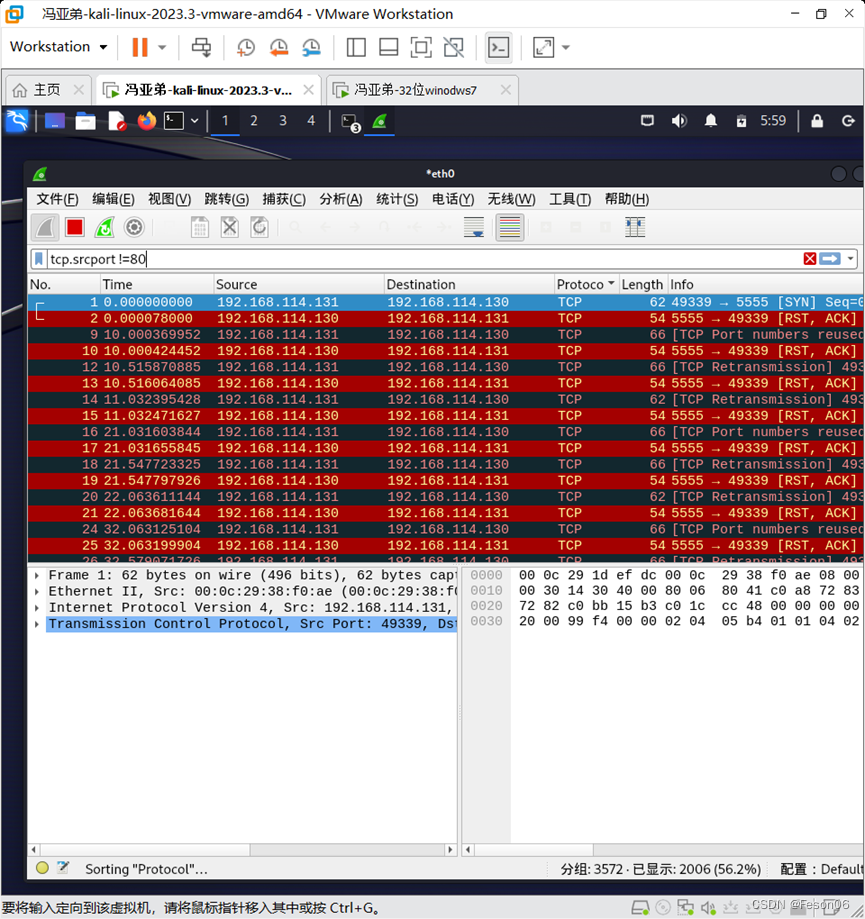

案例4:只显示所有源端口不为80的数据包。结果截图并作必要的说明。

12.3 使用arpspoof进行网络欺骗

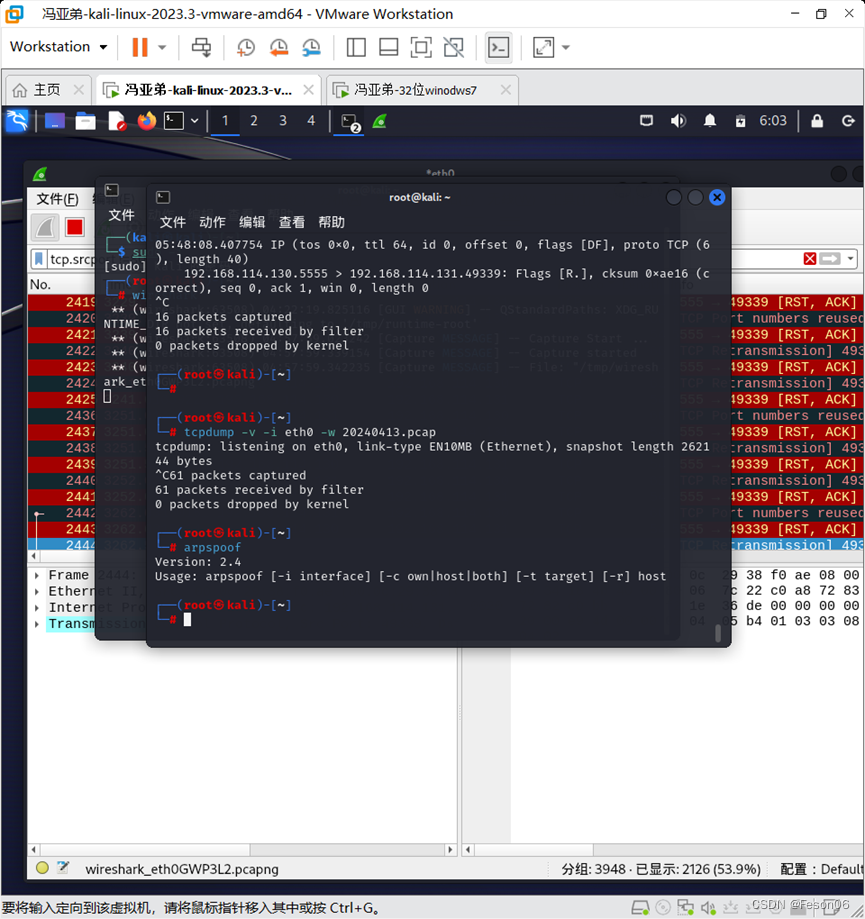

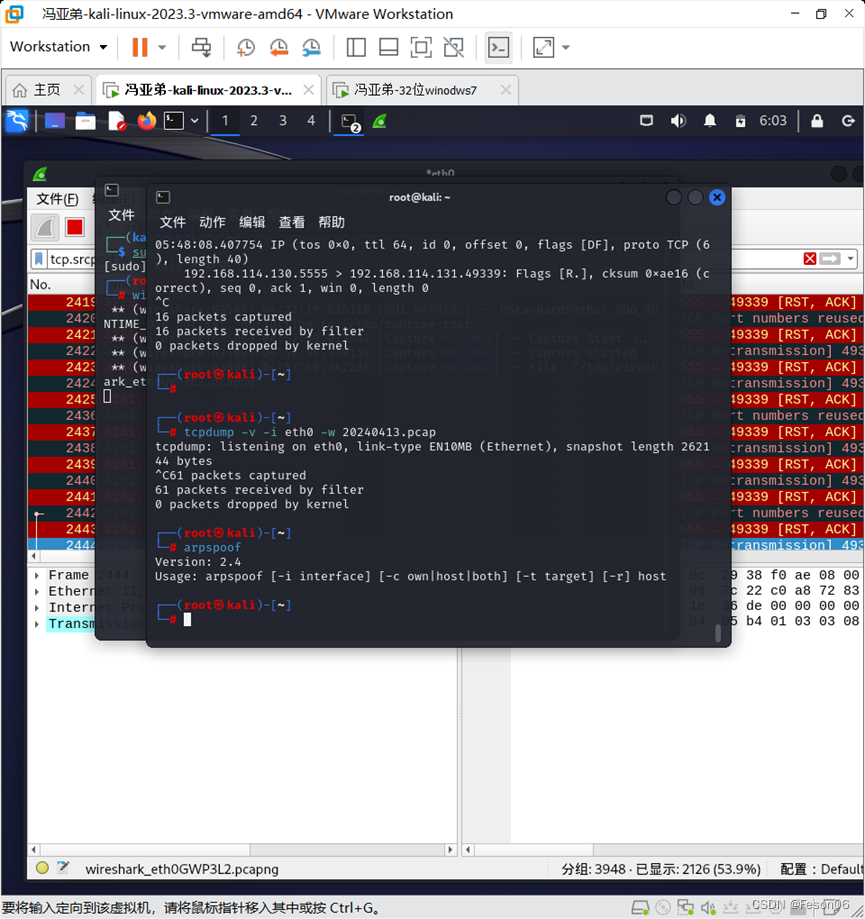

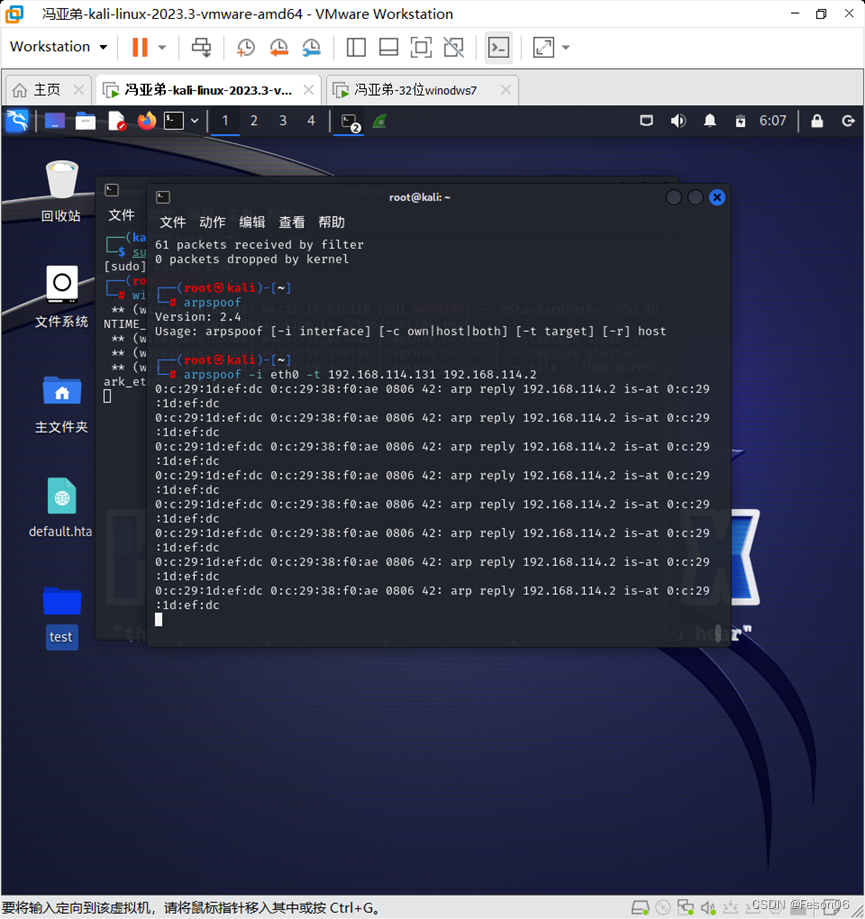

0、安装arpsoof

arpspoof

- arpspoof使用格式:

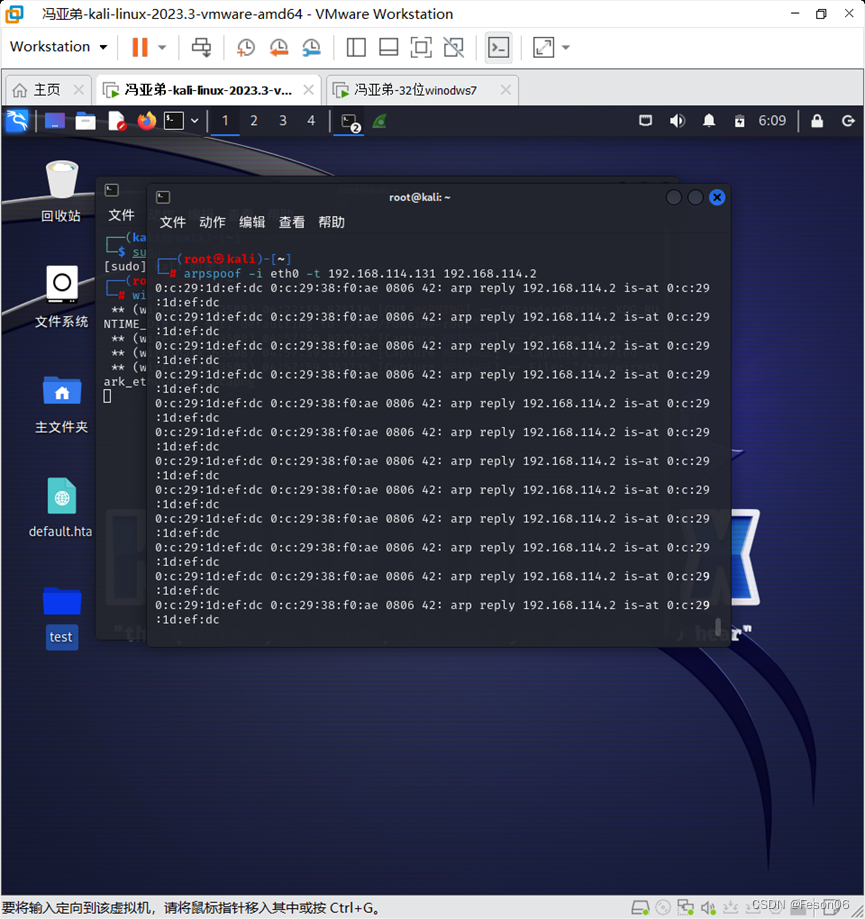

2、伪装为网关截获所有数据

结果截图并作必要的说明。

arpspoof -i eth0 -t 192.168.114.131 192.168.114.2

(1)实验所涉及的主机

攻击者IP: 192.168.114.130

被欺骗的主机IP: 192.168.114.131

默认网关: 192.168.114.2

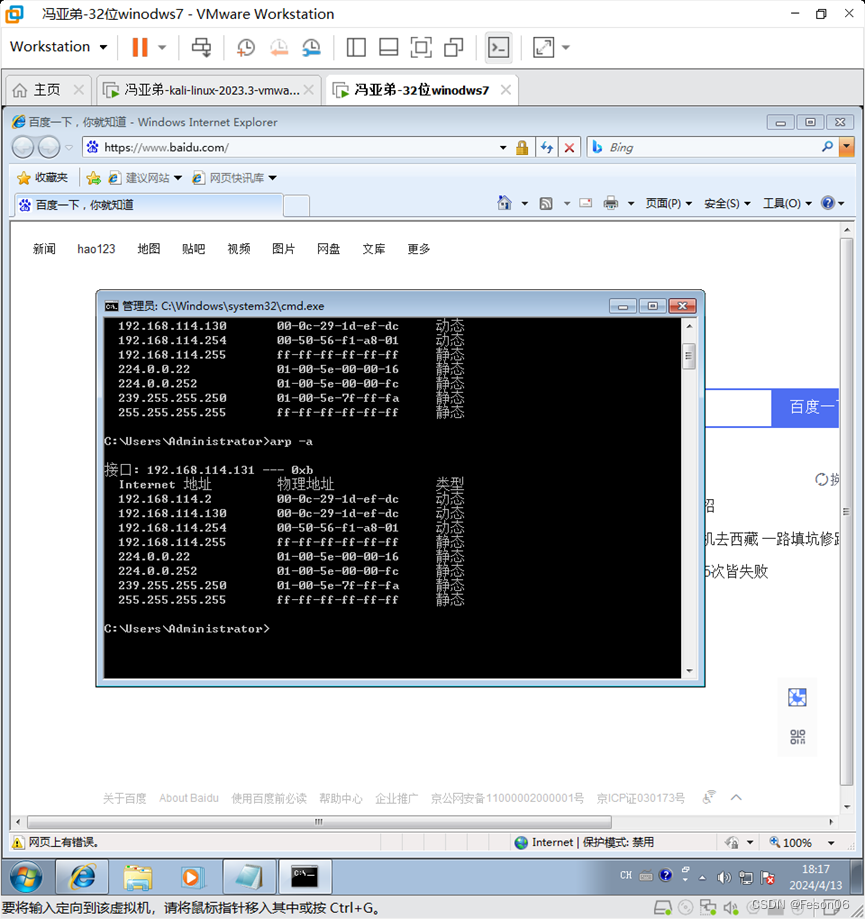

(2)使用arpspoof完成一次网络欺骗

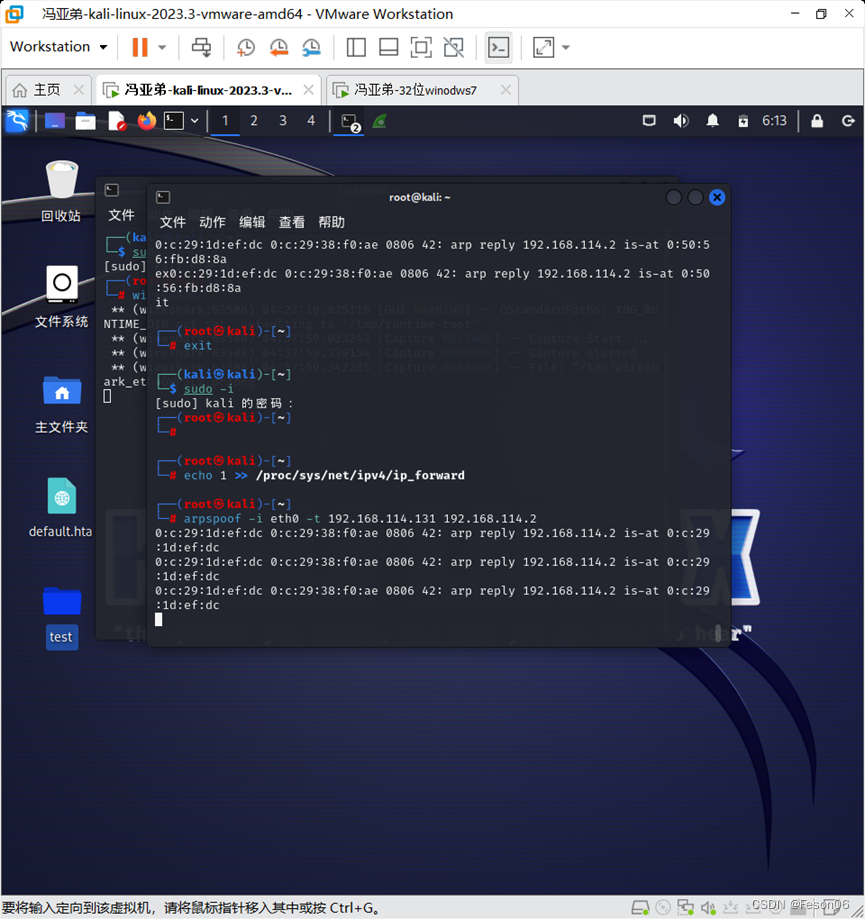

(3)验证:在被欺骗的主机上查看arp表,攻击者和网关的mac地址相同

(4)在攻击者主机上开启转发功能,将截获的数据包再转发出去,不影响被欺骗主机上网

12.4 使用Ettercap进行网络嗅探

实验所涉及的主机:

攻击者IP: 192.168.114.130

被欺骗的主机IP: 192.168.114.131

默认网关: 192.168.114.2

以下操作步骤和结果截图并作必要的说明。

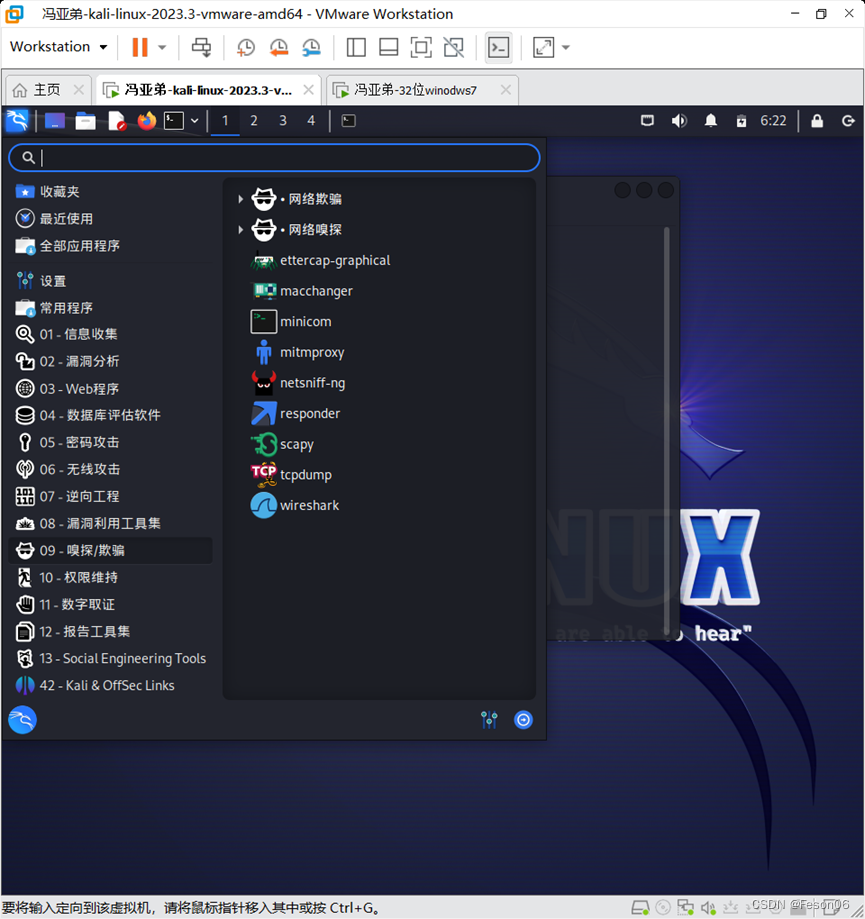

1、启动图形化Ettercap工具的方法

菜单栏启动

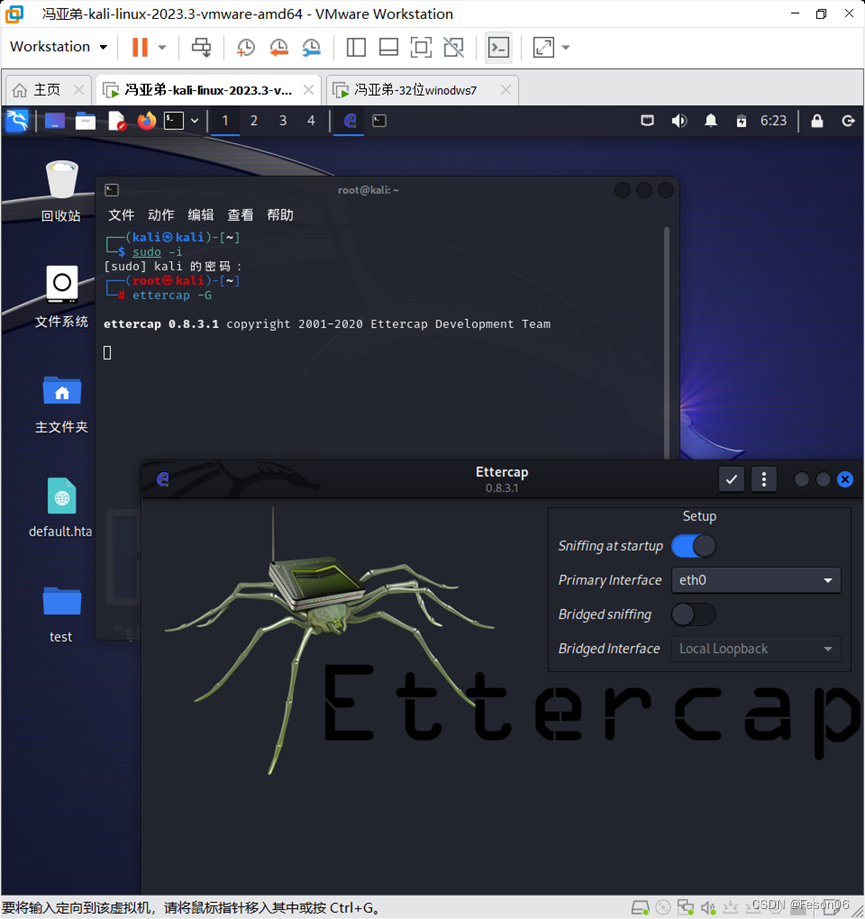

命令行启动

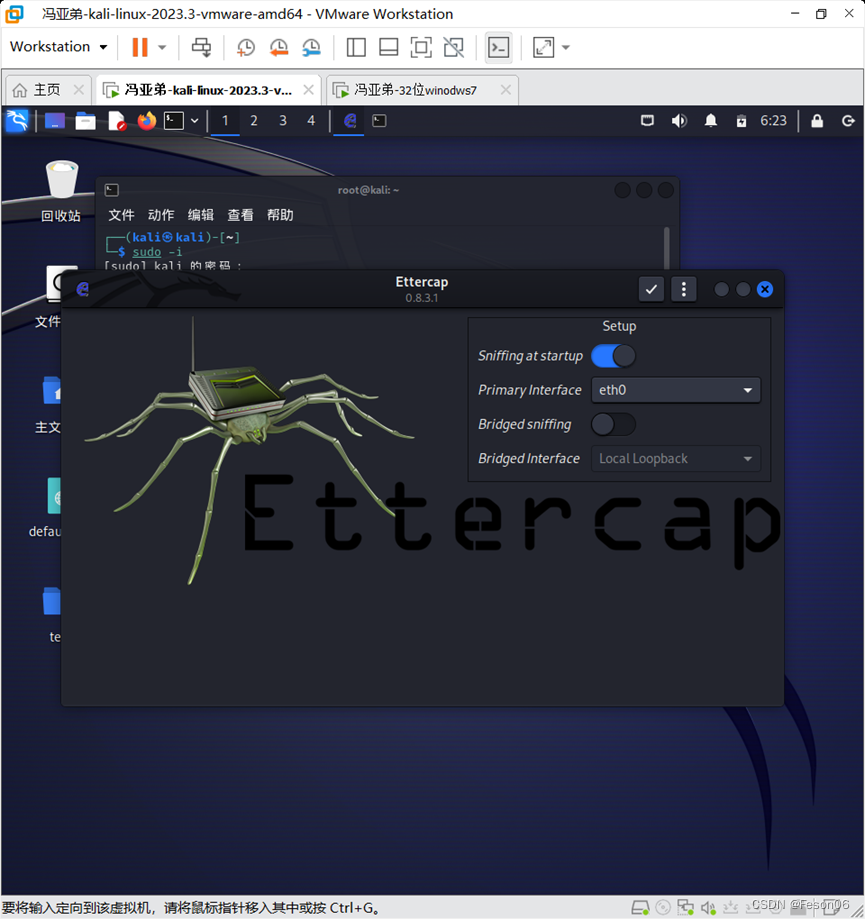

2、Ettercap工具的环境配置

(1)选择中间人运行摸式(默认不勾选Bridged sniffing)

(2)选择网卡类型:

本地有线网卡:eth0

无线网卡:vlan0

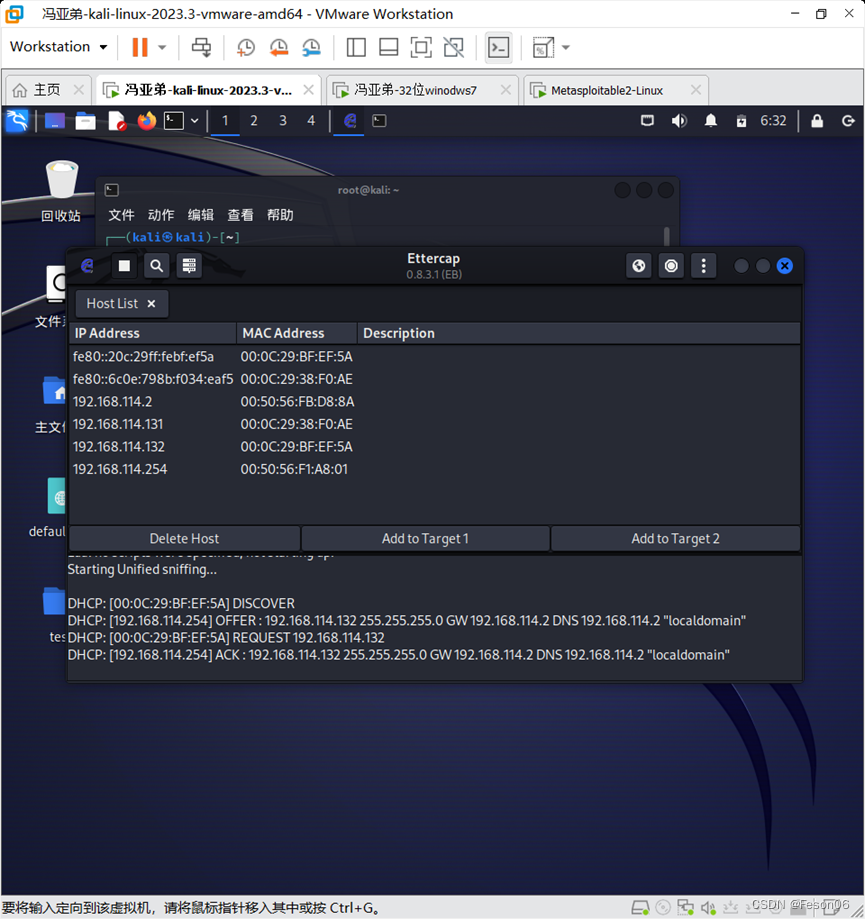

3、查看网络中可以欺骗的主机

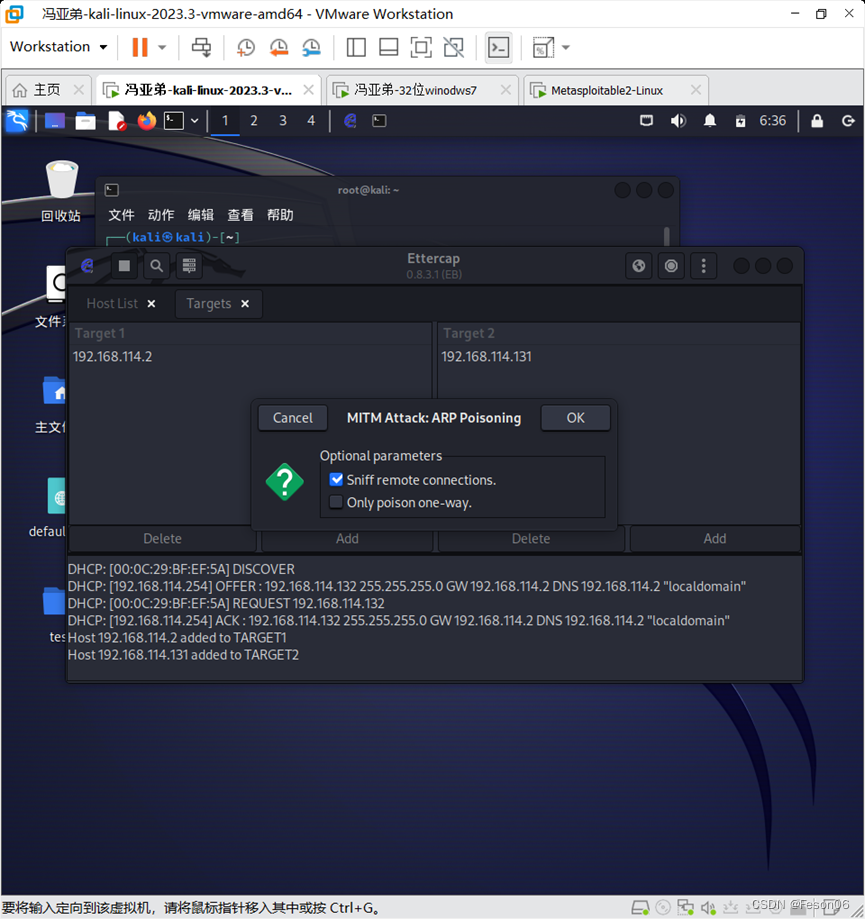

4、在“Hosts list”中选择目标主机

选择IP 192.168.114.2 主机(网关)作为目标1(单击Add to Target 1按钮)

选择IP 192.168.114.131 主机(被欺骗主机)作为目标2(单击Add to Target 2按钮)

5、查看设置好的目标

6、对目标进行ARP欺骗

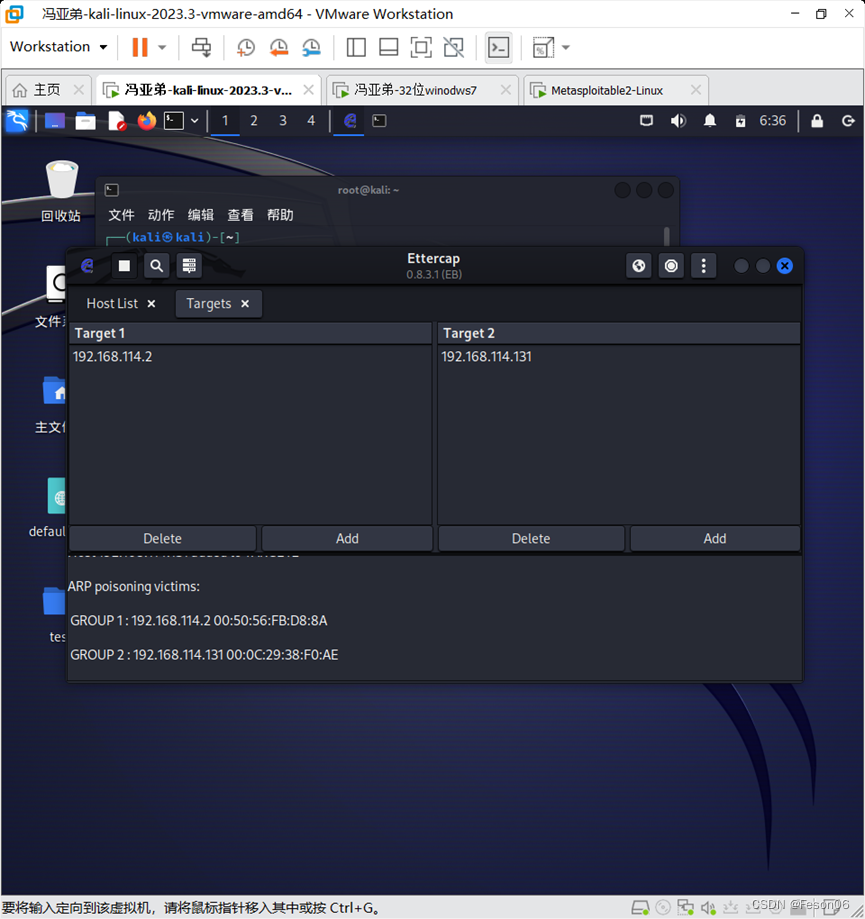

7、启动攻击

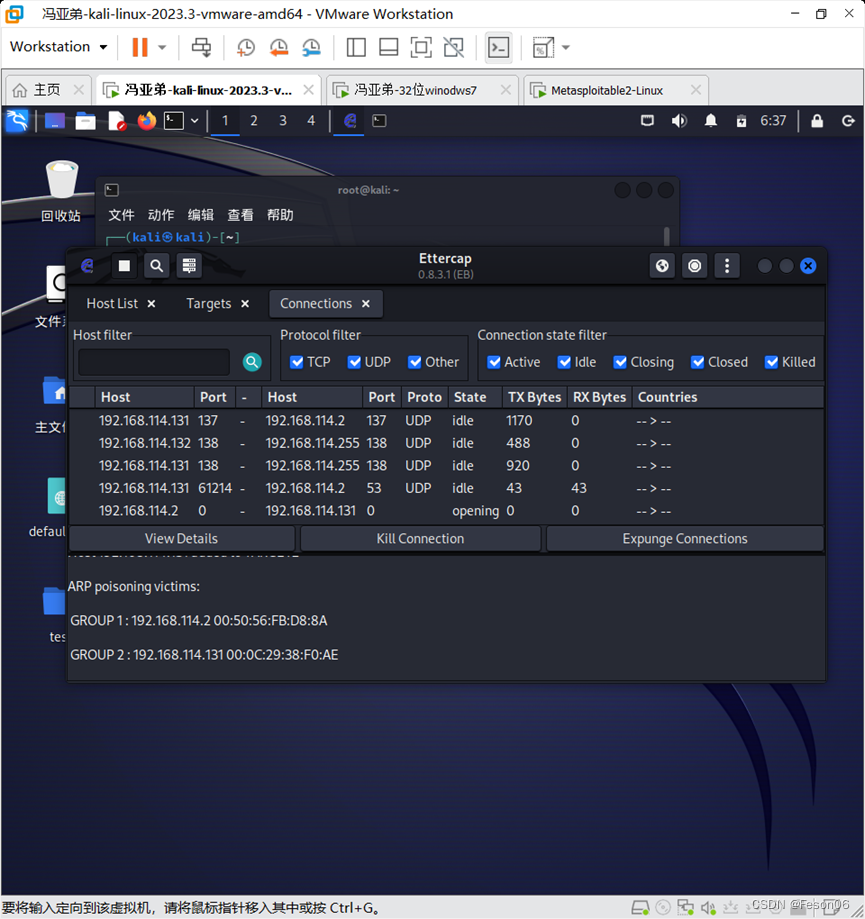

8、查看目标上所有连接

防范网络数据嗅探的方法主要有以下几种:

-

数据加密:对数据进行加密是防止网络嗅探的重要手段1。例如,使用HTTPS代替HTTP,使用SSH代替Telnet,使用SFTP代替FTP等,都可以有效地防止数据在传输过程中被嗅探2。

-

使用安全协议:使用安全的网络协议可以有效地防止嗅探攻击。例如,使用SSH进行远程登录和文件传输,使用HTTPS进行网页浏览,都可以有效地防止嗅探攻击2。

-

网络设备设置:在重要的主机或者工作站上设置静态的ARP对应表,比如Win2000系统使用arp命令设置,在交换机上设置静态的IP-MAC对应表等,防止利用欺骗手段进行嗅探3。

-

物理防范:入侵者要让嗅探器发挥较大功效,通常会把嗅探器放置在数据交汇集中区域,比如网关、交换机、路由器等附近,以便能够捕获更多的数据3。

学习网络数据的嗅探与欺骗,可能会让你有以下的观后感与感悟:

-

网络安全的重要性:网络数据的嗅探与欺骗让我们更加深刻地理解了网络安全的重要性。在数字化的世界中,我们的许多信息都在网络中传输,如果没有足够的安全措施,这些信息可能会被不法分子利用。

-

技术的双刃剑性:网络数据的嗅探与欺骗技术本身并不是坏的,它可以帮助我们更好地理解网络的工作原理,提高我们的网络安全防范能力。但是,如果这些技术落入不法分子手中,就可能被用来进行非法活动。

-

持续学习的必要性:网络技术在不断发展,新的嗅探与欺骗手段也在不断出现。因此,我们需要不断学习新的知识,提高我们的防范能力。

-

法律与道德的约束:虽然我们学习了网络数据的嗅探与欺骗技术,但是我们必须明白,这些技术只能用于合法的、经过授权的情况下,不能用于非法的目的。我们需要遵守法律和道德规范,尊重他人的隐私。

请注意,这些信息仅供学习和研究使用,以增强对网络安全的理解和防范能力。在没有得到适当授权的情况下,不应进行网络数据的嗅探与欺骗。

600

600

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?