木马免杀(篇一)基础知识学习

————

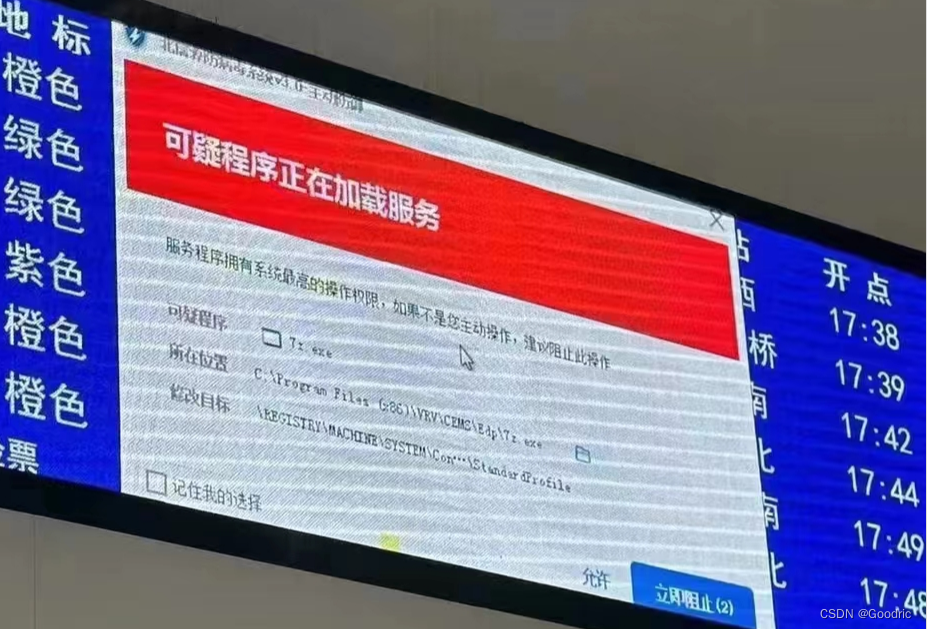

简单的木马就是一个 exe 文件,比如今年hw流传的一张图:某可疑 exe 文件正在加载。当然木马还可能伪造成各式各样的文件,dll动态链接库文件、lnk快捷方式文件等,也可能与正常的软件绑定在一起,所以那些来路不明的文件都有可能存在木马病毒。

生成木马一般使用msf 或 cs (只会这~),传到目标机器,如果目标有杀软,我们的木马就会被删除。可能木马执行之后被查杀,可能文件传过去马上就被查杀。涉及到木马的免杀程度不同,杀软的查杀方式、查杀力度不同。

————

免杀,也就是反病毒(AntiVirus)与反间谍(AntiSpyware)的对⽴立⾯面,英⽂文为 Anti-AntiVirus(简写Virus AV),逐字翻译为“反-反病毒”,翻译为“反杀毒技术。

杀软:

Windows defender、火绒、360、卡巴斯基等

在线检测:

微步、virustotal 等

virustotal:

https://www.virustotal.com/gui/home/upload

——————————

杀软木马查杀/检测方式

在现代网络环境中,木马病毒成为威胁计算机安全的重要因素之一。为了保护系统免受木马侵害,杀软采用了多种查杀和检测方式,其中包括基于特征码的静态扫描、行为分析和沙盒分析等技术。

基于特征码的静态扫描

通过将文件与病毒特征库对比,如果信息中有与病毒特征相符合的,即判断文件被病毒感染。

特征是文件内部特有的的一段或几段代码,正常程序不会有这些特征。

特征码:能识别一个程序是一个病毒的一段不大于64字节的特征串

优点,速度快,准确率较高。缺点,无法检测新型病毒,需不断更新新病毒的特征码。

行为分析

通过监视系统中程序的行为,检测是否有异常活动,如文件的可疑操作、注册表项的修改等。

病毒通常会有一些共同的行为特征,这些特征与正常程序的行为相比较为特殊。通过监视进程的行为,行为分析可以发现这些异常活动并识别出潜在的木马威胁。

优点,可发现未知病毒。缺点,可能误报,无法识别病毒名称,实现有难度。

沙盒分析

沙盒分析是一种高级的木马检测方法,它能够在隔离的环境中执行可疑文件,并观察其行为。通过在隔离环境中模拟真实操作系统,沙盒可以捕获木马的恶意活动,如文件的修改、网络通信等。

有助于安全专家识别木马的行为模式并采取相应的应对措施。沙盒分析对于检测新型木马和高级威胁尤为有效,但也需要较高的技术水平和资源投入。

——————————

免杀技术

修改特征码

花指令免杀

加壳免杀

内存免杀

二次编译

分离免杀

资源修改

数字签名

修改特征码

破坏病毒与木马固有的特征,原有功能不改变。使程序不被特征码识别。

校验和是根据病毒⽂文件中与众不不同的区块计算出来,如果⼀一个⽂文件某个特定区域的校验和

符合病毒库中的特征,那么反病毒软件就会报警。

那么对病毒的特定区域进⾏行行⼀一定的更更改,就会使这⼀一区域的校验和改变,从⽽而

达到欺骗反病毒软件的⽬目的。

所以要进行免杀要先定位找到特征码,并修改为与杀软特征库不同。

花指令免杀

花指令是指一段毫⽆无意义的指令,也可以称之为垃圾指令。

特征识别码都是在⼀一定偏移量量限制之内的,否则会对反病毒软件的效率产⽣生严重的影响。

添加一段段花指令之后,程序的部分偏移会受到影响。病毒软件不能识别这段花指令,那么它检测特征码的偏移量会整体位移一段位置,自然也就⽆无法正常检测⽊木⻢马了了。

加壳免杀

软件加壳也可称为软件加密、软件压缩。壳是软件增加的保护,不会破坏里面的程序结构。

运行加壳程序时,会先运行程序里的壳,然后由壳将加密的程序逐步还原到内存中,最后运行程序。

加壳可以将特征码都掩盖,但是壳也有自己的特征,杀软检测到加壳程序可能会直接弹窗或直接进行脱壳分析。所以可以选择冷门的加密壳。

内存免杀

除了在静态文件上进行特征码检测外,杀软还会在程序运行时监测内存中的特征码。恶意软件可以在内存中进行自我修改,以避免被杀软检测到。

二次编译

目前msfvenom的encoder特征基本都进入了杀软的漏洞库,很难实现单一encoder编码绕过杀软,所以对shellcode进行进⼀步修改编译成了了msf免杀的主流。互联网上有很多借助于C、C#、python等语⾔言对shellcode进行二次编码从而达到免杀的效果。

分离免杀

将恶意代码和加载器分离,加载器负责将恶意代码加载到内存中执行,从而绕过杀软的静态分析。

资源修改

对文件的图标、版本信息、对话框等资源进行修改。比如工具 ResHacker 工具。

数字签名

恶意软件开发者可能会使用数字签名技术来伪装恶意代码,使其看起来像是来自受信任的来源。这可以让恶意软件在一些安全机制下绕过检测。

——————————————

总结

木马查杀和免杀技术是网络安全领域中一场持续的斗争。杀软不断更新自己的检测技术,而恶意软件开发者也在不断创新免杀技术,双方相互较劲。有效的木马查杀技术可以帮助保护系统免受威胁,而了解免杀技术也能帮助安全专家。

同时技术不仅限于前面说到的几种,比如现在还会有人工智能与机器学习等更高级的技术去检测威胁。

这里只是通过这几种典型的技术例子更好得理解木马的查杀与免杀。

1332

1332

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?