信息收集&踩点

这是一个普通的等保渗透项目,要求在一天内完成,接到项目时已经快中午了,由于时间急促,信息收集一番便开干了。

经过前期踩点发现站点使用了webpack打包且存在流量限制,目录扫描超过200会ban ip,扫描器无法正常使用,通过查看js文件发现了多个系统接口,但都存在权限校验,无法进一步利用。

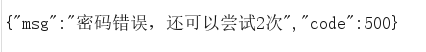

重新回到登录页面进行测试,发现此处存在用户名枚举漏洞,利用用户名枚举得到存在账号admin,通过查看js发现登录密码正则匹配为强口令,且存在账号锁定策略,密码错误五次账号锁定15分钟,继续测试发现此处验证码有效期为一次,无法进行绕过,批量爆破用户弱口令也无法实现

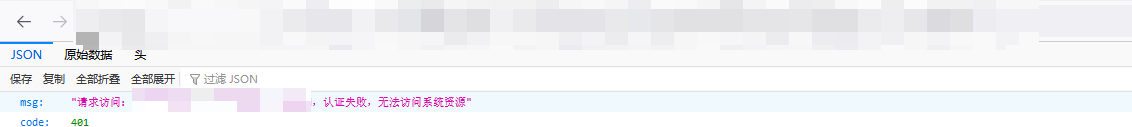

手动尝试多个强口令登录无果,之后开启抓包截获登录数据包,观察返回包发现登录失败的response code为500,结合response返回内容和webpack信息可知,response code状态控制着系统跳转链接,通过更改response code状态为200,尝试使用逻辑漏洞突破限制,但由于系统存在权限校验,该尝试也以失败告终。

之后通过搜索关键字,

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2642

2642

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?