0X01 漏洞描述:

WebLogic是Oracle推出的application server,是Web应用系统必不可少的组件,其具有支持EJB、JSP、JMS、XML等多种语言、可扩展性强、快速开发等多种特性。大多数未及时更新的Weblogic组件存在严重的漏洞,导致其成为攻击者攻击的重点目标。

2020年1月15日,Oracle发布了一系列的安全补丁,其中Oracle WebLogic Server产品有高危漏洞,漏洞编号CVE-2020-2551,CVSS评分9.8分,漏洞利用难度低,可基于IIOP协议执行远程代码。

0X02 影响版本:

Weblogic 10.3.6.0.0

Weblogic 12.1.3.0.0

Weblogic 12.2.1.3.0

Weblogic 12.2.1.4.0

0X03 漏洞复现:

本文用kali复现攻击机IP为192.168.1.12 靶机IP为:192.168.1.25

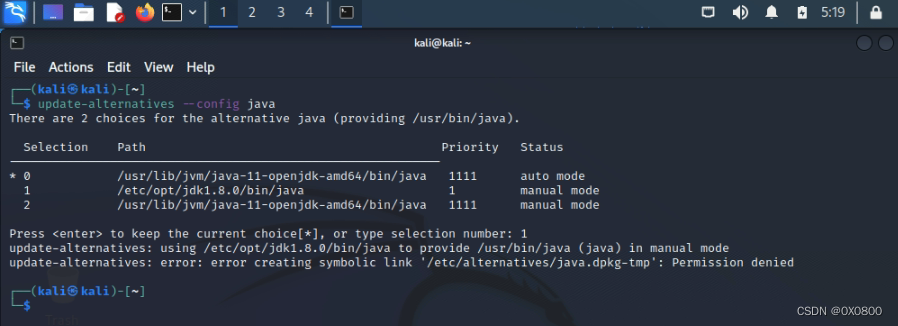

工具获取:https://github.com/sp4zcmd/WeblogicExploit-GUI?spm=a2c6h.12873639.article-detail.4.4b495a9dVXzbJR1、打开终端,输入update-alternatives --config java,将java版本切换至jdk1.8

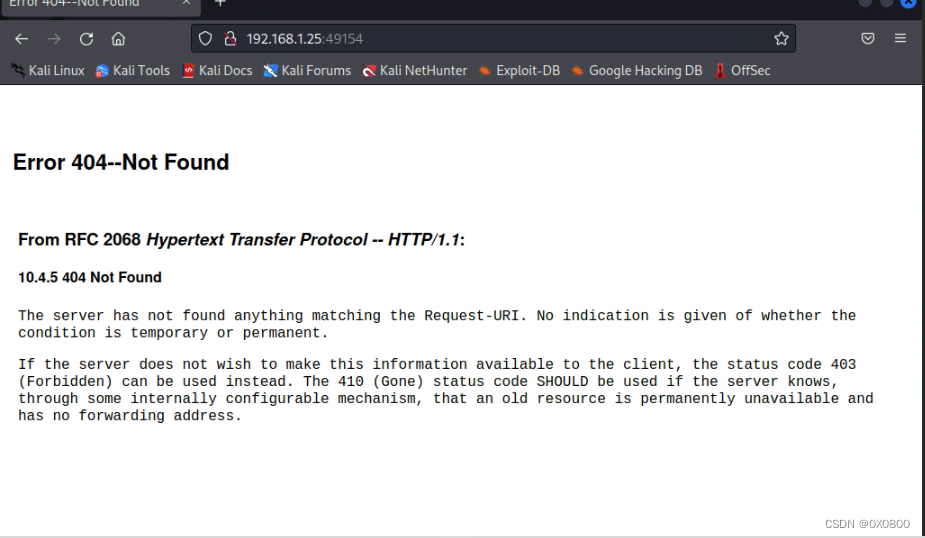

2、访问192.168.1.25:49154

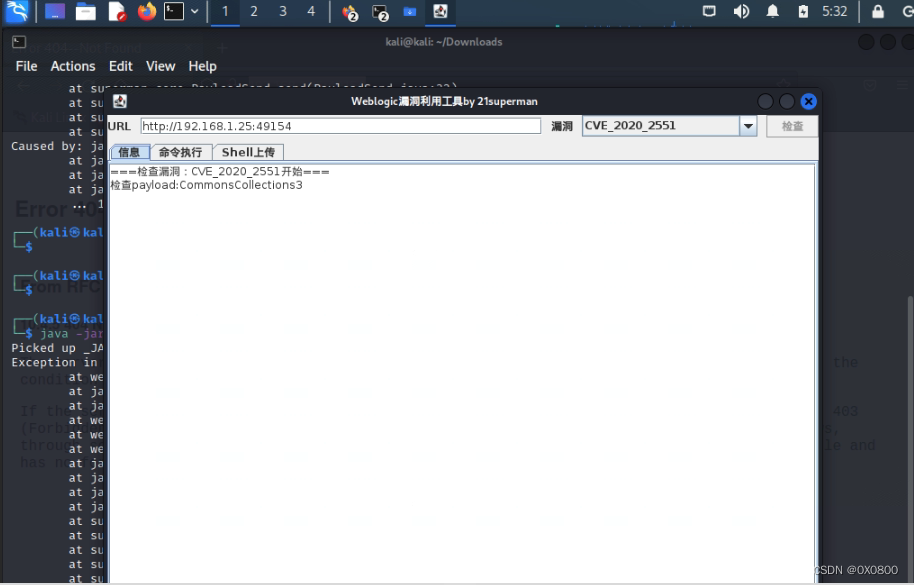

3、进入下载好的jar目录/home/kali/downloads/下,执行java -jar weblogic_exploit-1.0-SNAPSHOT-all.jar打开图形化工具

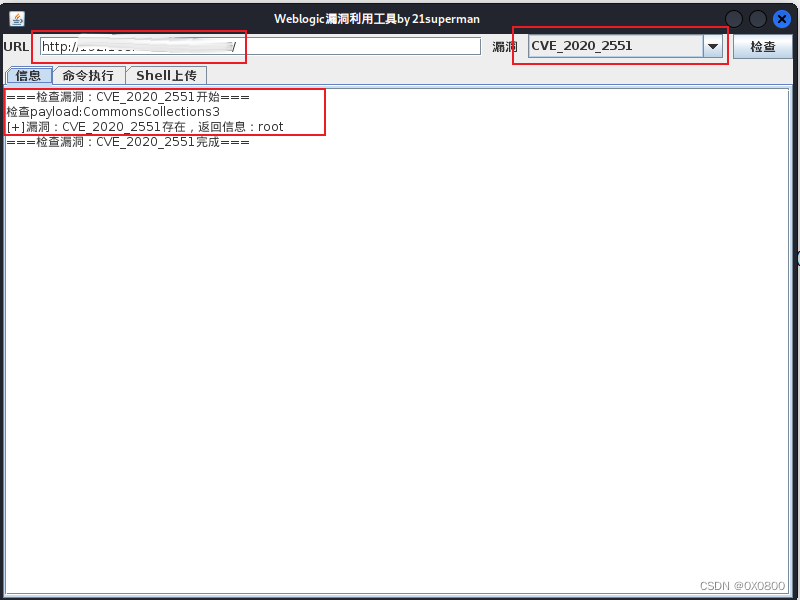

4、输入192.168.1.25:49154,选择CVE-2020-2551

5、执行命令ifconfig

0X04修复方案

1、参考以下链接安装补丁更新:https://www.oracle.com/security-alerts/cpujan2020.html。

2、在Weblogic控制台中,选择“环境”->“服务器”->”AdminServer”->”协议”,取消“启用IIOP”的勾选。并重启Weblogic项目,使配置生效。

1260

1260

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?