0X01 漏洞描述:

WebLogic是Oracle推出的application server,是Web应用系统必不可少的组件,其具有支持EJB、JSP、JMS、XML等多种语言、可扩展性强、快速开发等多种特性。大多数未及时更新的Weblogic组件存在严重的漏洞,导致其成为攻击者攻击的重点目标。

0X02 影响版本

-

Oracle Coherence 3.7.1.17

-

Oracle Coherence 12.1.3.0.0

-

Oracle Coherence 12.2.1.3.0

-

Oracle Coherence 12.2.1.4.0

0X03漏洞复现

本次漏洞复现仍旧采用kali 攻击机:192.168.1.12 靶机:192.168.1.25

工具获取:ONE-FOX渗透测试集成工具箱_V1.0魔改版 by狐狸 - 🔰雨苁ℒ🔰

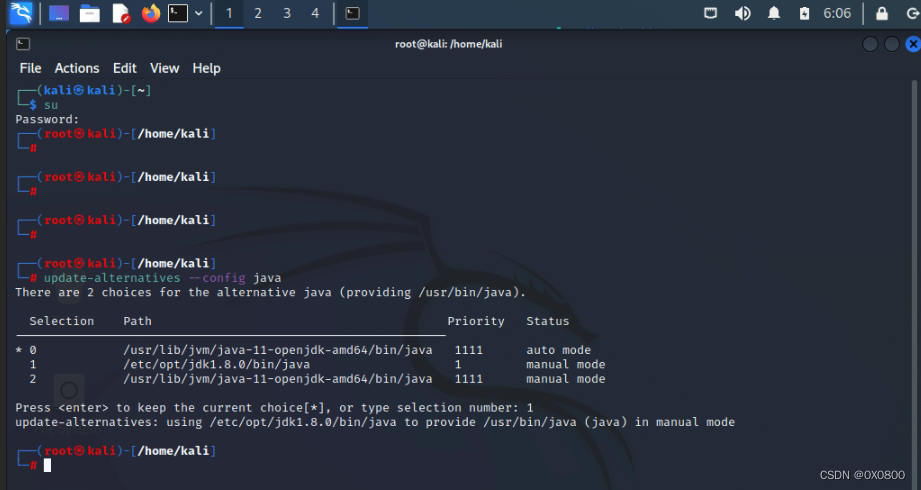

1、打开终端,输入update-alternatives --config java,将java版本切换至jdk1.8(如果切换不成功,用root权限尝试切换一下试试)

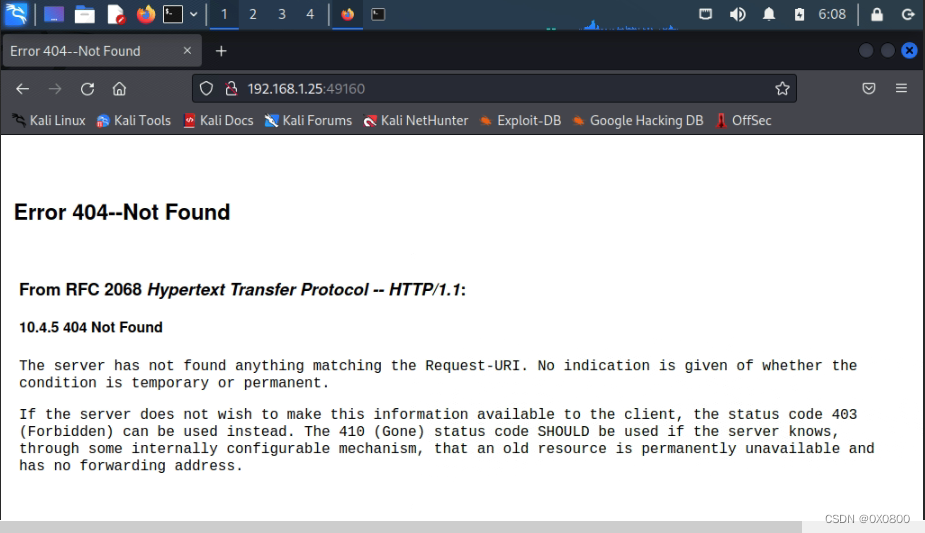

2、 访问http://192.168.1.25:49160

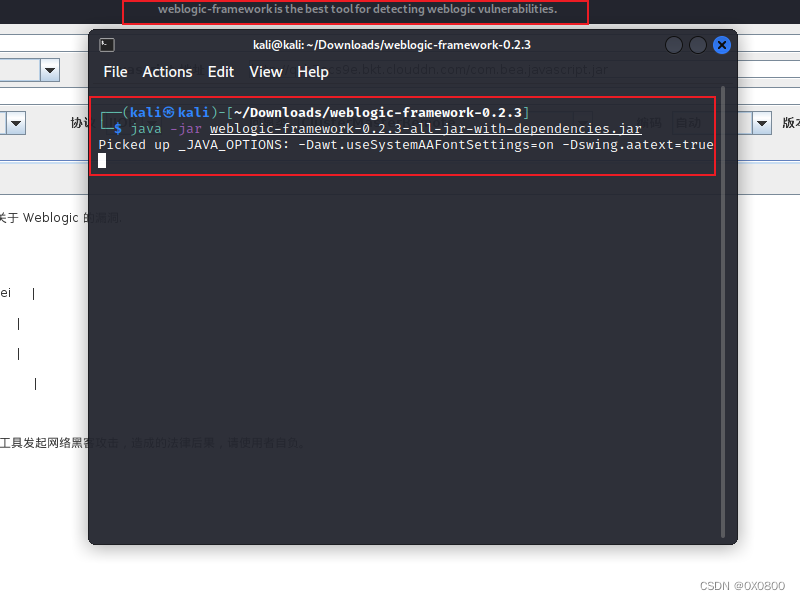

3、进入/home/kali/Downloads/weblogic-framework-0.2.3,执行java -jar weblogic-framework-0.2.3-all-jar-with-dependencies.jar打开漏洞利用工具

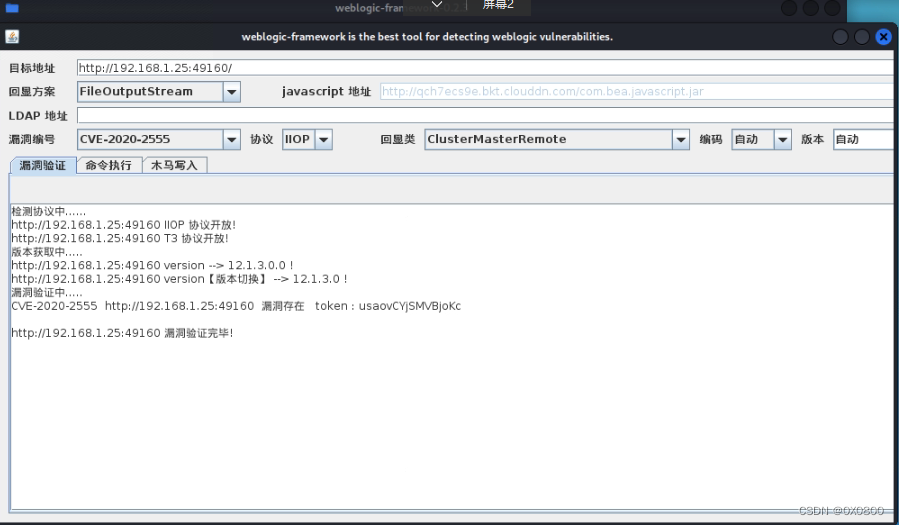

4、输入URL,回显选择FileOutputStream,进行漏洞验证。

0X04 修复建议

升级补丁,参考oracle官网发布的补丁Oracle Critical Patch Update Advisory - January 2020 如果不依赖T3协议进行JVM通信,禁用T3协议。

进入WebLogic控制台,在base_domain配置页面中,进入安全选项卡页面,点击筛选器,配置筛选器。 在连接筛选器中输入:weblogic.security.net.ConnectionFilterImpl,在连接筛选器规则框中输入 7001 deny t3 t3s 保存生效(需重启)

3337

3337

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?