火墙介绍

简单的来说火墙的行为就是在系统内核和外界之间存在一个 netfilter 的策略来保护我们的系统内核,这个策略一共有3张表格,这些表格里记录了各种信息,如允许192.168.31.20主机访问,允许httpd对外开放等等。

填写修改表格的工具是 iptables 。

而管理这个工具的服务又分为两种,一种是iptables ,一种是firewalld,同这两种服务去管理iptables,然后修改netfilter的表格信息达到管理的目的。

火墙策略管理工具切换

在rhel8中默认使用的是firewalld,如果需要使用 iptables 需要先进行安装

dnf install iptables-services -y

-

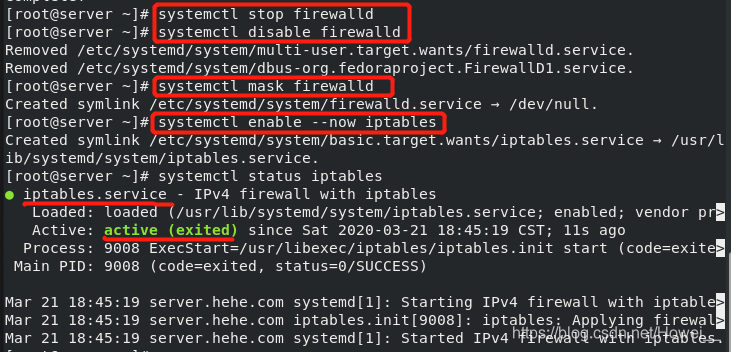

firewalld 切换 iptables

systemctl stop firewalld,关闭firewalld

systemctl disable firewalld ,取消开机启动firewalld

systemctl mask firewalld ,禁止firewald

systemctl enable --now iptables,启动并设置开机启动iptables

-

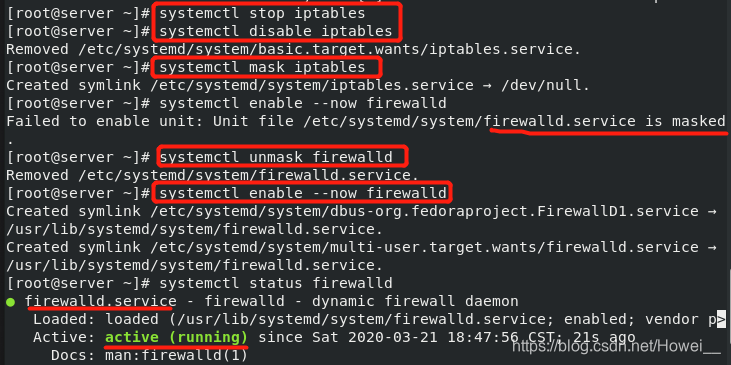

iptales 切换 fiewalld

systemctl stop iptables,关闭iptables

systemctl disable iptables,取消开机启动iptables

systemctl mask iptables,禁止iptables

systemctl enable --now firewalld,启动并设置开机启动firewalld

因为我们之前执行过systemctl mask firewalld ,所以需要执行:systemctl unmask firewalld ,取消禁止,然后再启动

iptables 的使用

我们切换到iptables服务来操作,

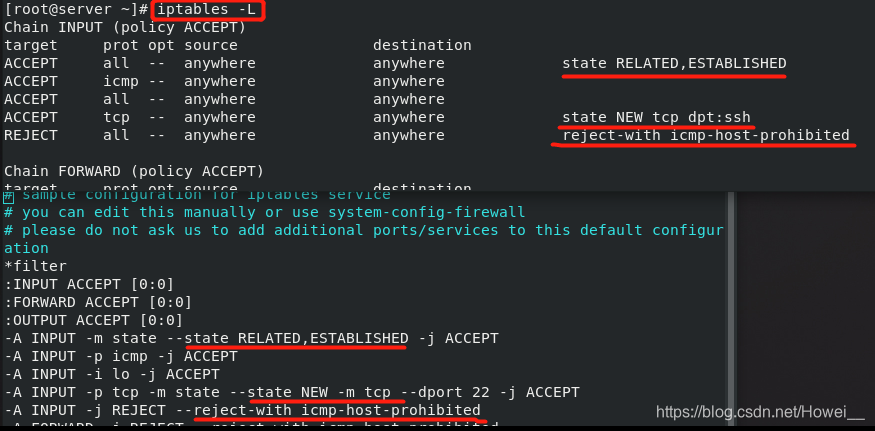

/etc/sysconfig/iptables,iptables 策略记录文件,

同样可以使用命令:iptables -L 查看,内容是一样的

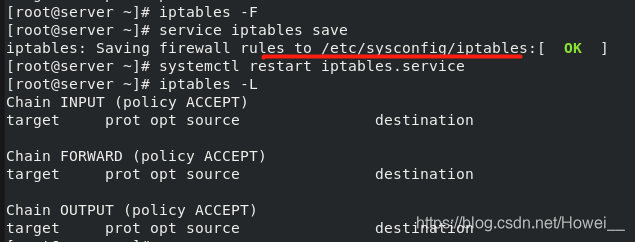

永久保存iptables策略

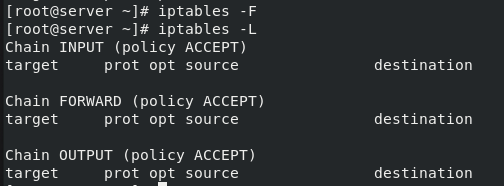

一般情况下,iptables -L查看到的策略,用 iptebles -F 可以刷掉

但是在服务重启后,之前的策略就会又出现

如果这样我们就无法去更改这个策略了,所以需要执行命令:

iptales-save > /etc/sysconfig/iptables

service iptables save

这两个命令都可以永久保存修改的策略

这两条命令本质都是去修改 /etc/sysconfig/iptables 这个文件。

系统火墙默认策略

默认策略分为5条链和3张表

默认5条链:

| input | 输入,需要经过本机内核 |

|---|---|

| output | 输出,需要经过本机内核 |

| forward | 转发,通过内核路由功能 |

| postrouting | 路由之后,发送信息通过路由之后伪装ip,不需要通过本机内核 |

| prerouting | 路由之前,传回信息通过路由之前伪装ip,不需要通过本机内核 |

默认的3张表:

| filter | 经过本机内核的数据(input output forward) |

|---|---|

| nat | 不经过内核的数据(postrouting,prerouting,input,output) |

| mangle | 当filter和nat表不够用时使用(input output forward postrouting,prerouting,) |

iptables命令和常用参数

| iptables命令参数 | 说明 |

|---|---|

| -t | 指定表名称 |

| -n | 不做解析 |

| -L | 查看 |

| -A | 添加策略 |

| -p | 协议 |

| - -dport | 目的地端口 |

| -s | 来源 |

| -j | 动作 |

| -N | 新建链 |

| -E | 更改链名称 |

| -X | 删除链 |

| -D | 删除规则 |

| -I | 插入规则 |

| -R | 更改规则 |

| -P | 更改默认规则 |

-

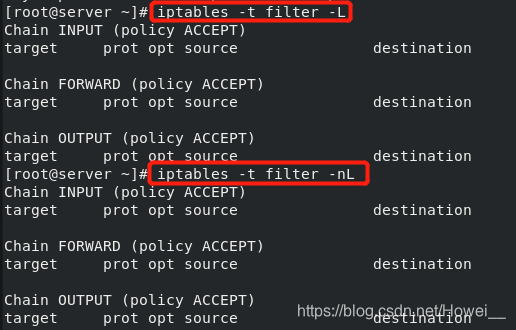

-t 指定表名称; -n 不做解析;-L 查看

因为我们前面情清空过iptables的内容,所以是看不到任何信息的

-n的解析是将主机的名解析为主机IP -

-A 添加策略

命令:iptables -t filter -A INPUT

-A 后需要跟具体要操作的链的名称

后面还要接 -j 去写入动作 -

-j

| -j后可加的参数 | 说明 |

|---|---|

| ACCEPT | 允许 |

| DROP | 丢弃 |

| REJECT | 拒绝 |

| SNAT | 源地址转换 |

| DNAT | 目的地地址转换 |

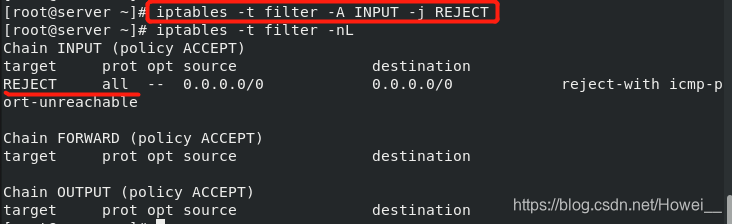

命令:iptables -t filter -A INPUT -j reject ,在filter表中对INPUT的所有数据都拒绝

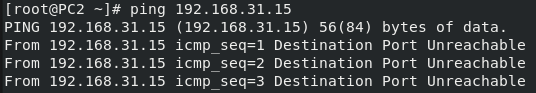

执行后,使用另一台主机去ping都不通了

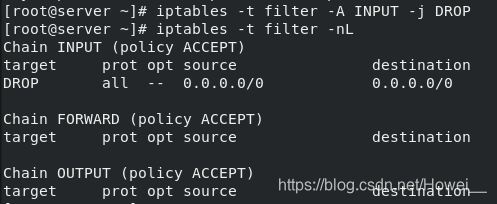

命令:iptables -t filter -A INPUT -j DROP,在filter表中对INPUT的所有数据都丢失,简单来说就是不会有任何回应

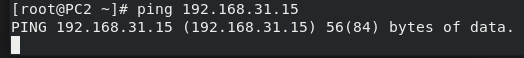

使用其他主机ping时就一直处于等待状态

-

-s 来源

命令:iptables -t filter -A INPUT -s 192.138.31.30 -j REJECT ,把30主机的输入信息全部拒绝

-

-I 插入规则

火墙的策略读取顺序是从上至下,但是不会全部读取,从上至下读到符合要求的策略就直接会执行不会再读取下面的。

所以在拒绝30主机的策略下面再加一条:iptables -t filter -A INPUT -j ACCEPT,

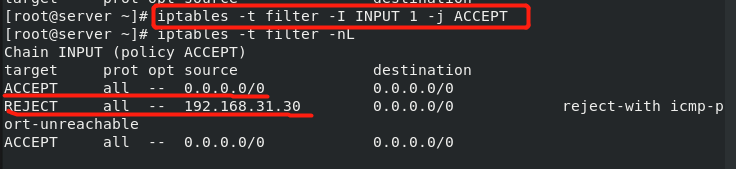

使用测试主机ping时,还是会被拒绝,这就说明了问题,如果想让允许生效,需要把写入的策略插入到拒绝的前面:iptables -t filter -I INPUT 1 -j ACCEPT ,-I INPUT 1表示插入到第几行,不写默认是第一行

-

-D 删除规则

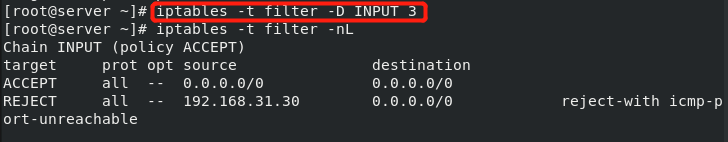

对于不需要的规则策略,-D 可以去执行删除

命令: iptables -t filter -D INPUT 3,数字表示第几条

-

-p 协议 ,- -dport 目的地端口

-p 后加的是协议名称,如tcp,udp等等

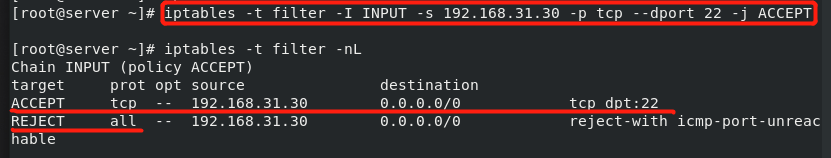

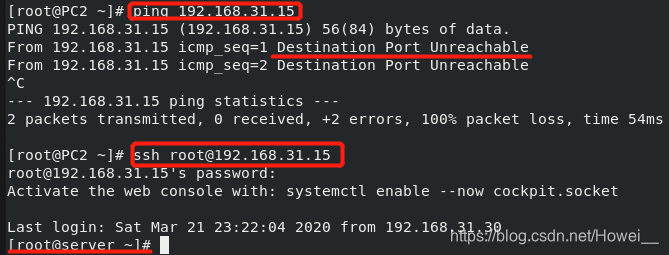

在filter表的INPUT连接里的拒绝所有访问里插入一条规则:iptables -t filter -I INPUT -s 192.168.31.30 -p tcp --dport 22 -j ACCEPT ,允许30主机的22端口可以访问,22端口是sshd服务使用的端口

30主机测试,只有sshd服务去使用才可以

-

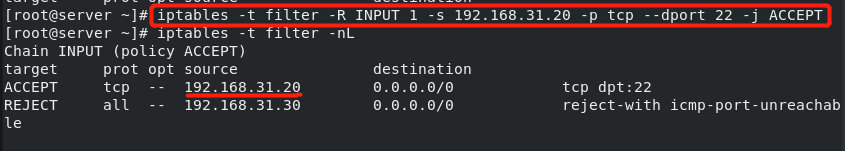

-R 更改规则

如我们写的仅允许30主机的tcp 22端口可以访问 ,想要把30主机改为20主机的话可以执行:

iptables -t filter -R INPUT 1 -s 192.168.31.20 -p tcp --dport 22 -j ACCEPT

-

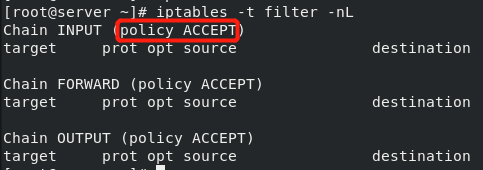

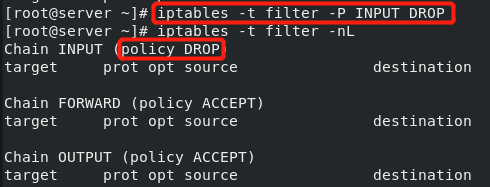

-P 更改默认规则

默认规则就是在连接里没有任何的写入时默认执行的规则,清空之前写入的规则,查看到默认时执行的时ACCEPT,允许所有

iptables -t filter -P INPUT DROP,修改默认为DROP,默认的规则只有ACCEPT和DROP

-

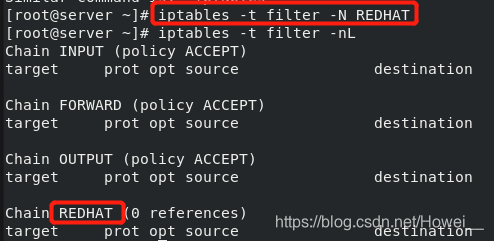

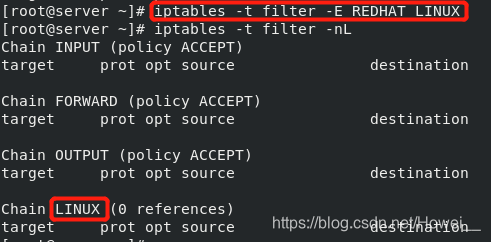

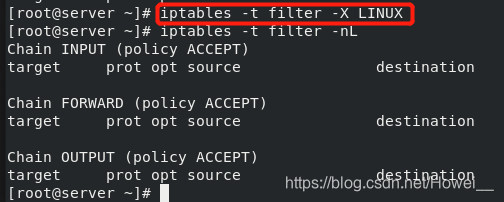

-N 新建链,-E 更改链名称,-X 删除链

这个操作很简单,就是想自己去设置一条新的链时执行的

iptables -t filter -N REDHAT,新建一个叫REDHAT的链

iptables -t filter -E LINUX,更改链的名称

iptables -t filter -X LINUX,删除链

火墙策略的编写实验

在我们显示中的火墙设定中,写入的规则会有很多很多,每次数据的访问都是需要通过火墙的,如果恰巧这个数据的需要的规则很靠后就需要等待很久的延迟去执行,每次都是这样的话很影响我们的工作。

所以对于这种情况我们需要设定不同的规则,

数据的状态:

RELATED ,建立过连接的;

ESTABLISHED ,正在连接的;

NEW ,新的;

这三种就是数据和我们主机交流后产生的,我们需要设置的是让RELATED和ESTABLISHED数据在火墙验证过一次后,之后的访问就可以快速通过,而NEW就需要在第一次执行验证,之后它也会变成RELATED和ESTABLISHED,就不需要长时间的验证了

实验操作:

-

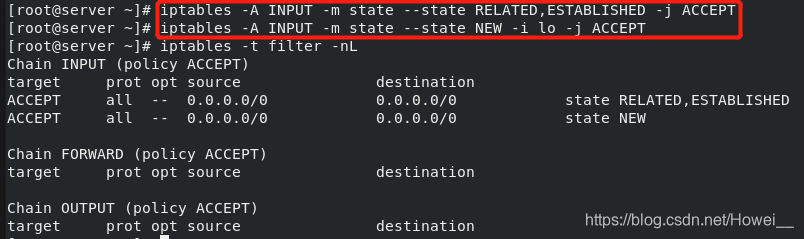

首先写入规则:

允许RELATED和ESTABLISHED数据直接访问,允许内部的回环接口访问

iptables -A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT

iptables -A INPUT -m state --state NEW -i lo -j ACCEPT

不加-t 指定表名称默认是filter,-i lo 表示回环接口127.0.0.1 -

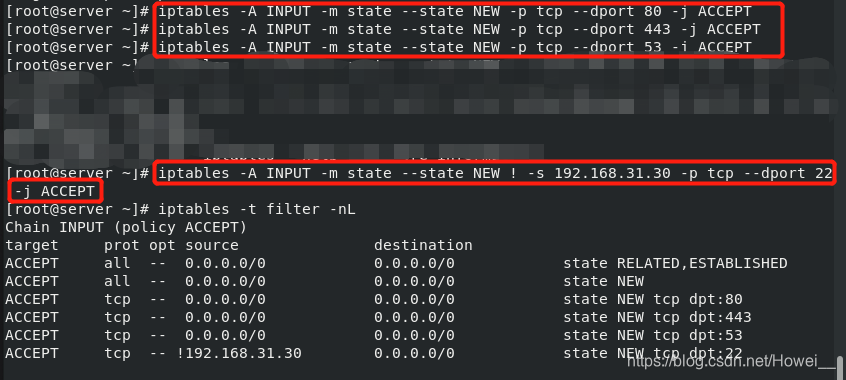

写入允许的服务端口,允许Apache的80、443 和 DNS服务的53端口,sshd的22端口允许除192.138.31.30之外的所有人

iptables -A INPUT -m state --state NEW -p tcp --dport 80 -j ACCEPT

iptables -A INPUT -m state --state NEW -p tcp --dport 443 -j ACCEPT

iptables -A INPUT -m state --state NEW -p tcp --dport 53 -j ACCEPT

iptables -A INPUT -m state --state NEW ! -s 192.168.31.30 -p tcp --dport 22 -j ACCEPT

! -s 192.168.31.30 表示除30主机之外 -

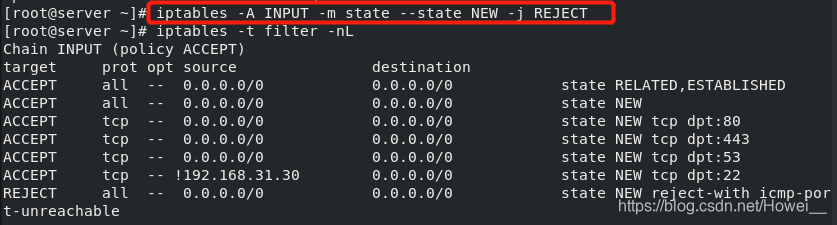

对于其他的新数据全部拒绝

iptables -A INPUT -m state --state NEW -j REJECT

-

保存更改

service iptables save

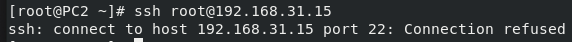

测试:

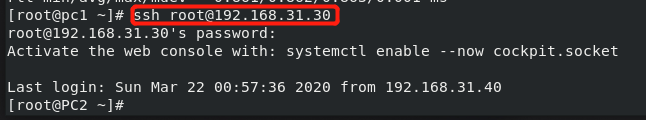

使用192.168.31.30主机sshd服务连接是被拒绝的

使用192.168.31.40主机sshd服务是可以连接的

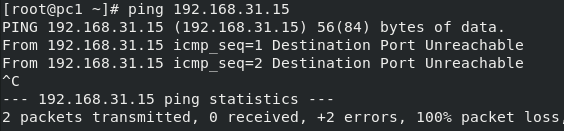

但是使用ping 192.168.31.15 是也是拒绝的,因为火墙里没有允许这个协议访问

nat表中的dnat snat测试实验

dnat是表示postrouting,路由后伪装地址

snat表示prerouting,路有前伪装地址

实验环境:

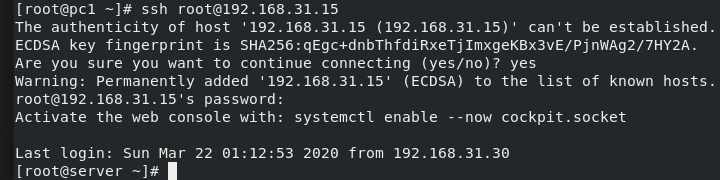

双网卡主机 server:192.168.31.15、172.25.254.15

单网卡主机 pc2:192.168.31.30

单网卡主机 pc1:172.25.254.40

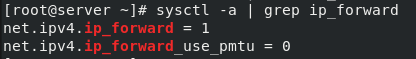

首先查看双网卡主机中的内核路由功能是否开启,1表示开启了

我们需要让pc2可以通过sshd服务连接pc1,写规则:

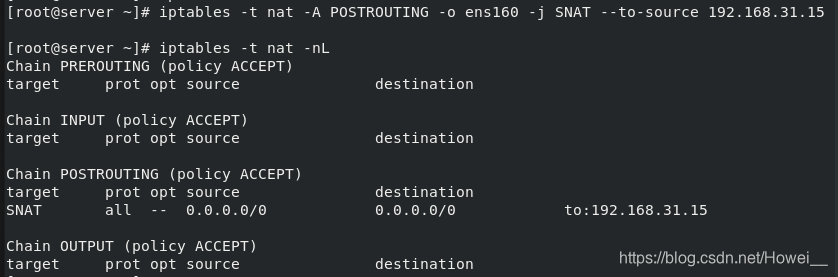

iptables -t nat -A POSTROUTING -o ens160 -j SNAT --to-source 192.168.31.15

路由后通过网卡ens160 地址伪装去连接pc2,ens160是192网段的网卡,

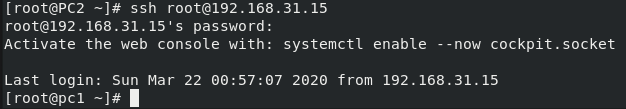

写完规则后,在pc1中设置网关为双网卡主机172网段的ip,然后ssh连接pc2成功

在pc2中 w -i 查看到连接自己的是192.168.31.15主机

pc2也想连接pc1的话就要写:

iptables -t nat -A PREROUTING -s 192.168.31.30 -i ens160 -j DNAT --to-dest 172.25.254.40

表示让pc2主机通过双网卡主机ens160进来的数据都发送给pc1,

在pc1中 w -i 查看到连接自己的是192.168.31.30主机

1539

1539

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?