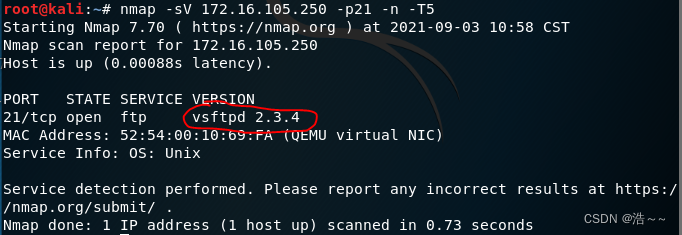

1、通过本地PC中渗透测试平台Kali对服务器场景PYsystemZJL进行系统服务及版本扫描渗透测试,并将该操作显示结果中21端口对应的服务版本信息字符串作为FLAG提交;

使用nmap扫描 -sV

要通过漏洞exploit/linux/samba/is_known_pipename打进去

use 漏洞之后设置ip打进去,根据题给的提示来拿取flag

2、通过本地PC中渗透测试平台Kali对服务器场景PYsystemZJL进行渗透测试,将该场景/var/www/html目录中唯一一个后缀为.docx文件的文件名称作为FLAG提交;

将文件名找到加密提交

3、通过本地PC中渗透测试平台Kali对服务器场景PYsystemZJL进行渗透测试,将该场景/var/www/html目录中唯一一个后缀为.docx文件的文件内容作为FLAG提交;

找到文件之后,利用chmod 777 文件名提权

提权完了之后利用80端口访问

访问了之后会下载,注意看!打开文件就是flag(加密提交)

4、通过本地PC中渗透测试平台Kali对服务器场景PYsystemZJL进行渗透测试,将该场景/var/ftp目录中唯一一个后缀为.bmp文件的文件名称作为FLAG提交;

根据上面做的,下面的步骤都是一样的

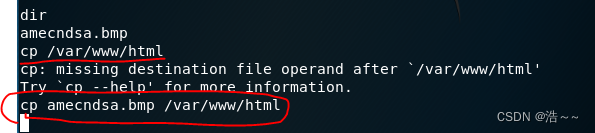

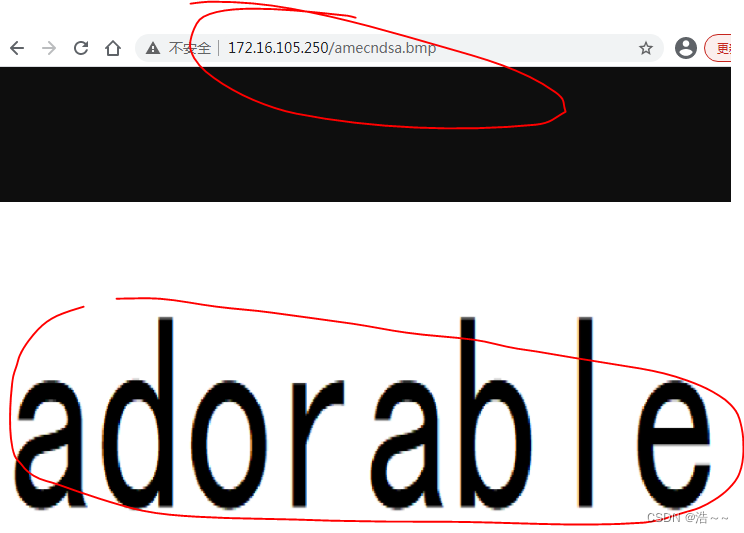

5、通过本地PC中渗透测试平台Kali对服务器场景PYsystemZJL进行渗透测试,将该场景/var/ftp目录中唯一一个后缀为.bmp的图片文件中的英文单词作为FLAG提交。

这个查看要将文件移到之前的文件夹里,并且提权才能查看

这个查看要将文件移到之前的文件夹里,并且提权才能查看

提权完了之后用80端口查看

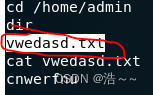

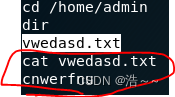

6、通过本地PC中渗透测试平台Kali对服务器场景PYsystemZJL进行渗透测试,将该场景/home/admin目录中唯一一个后缀为.txt文件的文件名称作为FLAG提交;

flag加密提交

7、 通过本地PC中渗透测试平台Kali对服务器场景PYsystemZJL进行渗透测试,将该场景/home/admin目录中唯一一个后缀为. txt文件的文件内容作为FLAG提交。

这个是txt的文件,可以直接使用cat这个指令查看

8、通过本地PC中渗透测试平台Kali对服务器场景PYsystemZJL进行渗透测试,将该场景/root目录中唯一一个后缀为.pdf文件的文件名称作为FLAG提交;

进目录看文件名,提交flag(加密)

进目录看文件名,提交flag(加密)

9、通过本地PC中渗透测试平台Kali对服务器场景PYsystemZJL进行渗透测试,将该场景/root目录中唯一一个后缀为.pdf文件的文件内容作为FLAG提交。

提权之后用80端口打开查看

提权之后用80端口打开查看

4682

4682

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?