首先来解释一下docker逃逸是什么意思,按我的理解就是由于一些docker运行规则中有漏洞还有一些错误配置导致的docker逃逸到真实的物理机,获得物理机权限,实现反弹shell进而控制物理机。

本文参考网址:https://book.hacktricks.xyz/linux-hardening/privilege-escalation/linux-capabilities

以及周老师分享的文档。

CVE-2020-15257-host模式容器逃逸漏洞分析

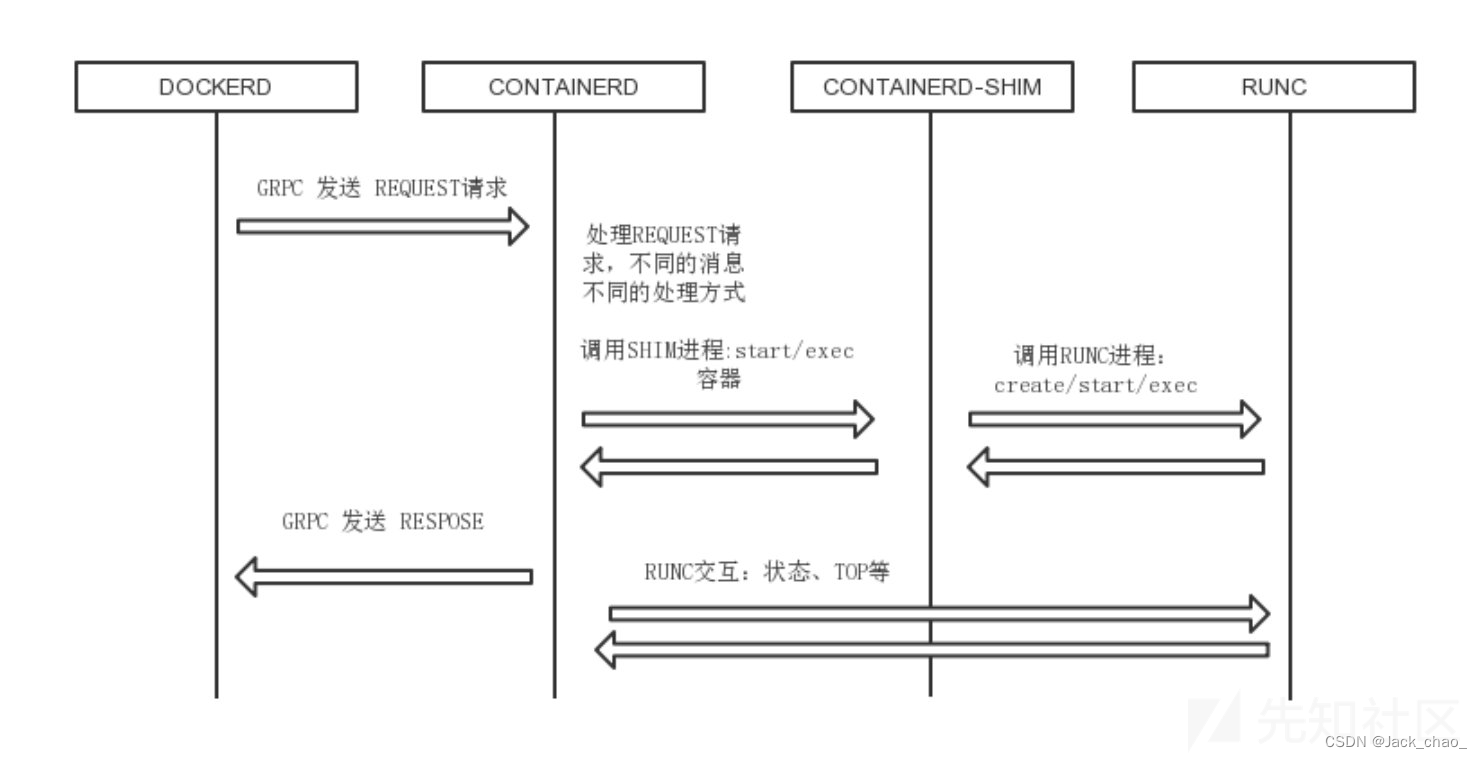

docker 的内部通信图:

OCI(开放容器计划)

docker执行拆卸计划时、OCI着手定义容器相关的两个规范:1、镜像规范;2、容器运行时规范。2017年7月1日发布了0.1版本。

受OCI的影响:

docker Daemon不包含容器运行时代码,所有容器运行时代码在单独的OCI兼容层实现,默认情况下就是RUNC

Docker引擎中的Containerd的作用时,保证传给RUNC的镜像是以OCI Bunddle格式。

我的理解:他就是一个规范数据格式的协议和fastcgi差不多

本文详细解释了Docker逃逸的概念,特别是通过CVE-2020-15257漏洞,当容器以host模式运行时,如何利用containerd的API套接字访问控制缺陷,允许恶意容器获取主机的root权限。复现该漏洞需要特定的环境和Docker版本,并且提供了一步步的复现步骤,包括安装旧版Docker、运行容器以及利用exploit进行逃逸。

本文详细解释了Docker逃逸的概念,特别是通过CVE-2020-15257漏洞,当容器以host模式运行时,如何利用containerd的API套接字访问控制缺陷,允许恶意容器获取主机的root权限。复现该漏洞需要特定的环境和Docker版本,并且提供了一步步的复现步骤,包括安装旧版Docker、运行容器以及利用exploit进行逃逸。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

5747

5747

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?