前言:

闲来有空,落个笔,本来是想每个漏洞都分开写专题的,凑文章数量。

但是想来想去,对于如果是常规的漏洞的话,其实挖来挖去核心逻辑其实都是那些东西,所以对相关的文章又进行了一个删除。

这里写一篇文章,当然也可以说是一篇关于笔者使用相关工具介绍的文章,捡过很多漏洞。

正文:

在笔者看来,其实针对一个网站做渗透测试也好,针对一套代码做代码审计也好。

又或者说是现实中分析事情,处理问题等等也好。

核心其实都是对相关的事务足够了解,然后结合自己的知识储备亦或是资源储备,时间,进行思考采取对应的模式去做一个解决(这里模式这块如果是常见的问题,可以采用一些定论,也就是老人长谈的经验去进行解决)。

因此如果是相同知识储备,相同时间的情况下,难点亦或是拉开差距的面,就是在于如何去对相关的事务做了解。

因此在渗透中,核心问题还是立足于如何对相关的信息做一个收集以及如何使用一些定论去批量测试。

对于针对一个网站而言,在笔者看来做一个信息收集的话,其实就是了解系统架构,核心是六个点开发语言,功能,接口,参数,鉴权逻辑,敏感信息其余的东西非通解的东西亦或是没那么重要的点这里不加讨论。

因此对于笔者而言,采用的模式就会去加强自己的这6块的信息获取能力以及通解常规漏洞的能力。

指纹识别以及敏感信息汇总(被动):

对于指纹以及敏感信息的获取而言,笔者采用的是Sweet Potato,里面的指纹自己去整理更改完善。

可自动化识别出系统的指纹以及整理可能存在的osskey泄露等等信息。

burp内置的指纹识别的意义就是在于可以处理好一些跳转以及多组件的问题。如有些网站会如下,对于这种网站而言常见的指纹识别工具是无法处理的,因此很多人会漏掉很多网站,导致可能存在高危漏洞而未挖掘到。

burp内置的指纹识别的意义就是在于可以处理好一些跳转以及多组件的问题。如有些网站会如下,对于这种网站而言常见的指纹识别工具是无法处理的,因此很多人会漏掉很多网站,导致可能存在高危漏洞而未挖掘到。

敏感信息检测HAE(被动):

识别常见的敏感信息 老生常谈的东西HAE

不在阐述

SQL注入(被动):

xia_sql

不在额外阐述

接口获取(被动):

如果是有自己开发能力的老哥,自己捏一个基于正则匹配规则来写接口获取即可。没有的话那就使用findsomething

不在额外阐述。

https://github.com/momosecurity/FindSomething

未授权越权挖掘(被动):

Autorize,不在阐述,网上很多了。

参数获取(被动):

个人使用god_param,怎么使用看每个人理解了。

权限绕过,SSRF(被动):

autoRepeater

大杂烩(主动):

主动获取的笔者个人使用,burpbountyplus 如何自动化发觉,自己定义规则即可。

可主动自动化挖掘RCE,XSS,SQL,任意文件读取,重定向,XXE等等漏洞,自己根据自己规则来即可,注意写的规则需要无害化。 实战的没截图,这里贴个靶场为例的,如无害规则自动化挖掘RCE,SQL。

实战的没截图,这里贴个靶场为例的,如无害规则自动化挖掘RCE,SQL。

具体不在阐述。

具体不在阐述。

点到为止,还有一些其他的通解挖掘思路,这里不在阐述写出,每个人按照自己的思路去挖即可。

后文:

很多东西或者问题,学习思维等等都可以找到一种通解,重要的是 你是否get到自己的方式模式,仅此而已。

生活模式也是,n条生活模式,重要的是你给自己如何定位。

`黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

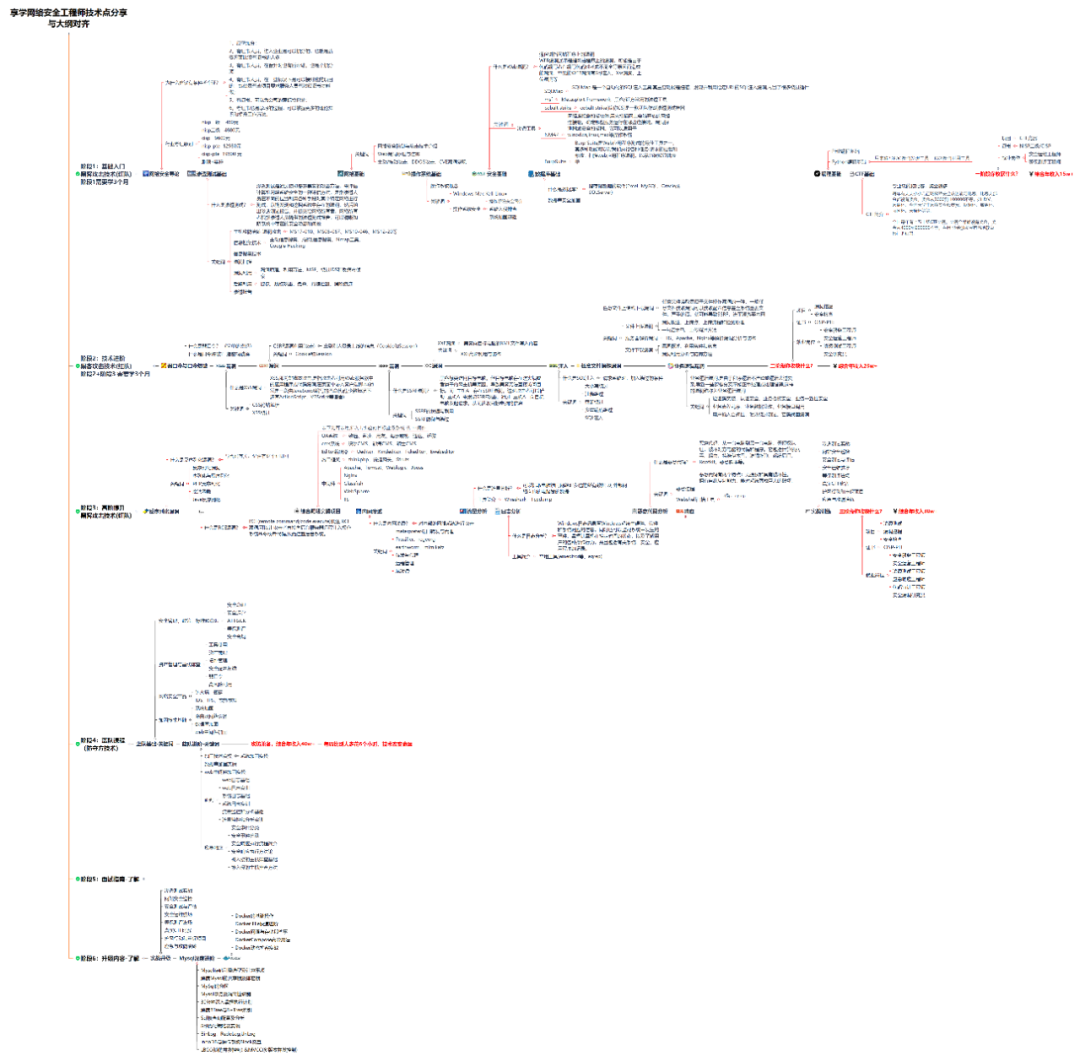

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

内容涵盖了网络安全法学习、网络安全运营等保测评、渗透测试基础、漏洞详解、计算机基础知识等,都是网络安全入门必知必会的学习内容。

(都打包成一块的了,不能一一展开,总共300多集)

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话也可以拿走。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

本文介绍了作者在渗透测试中的核心理念,强调了对相关事务的深入理解和通用解决方案的重要性,推荐了SweetPotato、HAE、god_param等工具,并分享了网络安全学习资源包,包括视频教程、技术文档和面试题等内容。

本文介绍了作者在渗透测试中的核心理念,强调了对相关事务的深入理解和通用解决方案的重要性,推荐了SweetPotato、HAE、god_param等工具,并分享了网络安全学习资源包,包括视频教程、技术文档和面试题等内容。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?