在嵌入式开发中,我们经常会为一些简单而独立的小功能编写一段代码,这些代码能够被随时调用,并且不会依赖于底层硬件,具有很高的移植和复用性,在各个项目中你都能看到它们的身影,一般我们会称之为 “工具代码”。下面我们就来分享几个常用的工具代码。

整数转数组

很多情况下我们在实现通信协议时会需要将一个整数转为大端的字节数组,可以使用以下代码:

void int_to_byte4(int value, uint8_t *p) { p[0] = (uint8_t)((value & 0xff000000) >> 24); p[1] = (uint8_t)((value & 0x00ff0000) >> 16); p[2] = (uint8_t)((value & 0x0000ff00) >> 8); p[3] = (uint8_t)(value & 0x000000ff); }

我们编写一个测试程序,检验一下这段代码的效果:

int main(void){ int value = 0x12345678; uint8_t p[4]; int_to_byte4(value, p); printf("value: 0x%x\n", value); for(int i = 0; i < 4; i++){ printf("p[%d]: 0x%x\n", i, p[i]); } return 0; }

运行结果如下:

jay@jaylinuxlenovo:~/test$ ./test value: 0x12345678 p[0]: 0x12 p[1]: 0x34 p[2]: 0x56 p[3]: 0x78

数组转整数

既然有整数转数组,那必然也要实现数组转回整数:

int byte4_to_int(uint8_t *p) { return (int)(p[0] << 24 | p[1] << 16 | p[2] << 8 | p[3]); }

测试代码:

int main(void) { uint8_t p[4]; p[0] = 0x12; p[1] = 0x34; p[2] = 0x56; p[3] = 0x78; int value = byte4_to_int(p); for (int i = 0; i < 4; i++) { printf("p[%d]: %x\n",i, p[i]); } printf("value: 0x%x\n", value); return 0; }

运行结果:

jay@jaylinuxlenovo:~/test$ ./test p[0]: 12 p[1]: 34 p[2]: 56 p[3]: 78 value: 0x12345678

位操作

很多时候我们需要对某个数值进行位操作,如对某位进行置一、清零或取反,此时可以参考下列代码:

#define BIT_SET(x, y) (x) |= (1 << y) //将X的Y位置1 #define BIT_CLR(x, y) (x) &= ~(1 << y) //将X的Y位置0 #define BIT_GET(x, y) ((x) >> (y)&1) //获取某一位 #define BIT_REVERSE(x, y) (x) ^= (1 << y) //某位取反

获取两数的最大值/最小值

#define MAX(x, y) ((x) > (y) ? (x) : (y)) #define MIN(x, y) ((x) < (y) ? (x) : (y))

获取数组元素个数

有时候我们希望获取数组元素的个数,而非数组的大小,此时可以使用以下代码:

#define ARRAYSIZE(a) (sizeof(a) / sizeof((a)[0]))

CRC16(快速查表)

static const uint16_t crc_table[] = {0x0000, 0xCC01, 0xD801, 0x1400, 0xF001, 0x3C00, 0x2800, 0xE401, 0xA001, 0x6C00, 0x7800, 0xB401, 0x5000, 0x9C01, 0x8801, 0x4400}; uint16_t crc16(uint8_t *data, uint32_t len) { uint16_t crc = 0xFFFF; uint32_t i = 0; uint8_t ch = 0; for (i = 0; i < len; i++) { ch = data[i]; crc = crc_table[(ch ^ crc) & 15] ^ (crc >> 4); crc = crc_table[((ch >> 4) ^ crc) & 15] ^ (crc >> 4); } return crc; }

字母转换为大写

#define UPCASE( c ) ( ((c) >= 'a' && (c) <= 'z') ? ((c) - 0x20) : (c) )

—— The End ——

[

做了几年的单片机开发,你知道在异常(中断)处理期间可能产生的错误有哪些吗?

](https://mp.weixin.qq.com/s?__biz=Mzg3ODY0MjM2NA==&mid=2247496483&idx=1&sn=2cc4aedd421682c515b7af5f670b3ac8&chksm=cf1226f0f865afe6072d7bed3abb5bd6058ef7fa667445815610ae67b1218865fcbddcb04fa4&scene=21#wechat_redirect)

[

AD7685 SPI 3线无BUSY 模式调试笔记 (附代码及工程)

](https://mp.weixin.qq.com/s?__biz=Mzg3ODY0MjM2NA==&mid=2247496431&idx=1&sn=46b19c1f799940ff0dc4fc12d7777e5f&chksm=cf12273cf865ae2a0caddfc9351295fd61d4477c09abe862dcc41074993f9d96f89bc6367f4d&scene=21#wechat_redirect)

[

一种优雅复位 MCU 的方式

](https://mp.weixin.qq.com/s?__biz=Mzg3ODY0MjM2NA==&mid=2247496188&idx=1&sn=43f4406f02462ae5d4b882a089444940&chksm=cf12242ff865ad3956a4b8196fd6be0e4abcc7499a2734ba4911d2779704e924732a37c9df25&scene=21#wechat_redirect)

[

真正从零到一,不借助任何库,从手写启动文件到点亮一个小灯!

](https://mp.weixin.qq.com/s?__biz=Mzg3ODY0MjM2NA==&mid=2247496013&idx=1&sn=83483fdffd56609d79cee947f1eeb537&chksm=cf12249ef865ad88923a87369430e72db9aaea14a73babce0b2ca69b5e9d257cd388441968f2&scene=21#wechat_redirect)

[

C 语言运算符优先级中的陷阱

](https://mp.weixin.qq.com/s?__biz=Mzg3ODY0MjM2NA==&mid=2247495055&idx=1&sn=f43e33d5303bcdd65597ee838d99f63e&chksm=cf12385cf865b14a20505a5ac6c870ab94ab27c3ec6482d450a0145bc6531372154afd1df90d&scene=21#wechat_redirect)

[

隐藏在断点调试背后的神秘原理

](https://mp.weixin.qq.com/s?__biz=Mzg3ODY0MjM2NA==&mid=2247494585&idx=1&sn=2a00b7355dbc71aa42eaf4e44b9c9054&chksm=cf123e6af865b77c73d84206929de7e63cc7560ce8d3eb6d9e840fac7ac67876a94056e2826a&scene=21#wechat_redirect)

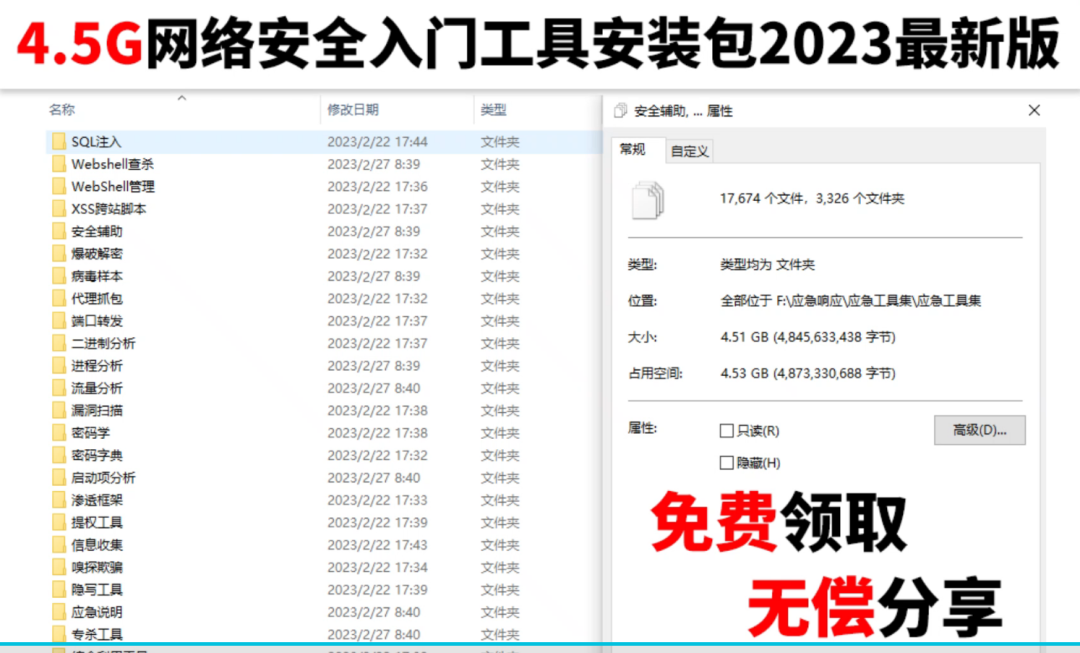

黑客&网络安全如何学习

今天只要你给我的文章点赞,我私藏的网安学习资料一样免费共享给你们,来看看有哪些东西。

1.学习路线图

攻击和防守要学的东西也不少,具体要学的东西我都写在了上面的路线图,如果你能学完它们,你去就业和接私活完全没有问题。

2.视频教程

网上虽然也有很多的学习资源,但基本上都残缺不全的,这是我自己录的网安视频教程,上面路线图的每一个知识点,我都有配套的视频讲解。

内容涵盖了网络安全法学习、网络安全运营等保测评、渗透测试基础、漏洞详解、计算机基础知识等,都是网络安全入门必知必会的学习内容。

(都打包成一块的了,不能一一展开,总共300多集)

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

3.技术文档和电子书

技术文档也是我自己整理的,包括我参加大型网安行动、CTF和挖SRC漏洞的经验和技术要点,电子书也有200多本,由于内容的敏感性,我就不一一展示了。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

4.工具包、面试题和源码

“工欲善其事必先利其器”我为大家总结出了最受欢迎的几十款款黑客工具。涉及范围主要集中在 信息收集、Android黑客工具、自动化工具、网络钓鱼等,感兴趣的同学不容错过。

还有我视频里讲的案例源码和对应的工具包,需要的话也可以拿走。

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

CSDN大礼包:《黑客&网络安全入门&进阶学习资源包》免费分享

最后就是我这几年整理的网安方面的面试题,如果你是要找网安方面的工作,它们绝对能帮你大忙。

这些题目都是大家在面试深信服、奇安信、腾讯或者其它大厂面试时经常遇到的,如果大家有好的题目或者好的见解欢迎分享。

参考解析:深信服官网、奇安信官网、Freebuf、csdn等

内容特点:条理清晰,含图像化表示更加易懂。

内容概要:包括 内网、操作系统、协议、渗透测试、安服、漏洞、注入、XSS、CSRF、SSRF、文件上传、文件下载、文件包含、XXE、逻辑漏洞、工具、SQLmap、NMAP、BP、MSF…

因篇幅有限,仅展示部分资料,需要点击下方链接即可前往获取

505

505

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?