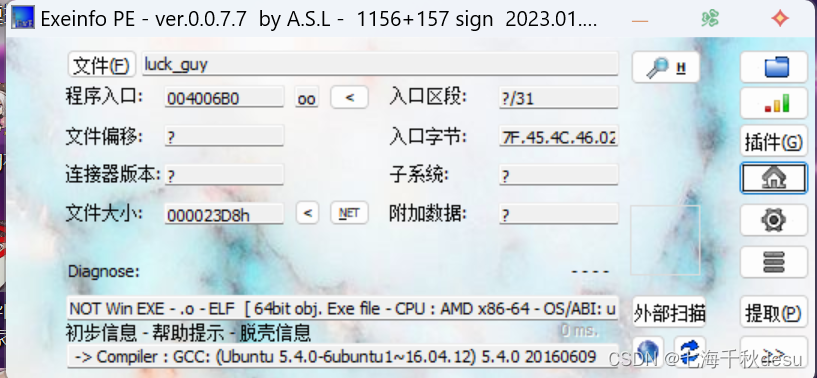

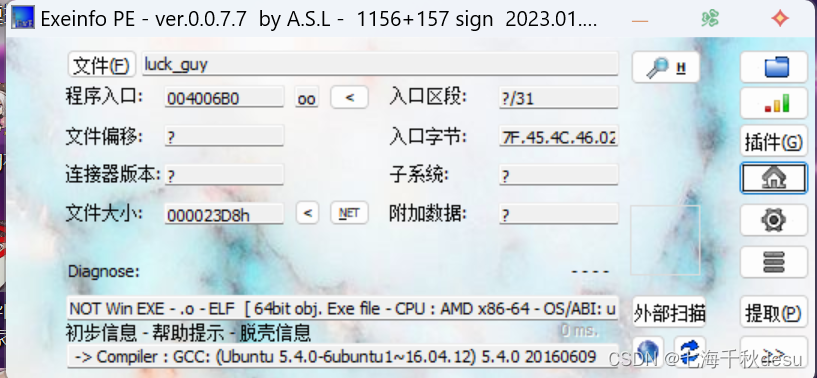

先查壳,发现为64位无壳

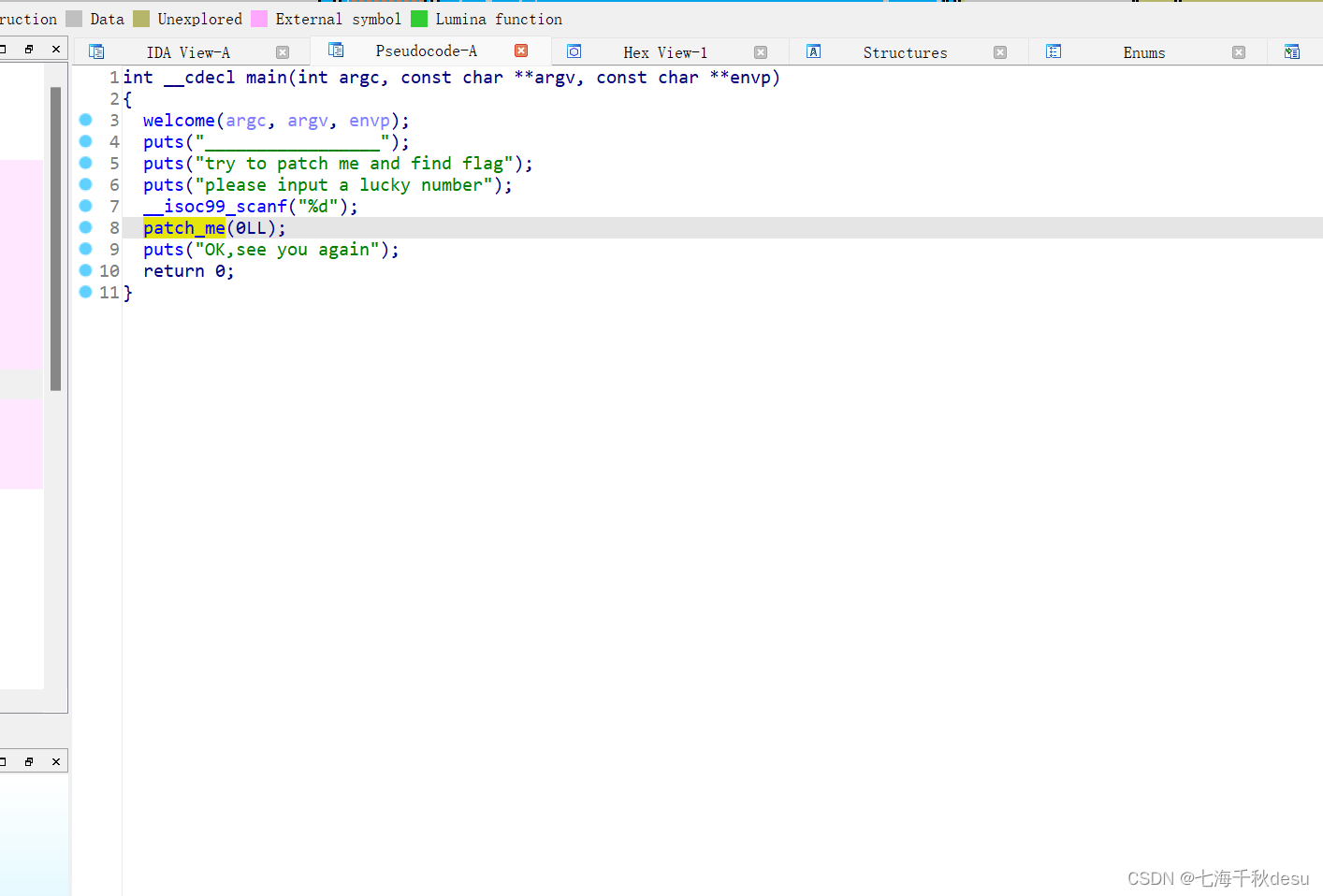

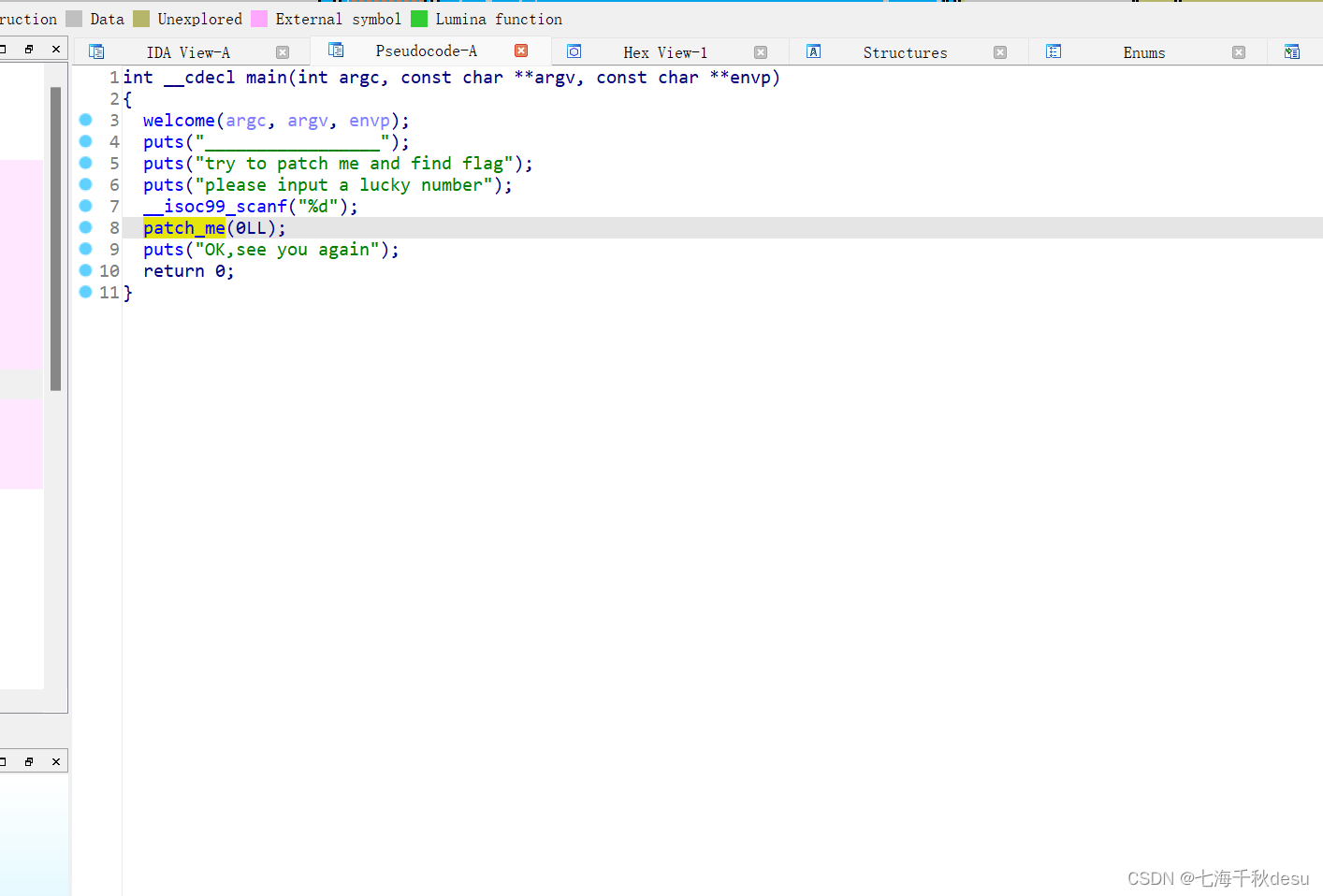

用IDA64位打开,按tab转为c语言伪代码并分析,要求输入一个幸运数字,接下来继续跟进patch me字符串

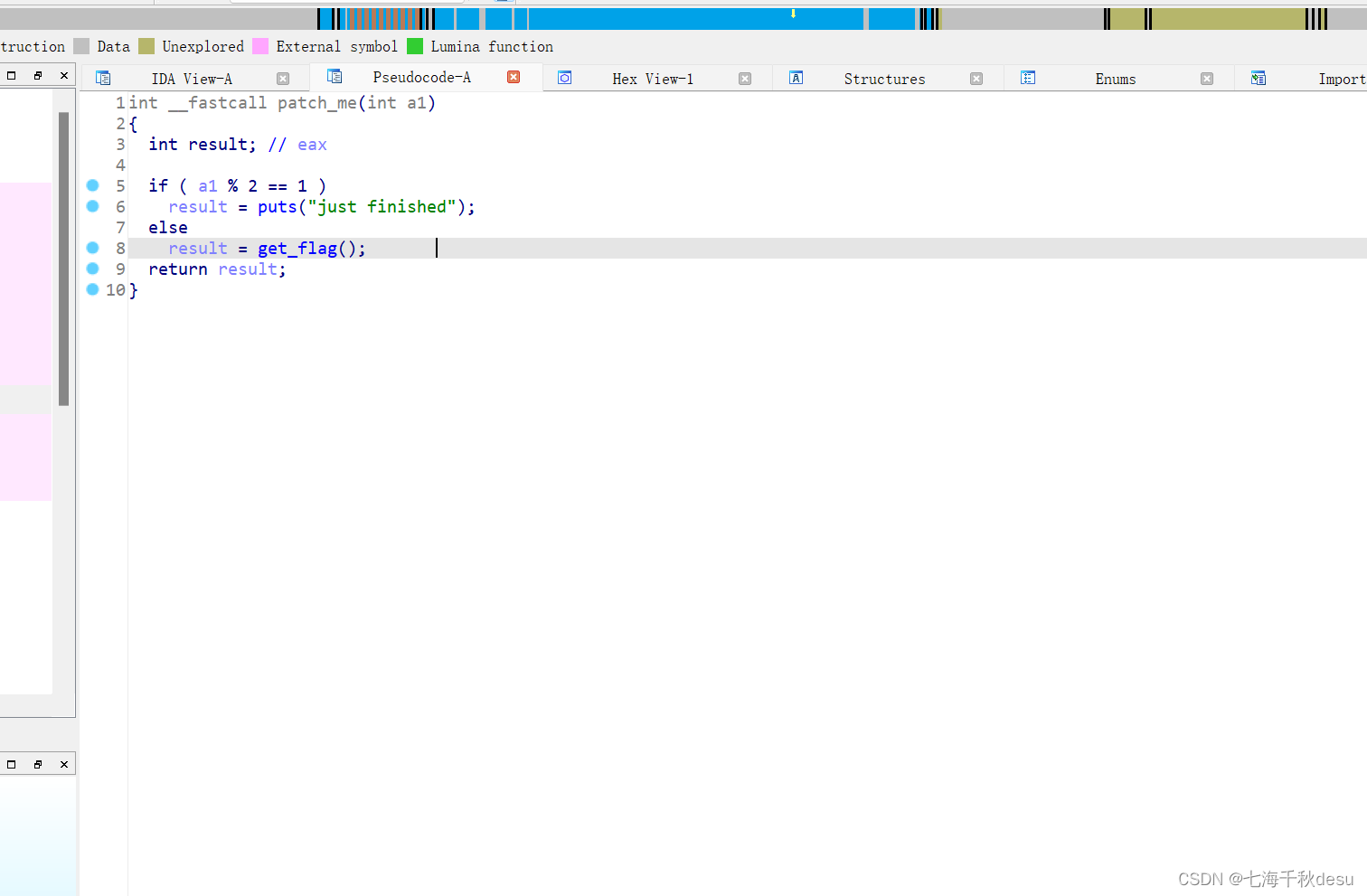

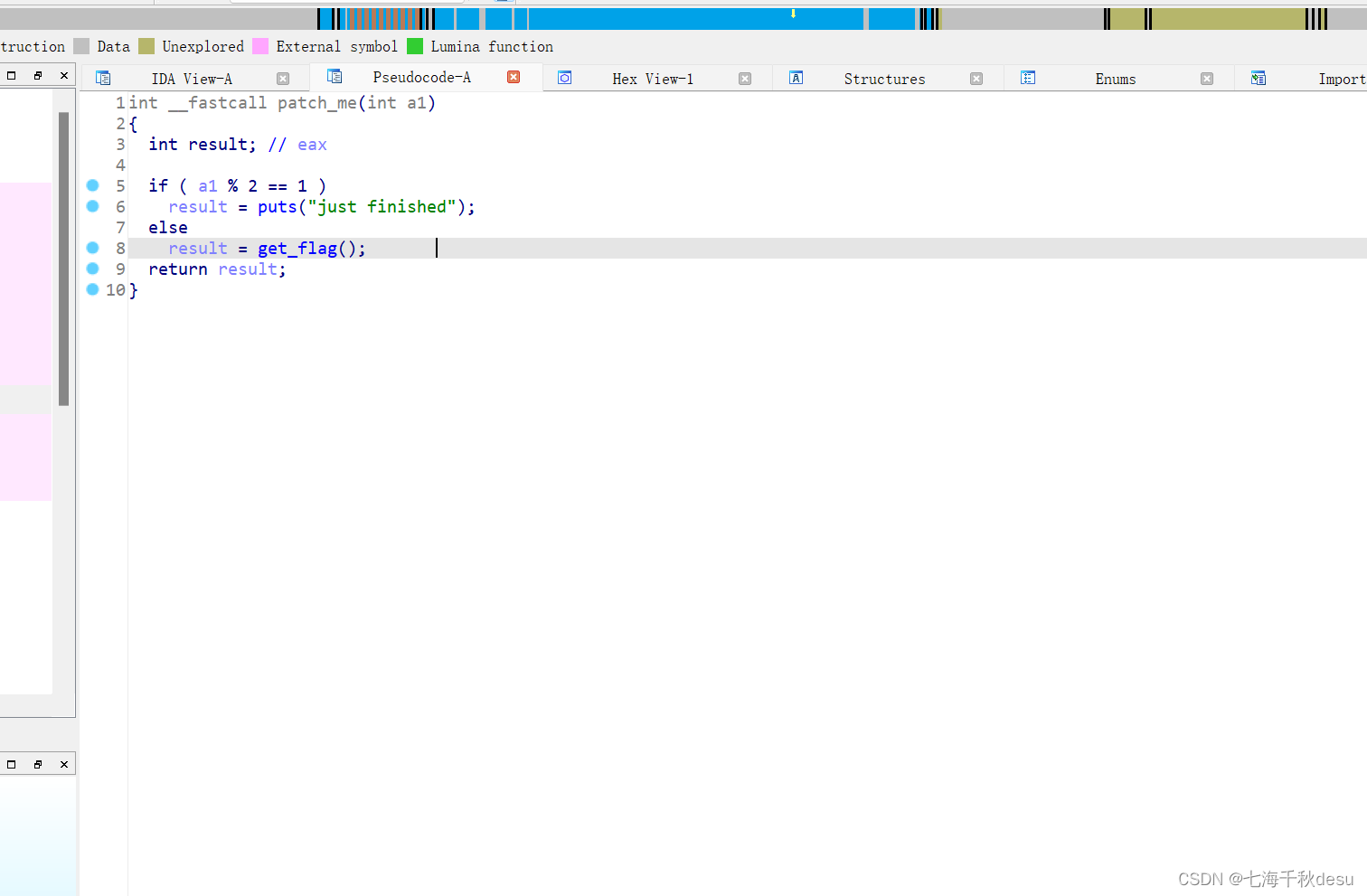

分析可知若对2取余不为1,即为偶数时,会进入getflag字符串,我们继续跟进getflag

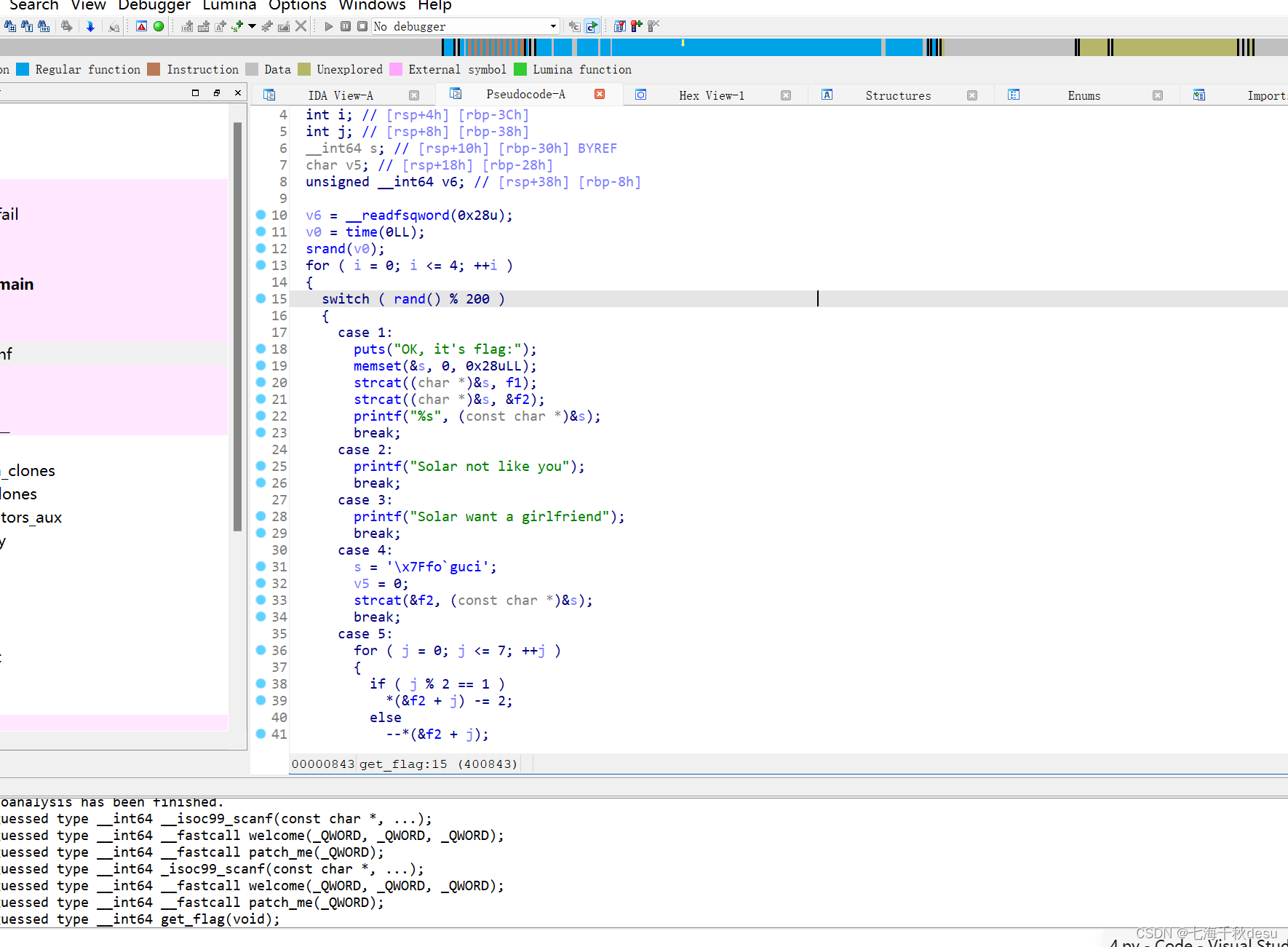

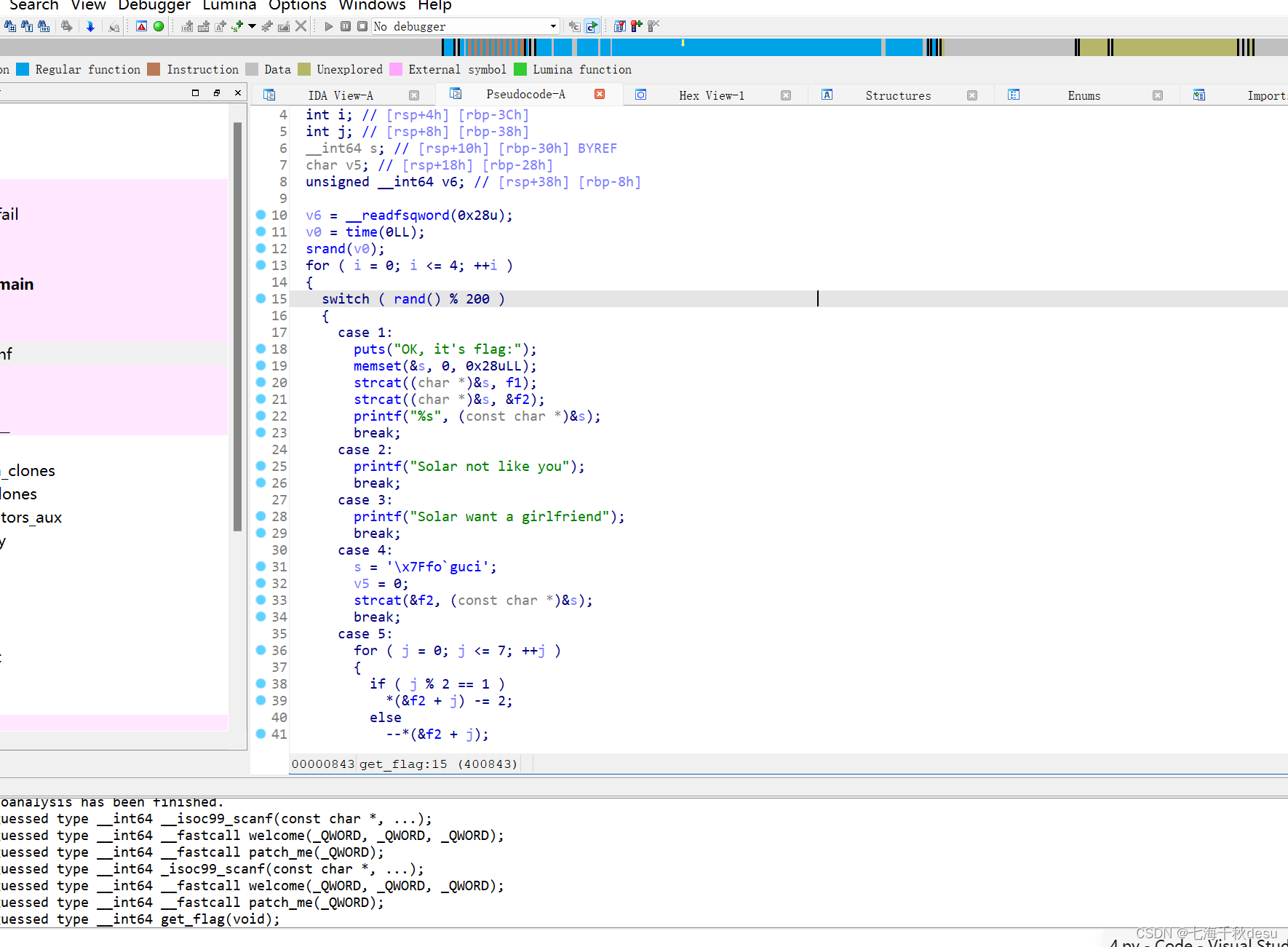

跟进结果如下,发现case1下面为flag的输出结果,那我们从case1入手

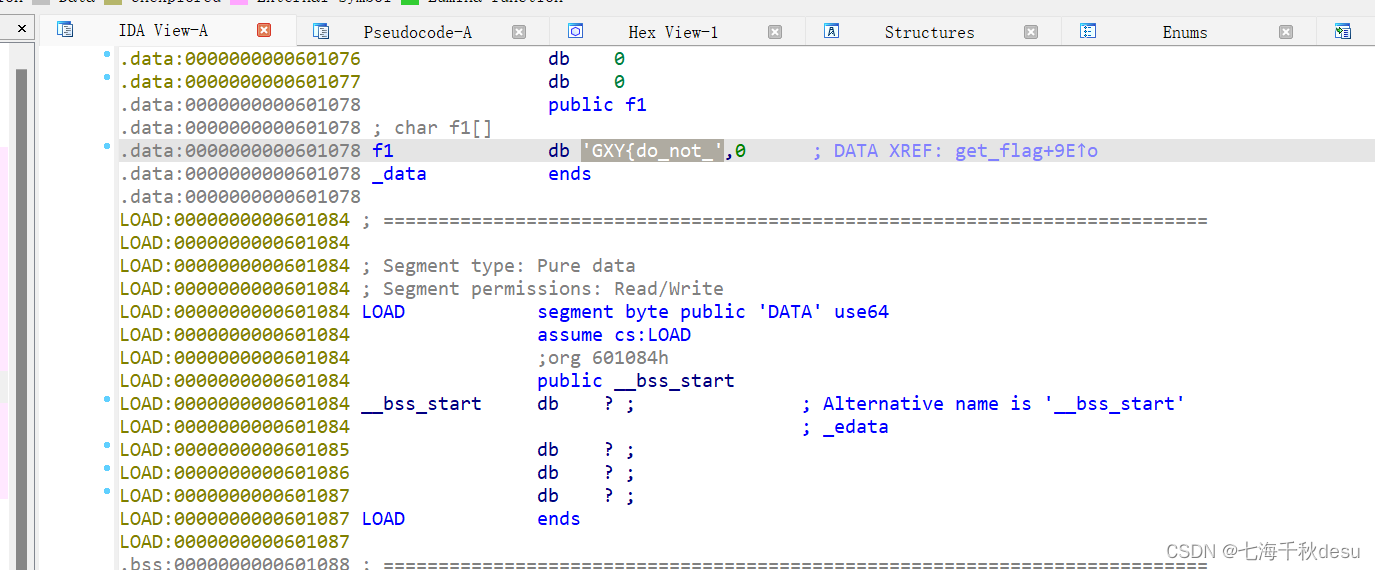

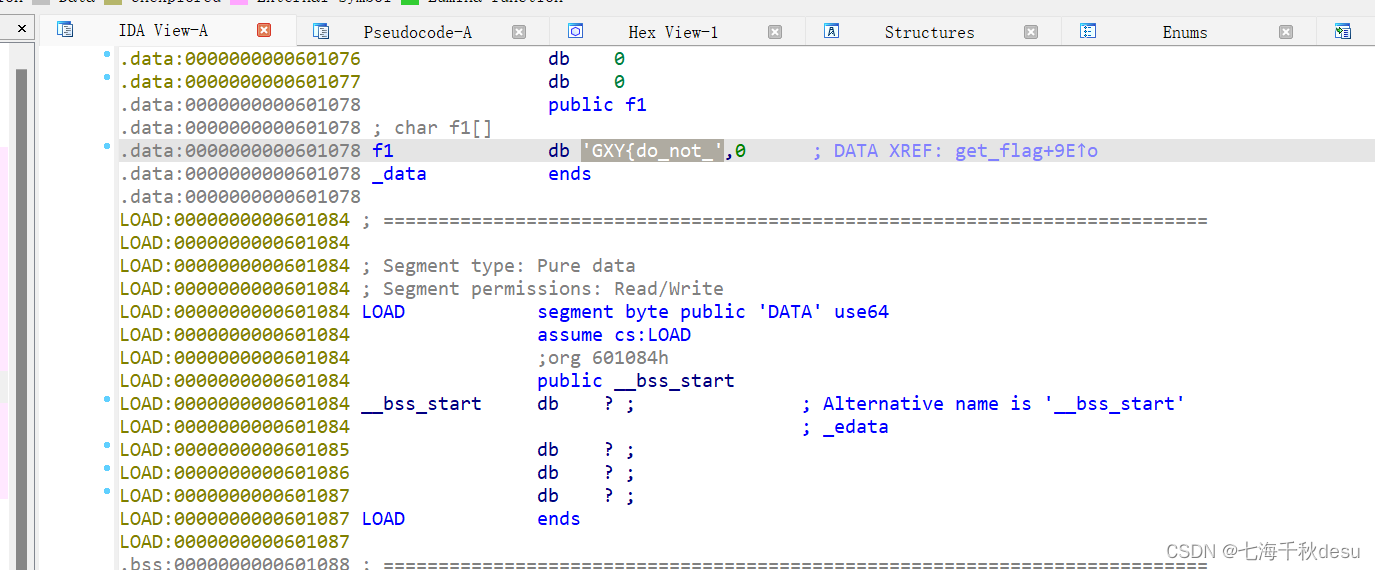

可知flag为f1和f2的拼接,跟进f1得到字符串前半段{do_not_

跟进f2无果,我们从其它case入手,可发现case

先查壳,发现为64位无壳

用IDA64位打开,按tab转为c语言伪代码并分析,要求输入一个幸运数字,接下来继续跟进patch me字符串

分析可知若对2取余不为1,即为偶数时,会进入getflag字符串,我们继续跟进getflag

跟进结果如下,发现case1下面为flag的输出结果,那我们从case1入手

可知flag为f1和f2的拼接,跟进f1得到字符串前半段{do_not_

跟进f2无果,我们从其它case入手,可发现case

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?