【实验环境】

某公司新增了一台企业级服务器,已安装运行centos7操作系统,由系统运维部、软件开发部、技术服务部共同使用。由于用户数量多,且使用时间不固定,要求针对账号和登陆过程采取基本的安全措施。

【需求描述】

允许用户radmin使用su命令进行切换,其他用户一律禁止切换身份。

授权用户zhangsan管理所有员工的账号,但禁止其修改root用户的信息。

授权用户lisi能够执行/sbin、/usr/sbin目录下的所有特权命令,不需要密码验证。

所有的su、sudo操作,必须在系统日志文件中进行记录。

禁止使用ctrl+alt+del快捷键,禁止root用户从tty5、tty6登录,为GRUB引导菜单设置密码。

【推荐步骤】

一、限制使用su命令。

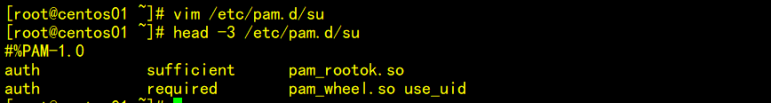

1.修改认证文件/etc/pam.d/su,启用pam_wheel.so认证模块。

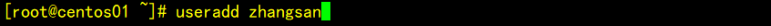

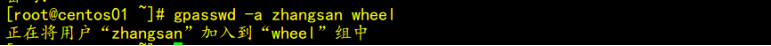

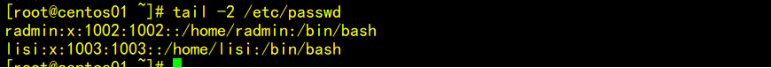

2.将radmin用户加入到wheel组

3.验证除了root、radmin以外,其他用户均不能使用su命令进行切换。

二、设置sudo授权

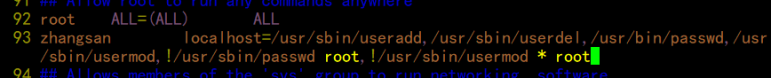

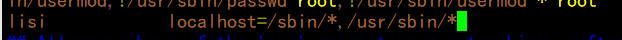

1.授权用户zhangsan使用useradd、userdel、passwd、usermod命令,但禁止其执行“passwd root”“usermod * root”操作。

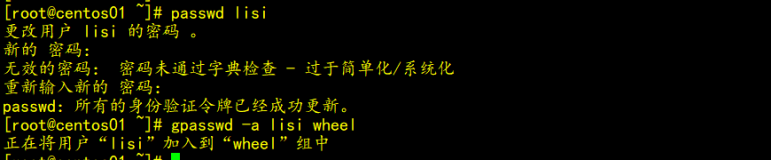

2.授权lisi用户使用/sbin/*、/usr/sbin/*命令,添加NOPASSWD,以取消验证。

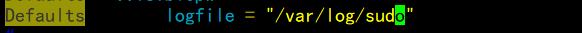

3.添加“Defaules logfile”配置行,以启用sudo日志。

4.分别以zhangsan、lisi用户登录,验证授权的sudo操作,并查看日志。

三、限制引导及登录过程。

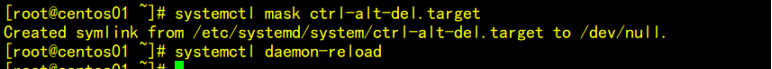

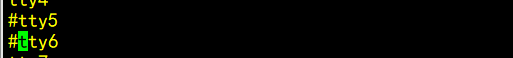

1.禁用Ctrl+alt+del快捷键,禁止root用户从tty5、tty6登录

[root@centos01 ~]# vim /etc/securetty

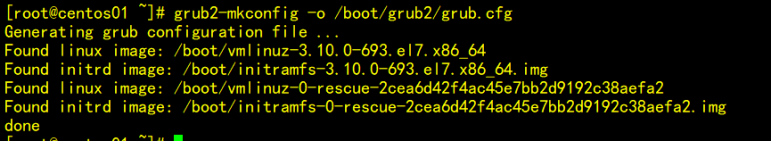

2.为GRUB引导菜单设置密码

3.重启后进入GRUB菜单界面,验证直接按E键已无法编辑引导参数。

3732

3732

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?