一、IBM 网安系列视频

1. Threat Hunting 威胁捕捉

IBM系列入坑小视频:

IBM Cybersecurity Threat Hunting Explained_哔哩哔哩_bilibili

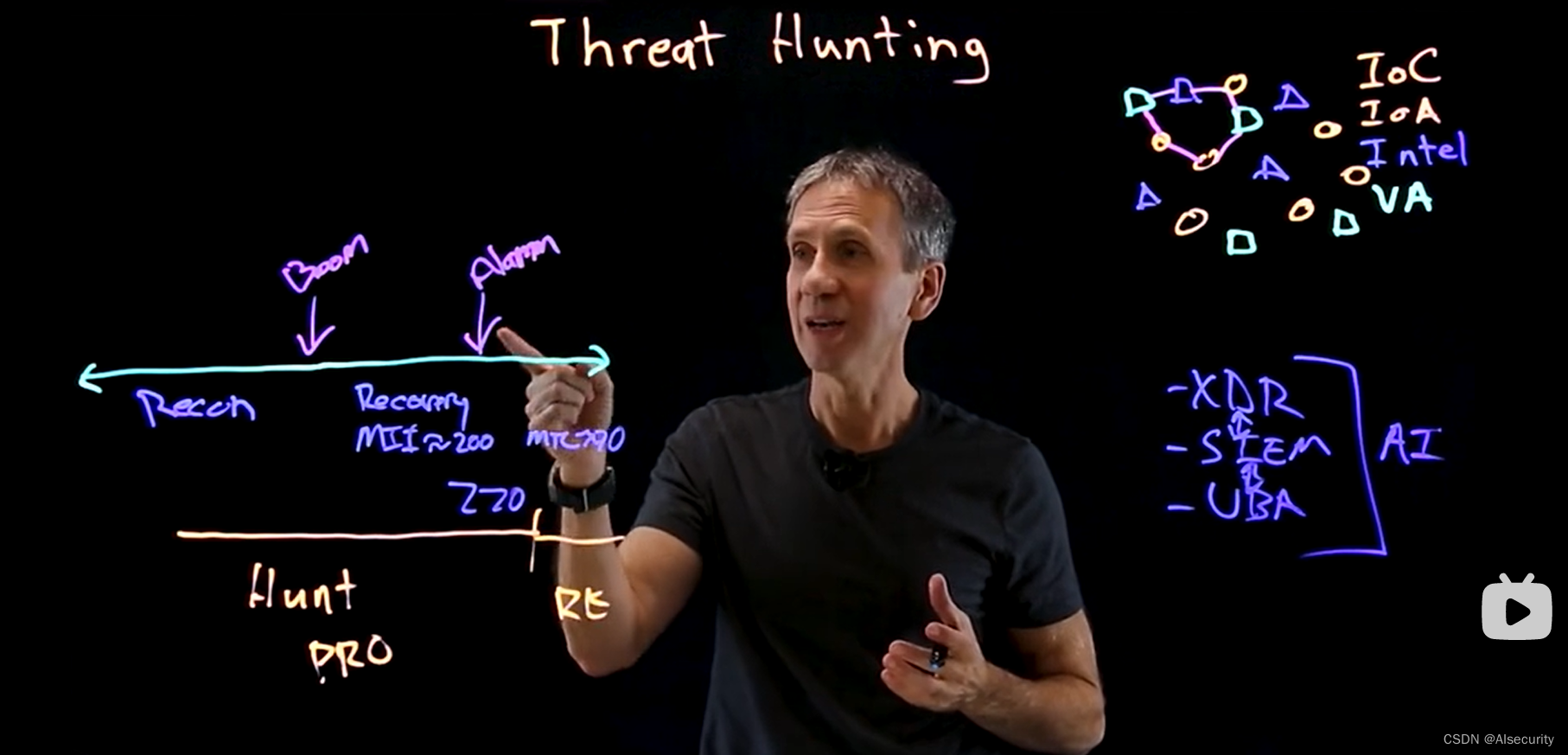

Threat Hunting 威胁捕捉主要用途是在攻击发生前的发现黑客的异常行为,也可以用于告警失效时给出异常信息以供分析,一般根据以下四种信息来捕捉异常:IoC(Indicator of Compromise), IoA(Indicator of Attack), Intel 网上情报,VA 漏洞分析

分析人员要做的就是把这四类信息里的几项串连起来,发现黑客活动的迹象。

相关的工具有:XDR来监测和响应, SIEM搜集设备日志等信息,UBA(User Behavior Analysis)

这三种工具都可以融入AI的成分

2. XDR

XDR (Extended Detection & Response) Explained_哔哩哔哩_bilibili

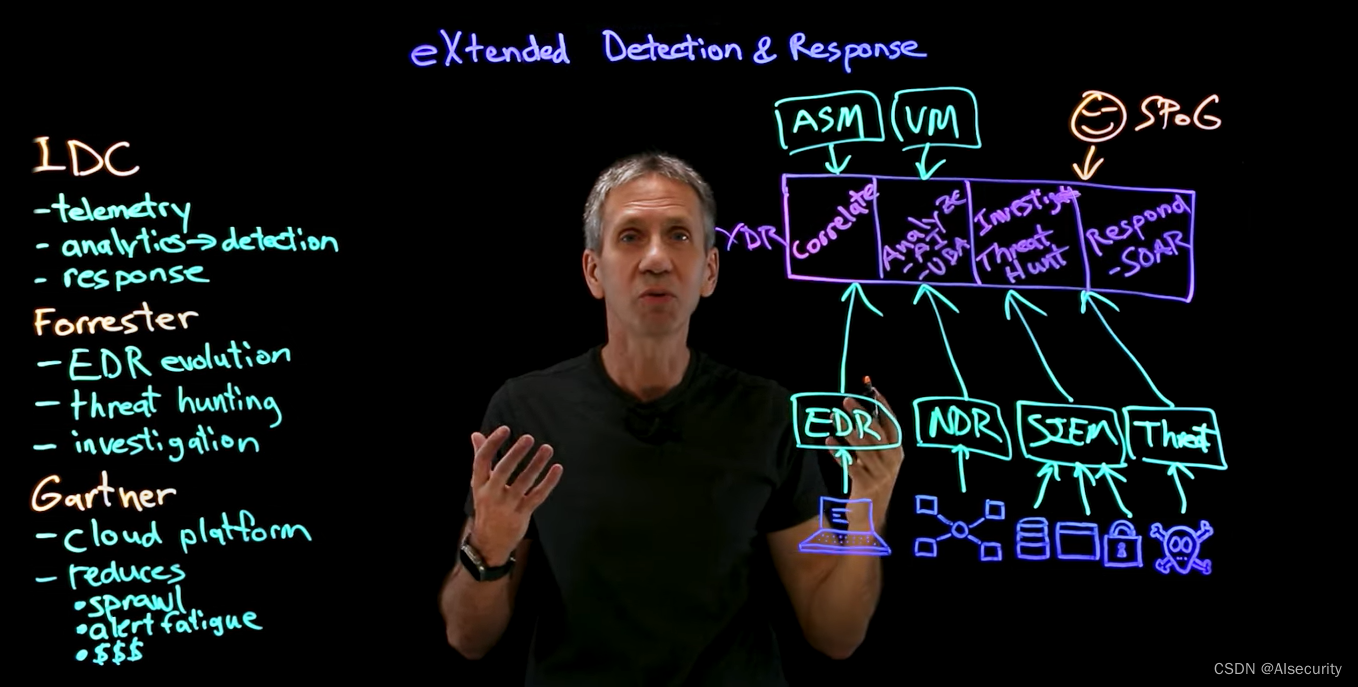

有不同种定义,除了Detection & Response之外,可能包含threat hunting(攻击前),investigation(攻击后),工具简洁化,减少无用告警,减少SOC运行成本

图里面SIEM和EDR, NDR是并列的,实际上EDR, NDR数据也可以输入到SIEM, 这里只是一个例子。

主要功能如下:

(1) Correlate:

把SIEM, EDR, NDR这些信息关联起来

附加工具:ASM - Attack Surface Management

(2) Analyze: 可能会用到AI和UBA,AI可以用来预测攻击影响,UBA发现异常用户行为

附加工具:VM - Vulnerability Management

(3) Investigate(reactive): 谁在攻击,攻击已造成的影响

Threat Hunting(proactive): 发现可能的攻击发生前的蛛丝马迹

(5) Respond - SOAR:案例事件管理,比如manage cases, figure out who is doing what to whom, what actions do I need to take to recovery the system, 可能会有一个dynamic playbook.

3. AI in Cybersecurity

AI in Cybersecurity_哔哩哔哩_bilibili

AI四种主要应用:

(1) investigate

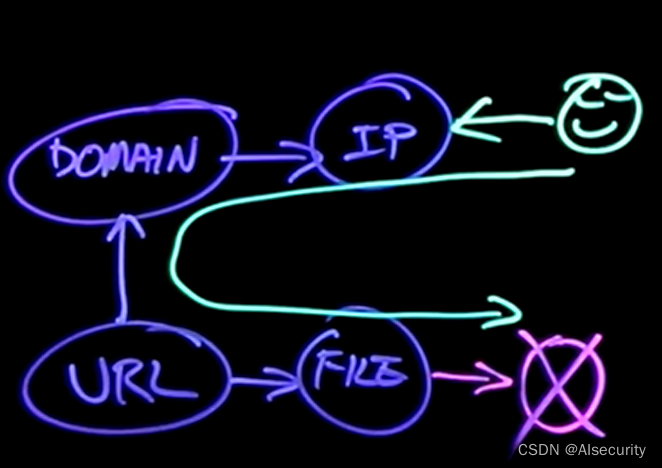

使用知识图谱(knowledge graph, a way of representing information about the physical and logical world, but representing it as a data structure

举例:图上一个URL对应的File Path 检测出有病毒,我们可以关联找到可能受这个病毒影响的用户

(2) identify

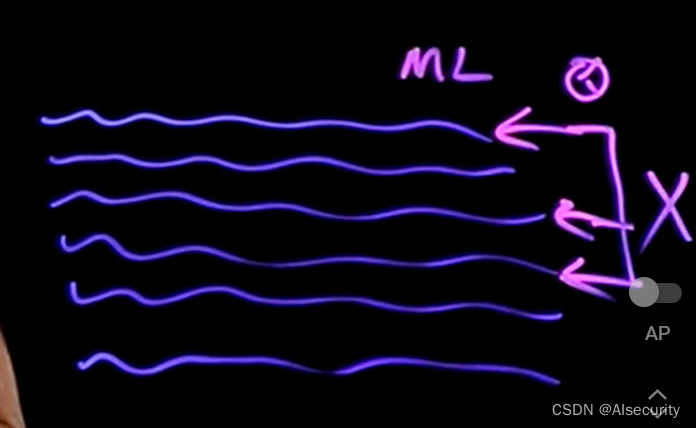

举例:波浪线代表log记录,从大量log里找出相关联的,不如一个高权限用户新建了一个新用户,接着用该新用户账号复制了数据库,接着又删除了该用户。可以使用time decay function、AI。

(3) report

(4) research

chatbot. know more about the system, or a particular malware

未完待续......

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?